本帖最后由 云栈运维云原生 于 2026-3-8 21:19 编辑

前阵子 FortiGate 被批量打穿,带火了 CyberStrikeAI 这个开源项目。说实话挺尴尬的,它不是因为帮企业防住了攻击出名,而是被黑客当成了自动化武器。这事给运维提了个醒:攻击者都用上 AI 编排工具链了,咱们的 DevSecOps 还停留在手工点扫描器吗?

今天咱们不聊怎么用它去攻击,而是从防御和底层架构的视角,扒一扒这个项目到底是怎么运作的,以及如果想在生产环境落地,到底会踩多少坑。

AI 调度层 + 安全工具总线

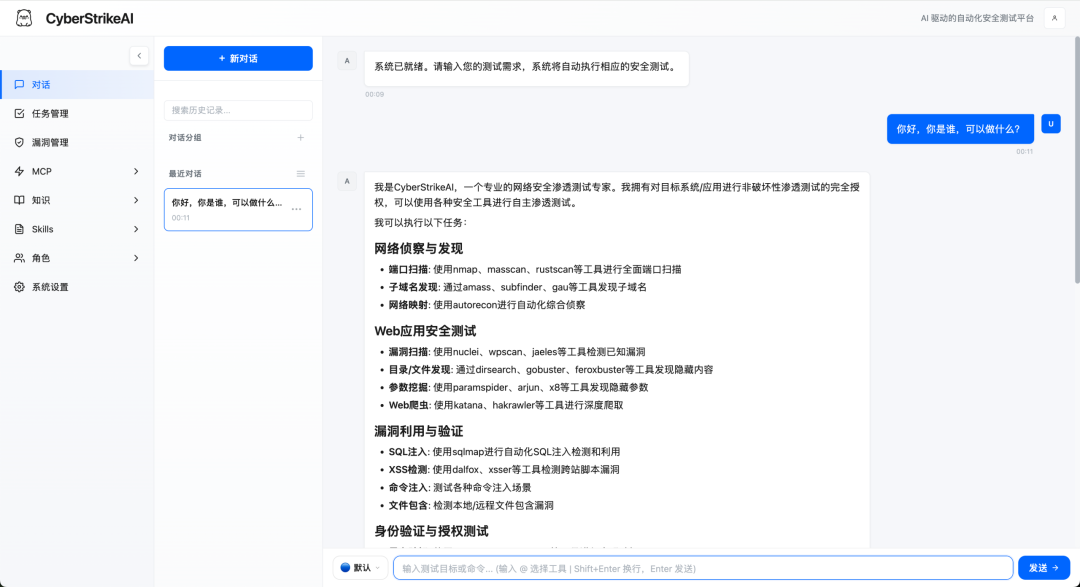

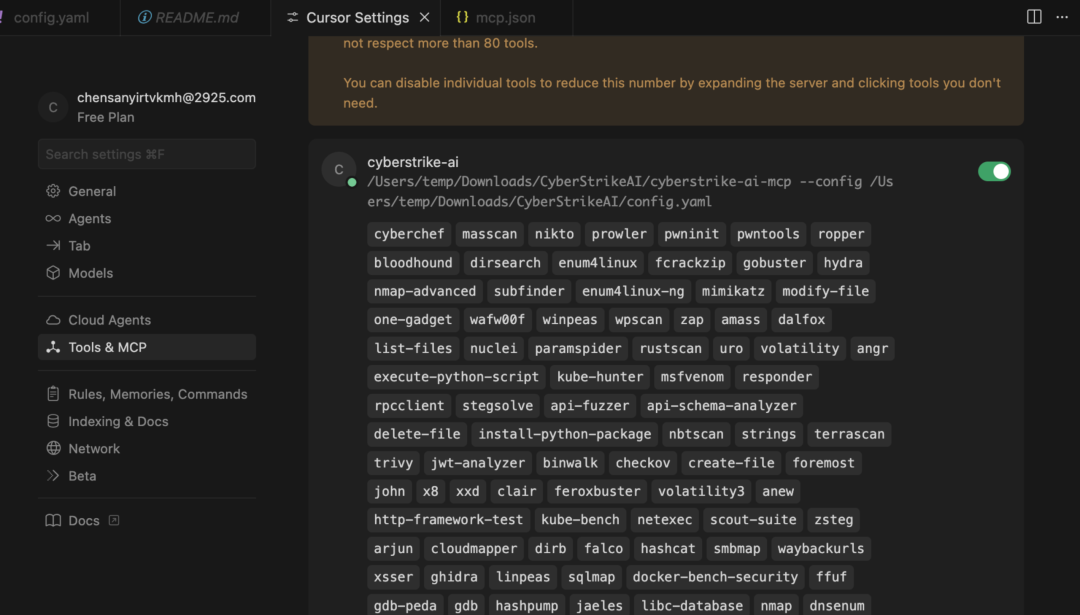

坦白讲,CyberStrikeAI 本质上是个基于 Go 写的 AI 原生安全渗透测试平台。它把 100 多款安全工具塞进一个框架,接上大模型(比如 GPT-4 或 Claude),让 Agent 自己听懂人话去挑工具、敲命令、汇总结果。

我之所以关注它,是因为它戳中了运维与 DevOps 体系建设里的一个老痛点:手里工具一堆,流程散装,没人能把它们串起来。

以前做边界扫描、K8s 审计,Nmap、Trivy、Kube-bench 各跑各的,最后还得人工对报告。现在它想用 AI 当个“包工头”,把这些活儿全包了。你看它的目录,roles/云安全审计.yaml、tools/kube-bench.yaml 都在,这摆明了是要做云原生安全自动化的生意。

架构底子:有点东西,但不多

别光看它堆了 100 多个工具,真有点参考价值的是它的底座设计:

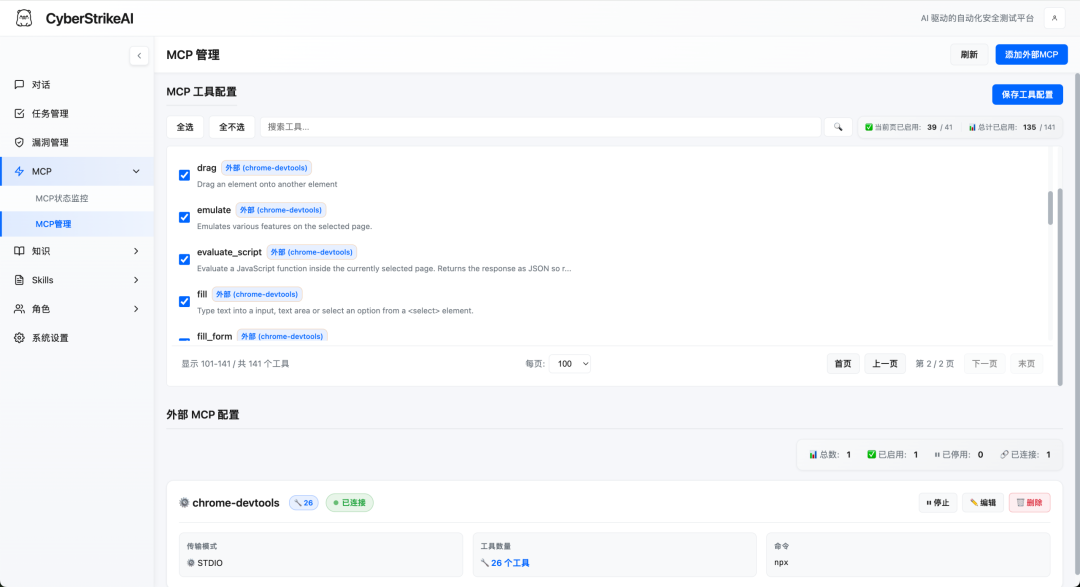

- MCP 协议当总线:内部工具和外部服务全走 MCP(Model Context Protocol)。这意味着你公司自己写的巡检脚本、CMDB 接口,理论上也能无缝接进去,形成私有化工具生态。

- ReAct 循环:它不是一问一答,而是“思考-行动-观察”的死循环(最多支持 120 次迭代)。这跟咱们平时排障的思路一模一样:先看日志,再敲个命令查进程,不对劲再换个命令。

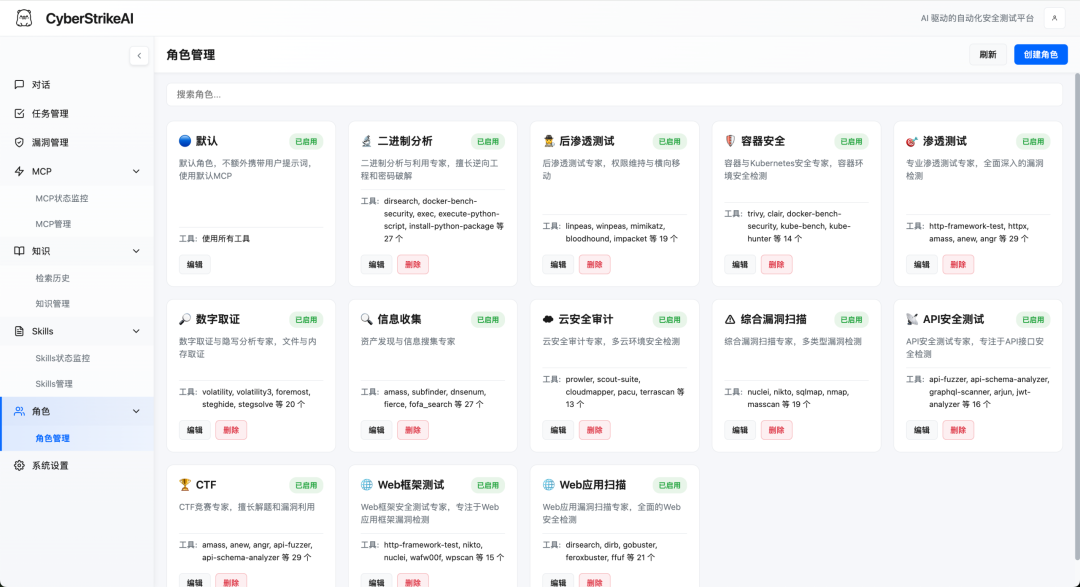

- 角色与技能解耦:不同岗位给不同权限。你总不能让一个刚入职的小弟拿着全套高危工具瞎扫吧?通过 YAML 定义角色边界,这思路很对味。

运维视角的落地大坑:隔离约等于裸奔

但别急着 Fork 甚至上生产,真要在云原生基础设施里落地,坑深着呢。作为运维,我得说几个实在的痛点:

第一,隔离极弱。

开发者自己在 Issue 里都承认,工具直接跑在宿主机上,没做统一的 Docker 隔离。这要是哪个第三方工具带点后门,或者执行了高危命令,服务器直接原地爆炸。在强调隔离的云原生环境里,这种做法简直是开门迎贼。

第二,依赖地狱。

100 多个工具的 Python 依赖、二进制包混在一起。做过运维的都知道,这种大杂烩环境,升级一次坏一片是迟早的事。维护这套环境的成本,可能比你自己写个脚本还高。

第三,合规红线。

这玩意已经被拿去搞真实攻击了。你在公司内网跑,如果没有严格的审计日志、网络分段和授权机制,出了事算谁的?

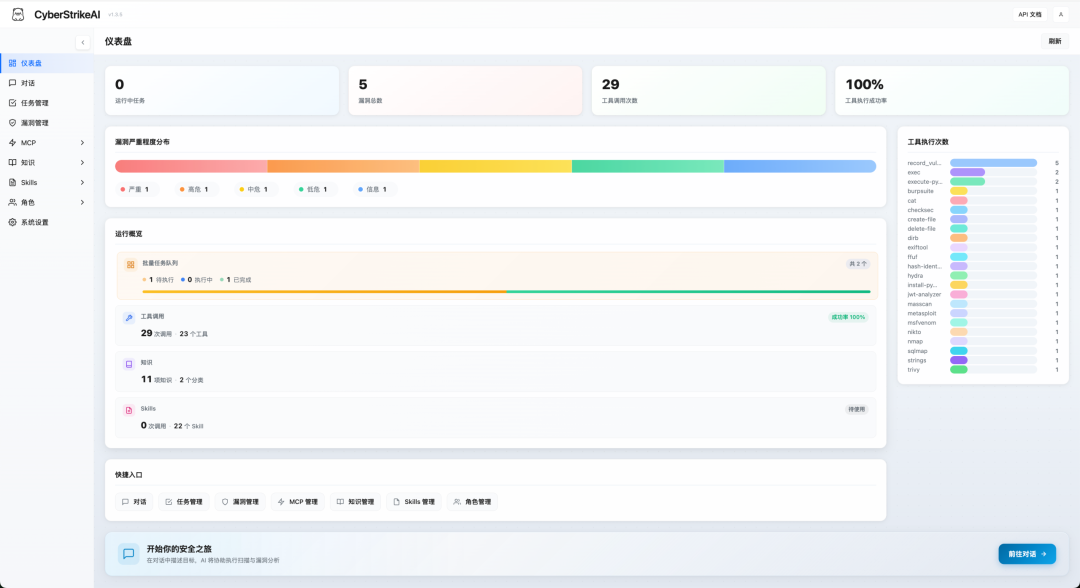

核心功能概览

Web 控制台

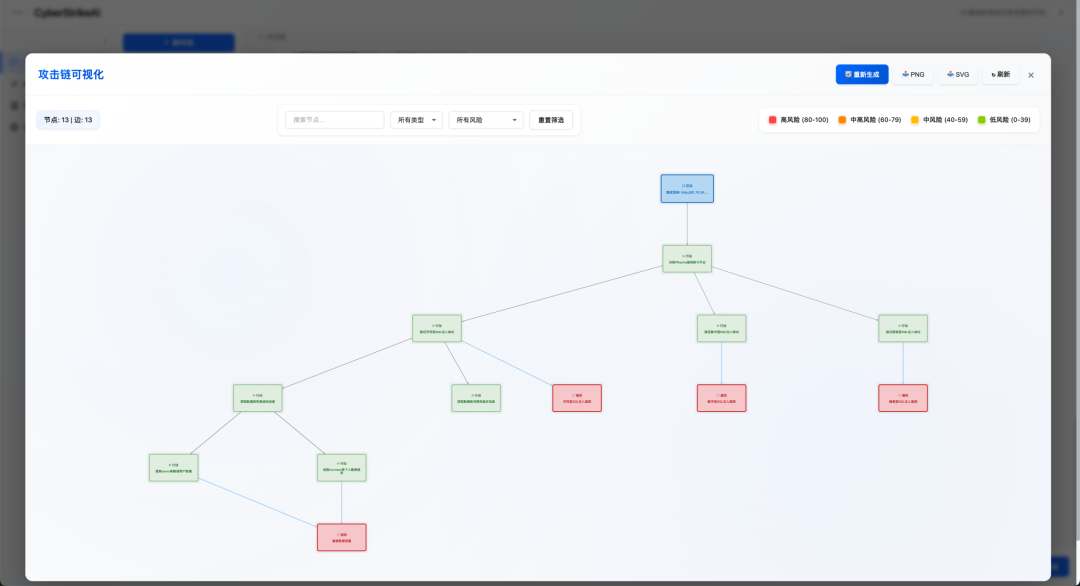

攻击链可视化

任务管理

漏洞管理

MCP 管理

MCP stdio 模式

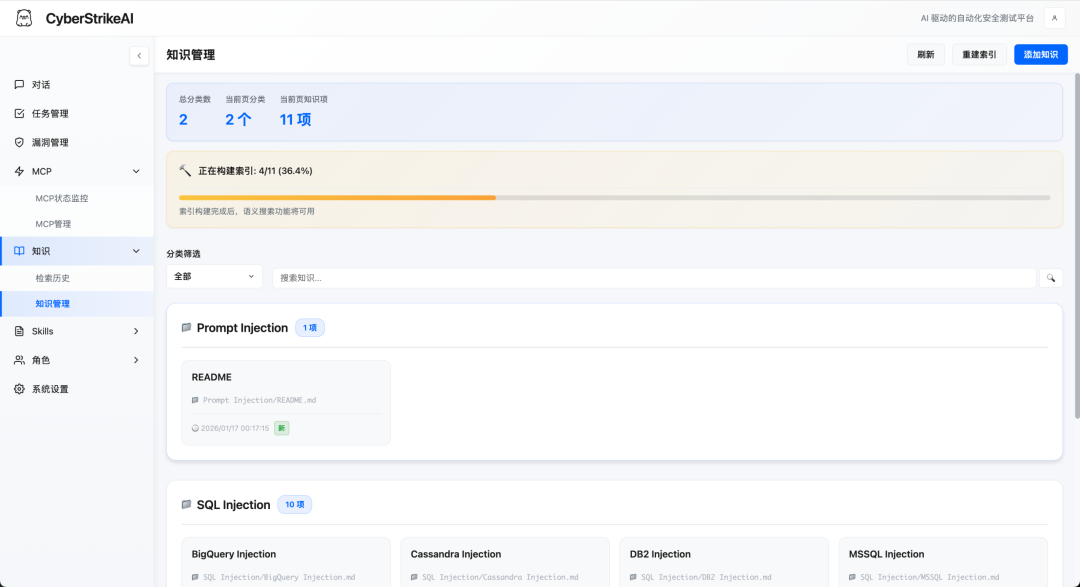

知识库

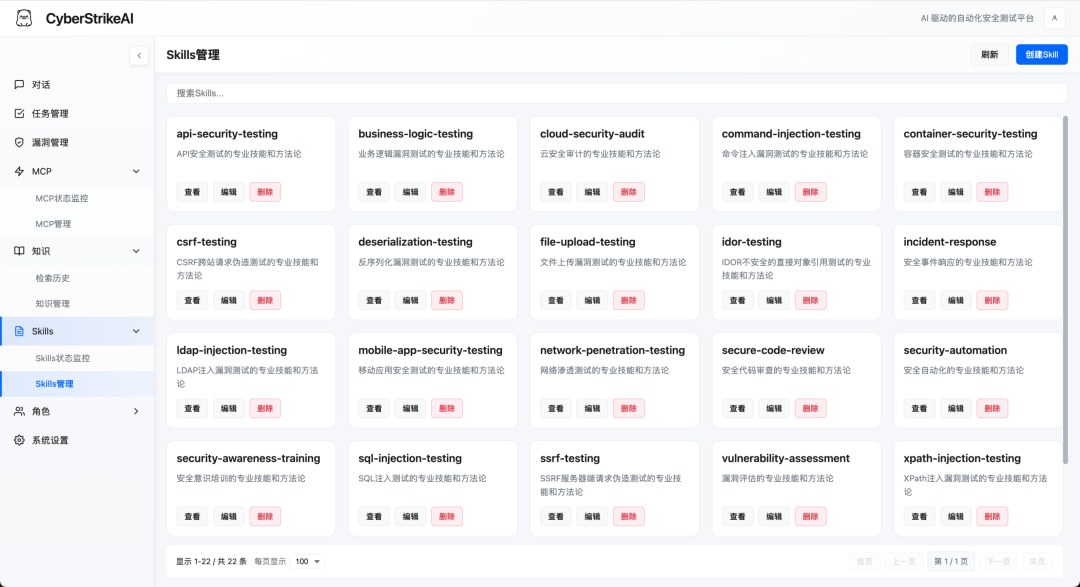

Skills 管理

角色管理

咱们能抄点什么?

对咱们云栈社区的兄弟们来说,CyberStrikeAI 证明了“AI 编排工具链”这条路走得通。

如果你手痒想试试,建议今天下班前先找台干净的隔离虚拟机,用它的 run.sh 跑个单机版。别管那些攻击工具,重点看看它是怎么用 YAML 定义工具输入输出的,这套思路完全可以抄到咱们自己的自动化运维平台里。

未来拉开差距的,可能真不是谁接的模型更聪明,而是谁先把可执行、可审计、可约束的工具链底座搭好。

相关资源:

- 项目地址:

Ed1s0nZ/CyberStrikeAI

- 运维架构教程:

https://yunpan.plus/f/81

- 渗透与逆向学习:

https://yunpan.plus/f/31

你觉得,咱们以后的日常排障和巡检,会不会也变成这种“给 AI 派发 YAML 工具包”的模式?

《云栈运维云原生》—— 让系统永不宕机,让部署一键完成。我们是运维、SRE、DevOps、网络工程师的云原生进阶指南。如果你觉得这篇硬核拆解有帮助,欢迎关注我们,一起死磕云原生!

标签:#CyberStrikeAI #GitHub #云栈社区 #云栈运维云原生 #DevSecOps #云原生 #运维工程师 #安全自动化 #AIAgent |