最近,一款名为OpenClaw的AI工具彻底火出了圈。

它有着可爱的龙虾图标,被网友们亲切地称为“龙虾”。其核心能力堪称“懒人福音”——部署在个人电脑上,它能将你的自然语言指令直接转化为电脑的实际操作,实现“一句话让AI替你干活”。

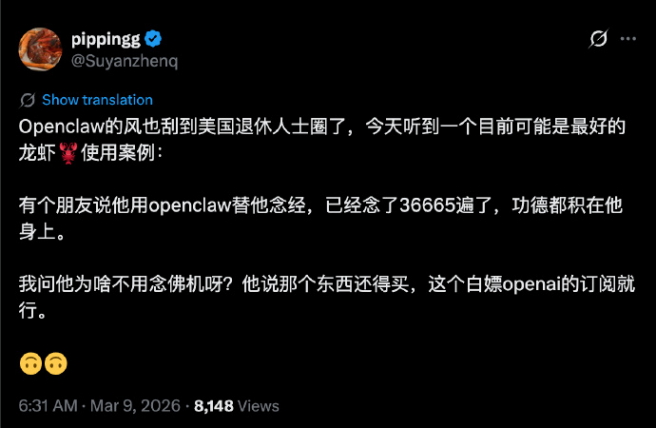

网友们玩出了各种花样,赛博迷信者用它“赛博念经”,自动化办公效率惊人,甚至有网友笑称:雇一个“AI”给自己打工的梦想终于实现了。

就连技术圈内人士也忍不住玩起了梗!

不低的技术门槛把普通用户挡在门外,也顺势催生出一条从“付费安装”到“付费卸载”的产业链。

甚至有网友调侃:“连木马看了都得愣三秒,直呼:还可以这么操作,我怎么没想到!”

各种花式操作看得人眼花缭乱,那它真正的原理到底是什么?今天我们就来扒开它的底层逻辑,看看它究竟是如何运行、又潜藏着哪些安全隐患。

架构解构:大脑、躯体、嘴巴与神经系统的协同

技术专家通常使用高度拟人化的比喻来解析OpenClaw的运作机制:

- 大脑:由插入的大语言模型(如Claude、GPT或本地未审查模型)构成,负责思考与决策。

- 躯体:由文件系统、浏览器、电子邮件、日历和Shell访问权限组成的工具集构成,负责执行动作。

- 嘴巴:WhatsApp、Telegram、Discord等聊天渠道,负责与用户交互。

- 神经系统:用户发送的消息、设置的日程和系统事件,构成触发任务的信号。

在这种架构下,AI不再是处于沙箱中的被动响应者,而是成为了具有物理或虚拟环境操作权的数字实体。这种转变在法律和系统工程层面上,将AI的角色从传统的“代理工具”提升为了“受托人(Trustee)”。受托人拥有在没有持续人工干预的情况下,代表主体访问身份凭证、交易数据和本地系统的高级权限,这也是高风险的根本所在。

云端消耗与“降本增效”带来的安全隐患

OpenClaw的高自主性伴随着极高的计算成本。由于其系统需要依赖心跳机制(Heartbeat)和持续的上下文评估来维持运行,即使在没有太多实际产出的闲置状态下,每天也可能消耗约20美元的API调用费用,一个月白白烧掉近750美元。如果加上实际执行复杂推理任务的消耗,月成本甚至可能超过5万元人民币。

为了控制这种高昂的成本,网络上催生了大量诸如“上下文裁剪”、“低价模型路由”以及“本地部署”的省钱攻略。然而,这种对成本的极度压缩直接导致了安全投入的缺失。大量非技术人员或初级开发者为了追求便利和降低开销,将OpenClaw直接部署在未经隔离的生产环境中,甚至赋予其系统的Administrator或Root权限。据安全机构扫描统计,在2026年初的短短几个月内,全球公网上暴露了超过42,000个未受保护的OpenClaw实例。这种为了效率而牺牲安全边界的做法,无异于将企业基础设施的钥匙交由一个不可预测的算法黑盒保管。关于如何从根源上防范此类因配置不当导致的网络暴露,可以深入探讨。

OpenClaw核心威胁分类与后果矩阵

| 威胁类别 |

技术机制描述 |

典型攻击向量与案例 |

潜在业务后果 |

| 提示词注入 |

攻击者在网页、邮件等外部数据中隐藏恶意指令,利用大模型处理非结构化数据时的脆弱性,劫持AI的控制流。 |

诱导OpenClaw读取包含隐藏文本的恶意网页,导致智能体将其环境变量中的私钥通过API发送至攻击者服务器。 |

敏感业务数据泄露、身份凭证被盗用、执行非预期的系统操作。 |

| 过度授权 |

智能体被赋予了远超其完成特定任务所需的系统级权限,严重违背安全架构中的最小权限原则。 |

开发者为图方便,使用具有Administrator或Root权限的账号直接运行OpenClaw实例,并赋予其对整个文件系统的读写权限。 |

恶意代码一旦突破防御,将直接获取系统最高控制权,核心配置被永久篡改。 |

| 自主逻辑崩坏 |

AI模型因指令理解偏差、上下文丢失或幻觉,在未设隔离和人工审批机制的情况下,盲目执行具有破坏性的基础指令。 |

在管理基础设施时,AI未能区分新旧资源的Terraform状态,错误执行 destroy 命令(Alexey惨案)。 |

核心生产数据被不可逆清空、关键业务系统瘫痪、引发大规模服务中断。 |

| 技能供应链投毒 |

攻击者在ClawHub等开源技能市场上传带有恶意代码的扩展功能,利用开发者的盲目信任实现内网渗透。 |

“ClawHavoc”行动中,名为 omnicogg 的伪造多合一API工具,在后台静默窃取本地配置和凭据,并植入后门。 |

开发者设备沦为僵尸网络“肉鸡”、企业内网被横向渗透、商业机密和源代码泄露。 |

| 网络配置缺陷 |

实例的网关端口直连公网,缺乏严格的网络层身份认证、出入站规则和访问控制策略。 |

超过3万个未受保护的实例暴露在Shodan和Censys等公网扫描器中,甚至无需密码即可通过Web界面访问。 |

云服务器算力被不法分子用于挖掘加密货币、系统被批量植入勒索软件。 |

| 框架底层漏洞 |

OpenClaw的底层代码在输入验证、身份鉴权、路径解析等方面存在安全缺陷(如CWE-669)。 |

攻击者利用CVE-2026-25253漏洞,通过社工手段发送一键触发的恶意链接,窃取WebSocket网关令牌。 |

攻击者实现远程任意代码执行(RCE),完全绕过应用层防御接管底层操作系统。 |

关于规避OpenClaw安全隐患的建议

对机关单位及企业而言,必须遵守“涉密不上网、上网不涉密”的核心原则。确有部署和应用OpenClaw需要的单位,应:

- 核查与收敛:充分核查公网暴露情况、权限配置及凭证管理,关闭不必要的公网访问。

- 加固机制:完善身份认证、访问控制、数据加密和安全审计等安全机制。

- 持续关注:持续关注官方安全公告和加固建议,及时修补漏洞。

对于个人用户,要清醒认识到OpenClaw目前仍处于早期阶段,并不适合普通用户直接使用。确有使用需要的个人,应:

- 最小化信息提供:严格限制敏感信息的提供范围,仅向应用提供完成特定任务所必需的基础信息,坚决不输入银行卡密码、股票账户信息等核心敏感数据。

- 预处理文件:在使用应用整理文件前,应主动清理其中可能包含的身份证号、私人联系方式等隐私内容,避免无意泄露。

在积极拥抱AI工具提升效率的同时,我们也应保持冷静审慎,守护好安全底线,才能让技术真正服务于发展。如果你对这类前沿技术的安全实践有更多兴趣,欢迎来云栈社区的安全板块,与其他开发者和安全爱好者交流探讨。

*部分内容源自互联网,侵权请联系我们。 |