各位安全爱好者,周末好。以下是本周的安全热点周报,我们梳理了本周的重点资讯和好文,确保大家不错过每一个关键动态。

- 🤖 Claude Mythos 安全神话:炒作还是名副其实?

- 🗽 白宫拟向联邦机构开放 Anthropic 的 Claude Mythos 漏洞挖掘 AI 访问权限

- 🍎 苹果 AI 服务曝漏洞:失窃令牌可在其他设备重复使用

- 💉 GitHub 评论可触发 Claude Code、Gemini CLI 和 GitHub Copilot 的提示注入漏洞

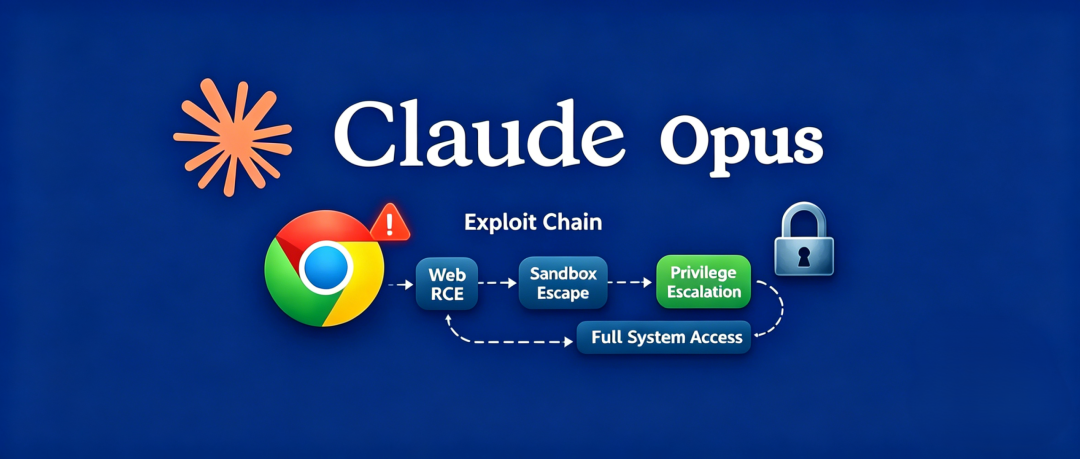

- 🖥️ 研究人员利用 Claude Opus 构建可实际运行的 Chrome 漏洞利用链

- 💳 全球 SIM 卡农场即服务网络曝光:17 国 87 个控制面板浮出水面

- 💻 Windows 截图工具 NTLM 哈希泄露漏洞 PoC 利用代码公开

- 📦 OpenAI 更新 Agents SDK 新增沙箱环境保障代码安全执行

- 📕 SGLang 高危漏洞(CVE-2026-5760,CVSS 9.8)可通过恶意 GGUF 模型文件实现远程代码执行

- 📱 黑客利用篡改版安卓 NFC 应用窃取非接触式支付数据

Claude Mythos 安全神话:炒作还是名副其实?

VulnCheck 对 Claude Mythos(即 Project Glasswing)的实际成效提出质疑。他们指出,仅有一个 CVE 明确由该 AI 发现,其余 40 个 CVE 的发现功劳归功于 Anthropic 公司。虽然专家对其 72% 的漏洞利用成功率表示认可,但企业防护能力难以匹配 AI 的扫描速度。最终评价需等到 7 月完整报告发布,才能看清真实能力。

白宫拟向联邦机构开放 Anthropic 的 Claude Mythos 漏洞挖掘 AI 访问权限

美国政府计划授权联邦机构使用 Anthropic 公司修改版的 Claude Mythos 模型,以提升网络安全的防御能力。该模型能够快速识别漏洞,但需要严格的防护措施来确保数据隔离和安全。此举可能绕过五角大楼的禁令,为其他政府机构和企业采用类似 AI 工具开创先例。

苹果 AI 服务曝漏洞:失窃令牌可在其他设备重复使用

苹果生成式 AI 服务 Apple Intelligence 因令牌存储漏洞(CVE-2025-43509),导致窃取的令牌可在其他设备上重复使用,造成服务配额耗尽或跨设备攻击风险。macOS 26.2 更新改进了存储方式,但仍有绕过风险,彻底解决需要硬件绑定方案。

GitHub 评论可触发 Claude Code、Gemini CLI 和 GitHub Copilot 的提示注入漏洞

一种名为“评论控制”的新型攻击,利用 GitHub 评论劫持 AI 编程 Agent,进而窃取 API 密钥。Claude、Gemini 和 Copilot 三大主流 AI Agent 均受到影响。攻击完全在 GitHub 内部完成,无需外部服务器。该漏洞暴露了 AI 系统的架构缺陷,需要加强权限控制和人工审批机制。

研究人员利用 Claude Opus 构建可实际运行的 Chrome 漏洞利用链

研究人员借助 Claude Opus 成功构建了 Chrome 漏洞利用链,串联两个漏洞实现了远程代码执行。这一成果揭示了 AI 辅助攻击的经济可行性以及补丁滞后的风险,警示网络安全威胁正在升级。

全球 SIM 卡农场即服务网络曝光:17 国 87 个控制面板浮出水面

全球调查揭露了一个由 ProxySmart 驱动的工业级移动代理网络,横跨 17 个国家,涉及 87 个控制面板,关联 94 个手机农场站点。该平台支持大规模欺诈、机器人活动及身份规避,提供 IP 轮换、指纹欺骗等功能,显著降低了犯罪门槛,挑战了全球反欺诈系统。

Windows 截图工具 NTLM 哈希泄露漏洞 PoC 利用代码公开

微软截图工具漏洞 CVE-2026-33829 被曝光。攻击者可诱骗用户访问恶意链接,窃取 Net-NTLM 凭证哈希,利用门槛低且隐蔽性强。微软已发布补丁修复,建议用户立即更新并监控异常 SMB 连接。

OpenAI 更新 Agents SDK 新增沙箱环境保障代码安全执行

OpenAI 升级了 Agents SDK,提供了标准化框架和沙箱环境,支持文件操作、代码执行等任务,内置安全措施和状态恢复机制,简化了开发流程,提升了 Agent 的可靠性和扩展性,适用于法律等复杂场景。

SGLang 高危漏洞(CVE-2026-5760,CVSS 9.8)可通过恶意 GGUF 模型文件实现远程代码执行

SGLang 框架曝出高危漏洞 CVE-2026-5760(CVSS 9.8),攻击者可通过恶意 GGUF 模型文件在 /v1/rerank 端点实现远程代码执行。漏洞源于未沙箱化的 Jinja2 模板渲染,建议改用 ImmutableSandboxedEnvironment 修复。

黑客利用篡改版安卓 NFC 应用窃取非接触式支付数据

黑客利用木马化的安卓支付应用 HandyPay 窃取 NFC 数据和 PIN 码,克隆支付卡盗刷账户。NGate 恶意软件新变种植入该应用,通过虚假网站传播,疑似借助 AI 开发。用户需警惕非官方渠道安装的应用。

✅ 本周好文推荐指数

★★★★★ ★★★★★

AI 系统如何被攻破:NVIDIA Kill Chain 实战攻防全景

AI 安全面临传统防御失效的挑战,NVIDIA AI Kill Chain 提出了应对 AI 攻击的新框架。其核心在于识别 AI 特有的攻击路径(如语义欺骗、RAG 投毒、智能体劫持),强调线性演进与战役化防御,覆盖侦察、投毒、劫持、持久化、影响及迭代重锚六阶段,构建全链路 AI安全 原生体系。

AI 安全攻防系列(1):Prompt Injection--威胁建模

Prompt injection 是 AI 时代的新型攻击,通过外部文本改写模型意图,导致其执行攻击者指令。与传统注入不同,它利用语义边界的模糊性,攻击面涵盖网页、文档、邮件等,且具有非确定性。Agent 时代风险加剧,因为模型能读取外部内容并影响系统行为,需要重新定义安全边界。

Linux 服务器安全加固与防护完整部署方案

Debian/Ubuntu 服务器安全加固方案:UFW 防火墙 + CrowdSec 动态防御 + SSH 端口修改 + 雷池 WAF 应用防护,涵盖系统检查、基础加固、WAF 部署及日常维护,确保多层防护。

|