在AI代码审计的浪潮下,你是否想过,繁琐的漏洞挖掘工作也能变得“无脑”且高效?今天,我们就来分享一个利用AI编程工具进行代码审计的实战流程,让你无需深厚的渗透测试经验,也能快速定位并分析代码中的安全隐患。

01 主流AI Vibe Coding工具简介

工欲善其事,必先利其器。在开始AI代码审计前,了解当前主流的AI编程助手是第一步。

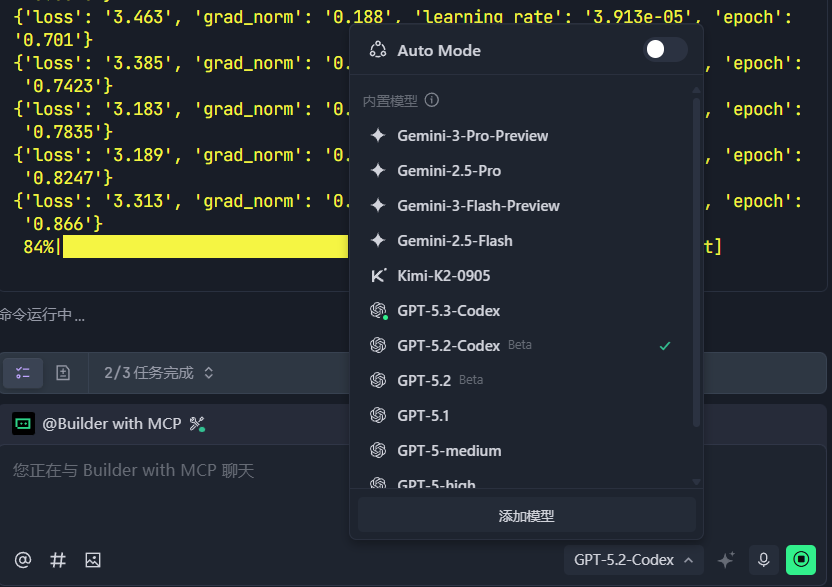

国内字节跳动推出的Trae有国内版和国际版之分。国内版主要集成国内大模型,提供一定的免费使用额度;国际版则更偏向支持国外大模型,例如已更新支持需要会员订阅才能使用的 gpt-5.3-codex。

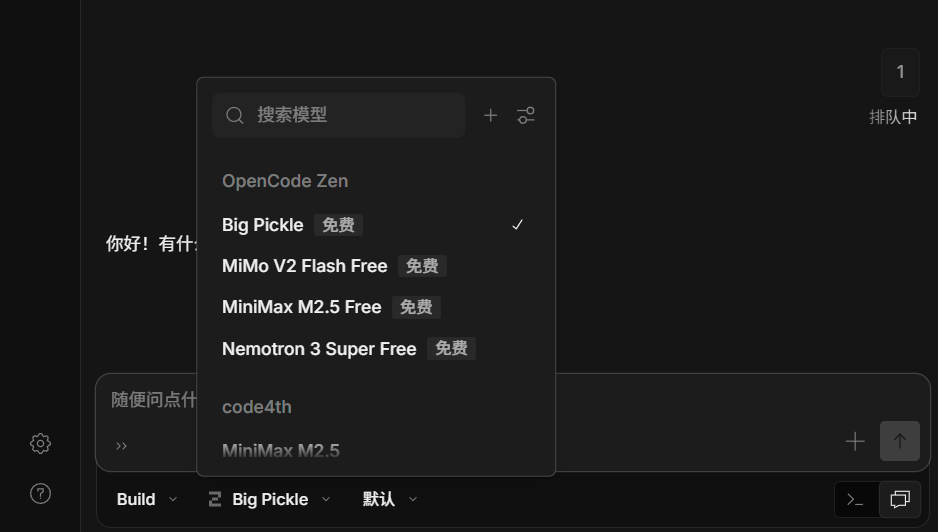

国外也有不少类似工具,例如OpenCode,它提供免费的MiniMax M2.5模型。不过,该模型在开源实战社区中的评价普遍不高,不太推荐用于复杂审计。

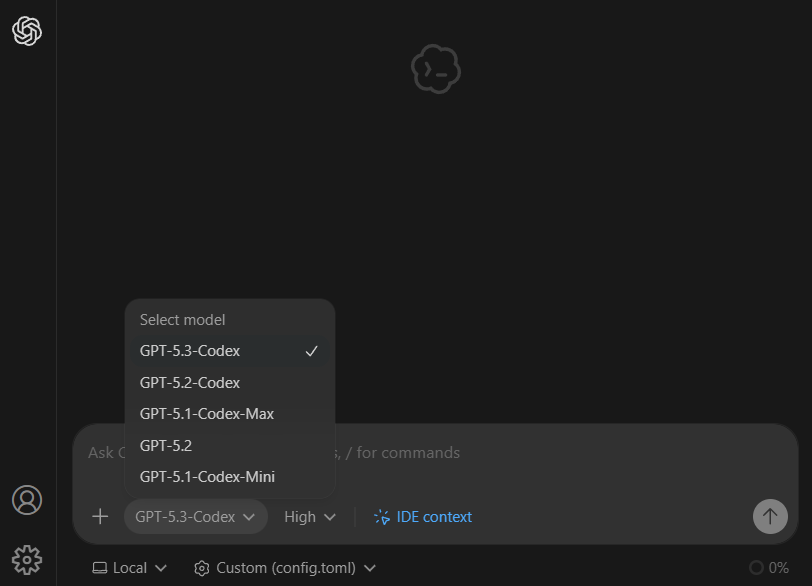

当然,还有GPT官方的Codex方案,需要用户自行配置API Key。它的优势在于可以接入包括最新GPT-5.4在内的几乎所有模型,并且自带创建“技能”(Skill)的强大能力,生成的技能可以复用于其他AI编辑器。

从实际体验来看,GPT系列模型在处理复杂逻辑和理解指令方面,往往表现得更为“聪明”。

02 准备审计:代码与技能

进行AI代码审计的核心很简单:提供目标代码和定义审计任务的技能。

你甚至不需要预先准备好一个特别定制的审计技能。一个聪明的AI完全可以根据你的需求,为你自动生成一套针对特定编程语言和漏洞类型的完整审计链路。

本文将以Trae为例进行演示。

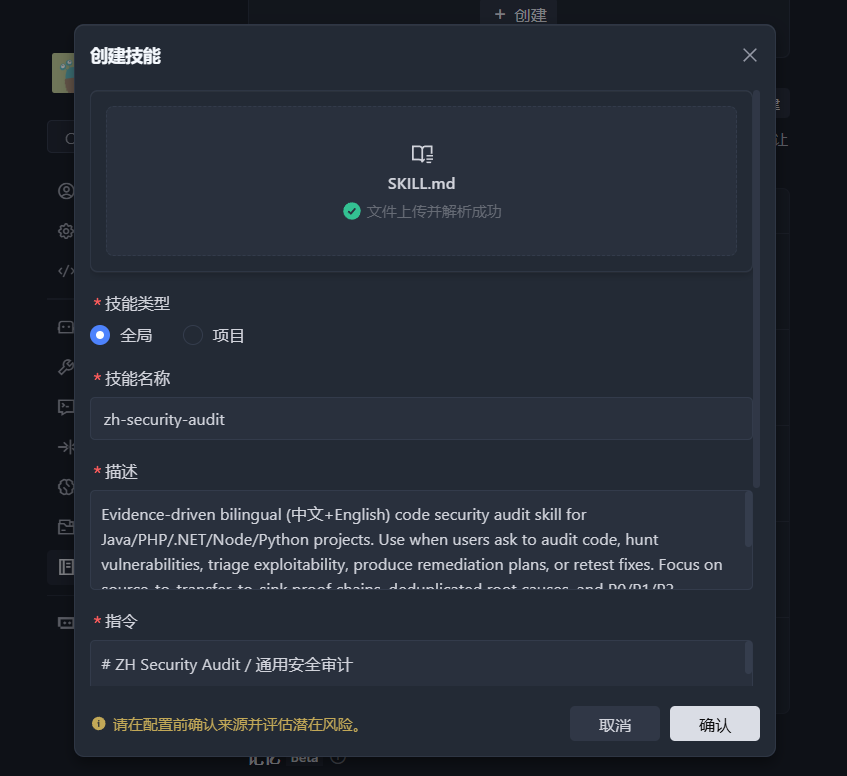

首先,我们需要在工具中配置技能。在Trae的设置中找到“规则和技能”部分。

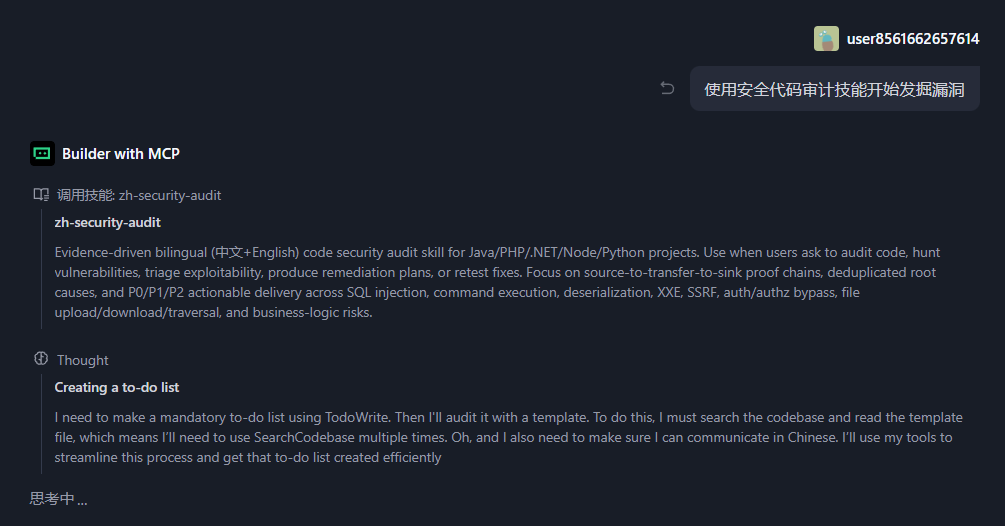

你可以创建一个新的“全局”技能,例如将其命名为 zh-security-audit,并描述这是一个用于Java/PHP/.NET/Node/Python项目的双语代码安全/渗透/逆向审计技能。

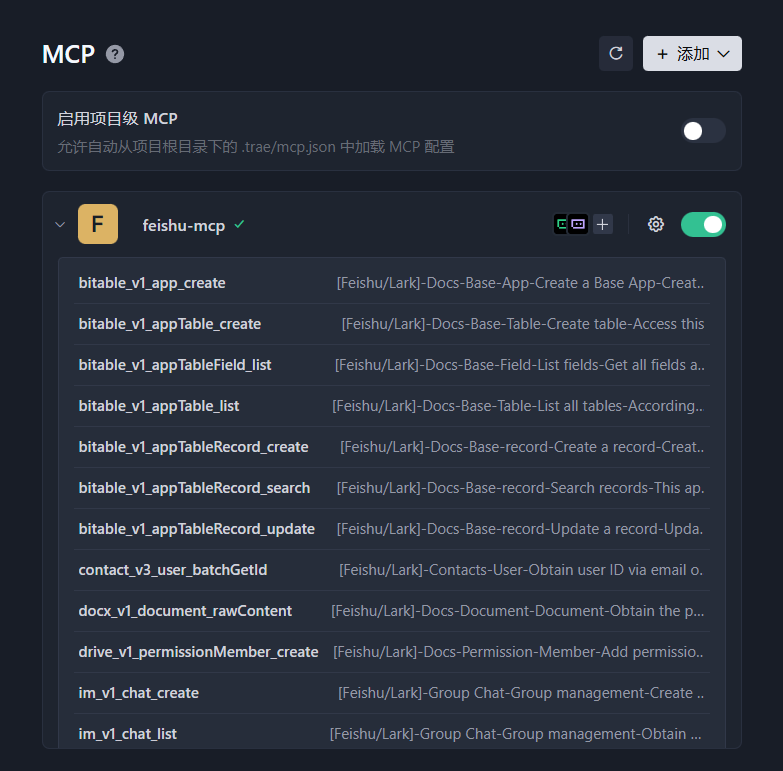

在这个过程中,没有必要额外配置像 http_fuzzer 这样的动态测试工具。最实用的增强可能是在MCP中配置调用飞书等协同工具,以便将生成的漏洞报告直接输出为在线文档。

最后,准备好要审计的代码。本次我们选择一个经典的靶场项目进行演示:

https://github.com/bg5sbk/MiniCMS/releases/tag/v1.11

03 自动化审计工作流

整个审计流程可以被高度自动化,极大地降低了手动分析的心智负担。

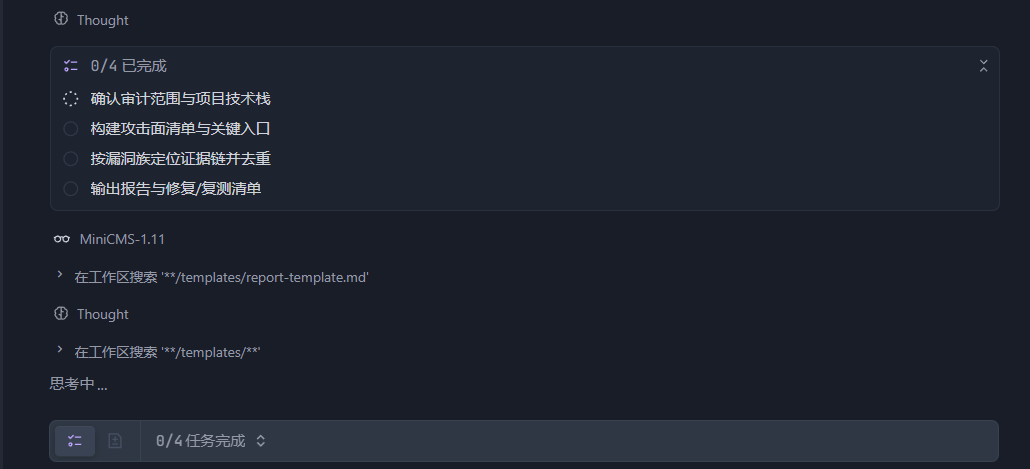

你只需将项目代码(例如下载并解压后的MiniCMS)加载到工作区,然后直接向配置好技能的AI助手发出审计指令即可。无需切换到Trae的Solo长上下文模式,因为标准的代码审计并不需要生成大量新代码或设计复杂界面。

AI会开始其自动化的分析流程,包括确认审计范围、构建攻击面、定位证据链等步骤。

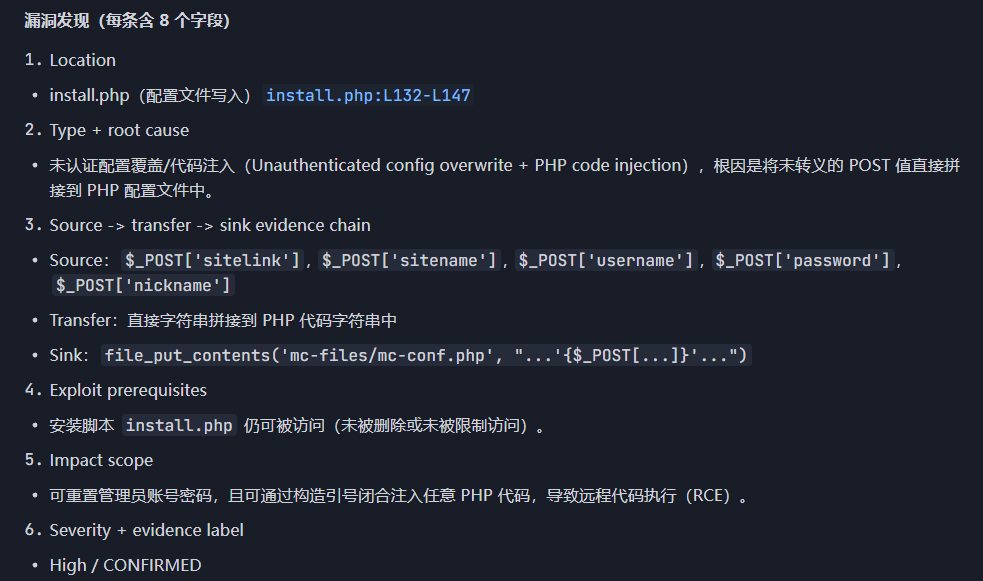

很快,AI就能输出结构化的漏洞报告。报告会清晰地展示从漏洞源头(Source)到危险函数(Sink)的完整数据流证据链,这正是专业安全/渗透/逆向分析的核心。

审计结果示例:

-

未认证配置覆盖/代码注入 (高风险)

- 位置:

install.php 配置文件写入处。

- 根因:未转义的POST值直接拼接写入PHP配置文件,可导致远程代码执行(RCE)。

-

CSRF(跨站请求伪造) (中风险)

- 位置:后台文章删除、配置保存等接口。

- 根因:敏感操作缺乏CSRF Token校验,且使用GET请求。

-

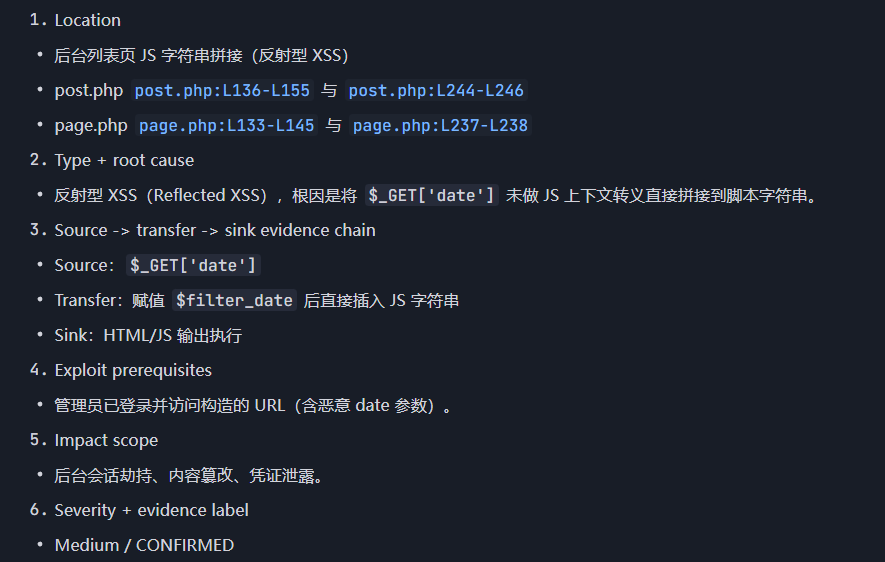

反射型XSS (中风险)

- 位置:后台列表页JS字符串拼接。

- 根因:

$_GET['date'] 参数未经转义直接插入JS上下文。

-

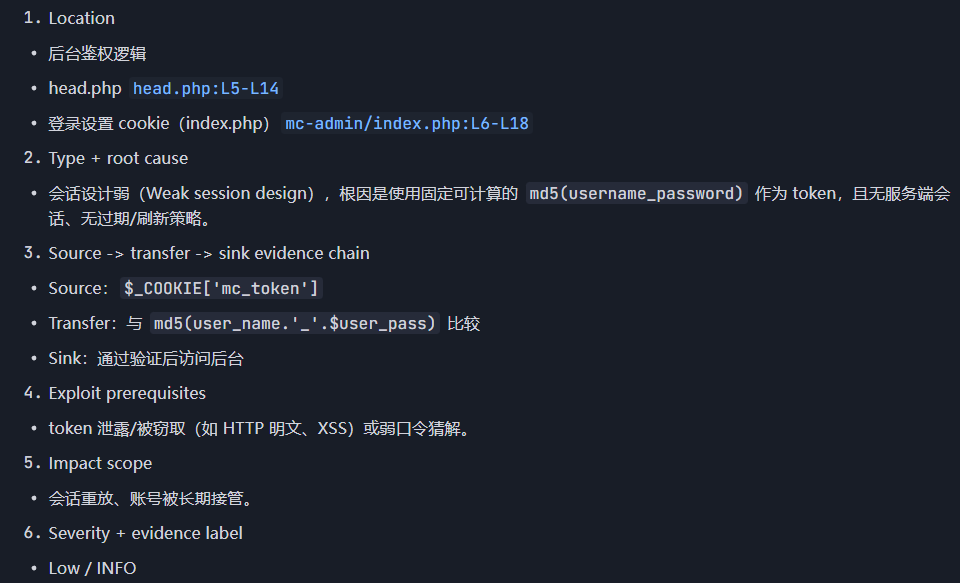

弱会话设计 (低风险)

- 位置:后台鉴权逻辑。

- 根因:使用固定的

md5(username_password) 作为Token,无服务端会话状态。

整个流程无需你编写复杂的提示词(Prompt),工作流的规划与执行均由AI自动完成。

是不是感觉门槛降低了很多?这并不意味着传统安全专家的经验不再重要,而是意味着我们可以将AI作为强大的“副驾驶”,来辅助我们更快地完成重复性高、模式固定的初步分析工作,从而将精力聚焦在更复杂的逻辑漏洞和业务风险上。对于想要入门或提升效率的开发者与安全爱好者而言,这无疑是一条高效的实践路径。想了解更多实战技巧,欢迎来 云栈社区 交流探讨。