《信息安全技术 网络数据处理安全要求》(GB/T 41479—2022)是我国在数据安全治理领域的一部重要国家标准。它旨在为网络运营者在网络环境中开展数据处理活动时,提供一套清晰的安全原则、管理要求与技术措施,是落实《网络安全法》《数据安全法》及个人信息保护相关制度的具体操作指南。对于广大企业和开发者而言,理解并应用这份标准,是构建合规、可靠数据处理体系的关键一步。

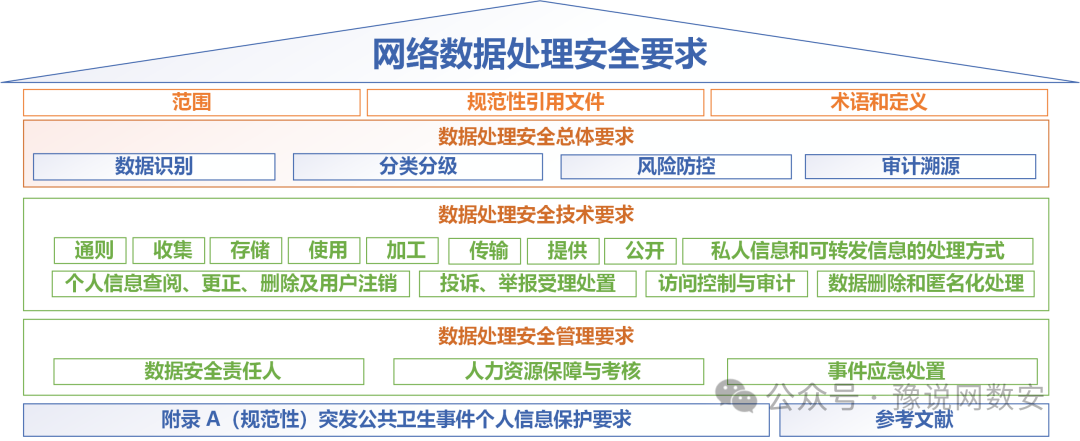

该标准的核心,是围绕网络数据的全生命周期处理过程,系统性地提出了安全管理框架和控制要求。它涵盖了数据从收集、存储、使用、加工,到传输、提供、公开乃至删除的每一个环节,对于指导网络运营者履行数据安全保护义务具有极高的实践价值。下面,我们就来梳理一下这份标准的主要内容。

标准的前三章(第1至3章)搭建了基础框架。第1章明确了标准的适用范围:主要规范网络运营者在网络环境中的数据处理活动,特别是数据在收集、存储、使用、加工、传输、提供、公开等环节的安全控制。第2章列出了引用的规范性文件,确保了与其他国标(如个人信息保护相关标准)的衔接。第3章则对“数据”、“网络数据”、“数据处理”、“个人信息”、“重要数据”、“匿名化”等关键术语进行了统一界定。这部分内容为整个标准建立了统一的话语体系,是理解后续所有技术要求的前提。例如,“网络数据”被明确定义为通过网络产生或收集的数据集合,而“数据处理”则涵盖了从收集到删除的一系列操作。

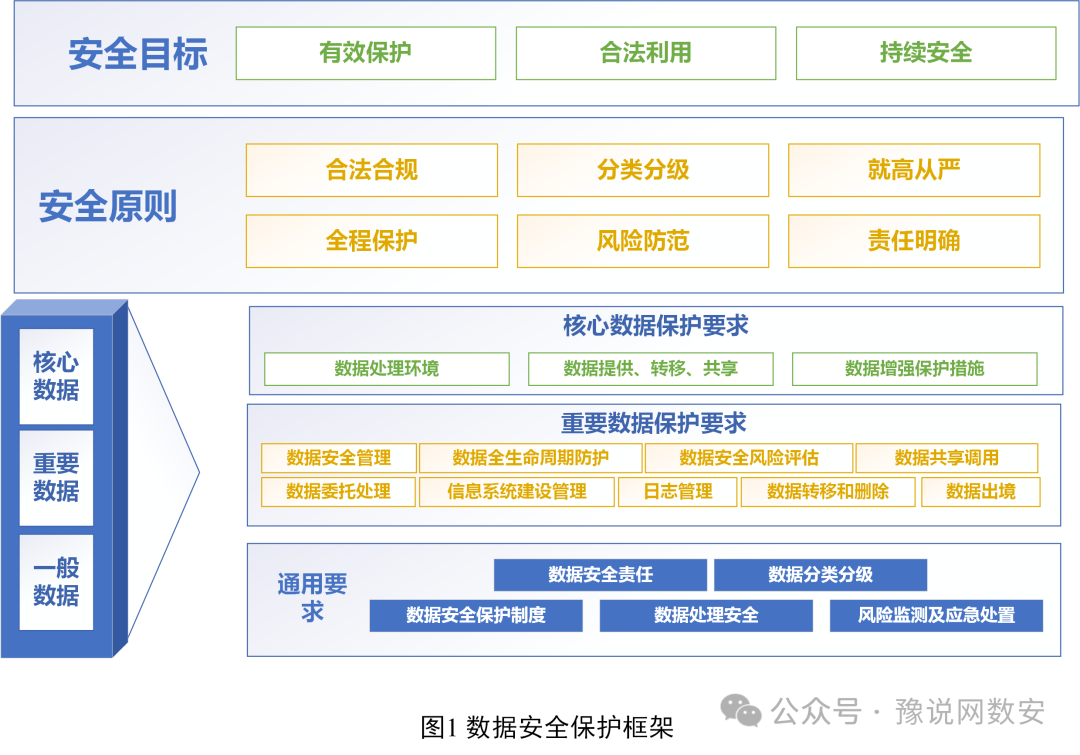

第4章提出了数据处理活动的总体安全原则和基本要求,可以看作是整个标准的“总纲”。它强调,数据处理活动必须遵循合法、正当、必要原则,目的要明确,并要采取匹配的安全措施。企业需要建立完善的数据安全管理制度,明确责任与操作规范,并通过风险评估、权限控制、安全审计等手段确保处理过程可控。此外,建立持续的风险监测与应急处置机制也至关重要,以便在发生数据泄露、篡改等安全事件时能快速响应,降低损失。简而言之,这一章确立了以风险管理为核心,制度与技术双轮驱动的治理理念。

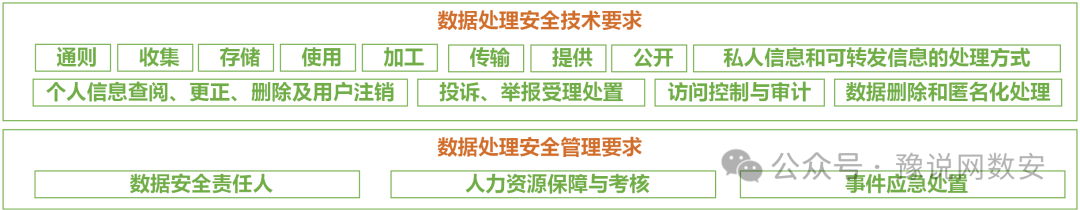

第5章是标准的技术核心,针对数据生命周期的各个阶段提出了具体的安全要求。我们来拆解一下:

- 数据收集阶段:要求在收集前明确处理目的、范围和方式,并进行安全评估。涉及重要数据或个人信息的,措施需更严格。对于个人信息,必须履行告知、同意等义务。通过第三方应用收集数据时,必须加强对第三方的管理,并记录数据来源、收集方式等,确保可追溯。

- 数据存储与使用阶段:要求建立严格的控制措施,包括数据分类分级、访问控制、身份认证、安全审计及加密等。对于敏感的个人信息和重要数据,应根据其级别采取差异化保护,比如限制访问、加强日志审计、实施脱敏或加密。使用数据时,用途需与收集目的一致,避免超范围使用。向第三方提供或共享数据时,必须明确责任、签订协议,并评估接收方的安全能力。

- 数据传输、公开及删除阶段:传输时应采用加密通信、完整性校验等技术保障机密性与完整性,并记录传输日志。数据公开前需进行安全审查,防止泄露敏感信息。对于数据删除或匿名化处理,必须达到无法恢复或重新识别的效果,实现真正的安全销毁。整个处理过程都需持续进行安全监测与风险评估。

可以说,第5章为企业提供了一份按图索骥的、覆盖数据全生命周期的安全技术操作指南。

第6章聚焦于数据安全事件的处置与持续改进。它要求企业必须建立监测、应急响应与事件报告机制。一旦发生数据泄露、篡改等安全事件,应立即启动应急预案,采取技术和管理措施控制风险,并根据影响程度进行调查处置。事后,还要记录处置过程,总结经验教训,用于持续优化安全管理措施。同时,定期开展安全评估和检查,整改隐患,从而构建一个“监测—响应—改进”的闭环管理机制,让数据安全防护能力能够动态提升。

总结与思考

总体来看,GB/T 41479—2022通过构建一个完整的管理框架,从原则、生命周期管理、技术控制到事件处置,提出了系统性的要求。它不仅与《个人信息保护法》、《数据安全法》等上位法紧密衔接,也为企业,尤其是技术团队和云栈社区中的开发者们,将合规要求转化为具体的安全实践提供了清晰的路径。

这份标准的出台和实施,标志着我国网络数据安全治理正从过去零散、被动的防护,向着体系化、制度化和以风险治理为导向的新阶段发展。对于任何处理网络数据的企业和组织而言,深入理解并落实这份标准中的要求,不仅是满足监管合规的“必答题”,更是提升自身核心竞争力、保障业务健康可持续发展的“安全基石”。 |