臭名昭著的黑客组织 LAPSUS$ 近期再度浮出水面,宣称对跨国制药巨头阿斯利康(AstraZeneca)的一次重大数据泄露事件负责。目前,该组织正试图出售一个容量为 3GB 的压缩内部数据包,这一行为可能预示着其勒索模式正从传统的“数据曝光”转向更具威胁性的“付费访问”模式。

这个曾因高调攻击微软、英伟达等科技公司而闻名的组织,此次似乎通过渗透阿斯利康的内部系统重新活跃。为了证明其真实性,LAPSUS$ 已在一些非法地下论坛上发布了部分窃取数据的片段,并附上了相关截图作为佐证。

数据泄露详情与勒索方式

威胁行为者正在通过注重隐私的安全通讯应用 Session 来吸引潜在买家,并引导他们进行交易谈判。值得注意的是,目前并没有完整的数据库被免费公开,这表明 LAPSUS$ 此次的主要动机很可能是直接通过售卖数据获利,而非立即进行公开勒索。

攻击者还提供了一个受密码保护的粘贴链接,里面包含了经过编辑的机密信息,以此向潜在的买家进一步“验货”,证明他们确实拥有访问权限。截至目前,阿斯利康官方尚未就此事发表任何公开评论或声明,这无疑加剧了外界对事件真实性和严重性的猜测。

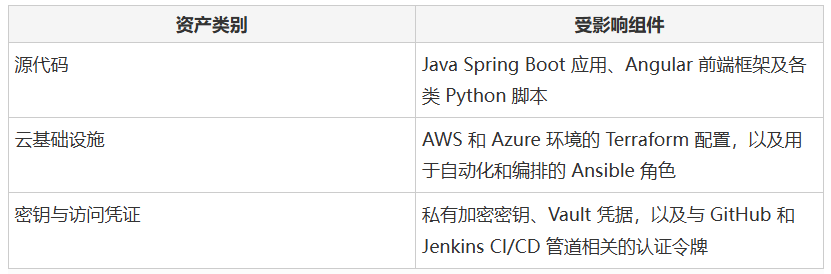

根据 LAPSUS$ 在黑客论坛上发布的信息,这 3GB 的数据包包含了大量高度敏感的知识产权和云基础设施配置信息,具体资产类别如下:

泄露数据影响范围深远

为了增加其说法的可信度,攻击者公开了部分数据样本,披露了特定的内部代码仓库结构和项目细节。暴露的目录树显示,存在一个名为 AZU_EXFIL 的根文件夹,其中包含一个被标识为 als-sc-portal-internal 的关键供应链门户仓库。

这个内部门户系统管理着与药品分销相关的多项核心物流功能,包括:

- 需求预测系统

- 库存追踪系统

- 产品主数据管理系统

- SAP 系统集成接口

- 准时足量(OTIF)交付指标系统

这些被泄露的细节清晰地表明,如果此次入侵属实,不仅会直接威胁阿斯利康的内部供应链运营,更将对其整体云基础设施安全架构产生深远影响。从源代码到云端密钥的全面失守,对于任何一家企业来说都是一场噩梦。

此次事件再次提醒所有企业和开发者,在数字化进程中,网络安全是关乎生存的底线。如果你对类似的安全技术、攻防案例或云原生架构有更深入的讨论需求,欢迎到 云栈社区 的相关板块与同行交流。

参考来源:

AstraZeneca Data Breach – LAPSUS$ Group Allegedly Claims Access to Internal Data

https://cybersecuritynews.com/astrazeneca-data-breach/ |