今天要复盘一次在省级HVV实战中,针对某航空公司目标,从外部打点到完全控制内网的全过程。这次行动跳过了近源、钓鱼等常见手段,通过纯粹的技术漏洞挖掘完成了突破,过程一波三折,颇具参考价值。

为保护敏感信息,文中所有截图均经过打码处理。

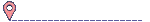

发现入口:无验证码的Exchange邮箱系统

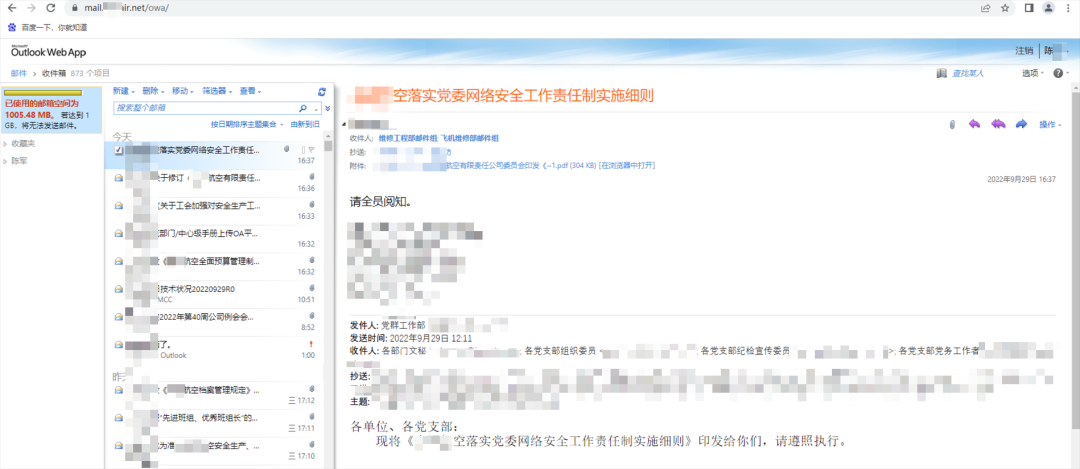

通过演习组给定的目标域名,利用网络空间测绘平台搜集资产,一个暴露在外的邮件系统引起了我的注意。识别指纹为Exchange服务器,其登录界面没有验证码且无限速机制,这为后续的爆破尝试提供了可能。

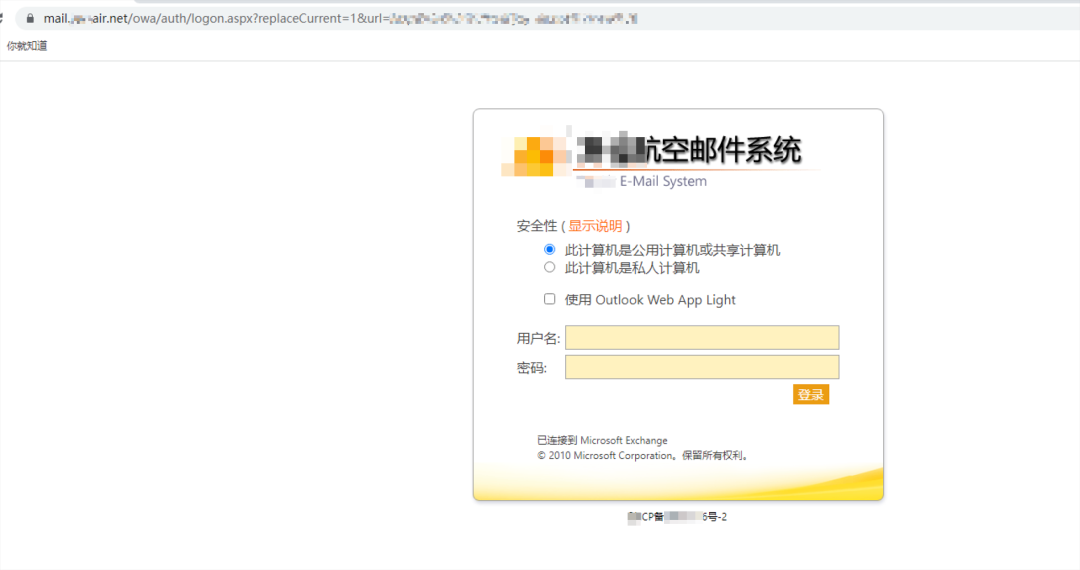

利用常见的用户名字典对该系统进行枚举和爆破,最终成功获得两组有效的账号密码。

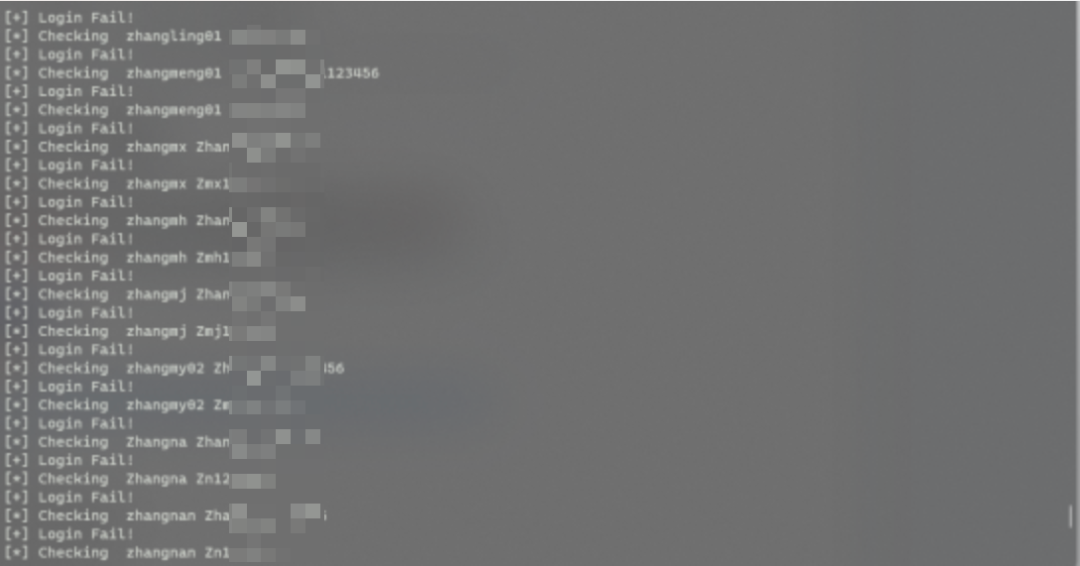

这两个用户权限不同,登录后开始在邮箱中翻找有价值的信息。

用户zhangyn的邮箱:

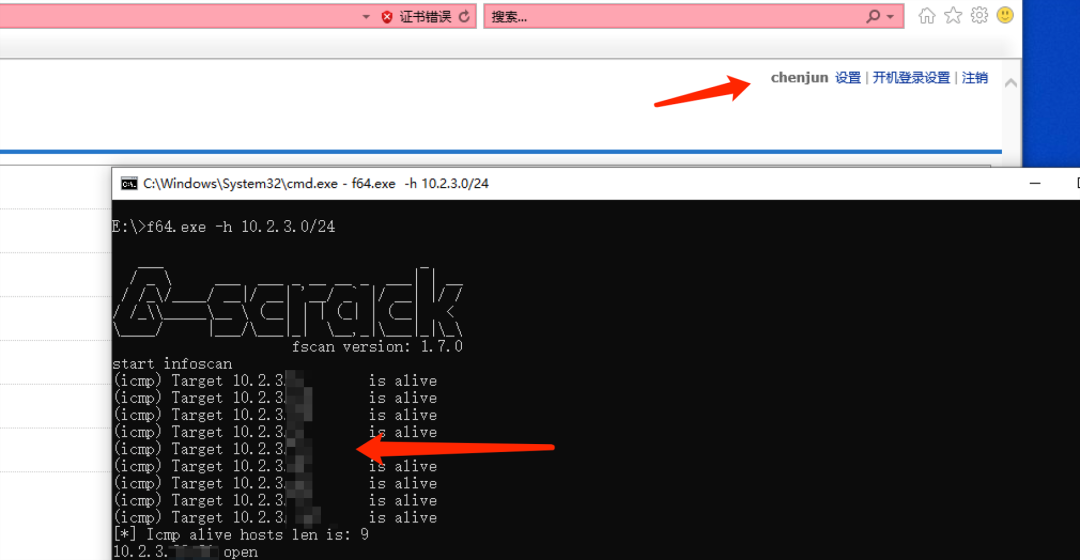

用户chenjun的邮箱:

突破边界:利用WebVPN进入内网

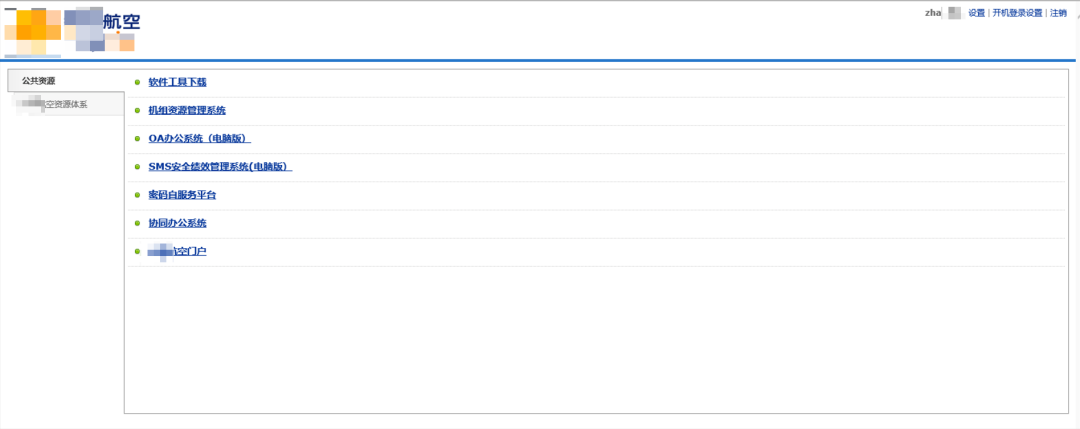

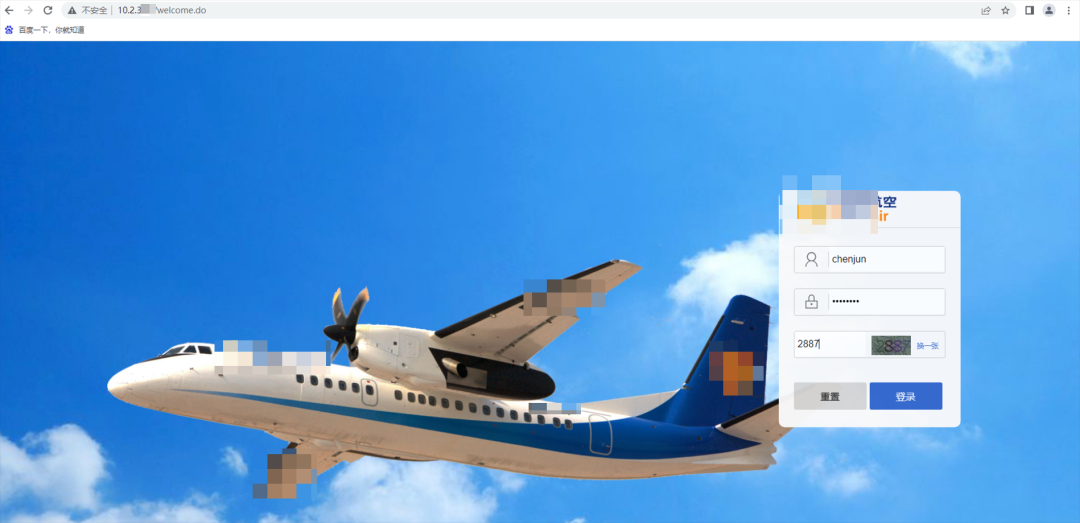

反复尝试发现,使用账号 zhangyn 可以成功登录该公司部署在DMZ区域的WebVPN系统。至此,我们成功突破了逻辑隔离,进入了内网的第一道大门。

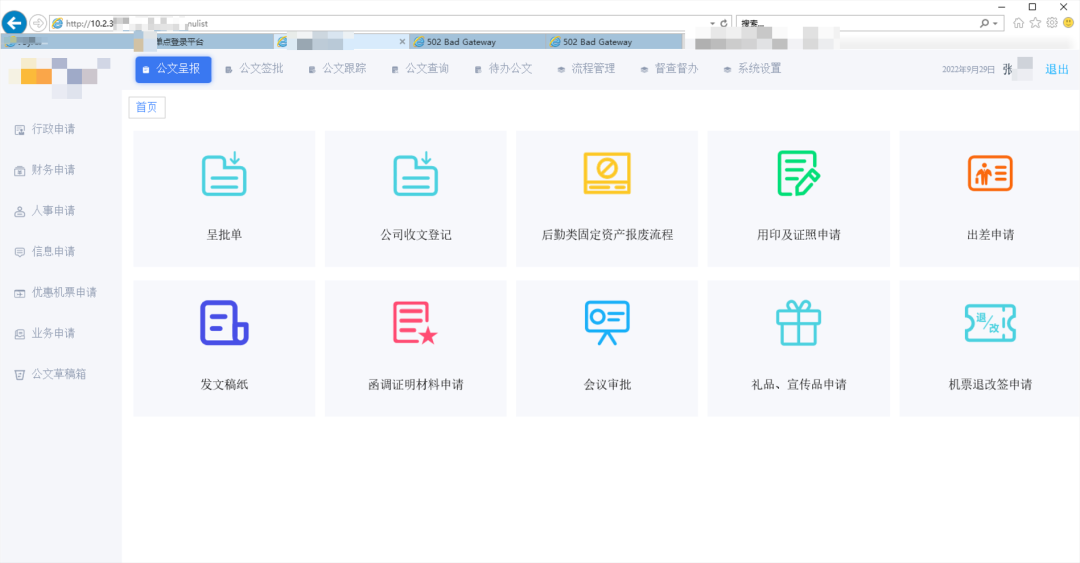

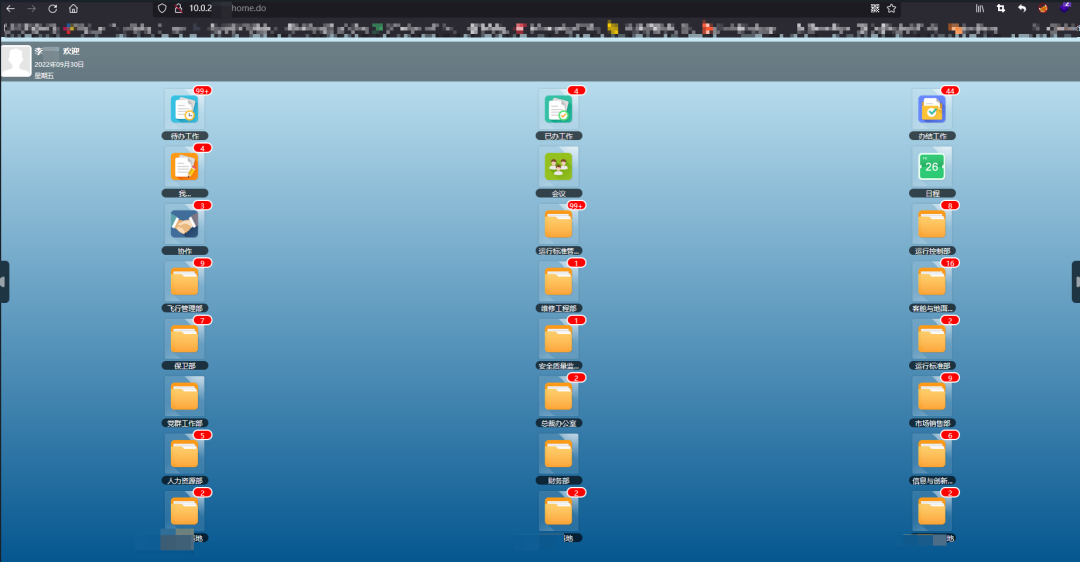

通过VPN页面上的链接,可以顺利访问内网的OA办公系统。

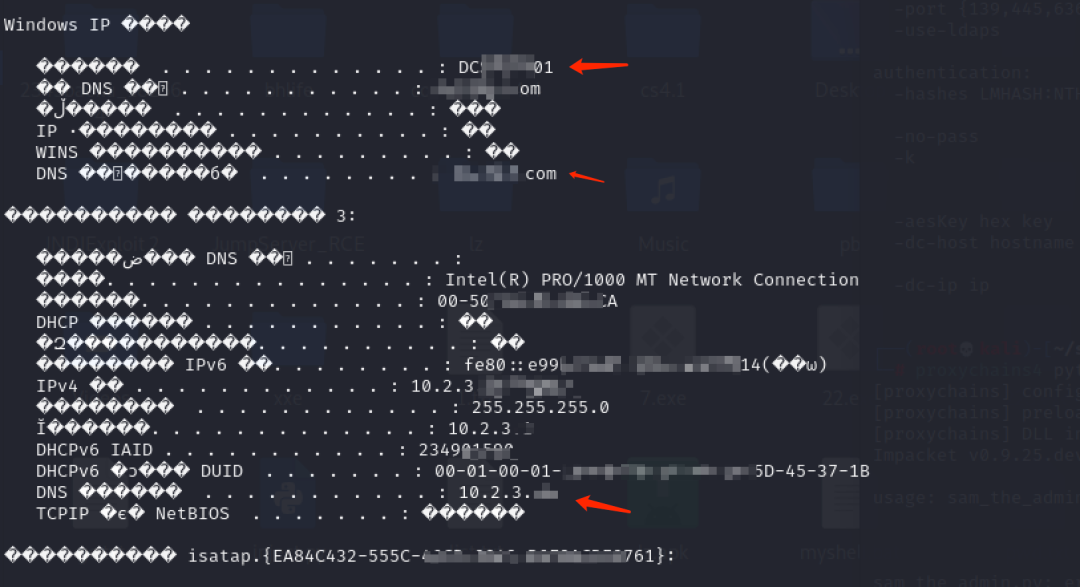

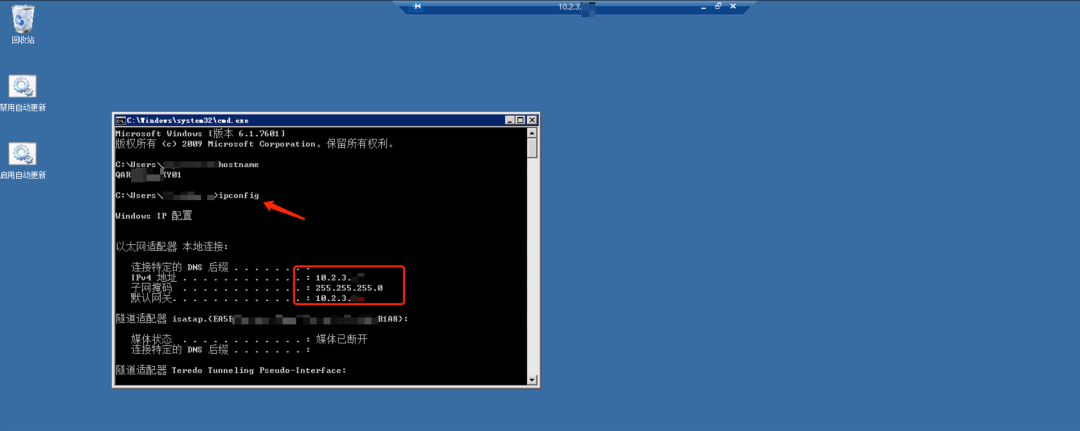

此外,通过WebVPN还能接入公司的单点登录(SSO)系统,里面集成了大量内部应用,初步判断其内网网段为 10.2.3.X。

深入内网:核心网段渗透与权限提升

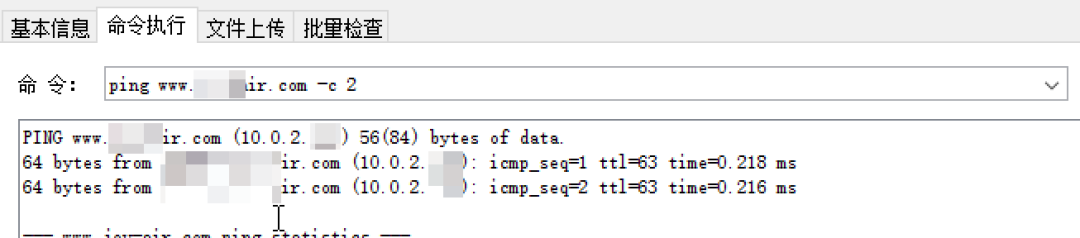

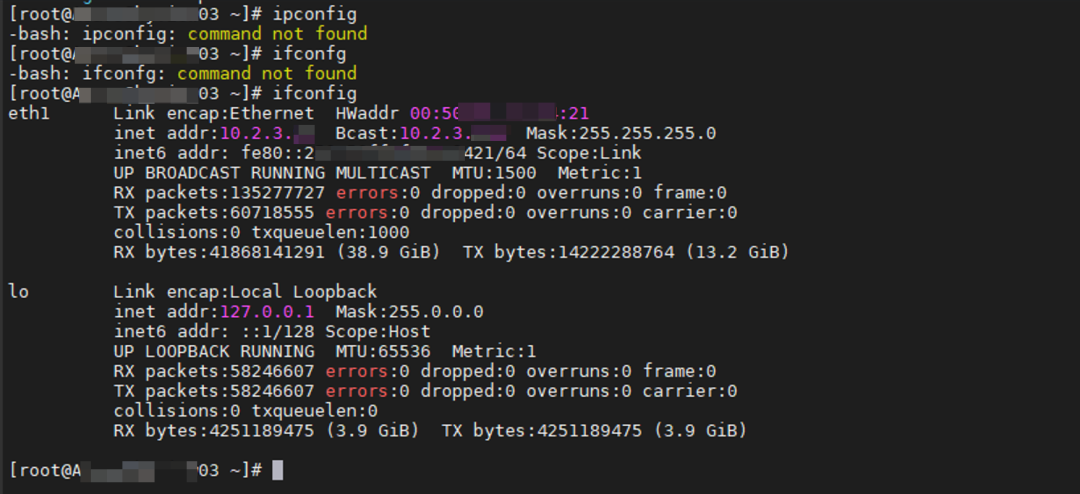

挂上SSL VPN后,在内网使用 zhangyn 账号对主站域名进行 ping 测试,确认了核心网段。

E:\>ping www.***.ir.net

正在 Ping www.***.ir.net [10.2.3.***] 具有 32 字节的数据:

Control-C

^C

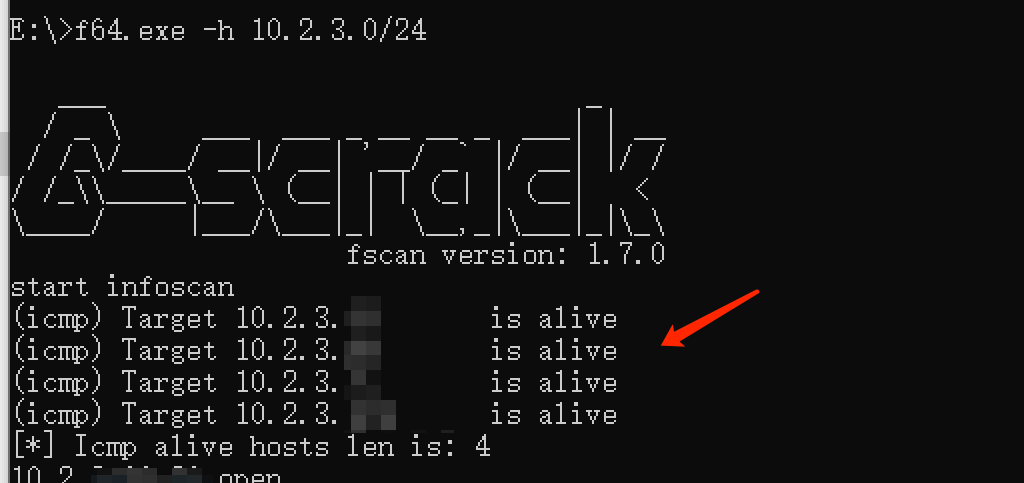

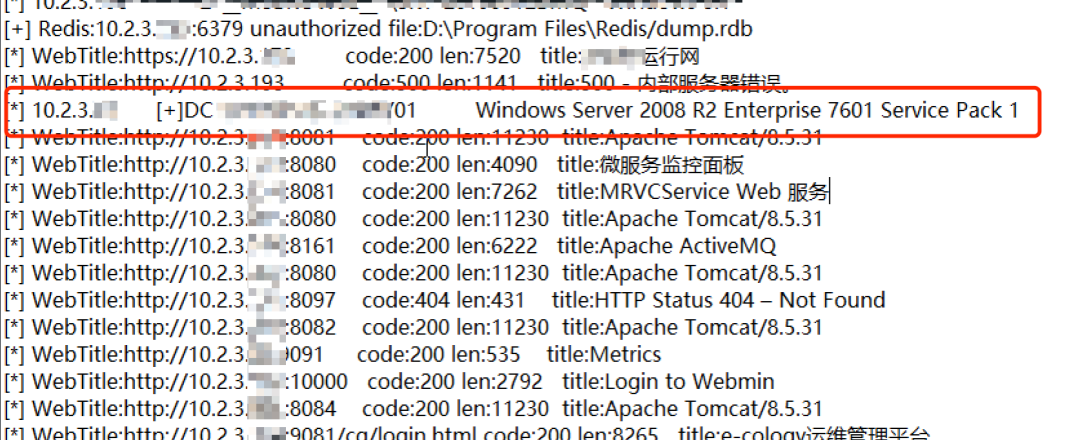

随后使用扫描工具对 10.2.3.0/24 网段进行探测,但奇怪的是,该账号只能访问到4台主机。这显然与一个公司的内网规模不符。

经团队分析,zhangyn 很可能是乘务组人员,IT权限较低,因此能访问的资源极其有限。

于是切换至权限更高的 chenjun 账号再次进行扫描,这次发现了更多存活主机,打开了新的局面。

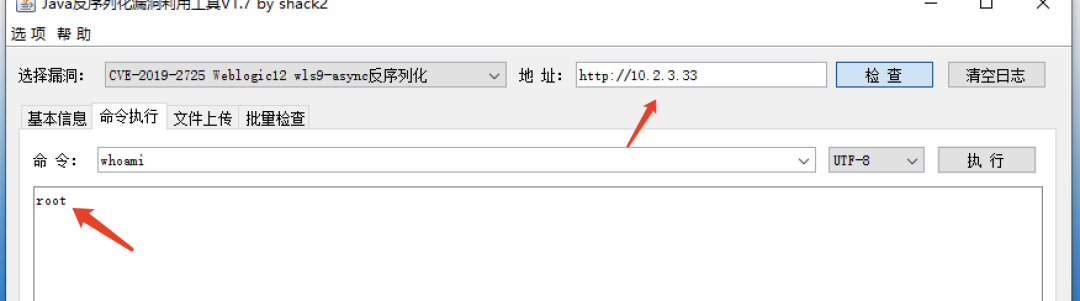

第一台主机权限:Weblogic反序列化漏洞

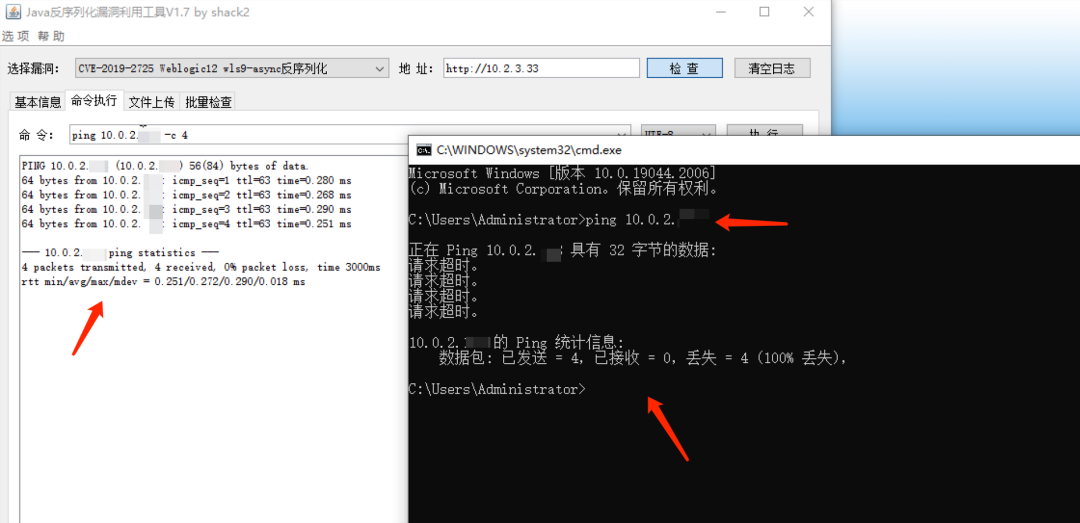

在扫描到的资产中,发现一台主机存在典型的 Weblogic 反序列化漏洞(CVE-2019-2725)。通过利用该漏洞,成功获取了该主机的 root 权限。

夺取域控:利用NOPAC漏洞

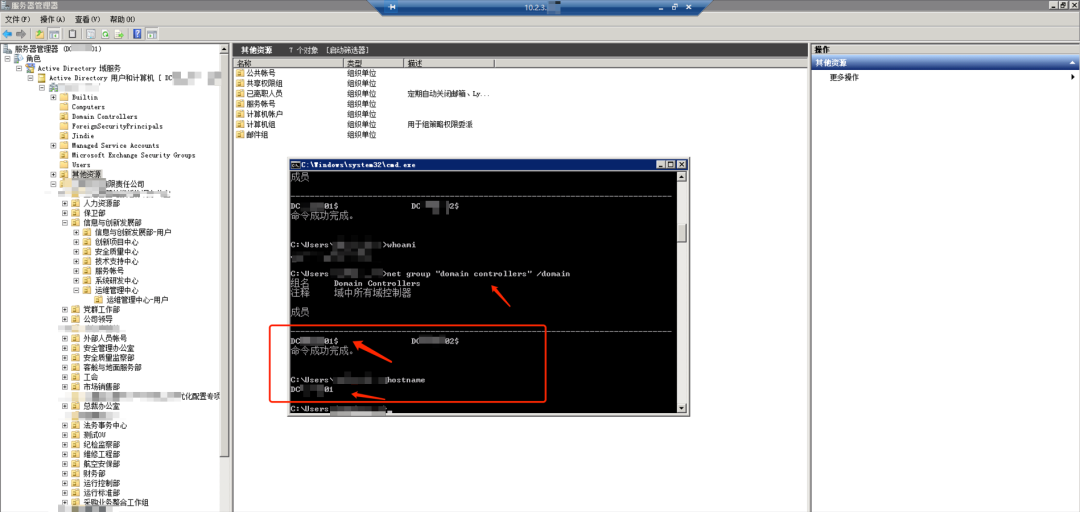

前期扫描结果中已识别出域控服务器的地址。

通过利用 NoPAC (CVE-2021-42287/CVE-2021-42278) 域漏洞,成功将权限提升至域管理员。

添加域管账号后,成功登录域控服务器的远程桌面,至此已完全控制整个域环境。

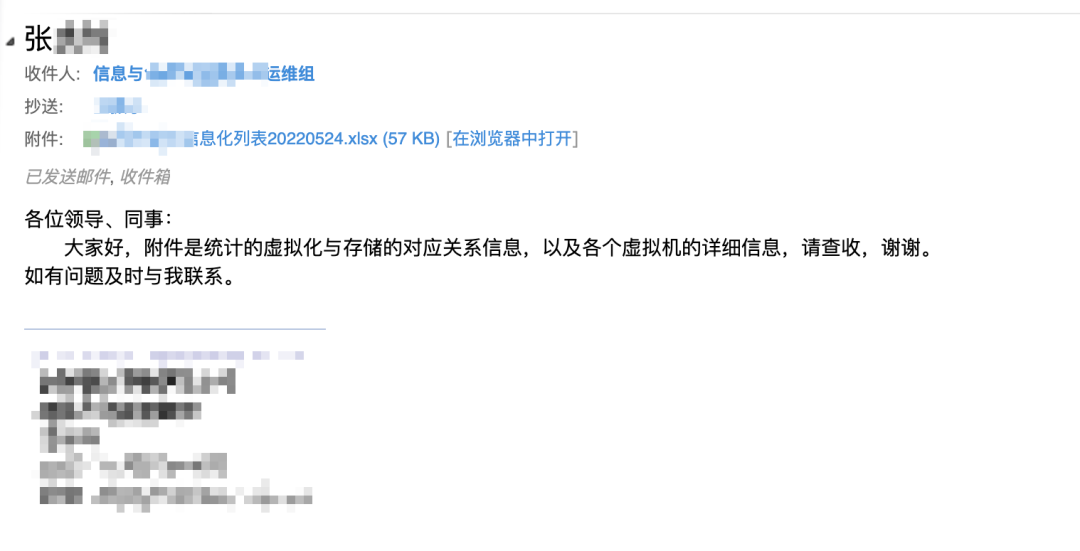

定位核心资产:来自运维邮箱的清单

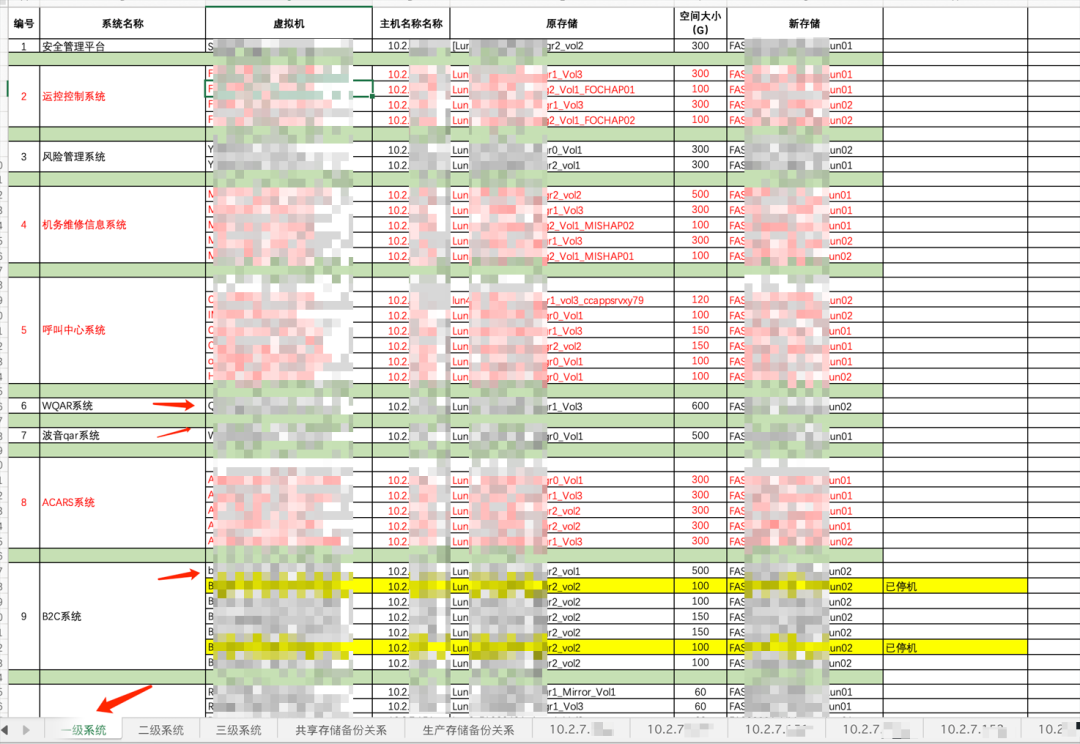

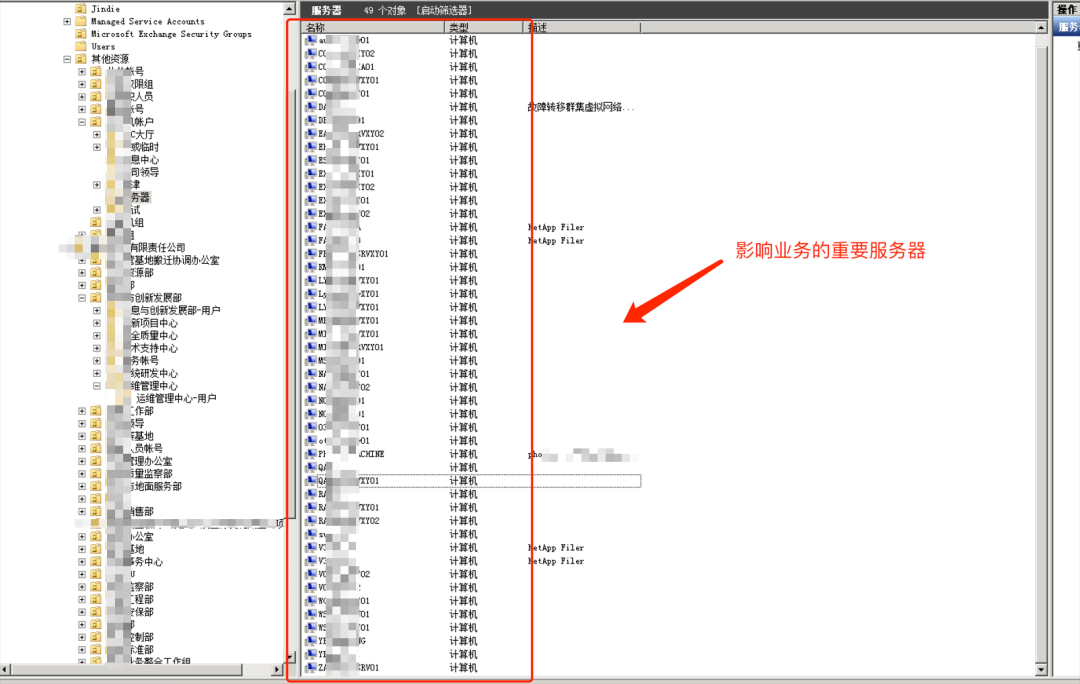

在域内获取了运维部门某员工的NTLM哈希,破解后登录其邮箱,发现了一份关键的信息化资产列表,其中明确标注了重要业务系统。

在域控的 Active Directory 中,可以清晰地看到与列表对应的核心服务器。拥有域管权限意味着可以任意登录这些服务器,危害极大。

例如,登录其中标注的 WQAR(无线快速存取记录器)系统。该系统为飞机维护提供关键数据,一旦被恶意利用,后果不堪设想。

扩大战果:持续爆破与横向移动

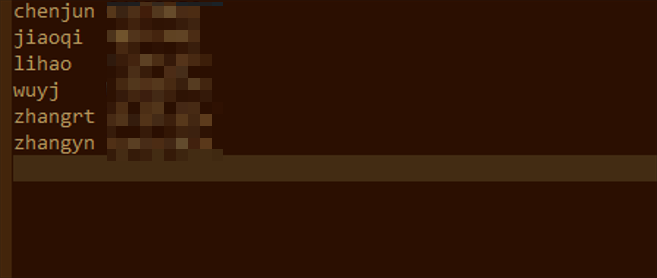

感觉仍有敏感信息在邮箱中流转,于是利用已搜集到的信息(如姓名、工号)生成新的用户字典,继续对内网邮箱进行爆破,又获得了6个弱口令账号。

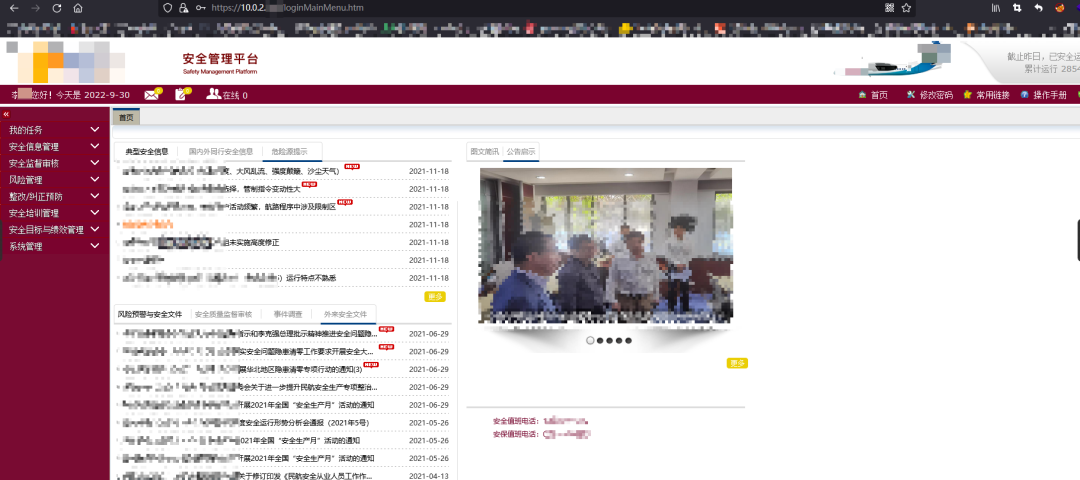

利用这些账号,成功进入了多个内部办公后台系统,进一步扩大了控制面:

- 安全管理平台

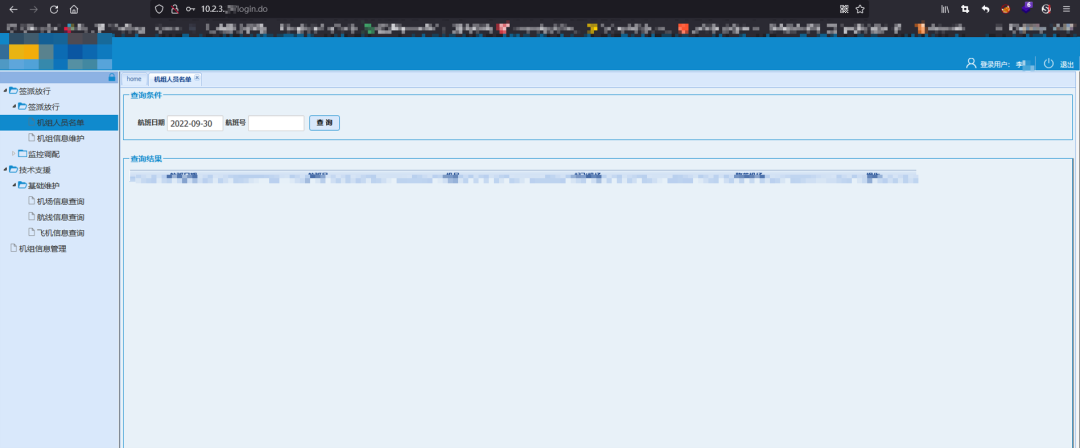

- 机组信息管理系统

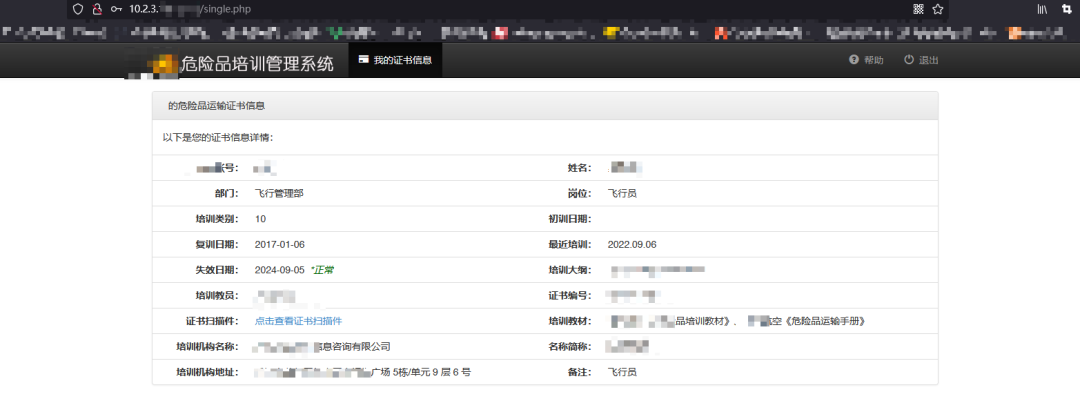

- 危险品培训管理系统

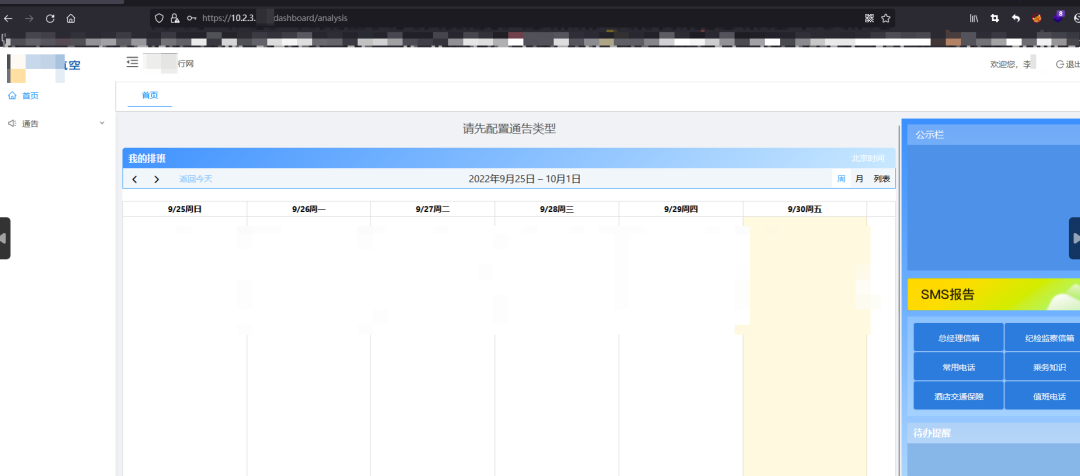

- XX控制运行网

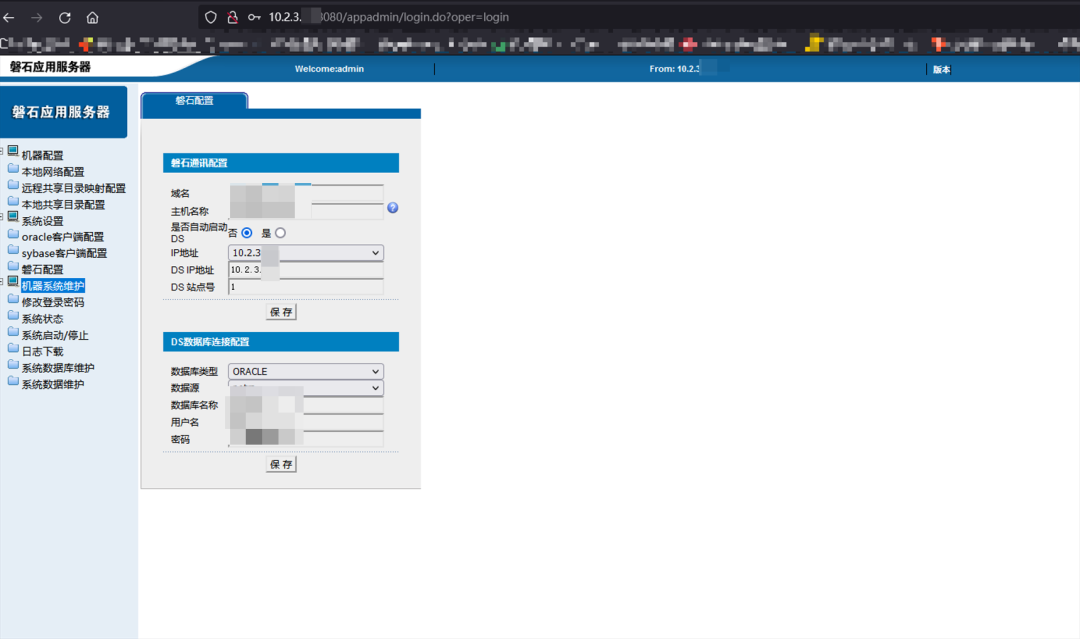

- 磐石应用服务器

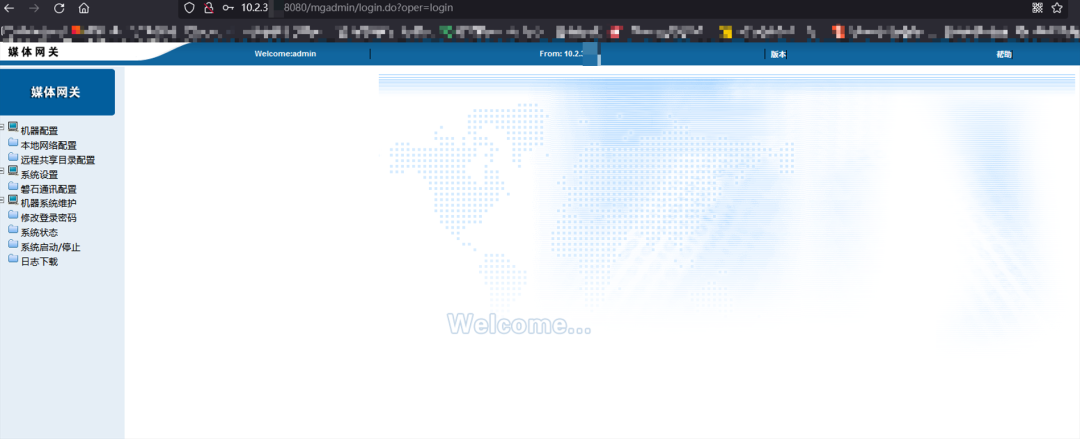

- 磐石媒体网关

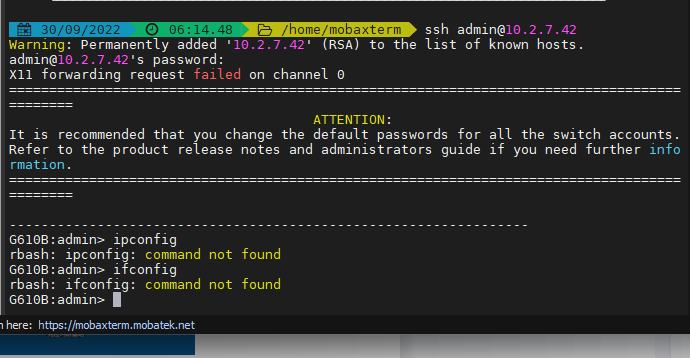

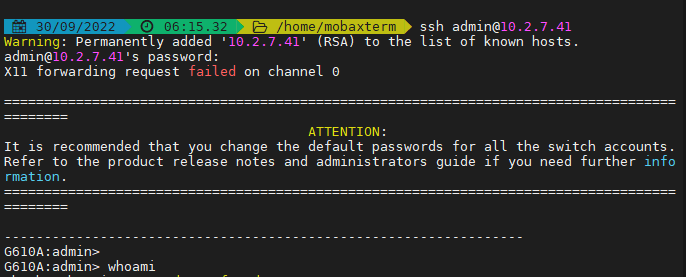

同时,通过 SSH 弱口令爆破,获得了另外两台主机的权限。

[+] SSH:10.2.7.42:22:admin

[+] SSH:10.2.7.41:22:admin

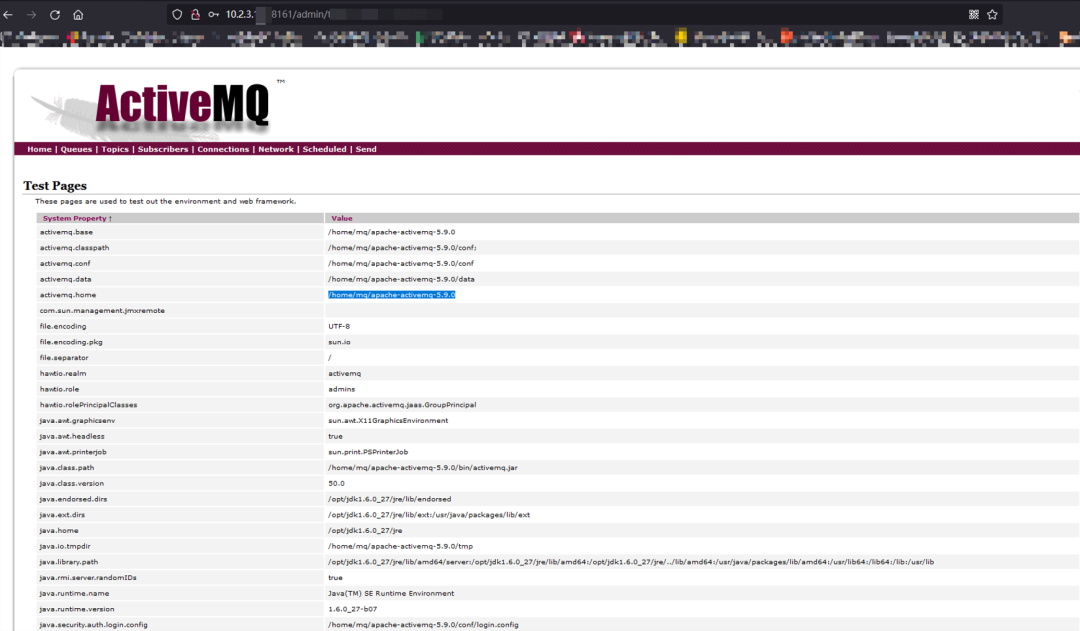

还发现并进入了 ActiveMQ 的后台,拥有管理员权限。

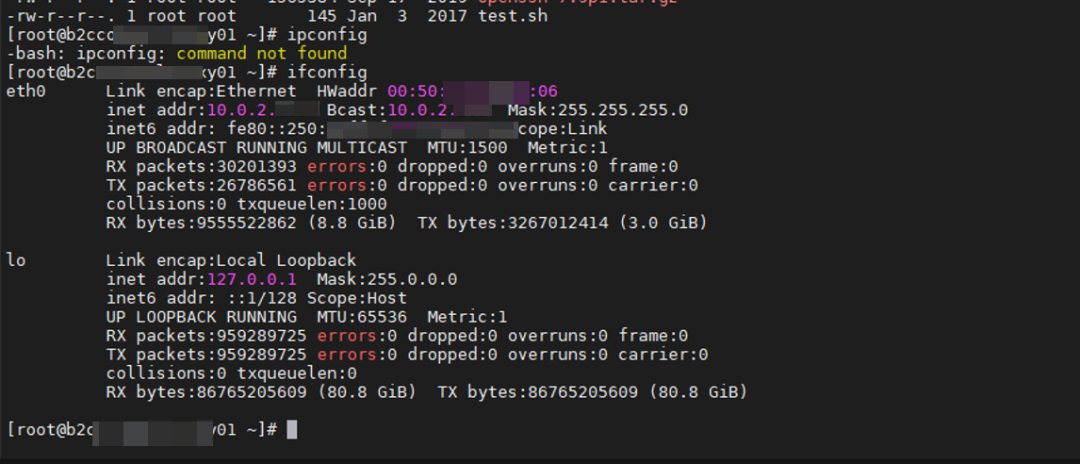

新的发现:突破至核心业务网段

在之前拿下的 Weblogic 服务器 (10.2.3.33) 上执行命令时,发现了一个新的内网网段 10.0.2.X,并且可以连通。测试发现,只有在 10.2.3.33 这台“跳板机”上才能访问 10.0.2.0/24 网段,证明我们已经突破了强隔离,进入了更核心的业务网段。

在这个新网段中,我们得以从内网直接访问官网主站和另一套办公系统。

新网段的权限获取

-

通过Redis未授权访问获取root权限

利用发现的 Redis 未授权访问漏洞,写入 SSH 公钥,成功获得一台主机的 root 权限。

-

通过弱口令再获主机权限

继续爆破,又获得两台主机的弱口令权限。

-

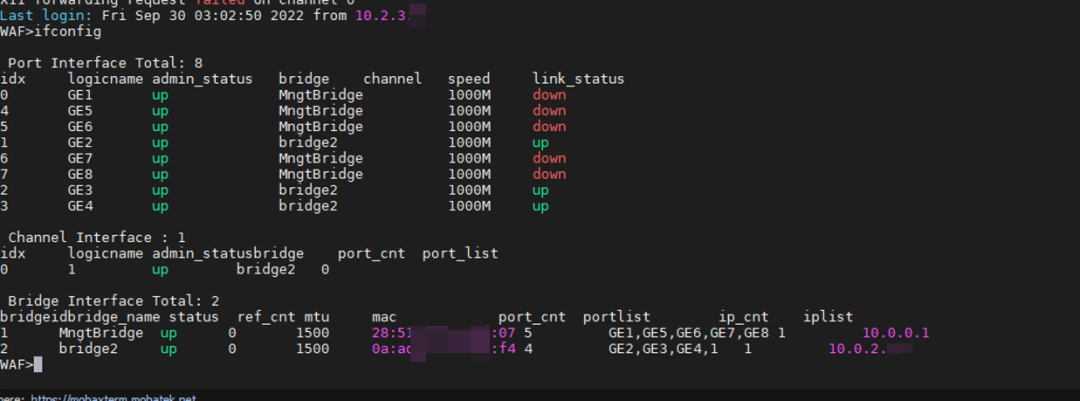

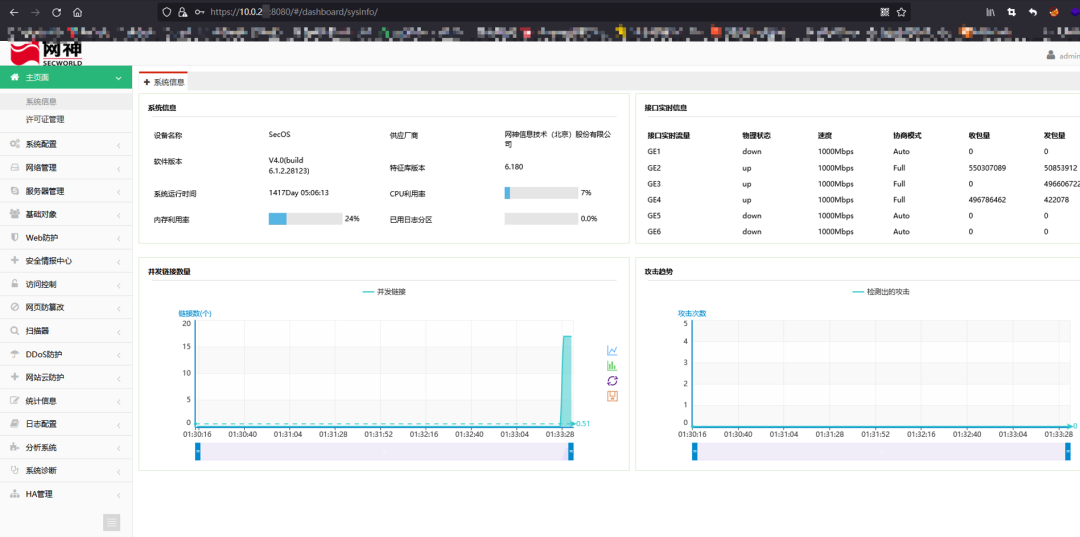

获取WAF服务器权限

甚至获取到了一台 WAF(Web应用防火墙)服务器的后台管理权限。

由于此时已控制域控,且该新网段未扫描出更具价值的核心业务系统,渗透测试行动到此告一段落。

成果梳理

本次渗透测试取得了丰硕成果:

- 核心突破:获取域控服务器权限,可控制大部分核心业务服务器。

- 通用弱口令:累计发现6组。

- 办公后台:进入6个不同的内部管理系统。

- 主机权限:通过 Redis 未授权获取2台主机 root 权限;通过 SSH/系统弱口令获取4台主机权限。

- Web后台管理员:获取5个Web后台及1个WAF后台的管理员权限。

总结与思考

- 耐心与细心是关键:这次内网渗透耗时较长,但每一步的积累最终汇聚成穿破防线的力量。在真实的攻防对抗中,任何微小的信息泄露(如邮箱中的组织架构、命名规则)都可能成为突破口。

- 攻击面与防御面的不对称:正如一位前辈所说:“守需要考虑的是一个面,而攻只需要一个点。”防守方必须全面布防,而攻击者只需找到一处薄弱环节。因此,企业在安全建设中,尤其要关注 Exchange、VPN、域控、vCenter 这类“集权系统”的安全,一旦被攻破,损失将是灾难性的。

- 持续学习与工具结合:整个流程综合利用了信息搜集、漏洞利用、密码爆破、横向移动等多种技术,是对平时所学的一次综合检验。安全人员需要保持对新型漏洞(如 NoPAC)和利用手法的持续关注。

此次实战不仅是一次技术上的胜利,更是一次完整的内网渗透思路演练。对于企业安全建设而言,强化边界安全、修复已知高危漏洞、推行强密码策略、加强员工安全意识培训,是抵御此类攻击的必修课。对于技术爱好者而言,在云栈社区这样的平台上交流分享实战经验,能帮助更多人理解攻击链,从而更好地进行防御。