⚠️ 本文所提及的技术与工具仅用于合法授权的安全测试与学习研究。使用者需遵守相关法律法规,对于任何非法用途所造成的后果,作者及云栈社区不承担任何责任。

项目/工具简介

太极(Taiji)是一款基于 Golang 编写的高并发内网渗透扫描器。它集成了资产探测、指纹识别、漏洞扫描与弱口令爆破等功能,专为红队人员在授权测试中进行高效的内网渗透与横向移动而设计。

一句话优势

通过高并发资产梳理配合密码喷洒策略,能够在内网环境中快速定位资产并验证凭据复用,实现高效的横向移动。

核心能力速览

| 功能 |

说明 |

| 资产探测 |

ICMP/TCP 主机存活探测与多端口扫描 |

| Web指纹 |

自动识别 Web 应用类型、框架及中间件 |

| 漏洞扫描 |

集成 MS17-010、CVE-2020-0796 等常见系统漏洞检测 |

| 弱口令爆破 |

支持 SMB、RDP、SSH、MSSQL 等多种协议的密码喷洒 |

| 图标Hash |

计算网站 favicon 的 mmh3 hash,用于资产关联 |

运行截图

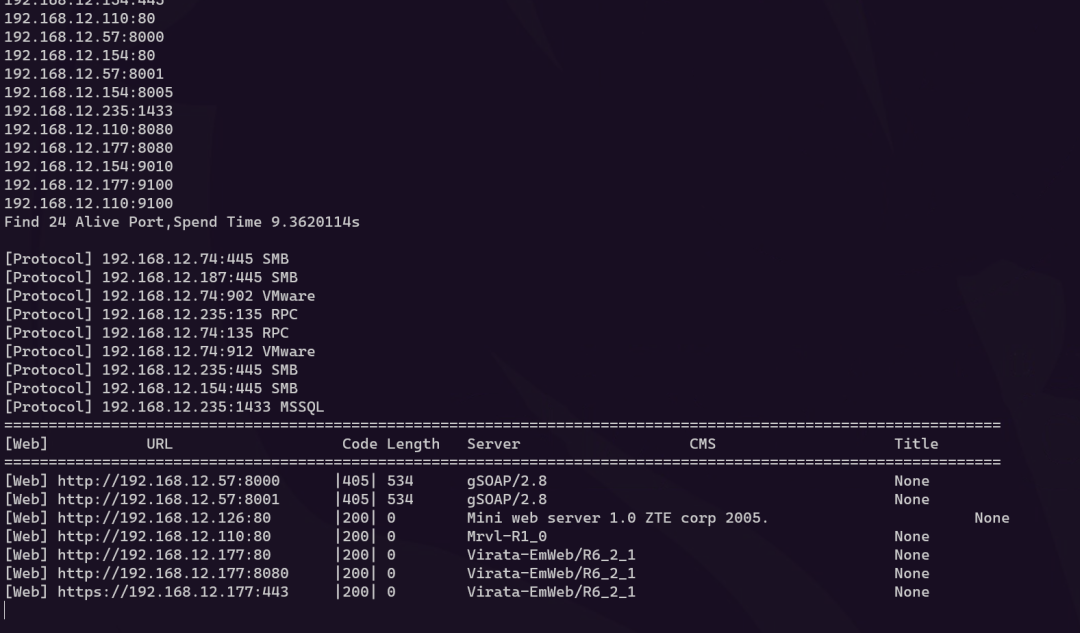

端口扫描结果

对 192.168.12.1/24 网段进行扫描,可以快速发现存活主机、开放端口及服务协议。

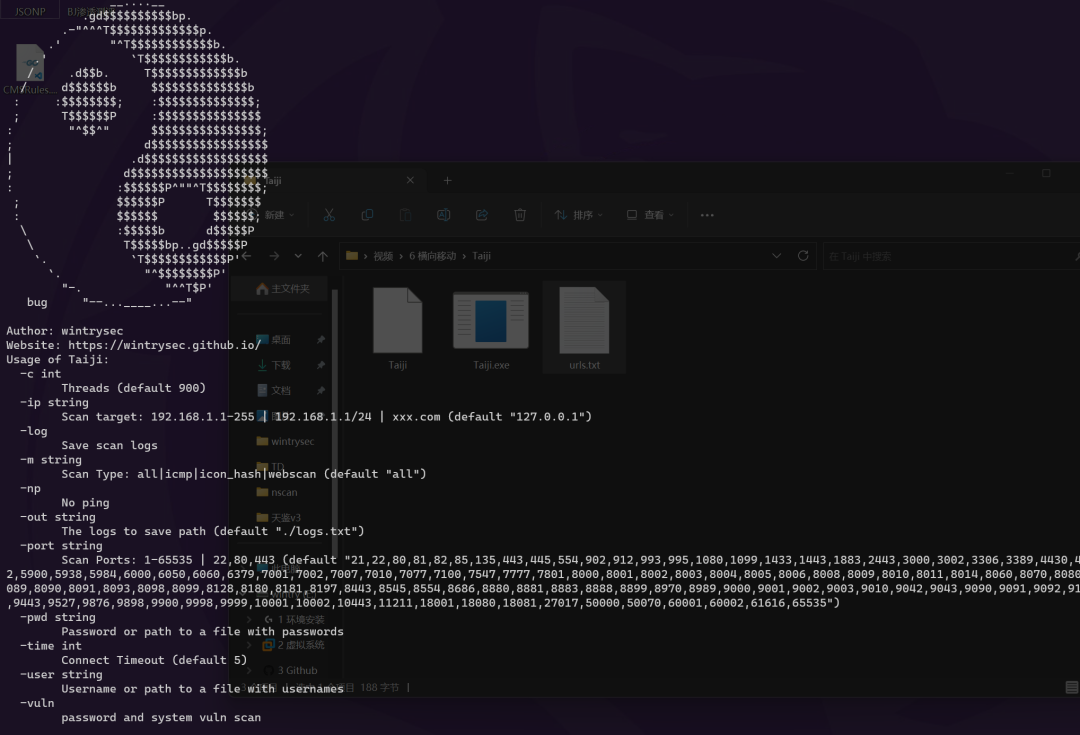

工具帮助信息

运行 Taiji.exe 可查看完整的参数说明,支持自定义扫描类型、端口、线程数等。

核心亮点

1. Golang高并发引擎

太极的核心优势在于其Golang高并发引擎。它利用 Goroutine 实现高效的并发扫描,在内网大网段资产探测场景下,能显著缩短扫描时间,提升横向移动的效率。

2. 密码喷洒攻击

工具支持密码喷洒模式,即使用单个或少量密码对大量用户账号进行碰撞。这种方式能有效检测内网中存在的密码复用情况,同时相比传统爆破,更能降低触发账户锁定策略的风险。

3. 指纹识别与漏洞联动

自动化流程是太极的另一大特色。它不仅能识别 Web 应用指纹,还能与预置的漏洞检测模块(如 ms17-010)联动,实现从资产发现到脆弱性识别的闭环,帮助测试人员快速定位突破口。

技术优势

| 技术/特性 |

说明 |

优势 |

| Golang协程 |

语言原生并发支持 |

高并发、低资源占用 |

| 资产梳理 |

主机、端口、服务、指纹一站式收集 |

信息全面,便于后续分析 |

| 密码喷洒 |

横向凭证复用检测 |

操作隐蔽,减少告警 |

| 子域联动 |

可配合外部子域名数据 |

实现从外网打点到内网渗透的衔接 |

使用指南

-

准备工作

下载 Taiji 的可执行程序,并准备好目标网段(例如 192.168.12.1/24)或目标 URL 列表文件。

-

核心操作

- 基础资产扫描:

Taiji -ip 192.168.12.1/24

- 启用漏洞扫描:

添加 -vuln 参数。

Taiji -ip 192.168.12.1/24 -vuln

- 进行密码喷洒:

使用 -user 和 -pwd 参数指定用户名和密码。

Taiji -ip 192.168.12.1/24 -vuln -port 22 -user root -pwd root@123

-

结果查看

扫描结果会实时输出在终端。使用 -log 参数可以将详细日志保存到指定文件,便于后续分析和报告编写。

项目地址

工具的源代码与发布版本可在其 GitHub 仓库获取:

https://github.com/dawnadvent/Taiji

工欲善其事,必先利其器。太极扫描器将资产梳理与攻击验证相结合,为安全研究人员在复杂的内部网络环境中进行高效、隐蔽的测试提供了有力支持。如果你对更多安全工具与攻防技术感兴趣,欢迎到云栈社区的相关板块进行深入交流与学习。 |