根据IBM发布的一份报告,勒索软件团伙已开始尝试使用人工智能。专家发现了一种名为Slopoly的特殊恶意软件;对其代码库的取证分析强烈表明,该脚本是由一个大型语言模型(LLM)生成的。虽然该程序的架构复杂度仍然不高,但它凸显了一个日益严峻的困境:恶意工具的制造速度正在显著加快,实现门槛也变得更低。

Slopoly于2026年初在调查一起由名为Hive0163的组织发起的勒索软件入侵事件时被发现。这个组织有着臭名昭著的勒索和数据窃取历史,以使用Interlock勒索软件以及包括NodeSnake、InterlockRAT和JunkFiction加载器在内的定制武器库而闻名。

Slopoly的工作原理与AI痕迹

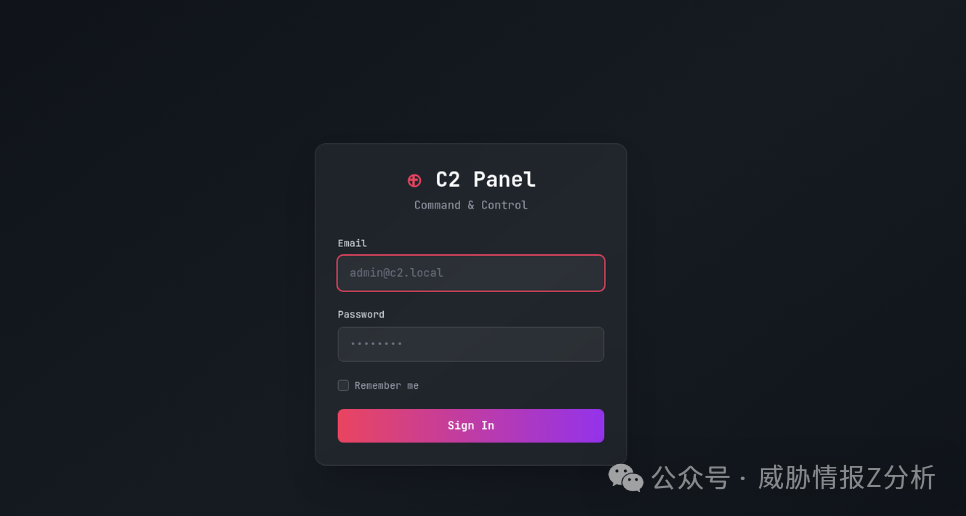

Slopoly以PowerShell脚本的形式出现,充当命令与控制(C2)架构的客户端。该代码会收集基础系统遥测数据,并每30秒向敌方服务器发送一个“信标”。程序每隔50秒查询一次是否存在新指令,随后通过cmd.exe执行这些指令,并将结果发送回源服务器。

该代码库展现出语言模型生成的典型特征:大量的注释、细致的错误处理以及严谨的变量命名。其中一条注释甚至将程序描述为“多态C2持久化客户端”,尽管代码本身缺乏任何真正的多态机制。该脚本无法在执行过程中改变自身的逻辑;相反,生成器似乎只是合成了具有随机参数和函数名的客户端离散版本。

尽管技术层面尚不成熟,Slopoly仍赋予了Hive0163控制系统长达一周之久的能力。在此期间执行的具体指令至今仍是个谜;然而,这种工具的部署生动地展现了犯罪集团对人工智能生成代码日益增长的依赖。

完整的攻击链分析

此次入侵源于一种名为“ClickFix”的社会工程攻击策略。受害者会看到一个伪装成验证码的欺骗性“验证”页面,该页面会悄悄地将恶意脚本注入系统剪贴板。随后,用户被诱骗执行一系列按键操作——Win+R、Ctrl+V 和 Enter——从而手动触发PowerShell命令,这巧妙地绕过了部分安全软件的检测。

感染的第一阶段涉及NodeSnake,它是C2基础设施中基于Node.js的一个组件。NodeSnake能够检索辅助文件、执行shell命令并建立持久化连接。随后,攻击者部署了InterlockRAT,这是一个功能更强大的后门程序,支持反向shell和SOCKS5隧道技术,用于秘密访问受感染网络。

通过这些工具,Hive0163精心策划了Slopoly与AzCopy、Advanced IP Scanner等实用程序的部署,最终激活了Interlock勒索软件。该加密器会遍历逻辑驱动器,绕过系统目录,通过OpenSSL库使用AES和RSA加密算法对文件进行加密。加密后的文件会附加.txt.!NT3RLOCK或.txt.int3R1Ock等扩展名,并留下名为FIRST_READ_ME.txt.rms的勒索信息文件。

新时代的威胁:AI加速攻击周期

IBM认为Hive0163专注于后渗透攻击,利用其专有的后门实现长期驻留和大规模数据窃取。尽管Slopoly在技术上仍然相对简单,但它的出现标志着网络犯罪领域进入了一个变革性的新时代。

人工智能将大幅缩短攻击的开发周期。业界正面临着一个正在萌芽的现实:人工智能生成脚本的时代仅仅是一个序幕。未来的恶意实体将可能利用AI进行实时战术决策、自动优化攻击流程,甚至自主测试和部署攻击性基础设施。对于安全从业者而言,这意味着防御窗口被进一步压缩,自动化威胁检测与响应能力变得前所未有的重要。想要深入探讨此类前沿安全威胁与技术对策,欢迎关注云栈社区的相关技术板块。 |