TrueConf Client 视频会议客户端近日披露了一个高危漏洞 CVE-2026-3502。该漏洞源于更新代码完整性校验缺失,CVSS 评分为 7.8,并已于 2026 年 4 月 2 日被美国网络安全和基础设施安全局正式收录于已知被利用漏洞目录。这意味着该漏洞已在野外被真实利用,需要立即引起重视。

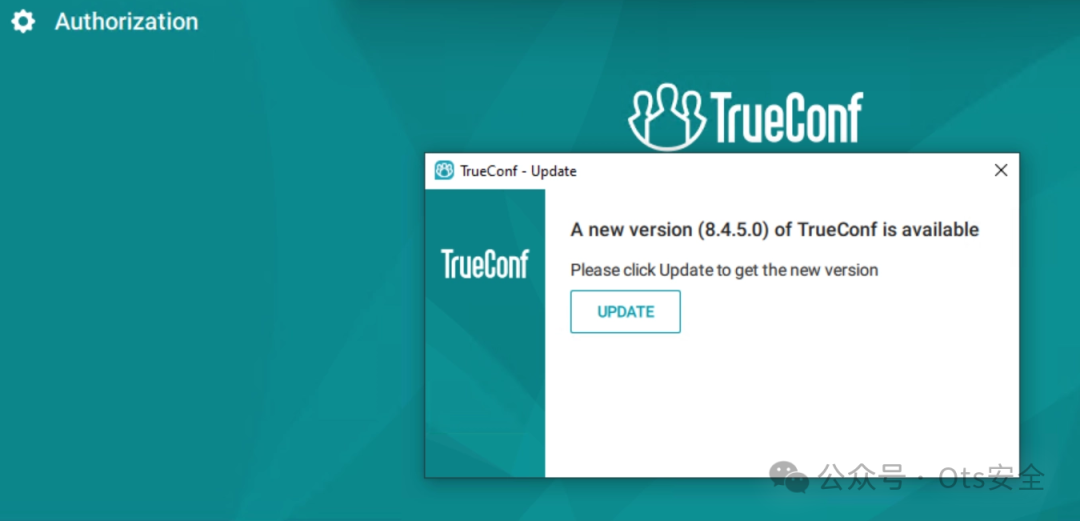

根据已披露的信息,该漏洞允许攻击者通过控制更新交付路径(如本地服务器或中间人攻击)来替换正常的更新包。由于客户端未对下载的更新代码进行数字签名或哈希校验,篡改后的恶意负载将被直接下载并执行,最终在用户权限下实现任意代码执行。这种攻击无需受害者进行额外交互,隐蔽性极强,是典型的供应链攻击场景。

据悉,该漏洞在 2026 年初的 “Operation TrueChaos” 行动中已被真实利用,攻击者针对东南亚某国政府网络部署了 Havoc 恶意软件。攻击者无需逐一攻破终端,只需控制 TrueConf 本地服务器或处于同一网段即可完成对所有客户端的恶意更新投递。受影响环境主要为部署了 TrueConf Windows 客户端的政府、企业视频会议系统。

如果你对这类漏洞攻击的底层原理和防御策略感兴趣,可以在 云栈社区 的安全板块找到更多深度讨论。

漏洞成因与原理分析

CVE-2026-3502 属于典型的 CWE-494 类别。漏洞的根本原因在于 TrueConf Client 的自动更新机制存在设计缺陷:在获取并应用更新代码时,客户端缺少必要的完整性保护措施,如数字签名验证或安全哈希校验。

这使得攻击者一旦能够影响更新文件的交付路径,就可以用包含恶意代码的负载替换掉官方的更新包。客户端在毫无察觉的情况下下载并执行这些恶意代码,其执行权限通常与更新进程或当前用户权限一致,从而为攻击者打开了大门。这一漏洞再次凸显了软件供应链中更新环节安全校验的重要性。

复现与利用路径(中性描述)

攻击者需要首先获得对 TrueConf 更新交付路径的控制权,可能的方式包括:

- 攻陷企业内部部署的 TrueConf 本地服务器。

- 通过中间人攻击拦截客户端与更新服务器之间的通信。

在控制更新路径后,攻击者拦截客户端发起的更新请求,并将其响应替换为精心构造的恶意负载。客户端随后会按照正常的更新流程下载并应用该恶意负载,最终导致攻击者预设的任意代码在目标系统上执行。整个过程完全依赖于客户端的常规、合法的更新行为,用户难以察觉。

受影响产品与版本

- 核心产品:TrueConf Client(Windows 版本)

- 受影响版本:v8.5.2 及更早的所有版本

- 已修复版本:v8.5.3 及以上

- 典型受影响环境:政府机构、企业内部部署的视频会议系统,特别是那些使用 TrueConf 本地服务器进行更新的环境。

- 当前状态:CISA 已要求美国联邦机构在 2026 年 4 月 16 日前完成对该漏洞的修复。

总结与防御建议

CVE-2026-3502 是一个已被证实的、高风险的安全威胁。它警示我们,即使是看似无害的软件自动更新功能,若缺乏严格的完整性校验,也可能成为攻击者侵入内网的跳板。

最直接的缓解措施是立即升级。所有 TrueConf Client 用户应尽快检查并升级到 v8.5.3 或更高版本。同时,组织应加强对内部 TrueConf 服务器的安全防护,限制其访问权限,并监控异常网络流量。保持对官方安全公告和 CISA KEV 目录的动态关注,是防御此类已知被利用漏洞的有效手段。 |