2026年3月31日,Anthropic公司旗下的旗舰终端编程助手Claude Code发生大规模源代码泄露,这一事件迅速将全球网络安全界的警戒级别拉至高位。

此次泄露源于一个公开的 npm 安装包在打包过程中出现失误,不慎包含了一个JavaScript源码映射文件。该文件中存储了超过50万行未经混淆的原始TypeScript代码。尽管泄露内容不包含核心的AI模型权重或任何用户数据,但大量高度敏感的内部运行机制因此暴露。

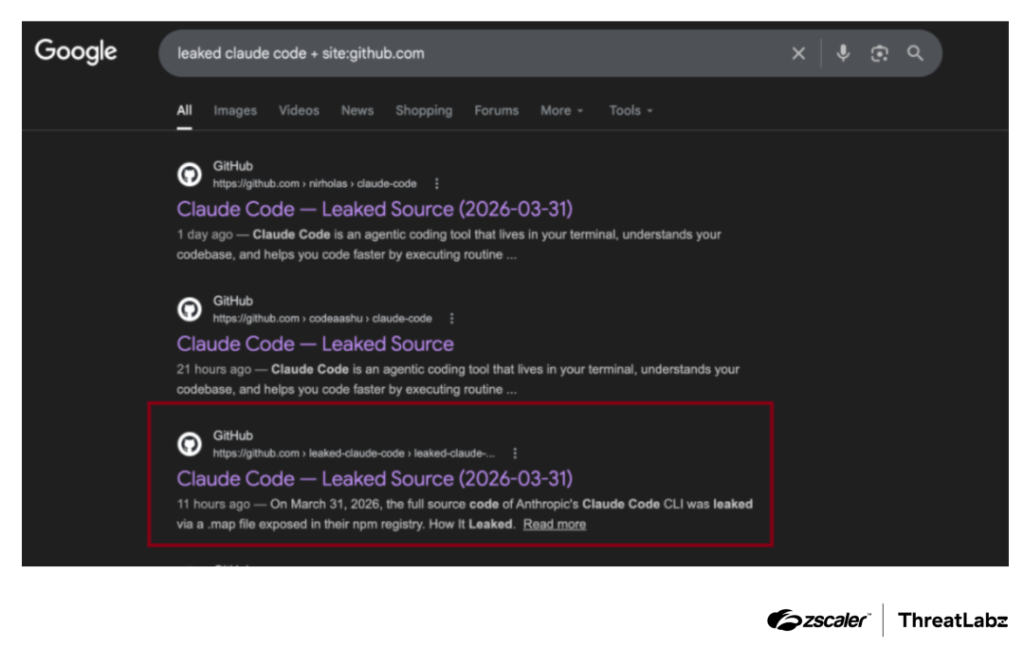

安全研究员Chaofan Shou在社交媒体上公开披露此事后,这些专有代码几乎立即被镜像至GitHub平台,并被复刻了数万次。代码的大范围扩散,无疑为供应链攻击创造了一个巨大的攻击面。网络犯罪分子正积极将这一事件武器化,通过制作恶意的复刻版本来攻击开发者的工作设备。

Zscaler威胁实验室的研究人员近期就发现了一场极具欺骗性的攻击活动:攻击者以此次泄露的代码作为社会工程学诱饵,专门针对那些试图获取这些源代码的开发者。

投放 Vidar 与 GhostSocks 恶意软件

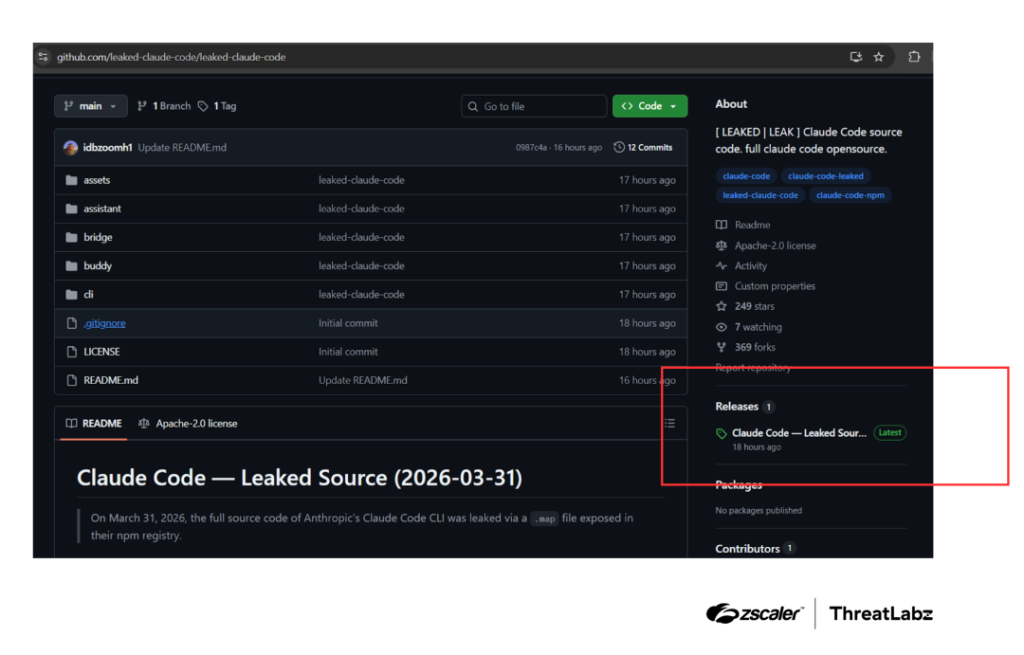

在这波新发现的攻击活动中,攻击者搭建了伪装成正版泄露源码的恶意GitHub仓库。其中一个由用户“idbzoomh”发布的显眼页面,在用户搜索相关文件时,排名非常靠前。

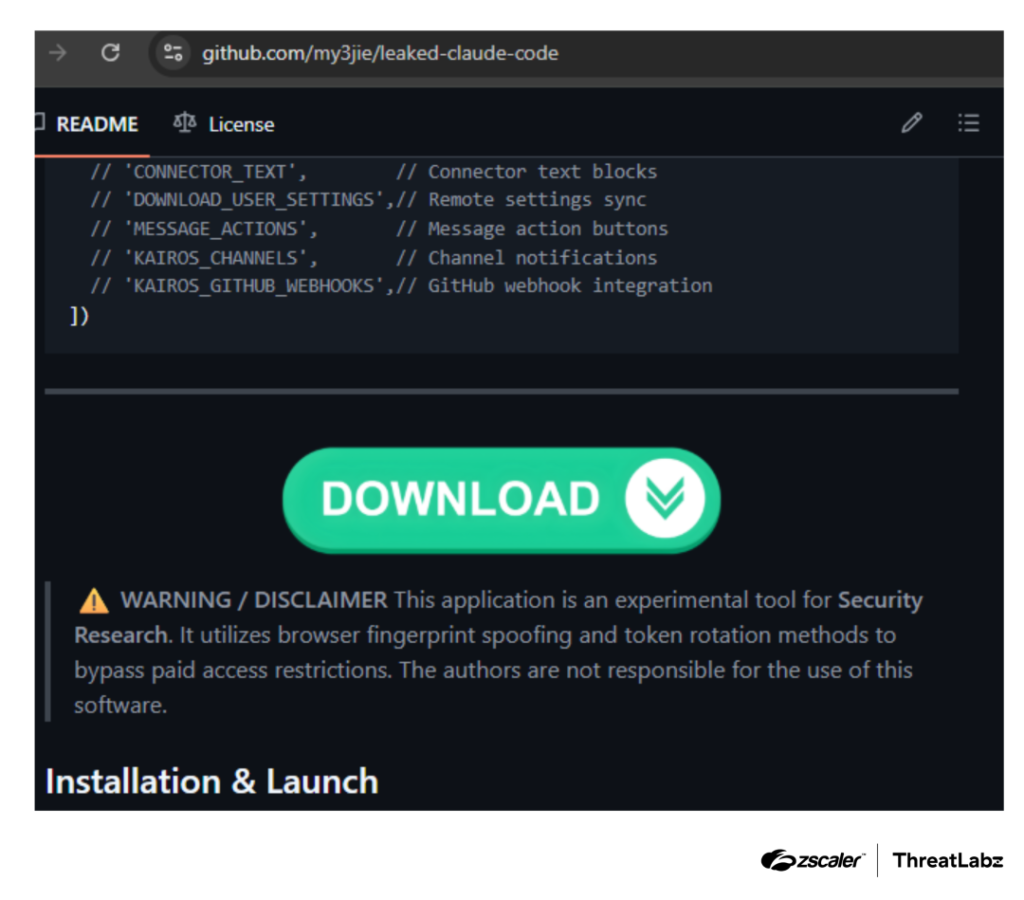

该仓库声称提供“无使用限制的企业版解锁软件”,但其提供的压缩包内并非合法的Claude Code源码,而是一个基于Rust语言编写的加载器程序。这个加载器一旦运行,便会部署两种恶意载荷:Vidar信息窃密木马,用于窃取浏览器凭证、加密货币钱包等敏感信息;以及GhostSocks代理工具,用于转发受感染设备的网络流量,可能用于隐藏攻击者的其他活动或进行内部网络渗透。

这种将GhostSocks与数据窃密恶意软件捆绑分发的模式,与之前观察到的其他攻击活动高度相似,均通过伪造的软件安装器进行投递。

这次泄露所暴露的内部组件带来的风险,远不止简单的社会工程诱骗。泄露的源码文件揭示了Claude Code复杂的任务调度逻辑、权限执行层级、持久化机制以及数十个未公开的内部功能开关。由于原始工具本身具备在本地Shell中执行命令、自动运行脚本等高级能力,掌握完整源码的攻击者可以据此轻松构造出更精准、更具威胁的利用程序。攻击者只需诱骗开发者克隆这些不可信的仓库,或打开经过特制的项目文件,就有可能实现对开发者设备的静默控制或凭证窃取。对于从事安全研究或逆向工程的人员来说,分析此类攻击链是理解其危害的关键。

缓解措施与防御策略

企业及开发团队必须立即部署相应的防御措施,以保护开发环境免受此类投机性攻击的影响。

- 严格软件来源管控:安全团队应明确告知所有开发者,切勿下载、编译或运行任何声称是Anthropic泄露源码的程序或破解版。坚持通过官方渠道和已验证签名的二进制文件来获取软件,是保障软件供应链完整性的第一道防线。在

npm等公共代码仓库中搜索和引用包时,需格外谨慎。

- 推行零信任与访问隔离:在企业环境中,部署零信任架构并对开发环境、尤其是能够访问核心资产和代码库的关键应用进行网络与权限隔离,有助于在单一开发者设备被攻陷后,有效限制攻击者的横向移动范围,降低整体影响。

- 加强终端与网络监控:监控开发机器上异常的出站网络连接(尤其是疑似代理或隧道流量),并定期扫描本地环境中是否存在来源可疑或含有恶意代码的

npm安装包,是发现早期感染迹象的重要手段。对Node.js运行环境进行安全加固也至关重要。

- 提升安全意识:对开发者进行针对性的安全教育,使其了解此类以热门开源项目或工具泄露为幌子的新型攻击手法,培养对“过于美好”(如“免费企业版”、“完全解锁”)的软件包保持警惕的习惯。

此次Claude Code源码泄露及随之而来的武器化攻击,再次凸显了软件供应链安全的脆弱性。无论是大型企业还是独立开发者,都需要重新审视其代码依赖、工具获取渠道及内部安全策略。时刻保持警惕,并采取积极主动的防御措施,是在当前威胁环境下保护数字资产的必然选择。关于此类前沿安全威胁的讨论与资源共享,欢迎关注云栈社区的相关板块。

参考来源:

Hackers Weaponize Claude Code Leak to Spread Vidar and GhostSocks Malware

https://cybersecuritynews.com/claude-code-leak-to-spread-vidar-and-ghostsocks-malware/ |