一个臭名昭著的黑客组织正将安全漏洞从被发现到被修复的窗口期,压缩成一场与时间赛跑的攻防战。他们通过部署破坏性极强的Medusa勒索软件,在全球范围内制造大规模混乱。这个被微软威胁情报部门追踪为Storm-1175的组织,其行动速度之快,让传统依赖周期性扫描和静态评估的防御策略显得有些被动。

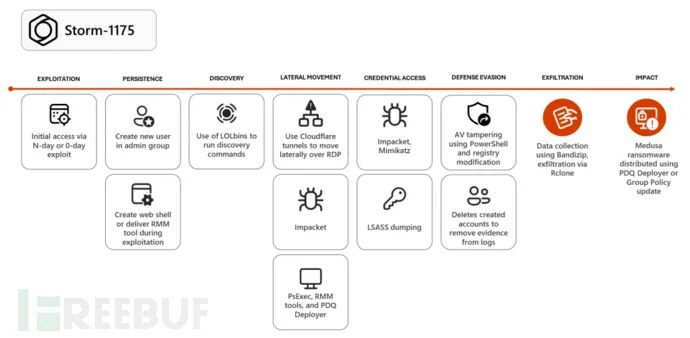

微软研究人员发现,Storm-1175的战术核心是专门攻击那些尚未安装安全更新的边界脆弱资产。这些系统或设备通常是企业网络连接公共互联网的跳板或入口,一旦失守,便会成为黑客深入内网的绝佳跳板。深入探讨此类攻击手法和防御策略,可以在云栈社区的安全板块找到更多相关讨论。

24小时闪电战

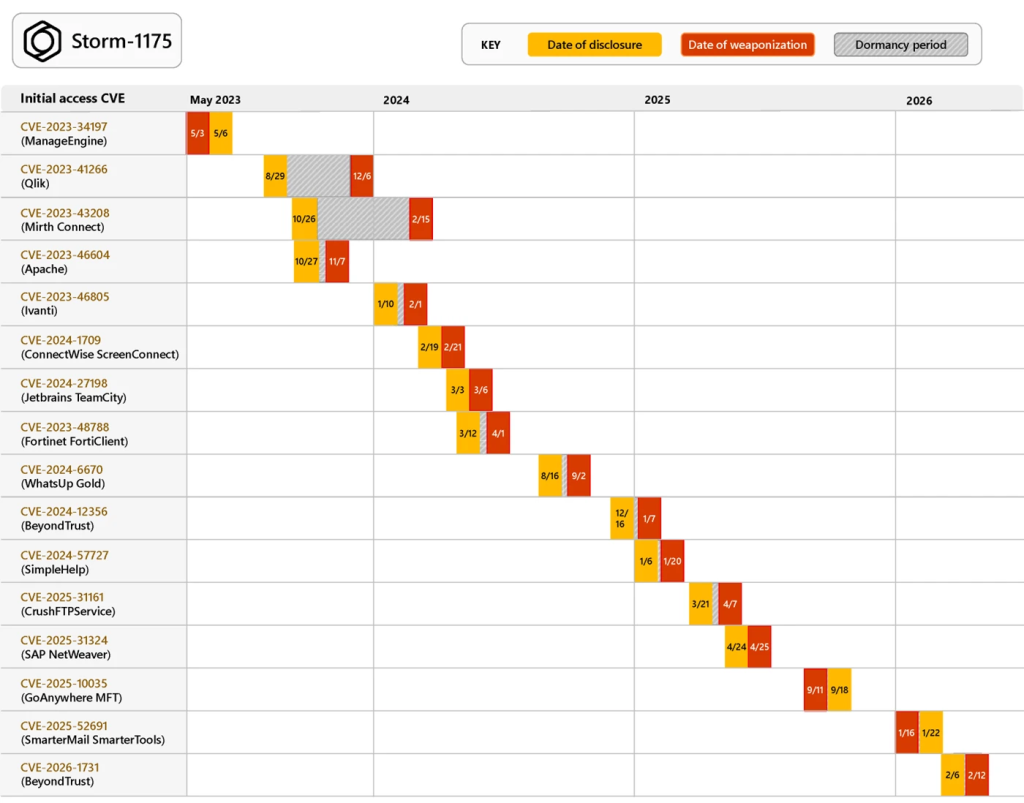

据报道,该组织尤为专注于利用N-day漏洞(即已经公开披露但尚未被普遍修复的安全缺陷)。与其他可能潜伏数月、精心策划攻击的黑客组织不同,Storm-1175的“效率”极高,往往在漏洞公开后的几天内就能完成入侵、横向移动和数据加密的全链条攻击。

在某些极端案例中,他们甚至能在24小时内就完成数据窃取和全网加密。“该组织在漏洞披露与补丁可用之间的窗口期快速轮换漏洞利用手段,”微软研究人员在其报告中指出了这一特点。

这种令人咋舌的高效率,在最近一次针对SAP NetWeaver系统(CVE-2025-31324)的攻击中显露无遗。该漏洞于2025年4月24日被公开披露,而就在次日,Storm-1175便已利用该漏洞发动了Medusa勒索软件攻击。如此迅猛的节奏,给英国、美国和澳大利亚等多个国家的学校、律师事务所及医疗机构造成了严重破坏。

恶意工具的标准化使用与横向移动

深入调查显示,该组织自2023年以来已累计利用超过16种不同的公开漏洞,受害者软件列表包括Papercut(CVE-2023-27351)和JetBrains TeamCity(CVE-2024-27198)等广泛使用的企业级应用。更值得警惕的是,他们对0day漏洞的利用能力同样惊人——例如在2026年初,他们在SmarterMail(CVE-2026-23760)漏洞被公开披露前整整一周,就已经完成了攻击利用。

入侵得手后,他们的横向移动手段也颇具“匠心”。他们会劫持AnyDesk、ConnectWise ScreenConnect等日常办公中常用的远程管理工具,以此作为隐蔽的移动通道。研究人员在博客中指出,他们还善于利用如PDQ Deployer这类合法的IT管理工具来实现勒索软件的批量部署,并通过Rclone和Bandizip进行文件打包与窃取,这给企业运维和安全团队的监测带来了不小的挑战。

瘫痪系统防御机制

除了攻击速度快,Storm-1175还尤其擅长瘫痪目标系统的安全防御机制。在获取初始访问权限后,他们常会利用已获取的特殊权限,将系统关键路径(如C:\驱动器)添加至杀毒软件的排除列表。这一操作会导致安全软件对后续勒索软件活动的运行“视而不见”,从而为加密破坏行为扫清障碍。

安全专家建议,面对此类高度自动化和快速武器化的威胁,企业必须大幅加快补丁安装和漏洞修复的速度。同时,启用操作系统或安全软件自带的“篡改防护”等功能,也能在一定程度上阻止黑客随意关闭或配置安全软件。

行业专家深度解析

这些攻击活动的精密程度与高效节奏,使其与普通的 opportunistic(机会主义)网络犯罪有了本质区别。SafeBreach的高级销售工程师Adrian Culley向Hackread.com表示:“Storm-1175代表着黑客运作方式的重大转变。他们能在几小时内将一个新披露的漏洞武器化,这对于依赖传统、慢速安全检查流程的企业构成了致命威胁。”

他进一步分析道:“该组织与Medusa勒索软件的关联活动呈现出明显的速度升级——从初始入侵到数据外泄,整个过程可能仅需数小时,而非以往的数目。这与MedusaLocker等依赖RDP暴力破解的散漫攻击截然不同。Storm-1175采用精心设计的攻击剧本,通过漏洞的组合利用和远程管理工具的滥用,极大地加速了横向移动的进程。”

“这暴露出攻击速度与企业防御验证机制之间的严重脱节,”Culley总结说,“定点的风险评估和静态的漏洞扫描,已经无法应对这种快节奏的威胁。安全团队需要能够持续、实时地验证攻击路径,模拟真实攻击,才能在漏洞被武器化利用之前,提前识别并消除这些风险。”

参考来源:

Storm-1175 Deploys Medusa Ransomware Within 24 Hours of Flaw Disclosure

https://hackread.com/storm-1175-hackers-24-hour-medusa-ransomware-flaw/

网络安全领域的攻防博弈正在不断升级,对于企业安全团队而言,及时获取威胁情报、交流防御经验变得至关重要。欢迎来到云栈社区,与更多同行一起探讨前沿的安全技术与实战案例。