基础设施身份管理厂商Teleport发布的《2026年企业基础设施安全AI现状报告》指出,为AI系统授予过度访问权限的企业,其安全事件发生率是权限管控合规企业的4.5倍。该报告调研了205位CISO、安全架构师与平台负责人,研究发现,当前身份管理体系的建设进度已严重滞后于生产环境中人工智能的落地速度。

本次调研于2025年12月开展,覆盖员工规模在500至10000人的企业。数据显示,92%的受访企业已在基础设施生产环境上线AI;85%的安全负责人对相关风险表示担忧;更有59%的企业表示已经遭遇过或高度怀疑曾发生过AI相关的安全事件。

报告的核心结论聚焦于权限管控的精细化程度。数据显示,对AI开放宽泛权限的企业,其安全事件发生率高达76%;而仅为AI分配完成任务所必需的最小权限的企业,事件发生率则显著降低至17%。报告虽然也分析了模型成熟度、企业安全成熟度等多种因素,但最终证实,权限范围是决定安全风险最关键的单一指标。

不安全的并非AI本身,而是我们赋予它的权限。

——Teleport CEO Ev Kontsevoy

Teleport CEO Ev Kontsevoy在报告中指出,这本质上是一个在AI时代到来之前就已存在的结构性问题:“AI只是压垮骆驼的最后一根稻草。近年来基础设施复杂度激增,早已让身份管理不堪重负。大多数企业的用户组与角色数量,甚至超过了员工总数。在这套已然混乱的体系之上,再部署行为难以预测的智能体,必然引发严重后果。”

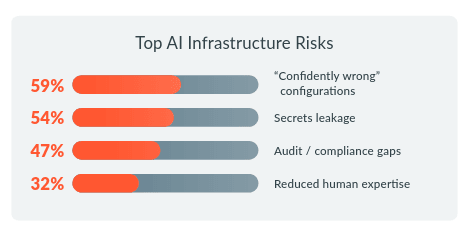

报告认为,大部分安全风险的根源在于AI系统凭证的发放方式:67%的企业仍在为AI使用静态凭证,而这类凭证会让安全事件发生的概率提升20%。那些跨工具、跨环境持续运行的AI智能体会继承凭证的全部权限,一旦出现配置错误或凭证泄露,其影响范围将被急剧放大。相比之下,仅有3%的企业具备机器级的自动化管控能力,能够实时约束AI的行为。

报告中有一项反常识的发现:对自身AI部署最为自信的企业,其安全事件发生率是持谨慎保守态度企业的两倍以上。虽然报告未深入解释其深层原因,但这一规律在全量数据中普遍存在。同时,企业对AI行为的可见性严重不足:43%的受访者表示,AI每月都会在无人监督的情况下修改基础设施配置,另有7%的受访者完全不清楚AI的自主变更频率。

具备自主规划与执行能力的智能体AI进一步加剧了安全隐患。目前,79%的企业正在评估或落地此类系统,但仅有13%认为自身已做好对应的安全防护准备。安全专家Brittney Diesel在LinkedIn上评论称,这份调研“印证了一个现实,即身份体系正在成为核心控制平面,它不仅管理人与机器,更要管控在核心系统中自主运行的AI智能体”。

并非只有Teleport在关注AI权限滥用风险。Lumos Identity在同月发布的研究显示,过去一年中96%的企业遭遇过身份相关的安全事件,其中55%将过度授权视为核心诱因。

报告给出了明确建议:企业应搭建统一的身份层,将人员与AI使用的静态凭证全部替换为短时、具备最小权限的受限凭证。治理与管控流程必须以机器自动化的速度运行,而不能依赖缓慢的人工审核。然而,据“Infosecurity Magazine”统计,目前43%的企业完全没有正式的AI治理规范,另有21%未部署任何管控措施。这表明企业的现状与报告提出的安全建议之间,仍存在巨大差距。

对AI基础设施安全与治理感兴趣的开发者,可以访问云栈社区的智能与数据板块,获取更多前沿讨论与深度分析。完整的《2026年企业基础设施安全AI现状报告》可在Teleport官网查阅。

查看英文原文:Teleport Report Finds Over-Privileged AI Systems Linked to Fourfold Rise in Security Incidents |