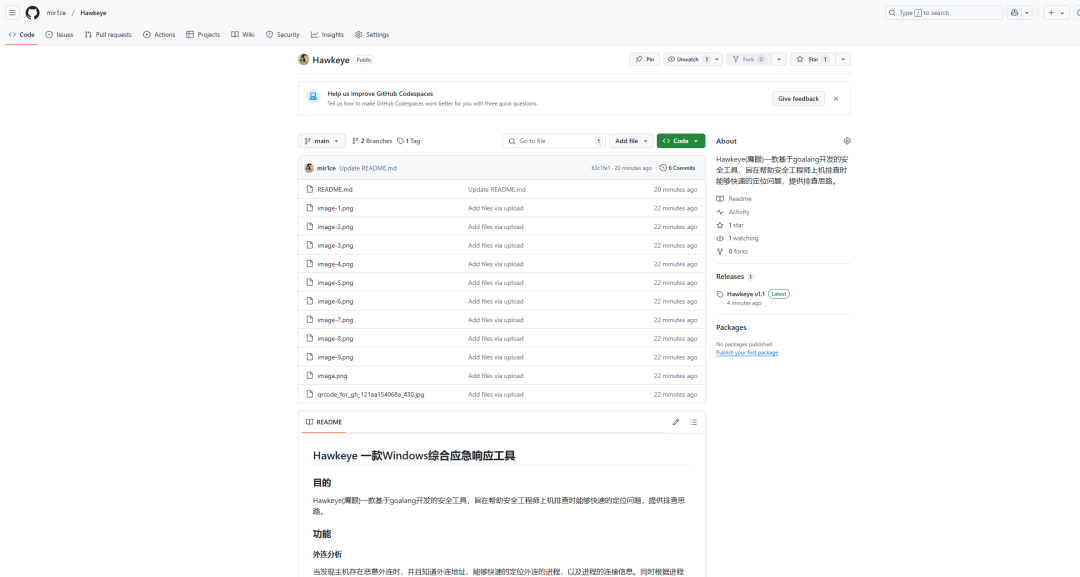

GitHub地址:https://github.com/mirtce/Hawkeye

简介

Hawkeye(鹰眼)是一款基于 Go 语言开发的安全工具,其设计初衷是帮助安全工程师或主机审计员在进行上机排查时,能够快速定位问题,并提供清晰的排查线索与思路。它将多个常见的应急响应检查点集成在一个图形化界面中,大大提升了在 Windows 环境下进行安全事件响应的效率。

功能详解

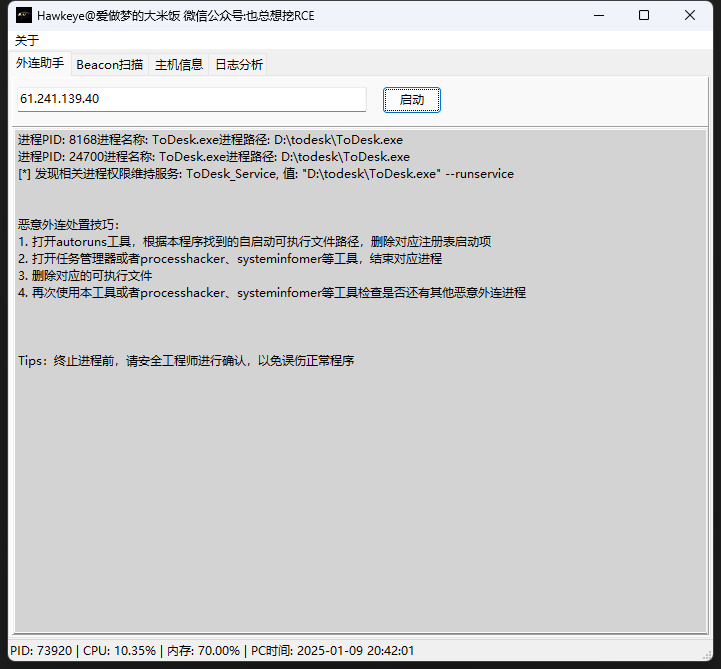

外连分析

当你发现主机存在可疑的恶意外连行为,并且已经掌握了外连的目标地址时,这个功能就显得尤为重要。它能够快速定位到建立此外连的进程,并展示该进程的详细连接信息。不仅如此,工具还会根据进程信息,尝试定位对应的可执行文件,并检查常见的持久化维持项(如服务、启动项等)。这个功能非常适合处理挖矿木马、后门程序等常见的外连威胁。

下图以 ToDesk.exe 进程为例,展示了外连分析功能的工作效果。输入目标IP后,工具迅速定位到了对应的进程及其路径,并提示发现了相关的权限维持服务。

界面下方还提供了清晰的“恶意外连处置技巧”:

- 使用

autoruns 等工具,根据本程序找到的自启动可执行文件路径,删除对应的注册表启动项。

- 使用任务管理器或

processhacker、systeminfomer 等工具,结束对应的进程。

- 删除对应的可执行文件。

- 再次使用本工具或其他工具检查是否还有其他恶意外连进程。

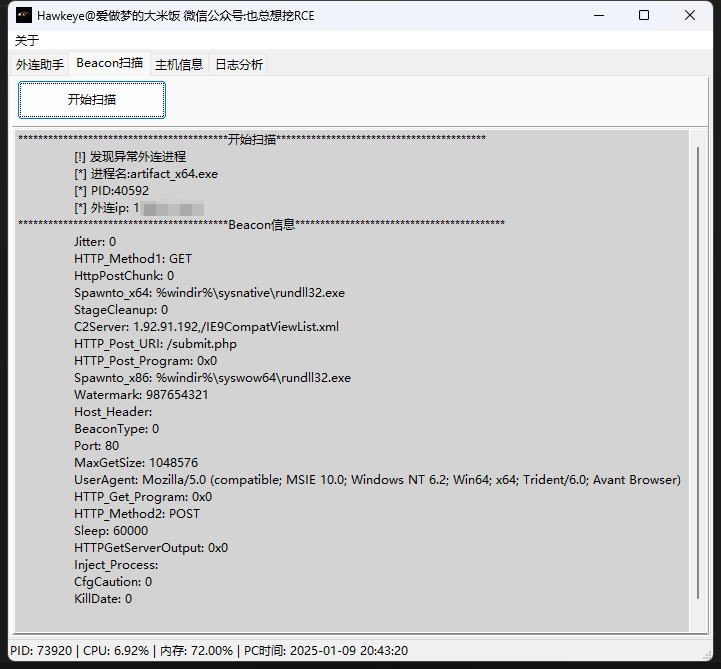

Beacon扫描

这个功能专门针对主机可能已感染 C2(命令与控制)木马的场景。它能够快速扫描内存中的进程,识别并提取潜在的 Beacon 配置信息,例如 C2 服务器地址、通信端口、User-Agent、Sleep(休眠)时间等关键参数。这对于安全分析和威胁狩猎非常有价值。

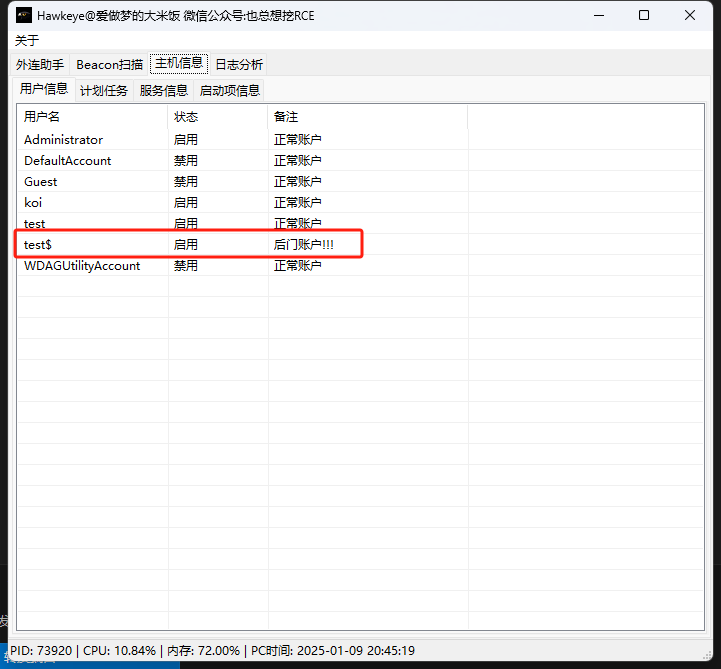

主机信息

该模块整合了多个维度的主机状态检查,为安全人员提供一个快速的信息概览入口。

-

用户信息:列出当前主机的所有用户账户,并尝试标识出可疑的隐藏账号(例如用户名末尾带 $ 的账户)。

-

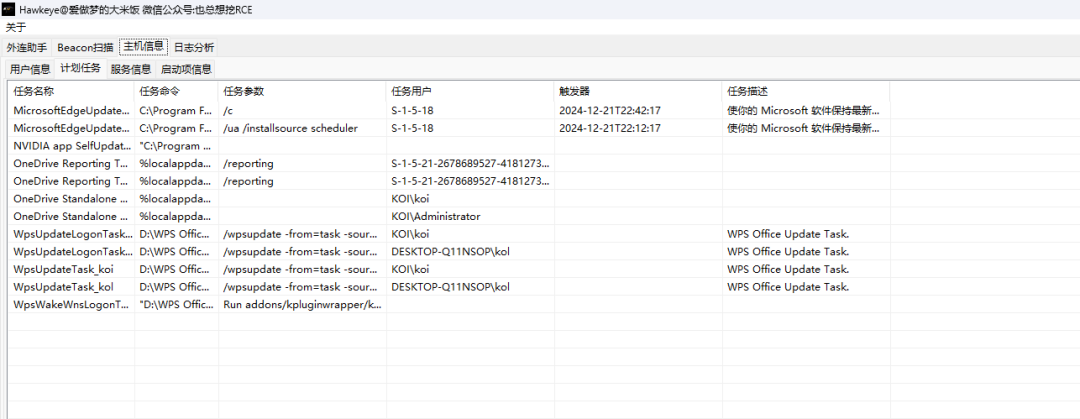

计划任务:展示系统中所有的计划任务,包括任务名称、执行的命令、触发时间以及运行用户。

-

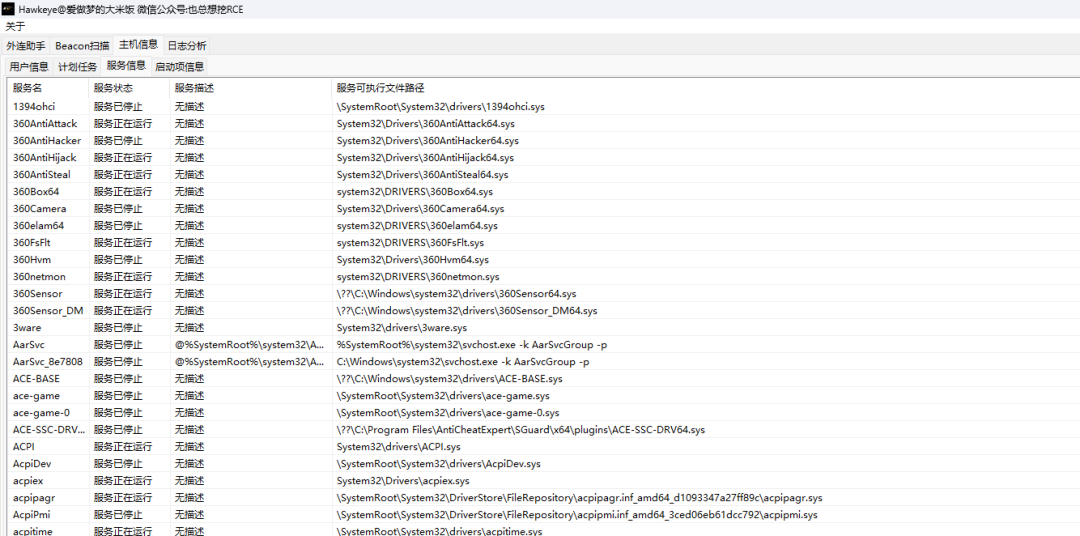

服务信息:列出所有系统服务,包括服务名称、当前状态和对应的可执行文件路径。

-

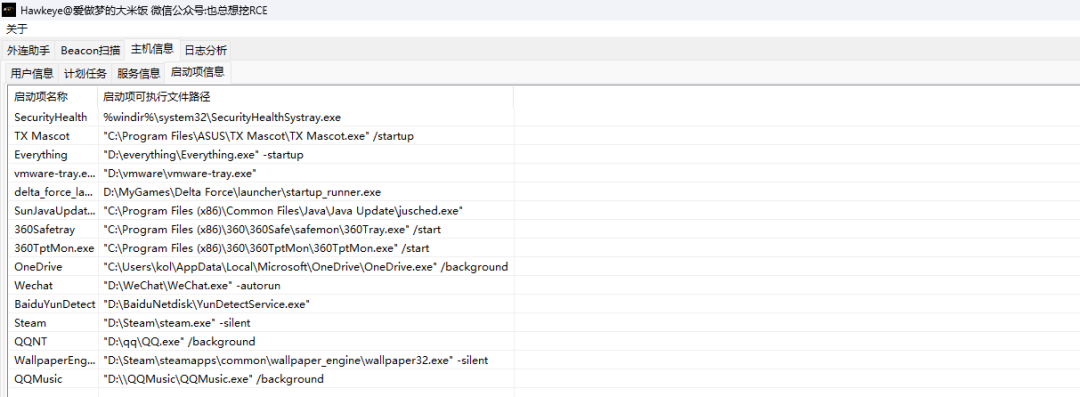

启动项信息:检查常见的开机启动项,显示启动项名称及其对应的程序路径。

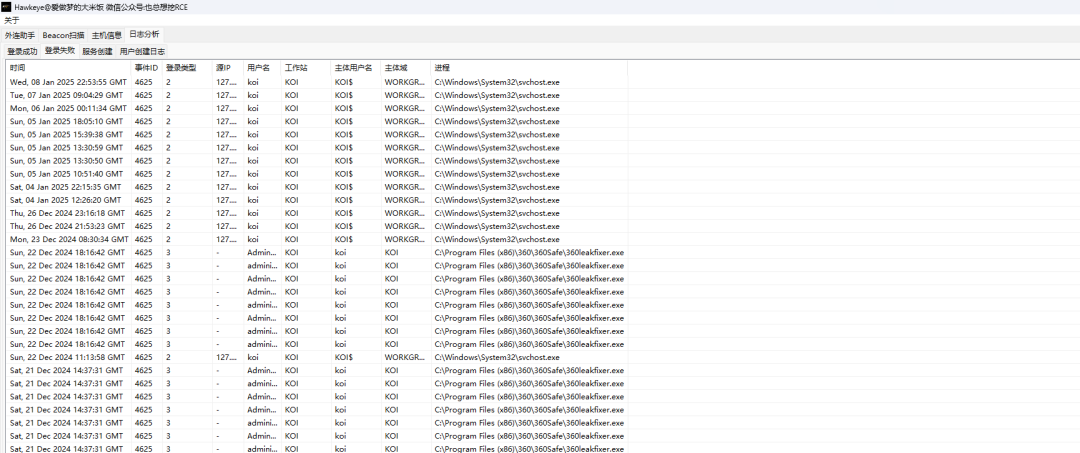

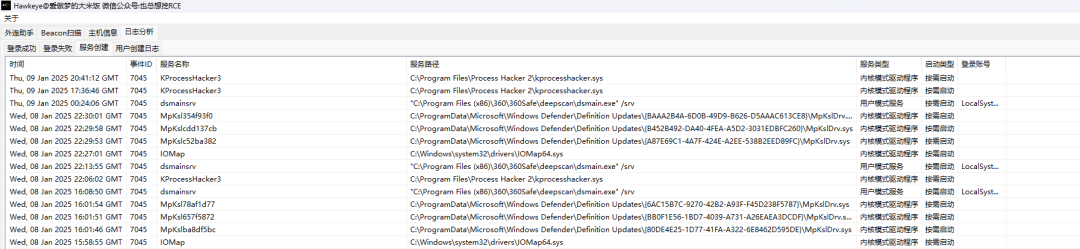

日志分析

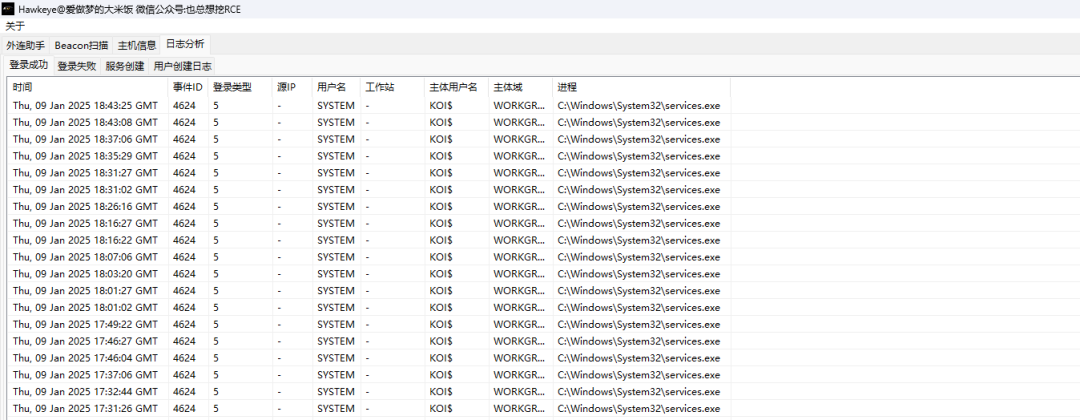

Hawkeye 提供了对 Windows 安全日志的快速分析能力,无需手动在事件查看器中筛选。

-

登录成功日志:提取所有登录成功的事件记录,包含用户名、登录时间、源IP地址、登录类型等关键信息。

-

登录失败日志:提取所有登录失败的事件记录,用于发现暴力破解等攻击行为。

-

服务创建日志:监控系统中新服务的创建事件,有助于发现攻击者通过安装服务实现持久化的行为。

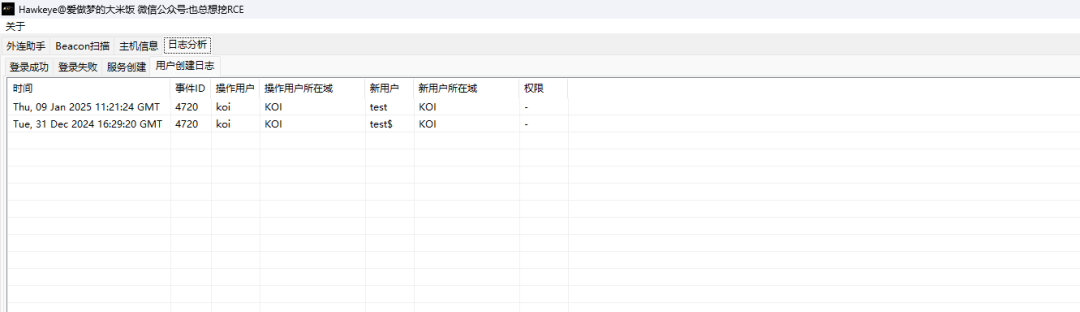

-

用户创建日志:记录新用户的创建事件,方便审计是否存在恶意账户被添加的情况。

开发计划 (Todo)

根据项目规划,未来版本可能还会加入更多实用功能:

- 集成 YARA 规则,支持对进程和文件进行扫描。

- 新增对其他类型日志的分析支持,例如计划任务日志、PowerShell 日志、RDP(远程桌面)连接日志等。

Hawkeye 作为一款整合了多种实用功能的开源工具,为 Windows 平台的应急响应工作提供了不少便利。如果你经常需要处理 Windows 主机安全事件,不妨将其纳入你的工具库中试试。 |