前言

“整个长沙!我是老大!”

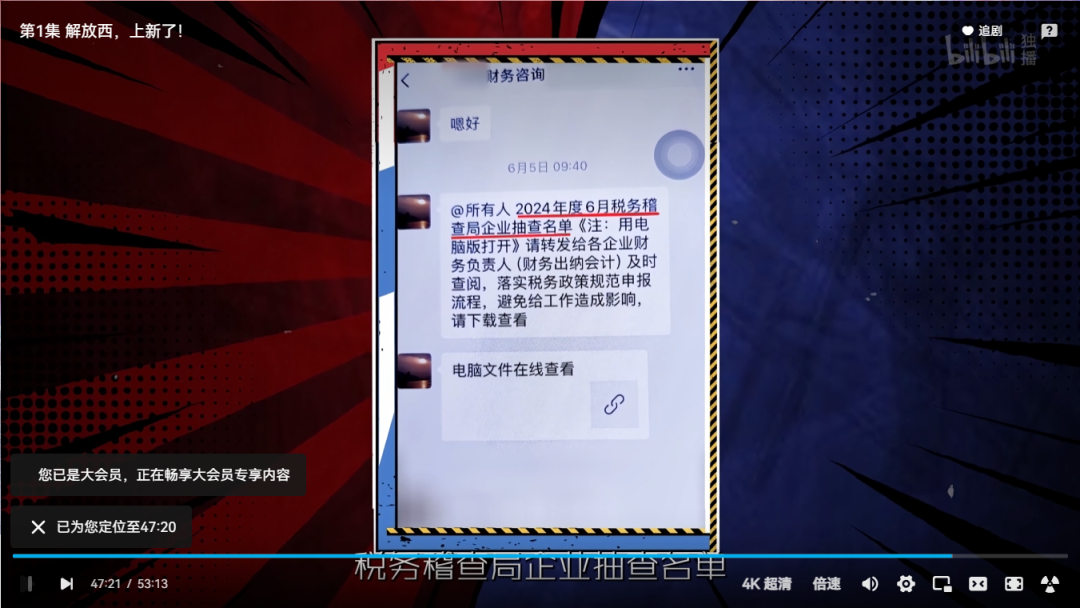

如果你看过《守护解放西》这部纪录片,对这句台词大概不陌生。作为一个网络安全从业者,吃瓜看剧是日常,但在新一季第一集里,我竟然发现了一个“熟悉的朋友”——银狐病毒的身影。

剧集中出现的仿冒政务通知、诱导点击“电脑文件在线查看”的桥段,正是银狐病毒团伙常用钓鱼手法的真实写照。这让我觉得,有必要结合一次实际的分析处置案例,来聊聊如何应对这类威胁。

失陷原因以及常见现象

银狐病毒通常通过钓鱼攻击进行传播,手段多样,包括但不限于:伪造正规软件下载站、通过即时通讯软件(IM)发送恶意文件、以及进行邮件钓鱼等。

中招后,用户可能会遇到以下一种或多种现象:

- 个人未操作电脑时,鼠标指针自行移动。

- 在用户不知情的情况下,电脑自动加入大量陌生群聊,并发送垃圾信息。

- 终端上的杀毒软件或EDR(终端检测与响应)产品产生告警,提示主机执行了可疑命令或连接。

分析处置思路与工具准备

常用工具清单

工欲善其事,必先利其器。在Windows环境下进行应急响应,以下几款工具非常实用:

- 进程与网络查看工具:

- Process Hacker:适用于无EDR防护的环境。

- System Informer:功能与Process Hacker类似,但在有EDR的环境下,它比Process Hacker、火绒剑等工具更不容易被拦截,适合用来分析网络和进程行为。

- 日志监控:Sysmon(System Monitor),用于记录详细的系统活动,是溯源分析的利器。

- 文件搜索工具:Everything,快速定位文件。

- 自启动项查看工具:Autoruns,用于检查所有开机自启动、服务、计划任务等。

基础分析步骤

面对病毒事件,我习惯按照以下逻辑展开排查,这其实也是一个通用的安全分析思路:

-

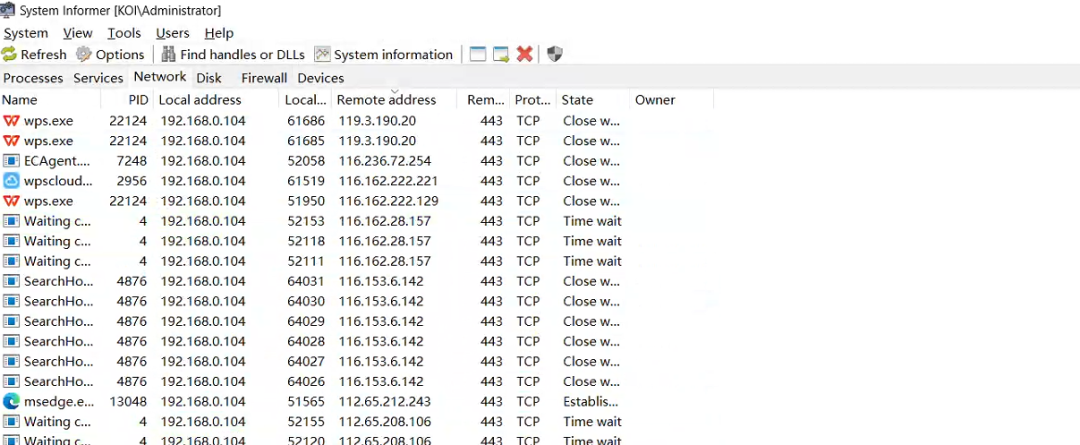

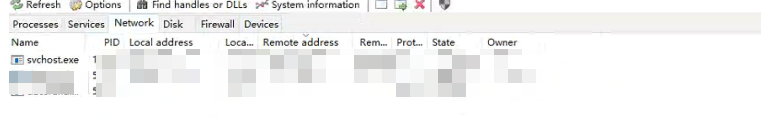

查看网络连接:大多数活跃的病毒都会有外连通信行为。通过查看实时的网络连接,我们可以快速定位到正在与外网通信的可疑进程。如下图所示,工具可以清晰展示每个进程的PID、外连的IP地址和端口、连接状态(如ESTABLISHED、TIME_WAIT),并且信息是实时更新的。

-

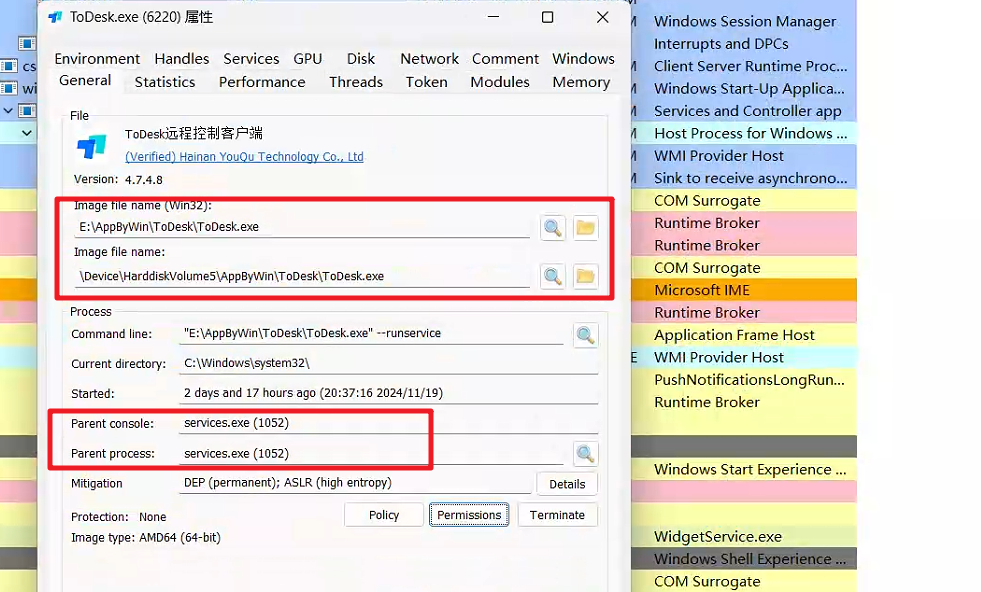

分析可疑进程:通过网络连接定位到可疑的进程PID后,下一步就是查看该进程的详细信息。以远控软件ToDesk的进程为例,我们可以查看其可执行文件的具体路径、父进程是什么、以及启动时间。如果它是由services.exe这类系统服务进程启动的,那么极大概率能在Autoruns中查到对应的注册表或服务项。

-

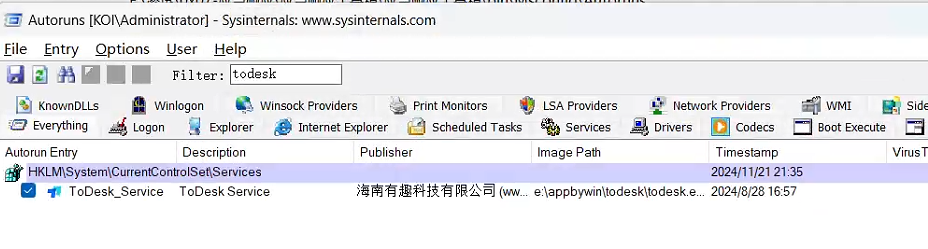

检查自启动项:使用Autoruns工具,根据上一步找到的可执行文件路径或服务名称进行检索,通常就能发现与之相关的持久化(自启动)配置项。

在实际的应急响应处置中,我们可以逆向操作:先删除或禁用自启动项,然后终止恶意进程,最后删除相关的恶意文件,重启系统以确保清理干净。

银狐病毒实战案例分析

在一次实际的用户终端排查中,我们发现了异常:svchost.exe进程存在恶意外连行为。svchost.exe本身是Windows系统的合法进程,但如果出现异常的主动外连(尤其是连接到非微软的陌生IP),就很可能是被恶意程序注入或利用了。

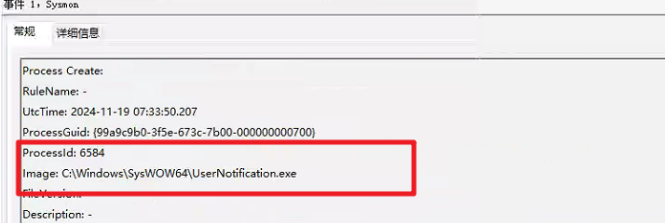

此时,仅通过父进程PID去溯源可能比较困难,因为我们只知道父进程的ID,不清楚其对应的具体文件。这时候,部署Sysmon进行全量行为监控就显得非常有效。重启受影响主机,让恶意行为再次触发,然后分析Sysmon日志,就能快速定位是哪个进程发起了对svchost.exe的调用。

通过日志,我们发现是由UserNotification.exe这个进程拉起了异常的svchost。UserNotification.exe本身可能是一个“白文件”(即合法的、有正常签名的程序)。攻击者常常使用“白加黑”技术进行免杀,即利用合法的可执行程序(白文件)去加载一个恶意的动态链接库(DLL,黑文件)。

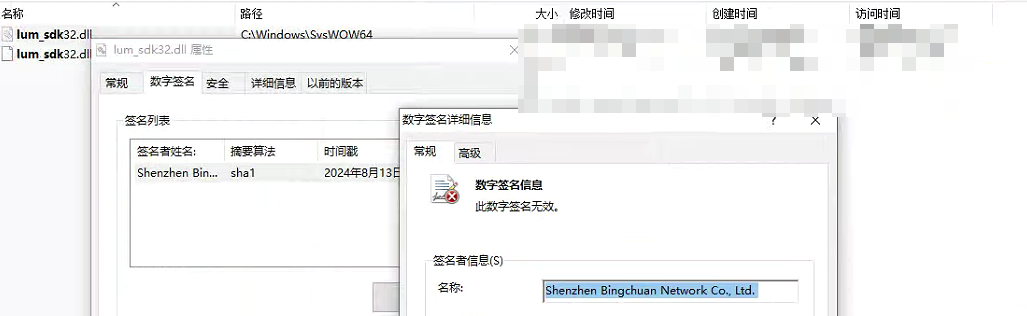

接下来,分析这个白文件的导入表,查看它加载了哪些DLL。可以使用PE查看工具(如PEview)或直接在一些威胁情报平台查询。这里快速查看其导入表,发现除了正常的KERNEL32.dll,还加载了一个名为lum_sdk32.dll的文件,这很可疑。

全局搜索这个lum_sdk32.dll,并检查其数字签名。结果发现,该DLL的签名无效。正规软件的签名通常是有效且受信任的,无效的签名强烈表明,这个文件可能被篡改,或者攻击者窃取了他人证书进行签名伪造。

至此,分析脉络已经清晰:攻击者利用“白加黑”技术,通过合法的UserNotification.exe加载恶意的lum_sdk32.dll,进而实现远程控制。处置方法就是清除这个恶意DLL文件,并检查清理与之相关的任何持久化项(如通过UserNotification.exe实现的自启动)。

总结

银狐病毒的排查思路,与常规的病毒、远控木马排查并无本质区别。其特点在于变种较快,会不断更换“白文件”和恶意载荷。排查的核心在于,合理运用工具,循着“现象->网络->进程->文件->持久化”这条链,搞清楚恶意行为究竟是由哪个环节、哪个文件触发的,就能快速定位并解决问题。

在应对此类安全威胁时,持续学习和交流至关重要。如果你对系统安全、恶意软件分析感兴趣,可以到 云栈社区 的安全/渗透/逆向板块,与更多同行交流经验,获取最新的安全资讯与技术分享。 |