漏洞描述

Apache Tomcat是一款轻量、稳定、开源的Java Web服务器,严格遵循Servlet和JSP规范。其优势在于启动快、占用内存低,与Spring Boot等主流框架集成无缝,非常适合中小型应用和微服务架构开发,应用非常广泛。

Apache Tomcat中有一个EncryptInterceptor组件,负责在集群节点之间传输会话数据时进行加密保护。在Apache Tomcat 9.0.13 ~ 9.0.115、10.1.0-M1 ~ 10.1.52、11.0.0-M1 ~ 11.0.18中,存在一个密码学缺陷漏洞(CVE-2026-29146),攻击者能借此还原出集群节点间传输的敏感会话数据。

Apache官方在2026年3月13日发布了针对CVE-2026-29146的修复补丁,推出了Apache Tomcat 9.0.116、10.1.53、11.0.20。但是由于代码重构疏漏,集群通信中解密失败的消息仍被无条件转发至Java反序列化层,反而引入了更为严重的未授权RCE漏洞CVE-2026-34486。由于没有任何类过滤,攻击者只需能访问集群监听端口(默认4000),无需任何认证,发送一个包含恶意序列化对象的Tribes协议数据包即可触发未授权远程代码执行。

鉴于漏洞细节与PoC代码已公开,建议受影响用户立即采取修复措施,尽快升级到最新的版本或开启腾讯云安全主机安全应用保护(即主机安全漏洞防御)和云防火墙全流量检测与响应进行防护。

漏洞详情

漏洞名称:Apache Tomcat远程代码执行漏洞

漏洞编号:CVE-2026-34486

危害等级:高危

漏洞类型:应用漏洞

影响范围:

Apache Tomcat 11.0.20

Apache Tomcat 10.1.53

Apache Tomcat 9.0.116

参考链接 :

https://lists.apache.org/thread/9510k5p5zdvt9pkkgtyp85mvwxo2qrly

处置建议

官方修复方案:

官方已经发布补丁,请更新至最新版本:

Apache Tomcat 11.0.21

Apache Tomcat 10.1.54

Apache Tomcat 9.0.117

下载地址:

https://tomcat.apache.org/download-11.cgi

https://tomcat.apache.org/download-10.cgi

https://tomcat.apache.org/download-90.cgi

腾讯云安全解决方案:

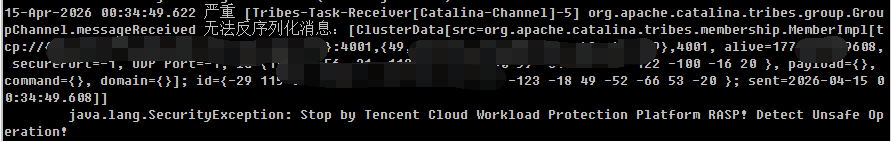

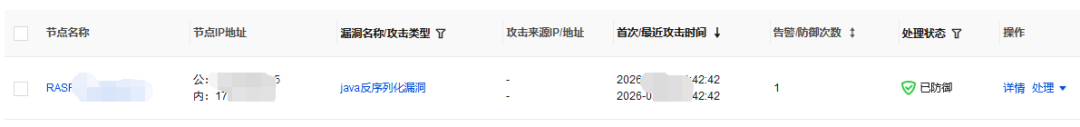

1、主机安全: 开启应用保护(即 主机安全漏洞防御)进行防御。基于通用防御规则,无需任何更新,即可防御该漏洞。

拦截结果演示:

产品界面展示:

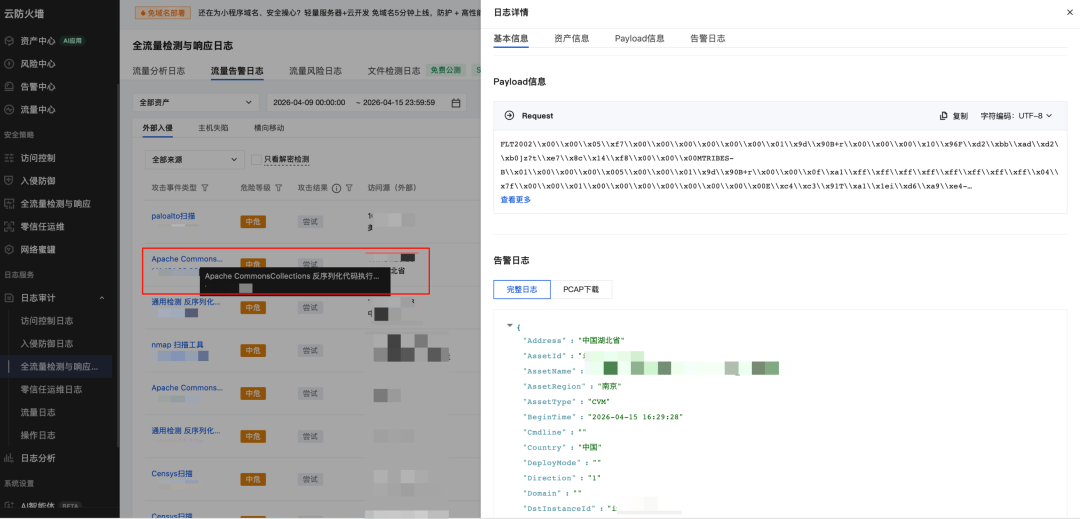

2、云防火墙: 使用全流量检测与响应进行威胁发现,支持检测对该漏洞的利用以及尝试,配合云防火墙可自动拦截。

产品界面演示:

通过上述防护方案,可以在漏洞修复前有效阻断攻击,为系统安全赢得宝贵时间。如果你在应对此类渗透测试类漏洞时还有其他疑问或经验,欢迎在云栈社区与更多开发者交流探讨。 |