引言:现象级爆发与安全崩塌

2026年初,随着 OpenClaw 等自主智能体框架的病毒式爆发,人工智能领域经历了一场深刻的范式转移——从“对话式 AI”转向了“代理式 AI”。人们期望的数字员工正在变为现实。

然而,硬币的另一面却隐藏着巨大的风险。为了让 OpenClaw 高效运作,用户往往必须授予其所谓的“上帝模式”:即对文件读取、代码执行和互联网访问不加限制的广泛权限。甚至已经有用户授权 AI Agent 代替人类进行股票交易和在线购物付款。

OpenClaw 现象揭示了一个危险的趋势:随着 AI 能力的增强,人们倾向于赋予其更大的权限以换取效率,但这使得 Agent 管理失控的可能性呈指数级上升。

截至目前,OpenClaw 已爆出多个大型安全风险,为我们敲响了警钟。

1. 过度权限导致的系统级风险

OpenClaw 可以运行 Shell 命令、读写文件、执行脚本。一旦配置错误或用户下载了注入恶意指令的 Skill,这种高级别权限会使其执行有害操作。例如,Cisco 团队测试了一个名为 “What Would Elon Do?” 的恶意 Skill,验证了 AI Agent 可以成为绕过传统 DLP 和端点监控的隐蔽数据泄漏通道,模型本身则充当执行编排器。

此外,Koi Security 发现了针对 ClawHub 的大规模投毒事件 ClawHavoc。在对 2,857 个 Skills 进行审计后,发现其中 341 个为恶意 Skills。这些伪装成加密货币工具和 YouTube 工具的 Skills 包含虚假依赖项,实际安装了键盘记录器和 Atomic macOS Stealer 恶意软件,能够窃取加密货币钱包、浏览器数据和系统凭证。

2. 未认证的公网暴露实例

研究人员 @fmdz387 通过 Shodan 搜索引擎发现了近千个公开可访问的 OpenClaw 实例,且全部无任何身份认证。另一位研究人员 Jamieson O‘Reilly 成功获取了 Anthropic API 密钥、Telegram Bot Token、Slack 账户及数月的完整聊天记录,还能以用户身份发送消息,甚至以系统管理员权限执行命令。

3. 一键远程代码执行

DepthFirst 安全研究人员发现的漏洞 CVE‑2026‑25253 更为致命。该漏洞允许攻击者通过让 OpenClaw 渲染或访问恶意网页内容,即可在本地执行任意代码,窃取存储的 API 密钥、Token 和数据,整个过程几乎不需要用户交互。

核心论点:身份控制是Agent安全的唯一防线

面对如此严峻的形势,我们必须重新思考安全的边界在哪里。

1.1 Agent风险的“致命三要素”

安全研究员 Simon Willison 提出的“致命三要素”已成为理解 Agent 漏洞的标准框架。当一个智能体同时具备以下三个特征时,灾难性的安全事故几乎是不可避免的:

- 访问私有数据:Agent能够读取用户的电子邮件、文档、数据库或代码库,包括

.env、~/.ssh/id_rsa、credentials.json 等一切敏感配置。

- 外部通信能力:Agent 通常需要调用外部 API 来完成任务,这意味着它拥有将数据发送到任意网络端点的合法通道。

- 处理不可信内容:Agent能够接收并处理来自外部世界的数据,如网页内容、外部电子邮件或用户提示词。

更为关键的是,Agent 的行为并非由确定性代码决定,而是由 LLM 基于上下文的概率推理驱动——这意味着它的行为本质上是不可预测的。

在这种架构下,传统的网络边界已不复存在,身份成为了唯一的安全边界。身份和访问管理成为了 AI Agent 时代最后的防线。

1.2 为什么传统 IAM 在Agent面前失效?

现有的企业级 IAM 系统(如基于 OAuth、SAML 的方案)是为人类用户和静态服务设计的,面对动态的智能体,它们显得力不从心:

- 身份会发生传递:Agent 会代表人类执行操作,且随着 Sub Agent 的普及,一个请求可能经过几个Agent转手。资源验证方只能根据最后一跳的身份验证权限,无法识别最原始的动作发起方。这很像现实中的层层外包,极易出现“混淆代理人”攻击——即低权限实体诱骗高权限实体代表其执行操作。OpenClaw 的

CVE-2026-25253 漏洞正是此问题的体现。

- 静态权限与动态上下文的冲突:人类员工通常拥有固定的角色,权限变更频率低。而智能体是基于任务运作的,其所需权限随任务高度动态变化。赋予Agent 24/7 的宽泛权限会创造巨大的攻击面。

- 权限颗粒度不足:现有的 OAuth 作用域往往过于宽泛。例如,“读写邮件”权限允许Agent读取所有邮件并发送给任何人。但在Agent场景中,安全的策略应该是“允许读取来自公司域名的邮件,且仅允许向特定 CRM 系统写入数据”。

- 密钥容易泄漏:像 OpenClaw 这类拥有文件系统完整读写、代码执行和网络访问能力的Agent,可以轻易通过执行

cat .env 或 print(os.environ) 等命令,将密钥以明文形式提取并发送出去。

根据以上特征,再使用传统 IAM 管理方案,就容易陷入 “一放就乱,一抓就死” 的治理误区。

Agent时代的 IAM 应具备哪些核心要素?

那么,设计怎样的 IAM 框架才能适应这个日新月异的 Agent 时代呢?一个完整的方案需要涵盖以下四大要素。

2.1 身份传播

- 定义:确保人类用户的身份上下文能够穿透代理层,一直传递到Agent所调用的后端服务。Agent不应使用通用的“服务账号”,而应代表具体的发起用户行事。

- 切断的风险:“混淆代理人”攻击。如果Agent使用单一的高权限账号,攻击者只需攻破Agent即可访问所有数据。身份传播确保Agent只能访问当前用户有权访问的数据。

- 区别点:它解决的是 “我是谁” 的问题,防止Agent身份被滥用为通用钥匙。

2.2 无秘钥验证

- 定义:在 Agent 架构下,任何让 LLM 能够“看到”原始密钥的设计都是不安全的。正确的做法是将“密钥的持有”与“密钥的使用”彻底解耦。密钥应存储在一个 Agent 无法访问的外部安全环境中,Agent 只持有一个无意义的引用标识符,并最大程度使用短生命周期的动态密钥。

- 切断的风险:凭证泄露与供应链窃取。即使黑客窃取了 OpenClaw 的代码库或

.env 文件,也找不到任何可用的凭证。

- 区别点:它解决的是 “凭证在哪里” 的问题,消除了Agent暴露大量静态密钥的风险。

2.3 上下文感知

- 定义:权限决策应基于Agent的 运行时完整性与会话状态。系统需验证Agent是否运行在受信任的执行环境中,以及当前的

SessionAttributes 是否包含完成该操作所需的前序状态。例如,若攻击者试图绕过“购物车检查”直接调用“支付接口”,上下文感知系统会检测到当前 Session 缺少“已验证购物车”的状态标记,从而拒绝访问。

- 切断的风险:异常行为与账号接管。如果一个通常只在工作时间处理邮件的Agent,突然在深夜尝试访问核心数据库,此系统会识别并拒绝。

- 区别点:解决 “环境与逻辑状态是否可信” 的问题。这是传统 IAM(只看人)无法做到的动态防御。

2.4 意图感知授权

- 定义:深入语义层面的授权。系统不仅检查Agent“能不能”做某事,还要检查它“为什么”要做。通过分析 Prompt 和执行逻辑,验证操作是否符合用户的原始意图。

- 切断的风险:提示词注入与逻辑越狱。当Agent被注入指令去转账时,意图感知层会分析发现:“用户最初的指令是查询余额,现在的转账操作与原始意图不符”,从而拦截请求。

- 区别点:这是Agent安全中最独特的支柱。传统的 IAM 无法理解语义,只有意图感知能防御逻辑层面的攻击。

市场主流方案深度解析

理论需要落地。我们对当前市场上的主流 Agent IAM 方案进行了深度剖析,看看它们是如何将这些理论转化为防御能力的。

3.1 AWS AgentCore Identity:AI 原生的设计哲学

AWS 将 AgentCore Identity 作为其 Bedrock 体系的核心,其设计哲学完美契合了 AI 原生的安全需求。

- 身份传播:能将用户身份通过 Token 置换,一路透传给后端资源。

- 无秘钥验证:通过 Outbound Gateway 及背后的 Token Vault 实现密钥托管与隔离。Agent 只通过 ID 引用密钥,由 Gateway 负责注入凭据。

- 上下文感知:深度利用

sessionAttributes 传递状态。IAM 策略可以根据会话中的动态字段来允许或拒绝访问,实现权限随“会话状态”流动。

- 意图感知授权:其最新发布的 Evaluation 模块(Preview 版)旨在通过意图分析来识别Agent行为是否符合用户初衷。

3.2 Microsoft Azure Entra Agent ID:上下文感知的集大成者

微软将Agent纳入了其庞大的 Entra 体系,重点在于 环境控制 和 企业合规。

- 上下文感知:Azure 的条件访问策略是目前最强大的上下文引擎之一。管理员可以设定复杂的策略,例如:“仅当Agent运行在合规的云容器中、且源 IP 属于公司内网、且威胁情报评级为低时,才允许访问 SharePoint”。

- 身份传播:通过“工作负载身份联合”,允许Agent(即使运行在其他云上)交换 Token 来获得 Azure AD 的身份,确保跨云环境下的身份一致性。

- 身份归因:其升级后的日志系统可以清晰记录“哪个Agent、代表哪位用户、在什么环境下”执行了操作,提供了完善的审计能力。

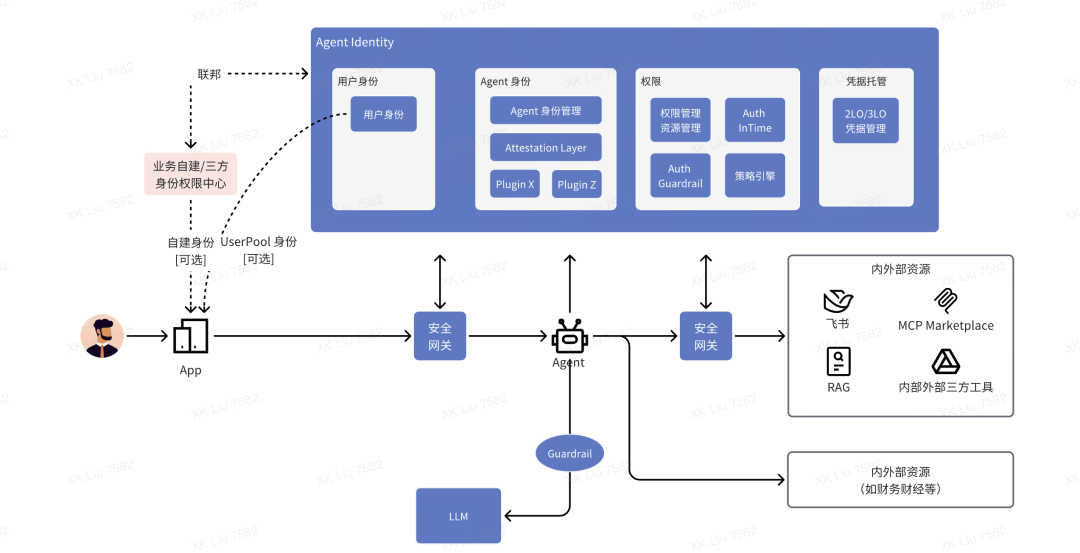

3.3 火山 Agent Identity:源于字节的标准化方案

字节跳动在内部长期服务多个 Agent 平台后,沉淀出一套完备的 Agent IAM 解决方案,现已在火山引擎上以标准产品形式提供。

其核心机制在于 入站与出站认证的分离:

- 入站认证:验证调用Agent的用户身份(支持自建用户池和外部IDP)。

- 出站认证:管理Agent访问下游服务时的行为及相应凭证。

- 通过入站认证实现身份传播:将用户身份置换为专用的

Agent Workload Identity,有效缓解了“上帝模式”风险,并解决了Agent间“递归委托”的难题。

- 通过出站管理实现安全管控:

- 出站 Gateway:充当安全Agent层,实现 无秘钥验证。Agent 本身看不到真实 API 密钥,Gateway 从 TokenVault 取出并动态注入。

- 权限管理模块:通过 上下文感知 和 意图感知 能力,实现每次访问行为的细粒度管控。其策略引擎基于 Cedar 语言,支持灵活定制。

该方案已与火山 ArkClaw、AgentKit、Coze 2.0 和 MCP Marketplace 等平台深度集成,覆盖了从高代码到低代码,再到工具生态的关键业务形态。

总结与展望

OpenClaw 的安全事件并非偶然,而是 AI Agent 能力爆发初期安全建设滞后的必然结果。它清晰地指出,在 云原生 与智能化交织的新时代,传统的安全边界模型已经失效。身份,成为了那个必须被加固的最后堡垒。

未来的 IAM 系统必须进化:从静态的、基于角色的访问控制,转向动态的、基于上下文和意图的智能权限治理。无论是云厂商的标准方案,还是企业自研的实践,其核心都在于解决身份传递、密钥安全、上下文感知和意图理解这四大挑战。

对于开发者和企业而言,在拥抱 Agent 提升效率的同时,必须将身份与权限管理置于架构设计的核心。这不仅是防范类似 OpenClaw 安全 风险的需要,更是构建可信、可控、可持续的智能化未来的基石。欢迎大家在 云栈社区 继续探讨 Agent 安全与云原生架构的更多实践。