编者按: 本文研究由Mauro Eldritch撰写。他是一位进攻性安全专家,也是专注于威胁情报与狩猎的公司BCA LTD的创始人。

近期兴起的ClickFix攻击浪潮,引入了多种危害用户的新手段,似乎已成为一种将长期存在的攻击技术。我们观察到臭名昭著的Lazarus组织正在利用这种方法,分发从知名家族到各种奇特变种在内的多种恶意软件,例如基于Python重写的PyLangGhostRAT。

在本文中,我们将深入分析该攻击活动的最新阶段:一个当前正被积极分发的新发现的macOS恶意软件工具包——“Mach-O Man”。

执行摘要

- 当前威胁态势: Lazarus组织正发起一场活跃的攻击战役,利用虚假会议邀请作为诱饵,旨在窃取企业系统访问权限、用户凭证和敏感数据。

- 高风险目标: 金融科技、加密货币行业,以及高管、开发人员和决策者广泛使用macOS的高价值环境。

- 入侵手法: 利用社会工程学陷阱,诱导受害者自行复制并执行恶意命令,从而绕过传统安全控制,实现悄无声息的入侵。

- 核心目标: 窃取凭证、浏览器会话以及macOS钥匙串数据,以获得对核心基础设施和金融资产的直接访问权限。

- 难检测原因: 攻击高度依赖社会工程和原生macOS程序,传统终端检测与响应工具对此类活动的可见性低。

- 数据外泄渠道: 利用Telegram这一受信任的通讯平台作为隐蔽的数据外传通道。

- 潜在危害: 导致账户被接管、基础设施被非法访问、财务损失以及核心数据泄露。

- 对CISO的警示: 一台被攻陷的macOS设备就可能导致攻击者获得内部系统、生产环境或加密资产的完整控制权。

新的 Lazarus ClickFix macOS 攻击活动深度解析:企业为何面临高风险

Lazarus组织正积极运作一项攻击活动,将看似寻常的业务通信(如同事发来的会议邀请)变成通向凭证盗窃和数据泄露的直接路径。

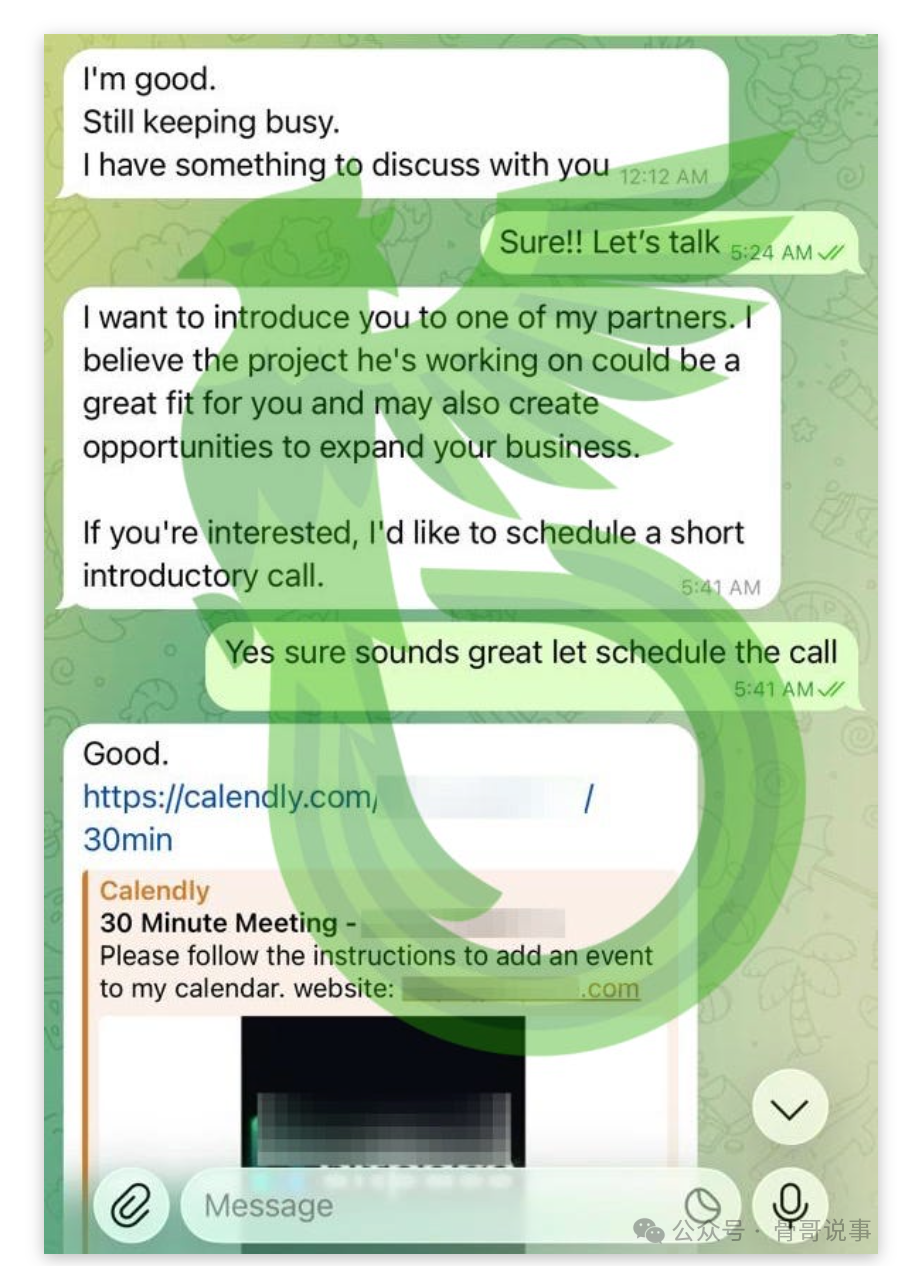

该攻击通常通过Telegram瞄准企业管理人员。攻击者会利用被盗的同事或联系人账户,向受害者发送看起来非常逼真的会议邀请。受害者点击链接后,会被重定向到一个模仿Zoom、Microsoft Teams或Google Meet的虚假协作平台。由于场景熟悉且紧急,受害者警惕性下降,更有可能进行下一步操作。

Lazarus组织成员发送的攻击信息。来源:Bitso Quetzal团队

攻击的核心不在于利用技术漏洞,而在于一个简单的指令。受害者会被提示需要“修复”连接问题,方法是复制并执行一个给定的命令。由于这个动作是用户自己执行的,因此它能绕过许多传统安全控制的检测,直接将系统控制权转交给攻击者。

一旦执行了命令,攻击便会全力、迅速地榨取商业价值。首要目标是收集用户凭证、浏览器会话和系统存储的秘密信息,特别是macOS钥匙串中的数据。这些资产能让攻击者立刻访问企业内网系统、各类SaaS平台和金融账户。

Telegram再次被启用,这次是作为隐蔽的数据外泄通道。被盗的数据能通过这个合法服务传输,从而混入大量的正常网络流量中,难以被识别。

等到安全团队发现异常时,可能为时已晚——凭证早已泄露,敏感数据也已流出。组织将面临:

- 业务系统和账户的未授权访问风险。

- 欺诈交易或访问权限滥用导致的直接财务损失。

- 敏感数据泄露引发的合规处罚与声誉危机。

这次攻击行动的核心是一个被Quetzal团队新发现的macOS恶意软件工具包——“Mach-O Man”。它由一系列采用Go语言编写的Mach-O二进制文件构成,显示出攻击者正将目光更多地投向原生的macOS平台威胁。

技术分析:“Mach-O Man”工具包运作全解密

第一阶段:植入程序

在这次“ClickFix”攻击中,受害者会通过Telegram收到攻击者(伪装成受损联系人)发来的会议链接。

完整的“Mach-O Man”恶意软件工具包及其所有组件

点击链接后,受害者会看到一个伪造的Zoom、Meet或Teams会议页面。接着,页面会弹出一个虚假的错误提示,声称为了解决问题,用户必须将显示的一条命令复制并粘贴到macOS终端中执行。

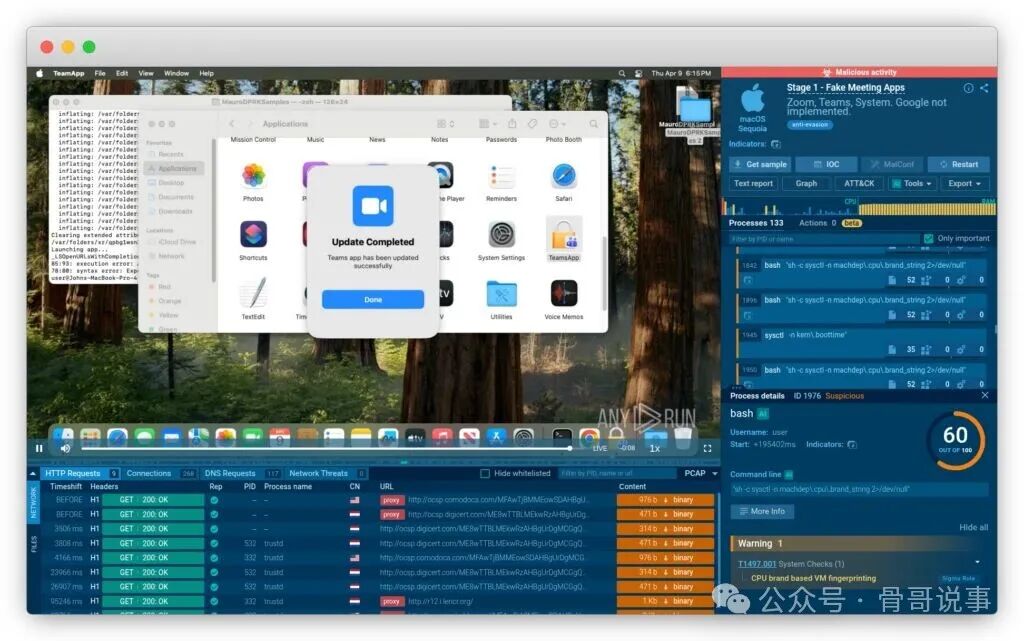

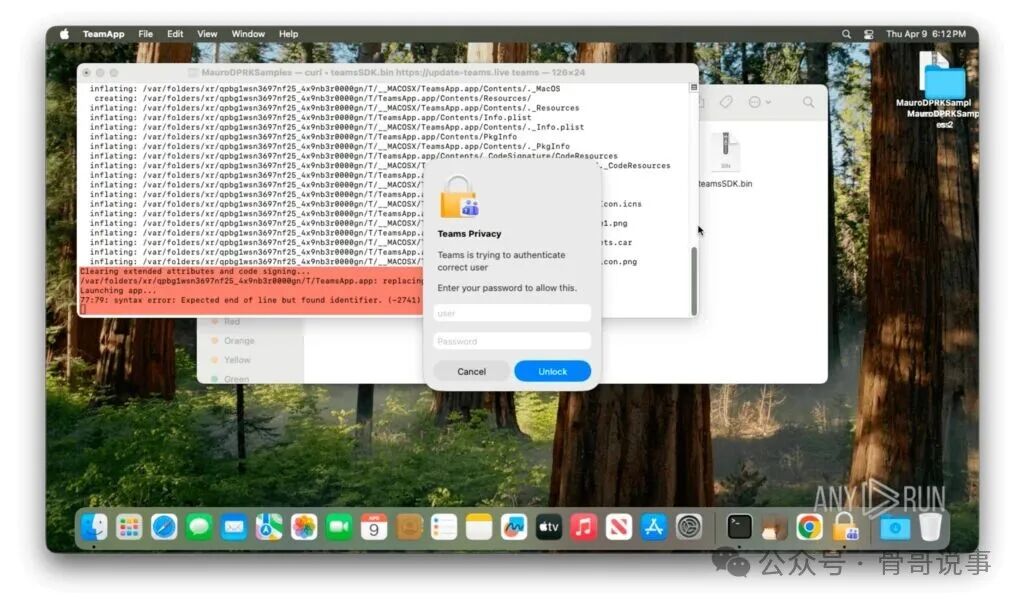

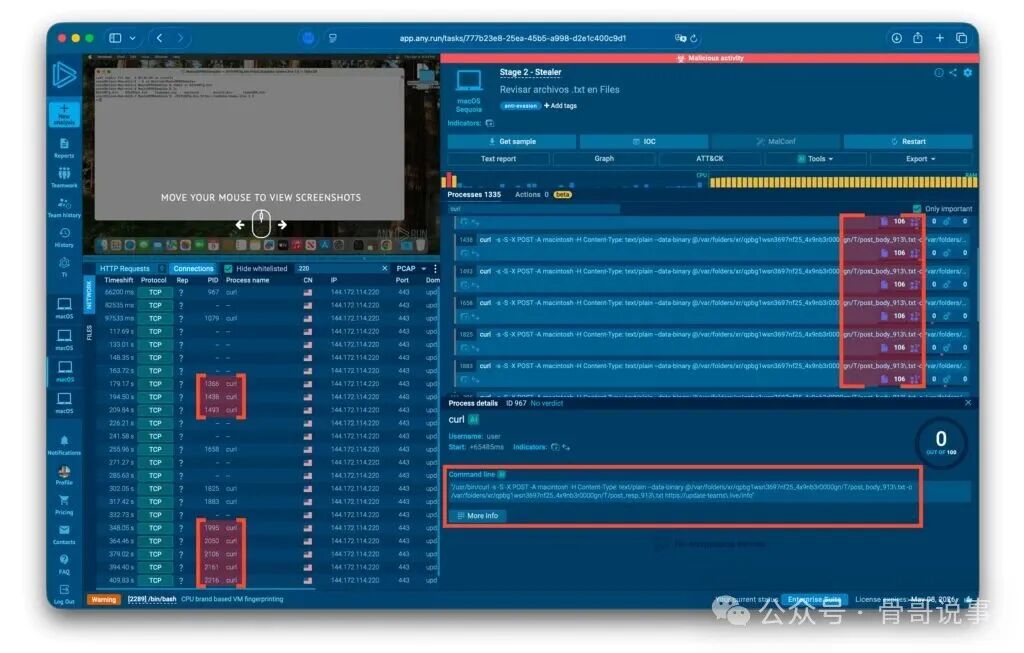

通过使用交互式沙箱,我们可以在一个安全隔离的macOS虚拟机中放心地执行这条命令,观察其恶意行为,而不必担心危害真实系统。

在沙箱中实时查看虚假应用的分析过程:

执行后,终端命令会下载并运行第一个恶意组件——植入程序 teamsSDK.bin。

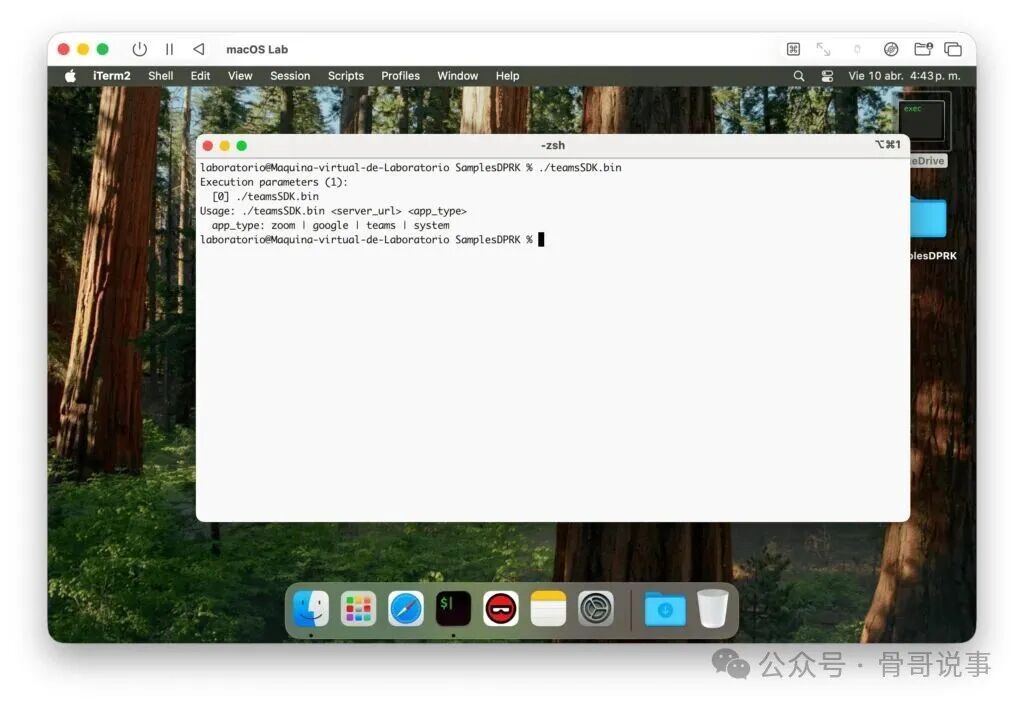

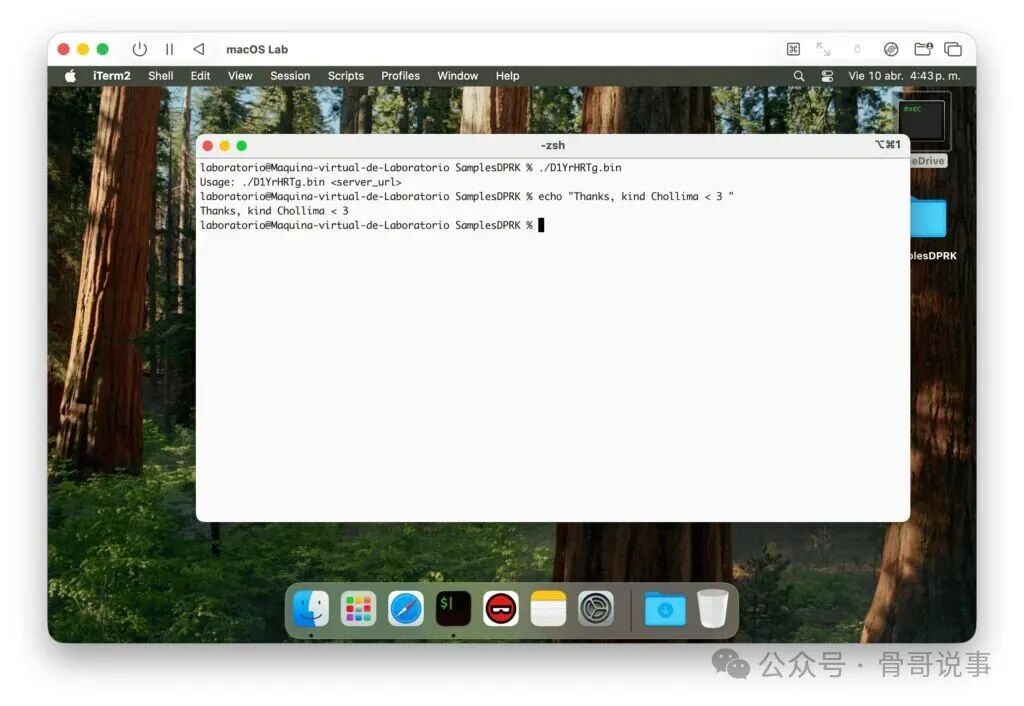

在分析中,我们观察到一个有趣的现象:如果不带任何参数运行这个二进制文件,它会显示一个“使用说明”。这个说明不仅告诉攻击者如何激活它,还透露了它能伪装成Google Meet、Zoom、Microsoft Teams,甚至一个名为“System”的通用Mac系统提示。有个趣闻是:如果您尝试选择“Google”选项,它会礼貌地提示该功能“尚未实现”。

植入程序 teamsSDK.bin 的使用说明界面

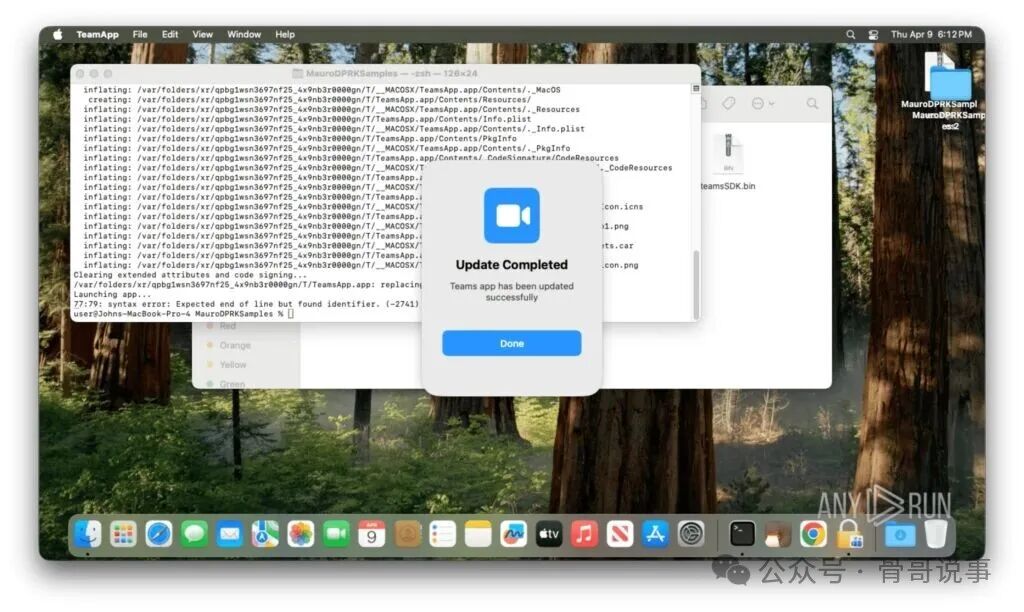

当用正确参数启动后,它会下载一个伪造的macOS应用程序包,伪装成上述平台之一。为了能让系统顺利执行这个应用,恶意软件使用macOS的 codesign 工具为其应用一个临时的签名,让它看起来像是经过合法开发者签名的。

这些不同的钓鱼应用实际上内核代码几乎一模一样,只在图标、名称等视觉元素上略有区别。它们会用蹩脚的英文,连续三次提示用户输入密码。

伪装成Teams的钓鱼应用,正在索要用户凭证

有趣的是,前两次输入(无论密码是否正确)都会导致窗口“抖动”并提示密码错误;第三次输入后,窗口会直接消失,模拟出“登录成功”的假象。最终,所有应用都会显示Zoom的logo和一条“安装成功”的消息,显得非常混乱。

在虚假Teams应用上,竟然显示了Zoom的徽标

通过命令行交互式运行这些应用,会发现很多执行错误。这表明这些恶意软件的开发并未经过充分的测试和完善。

大多数恶意模块都存在功能性缺陷或意外错误

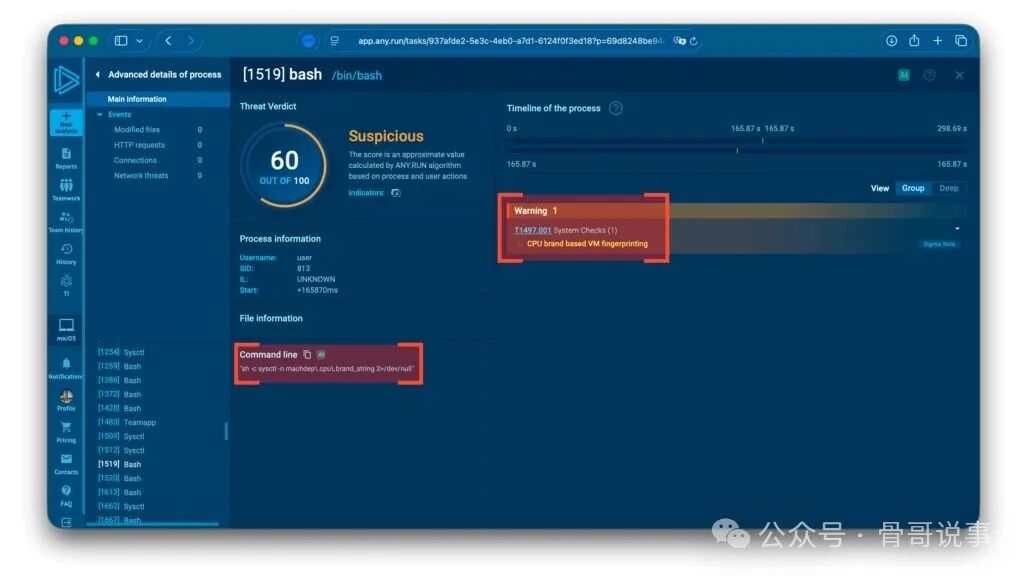

在后台,系统正悄悄下载第二阶段的恶意程序,通常命名为 D1{??????}.bin(如 D1YrHRTg.bin , D1yCPUyk.bin)。同时,植入程序会通过 sysctl 命令执行基本的主机指纹采集,收集CPU信息、系统启动时间等。

对系统进行基本的信息收集

第二阶段:信息收集器

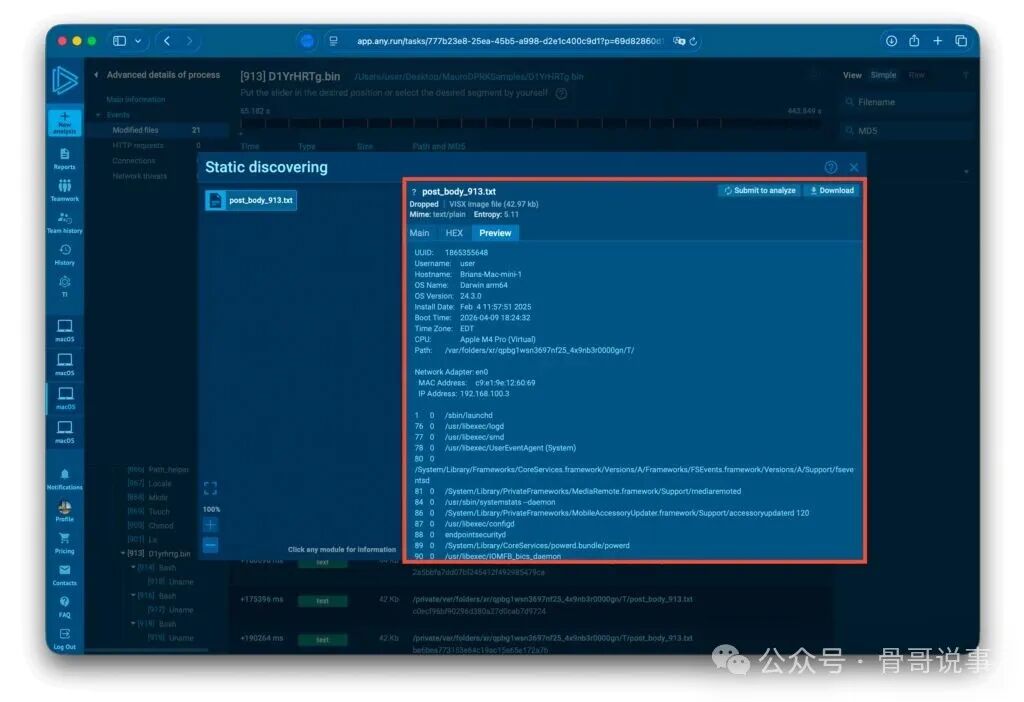

这个程序的作用是充当系统“探针”。它向攻击者的命令与控制服务器注册受害者主机,并发送一份详细的系统配置文件。

和前一个组件类似,如果直接运行它,也会显示一个“友好的”使用说明。

大多数恶意模块都包含了帮助信息

该模块会利用macOS的系统命令和本地工具,构建一份涵盖主机硬件、软件和网络信息的详尽档案,并写入一个文本文件发送给C2。信息包括:主机名、CPU类型、运行进程列表,以及专门针对Chrome、Safari、Firefox、Brave等浏览器安装的扩展程序。

准备发送给C&C服务器的系统信息文本文件

这个模块存在一个显著的自我暴露缺陷:有时它会进入无限循环,反复发送同一个配置文件给C2服务器,可能导致系统资源被耗尽,从而让用户轻易察觉到异常。

恶意软件陷入无限循环,不断重复上传同一个文件

完成信息收集后,它会从C2服务器的 /payload 路径下载第三个组件:minst2.bin,标志着持久化驻留阶段的开始。

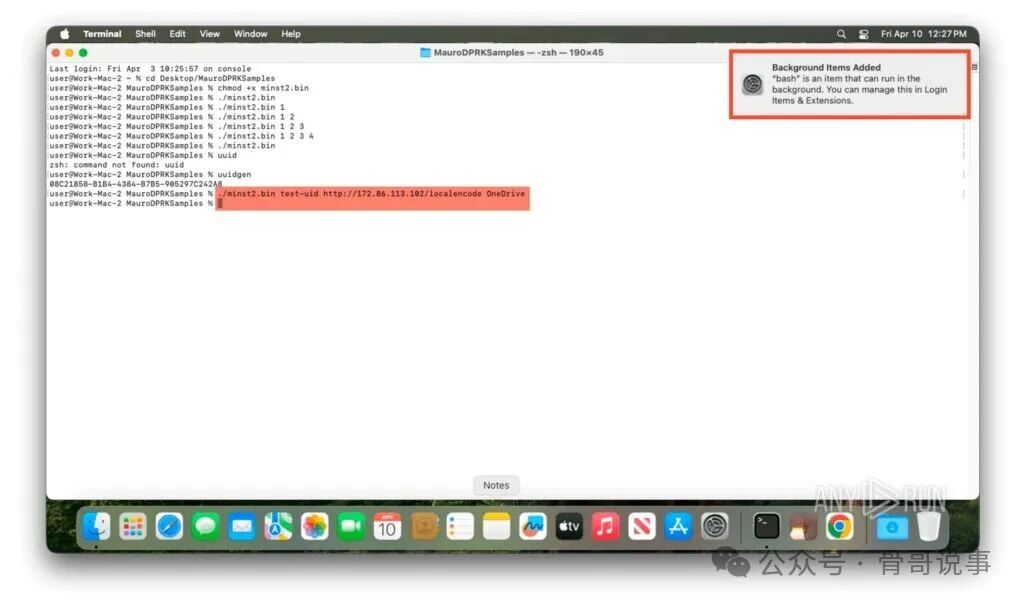

第三阶段:持久化机制

minst2.bin 这个组件稍微复杂一些,没有自带使用说明。通过逆向工程分析我们得知,它会接受参数并下载一个名为 localencode 的文件,将其保存到本地并重命名为 OneDrive。

创建一个Bash脚本来维持恶意软件自启动

为了实现持久化,它会在用户的Library目录下创建一个名为“Antivirus Service”的文件夹来存放这个恶意程序。

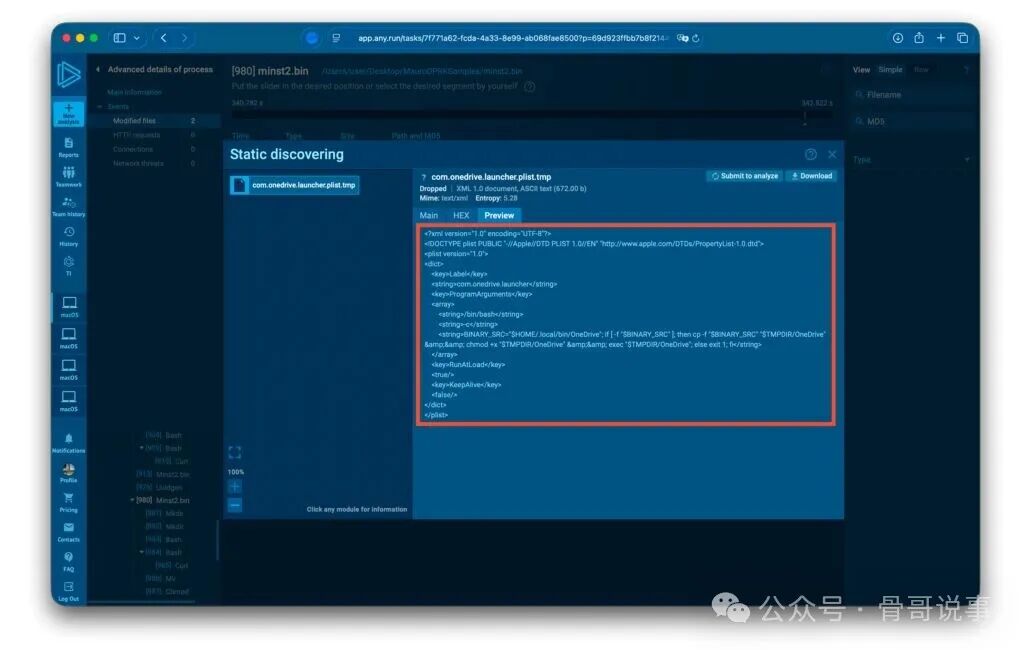

最关键的一步是,它会创建一个macOS的 LaunchAgent 持久化启动项。这个启动项相当于Windows中的服务,确保恶意程序在用户每次登录时都会自动运行。

负责持久化的 LaunchAgent 文件

第四阶段:终极窃密程序

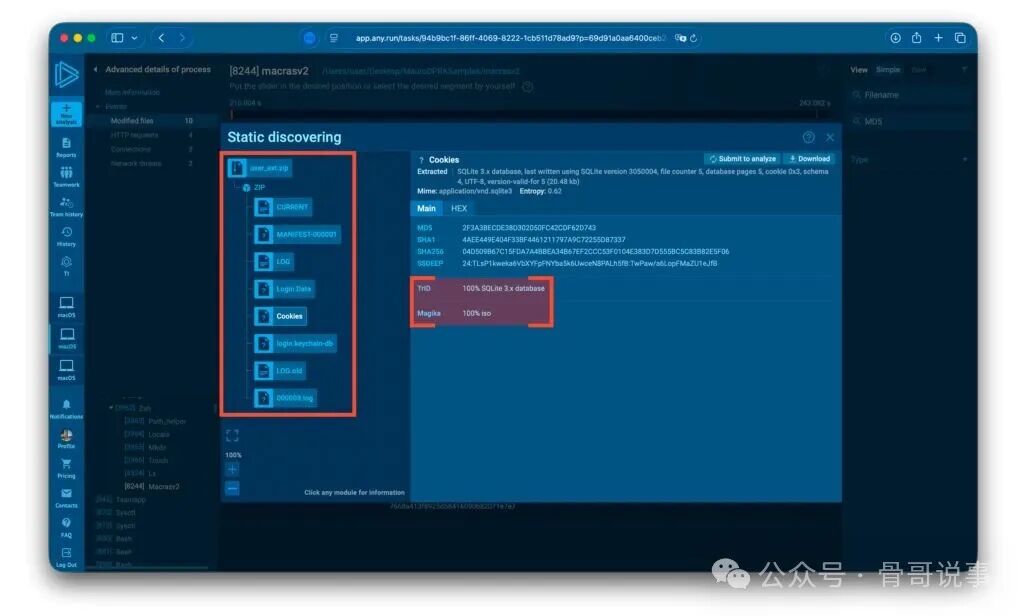

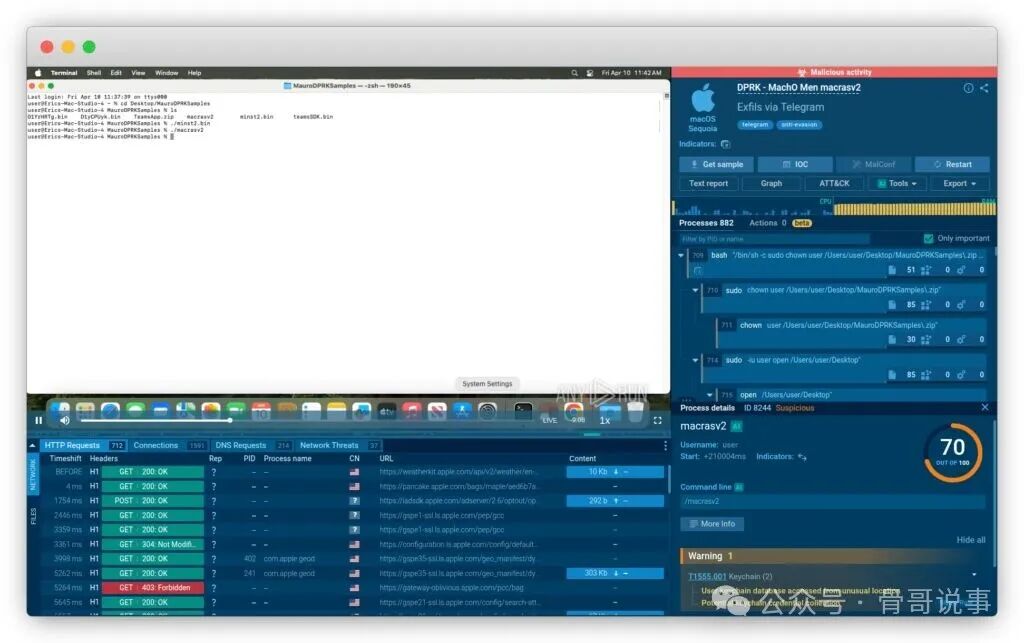

最终的窃密组件 macrasv2 同样从 /payload 端点下载。它负责打包并窃取所有有价值的敏感数据。

在沙箱中查看macrasv2的行为分析

它会将所有已收集的数据(如浏览器扩展数据、保存的登录凭证cookie、macOS钥匙串等)暂存到一个临时目录,并将其压缩成一个名为 user_ext.zip 的归档文件,准备外泄。

准备外泄的,包含所有敏感数据的ZIP文件

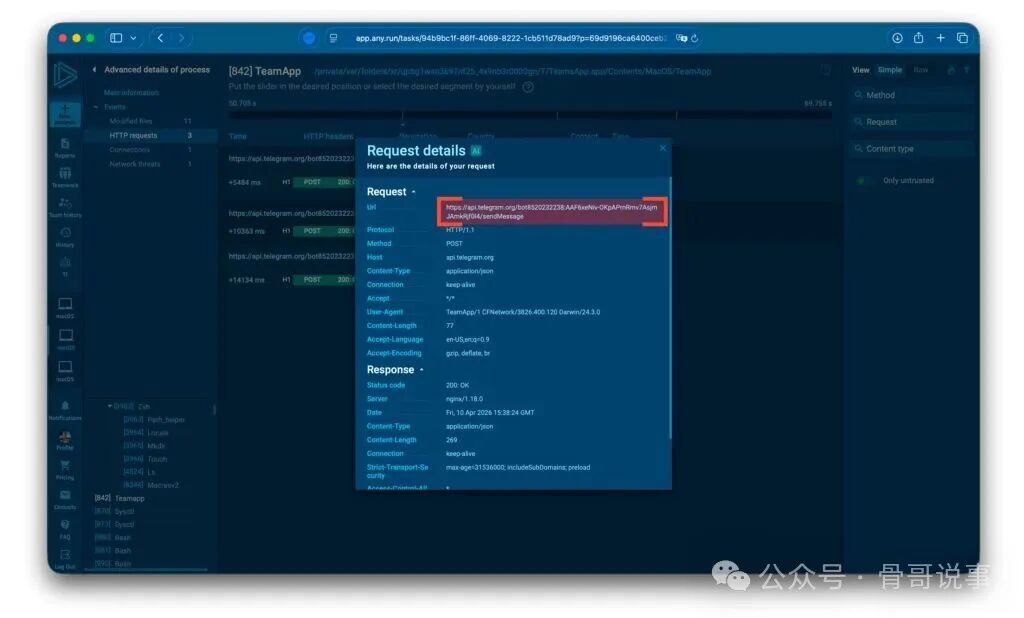

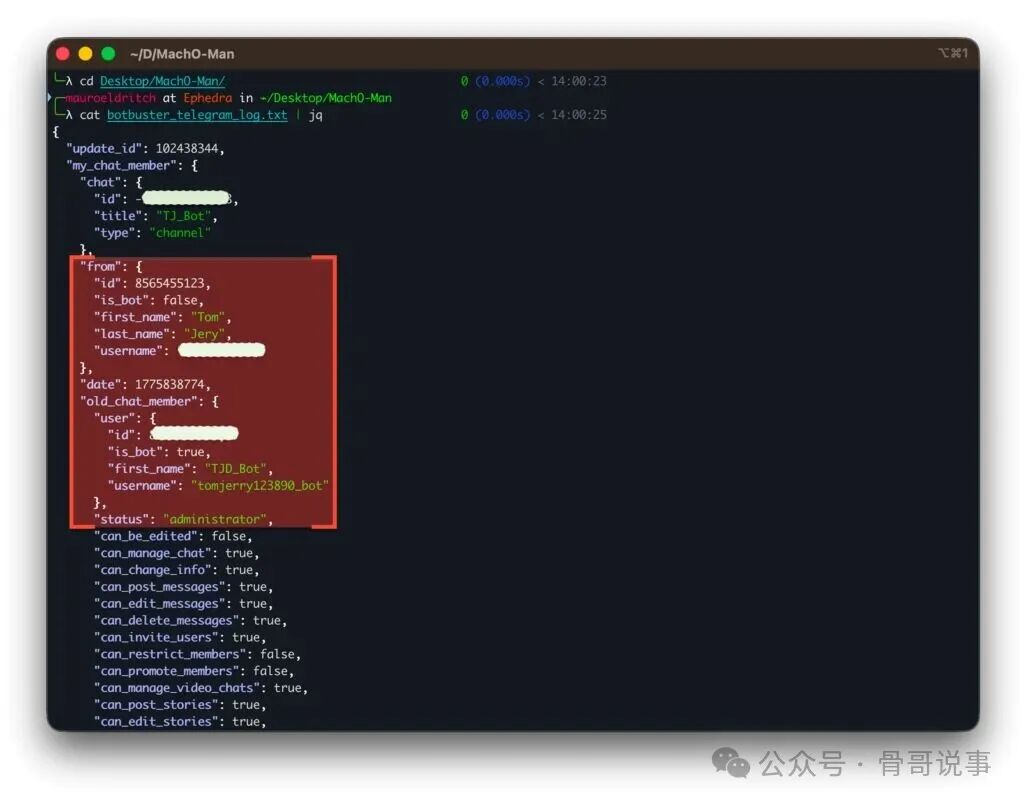

数据外泄再次通过Telegram进行。然而,这次攻击者犯了一个严重的错误:他们泄漏了自己的Telegram机器人API密钥。这意味着任何人(包括安全研究员)都可以截获机器人发送的信息,甚至向其发送指令或追溯其所有者。

被捕获并暴露的Telegram Bot API密钥

通过泄漏的Bot密钥,甚至可以识别出背后操作者的信息

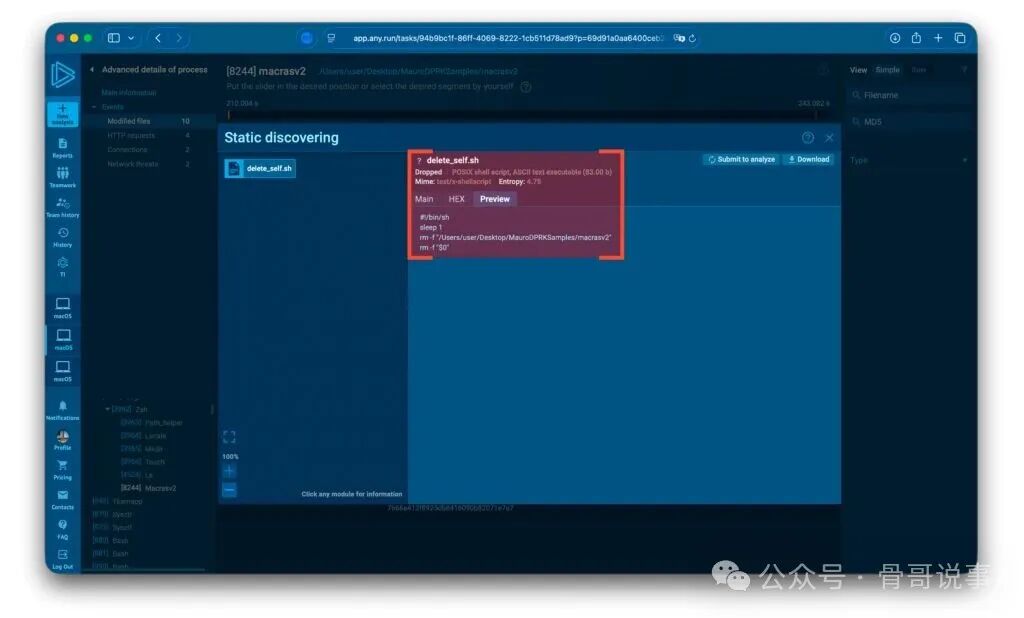

窃密完成后,该恶意软件会执行一个delete_self.sh自删除脚本,清除入侵痕迹。

执行 rm 命令删除自身及其他组件的脚本

至此,从诱导点击到窃密清除的完整攻击链便宣告完成。得益于macOS沙箱分析能力,从而在短时间内完整地复现了整个流程。值得注意的是,这是一种前所未见的新型恶意软件,若使用传统分析方法进行拆解和分析,将耗费大量时间。

其他关键发现

- 恶意软件质量低下:部分组件存在无限循环等代码缺陷,可能因消耗过多系统资源而暴露自身。

- 操作安全存在重大疏忽:暴露了Telegram机器人令牌,且某些C2端点缺少基本认证。

- 意图规避安全审查:使用macOS的“临时签名”功能来让恶意应用看起来被“签名”了,以此绕过系统的执行控制。

- 网络特征明显:恶意软件主要使用8888和9999端口与C2通信,HTTP请求的User-Agent通常为“Go-http-client”,与其他Go语言组件的特征吻合。

- 攻击者基础设施暴露:除了C2服务器,还暴露了WinRM(Windows远程管理)、Chrome Remote Desktop和RDP服务,反映出攻击者基础设施管理的混乱。

- 核心技术栈:逆向分析证实,该恶意软件套件的主要开发语言是Go。

防御 Lazarus 攻击的行动指南

以 “Mach-O Man” 为代表的攻击揭示了现代威胁的核心:信任滥用。攻击者利用合法平台(如Telegram、会议软件)和紧迫情境,操控用户心理,诱骗其执行高风险操作,从而轻易绕过传统基于签名的防御。

对SOC团队而言,挑战在于早期发现,因为这些攻击混杂在大量合法的用户驱动行为之中,难以识别。

关键对策:增强跨平台威胁研判与响应能力

面对此类威胁,SOC必须将交互式沙箱分析作为威胁研判流程的核心支柱,这也正是现代安全运维体系的关键一环。

与仅能自动化扫描的解决方案不同,交互式沙箱能够在一个统一的沙箱环境中,对Windows、macOS、Linux和Android系统上的恶意文件及URL进行交互式分析,从根本上消除了因操作系统差异造成的安全盲点。

这意味着安全分析师无需为每种操作系统准备不同的分析环境,便可手动模拟用户点击、输入等交互行为,完整揭示攻击链条中的隐藏阶段(如异常的 macOS sysctl 查询、Mach-O文件的后续下载行为等),并提取关键的行为指示器。

对于业务流程而言,这实现了流程化的高效威胁研判,能够大幅缩短分析时间,并能无缝集成到SIEM/SOAR平台,实现自动化威胁调查。

根据 ANY.RUN 提供的数据,将沙箱集成到SOC工作流中,可以带来以下可量化的效果:

- 尽早发现凭证泄露风险:威胁检测时间缩短至60秒内,在事件升级前降低泄露概率。

- 大幅缩短平均修复时间:响应速度提升达21分钟,IOC提取效率提升50%。

- 捕获更多高相关威胁:借助实时、沙箱验证的情报,威胁识别率提升58%。

- 降低高严重性事件数量:早期检测能减少事件升级比例,限制其对业务运营的冲击。

- 无需增员即可提升团队效能:安全团队整体效率可提升高达3倍,一级分析师工作量减少20%。

攻击指标与战术技术映射

网络IOC(入侵指标)

IP地址

- 172[.]86[.]113[.]102

- 144[.]172[.]114[.]220

域名

- update-teams[.]live

- livemicrosft[.]com

文件IOC

- 关键文件名:

teamsSDK.bin、D1YrHRTg.bin、minst2.bin、macrasv2、localencode (本地保存为 OneDrive)。

- 可疑路径:

~/Library/LaunchAgents/com.onedrive.launcher.plist、/Users/$USER/.local/bin/OneDrive。

- 多项SHA256哈希值(详细列表请参考原文,此处略过)。

主机IOC

- 持久化项目:

~/Library/LaunchAgents/com.onedrive.launcher.plist。

- 其他可疑文件/目录:

~/Library/.initialized、$TMPDIR/geniex_client_sleep_state。

ATT&CK 战术技术矩阵

- 权限提升:滥用sudo及sudo缓存机制。

- 防御规避:修改文件目录权限、沙箱检测规避、使用临时代码签名。

- 凭证窃取:从密码存储中获取凭证、利用未安全的凭证。

- 发现与收集:全面收集系统信息、进程、文件以及浏览器数据。

- 数据外泄:通过Telegram Bot API等合法Web服务进行数据外传。

原文参考链接

假如你对本文剖析的恶意软件分析与逆向技术感兴趣,不妨去云栈社区看看更多相关案例与讨论。