Detect It Easy (简称DiE) 是一款功能强大的文件类型分析与检测工具,在逆向工程、恶意软件分析和数字取证领域应用广泛。它能够精准识别文件的真实格式,即便文件扩展名被故意篡改,也难逃其检测。本指南将基于Kali Linux 2025.3系统,详细讲解DiE的安装、核心功能及高级应用。

软件简介:认识Detect It Easy

Detect It Easy (DiE) 是一款开源的多平台文件分析工具,其核心功能在于揭示文件的真实类型和深层编译信息。它提供直观的图形界面(GUI)和高效的命令行(CLI)两种操作模式。

相较于传统工具,DiE的突出特点包括:

- 支持识别多种文件格式(可执行文件、文档、图像等)。

- 能够检测文件是否经过加壳、混淆等处理。

- 提供详细的编译器版本、链接器等编译信息。

- 支持插件机制以扩展检测能力。

图:Detect It Easy 在 Kali Linux 2025.3 中的主界面

重要提示:在恶意软件分析工作中,DiE常被用于快速评估可疑文件,初步判断其潜在威胁,是安全研究人员的重要辅助工具之一。

安装步骤:在Kali Linux 2025.3上部署DiE

Kali Linux的官方仓库已收录DiE,推荐使用APT包管理器进行安装。

方法一:通过APT安装(推荐)

此方法最为简便快捷。

- 更新系统软件包列表:

sudo apt update && sudo apt upgrade -y

- 安装Detect It Easy:

sudo apt install detect-it-easy -y

- 验证安装,检查版本:

die --version

方法二:从源代码编译安装

如需最新特性,可选择编译安装。

# 安装编译依赖

sudo apt install git build-essential qt5-default qttools5-dev-tools qt5-qmake libqt5widgets5 libqt5core5a libqt5gui5

# 克隆官方仓库

git clone https://github.com/horsicq/Detect-It-Easy.git

cd Detect-It-Easy

# 编译并安装

qmake

make -j4

sudo make install

图:通过APT安装DiE的终端操作界面

安装完成后,你可以在应用菜单的“Forensics”(取证)分类下找到它,或在终端直接输入 die 启动GUI,使用 die-cli 进行命令行操作。

界面与核心功能详解

DiE的图形界面设计清晰,主要分为以下几个区域:

图:DiE主界面功能区域划分

- 菜单栏与工具栏:提供文件操作、分析控制、插件管理和设置等所有功能入口。

- 核心结果显示区:分析结果的集中展示区域,包含多个标签页:

- General:文件基础信息(大小、各类哈希值等)。

- Signature:文件签名与真实类型识别结果。

- Headers/Sections:可执行文件的头部和节区信息。

- Imports/Exports:导入表和导出函数。

- Plugins:各插件提供的扩展分析结果。

- 状态栏:实时显示操作状态、文件路径及分析进度。

基础使用教程:三步完成文件分析

步骤1:打开目标文件

你可以通过点击工具栏“Open”按钮、从“File”菜单选择,或直接将文件拖拽到DiE窗口中来加载文件。

步骤2:解读自动分析结果

文件加载后,DiE会自动执行分析。需重点关注以下几点:

- 文件类型识别:即使

evil.exe被重命名为cat.jpg,DiE也能揭露其可执行文件的本质。

- 哈希值:自动计算MD5、SHA1、SHA256等,方便进行威胁情报查询。

- 编译器与加壳信息:识别编译工具链(如GCC, MSVC)及是否使用UPX等工具进行加壳。

图:文件基础信息与哈希值

图:文件签名和类型检测结果

步骤3:导出分析报告

可通过GUI菜单(File > Save Report)导出文本、HTML或XML格式报告。对于自动化需求,命令行更为高效:

die-cli -r report.txt -f text suspicious_file.exe

安全警示:分析可疑文件时,务必在隔离的沙箱环境中进行,切勿直接在Linux生产系统或个人主机上运行。

高级应用技巧

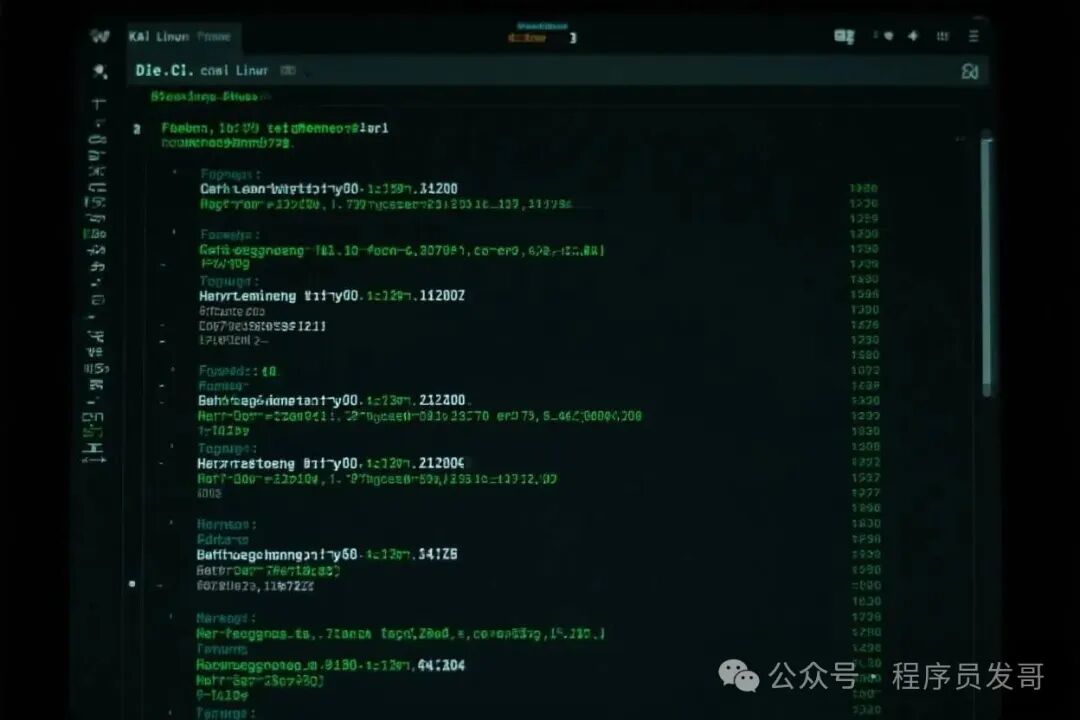

1. 命令行批量分析与自动化

die-cli 非常适合集成到自动化分析流水线中。

# 批量分析目录并输出简明结果

die-cli -d /path/to/malware_samples -s “Type,MD5,Entropy” -r summary.csv

# 导出为结构化JSON,便于后续使用Python脚本处理

die-cli -f json -r analysis_results.json sample_*.exe

2. 自定义签名与规则

通过 Options > Signatures Editor 可以创建自定义文件特征签名,用于识别特定家族或格式的文件。

3. 扩展插件功能

DiE支持插件以增强其能力,例如集成YARA规则扫描、专用脱壳器等。可通过 Plugins > Manage Plugins 进行管理。

图:使用die-cli进行批量化文件分析

4. 集成自动化分析脚本示例

你可以编写Shell或Python脚本,将DiE与其他工具(如file, strings)结合,构建自动化分析流程。

#!/bin/bash

for f in $1/*; do

if [ -f "$f" ]; then

echo “正在分析: $f”

if die-cli “$f” | grep -q “Packed”; then

echo “[$f] 检测到加壳!” >> packed_list.log

fi

fi

done

常见问题与解决方案

Q1: 安装时提示“无法找到包”

更新APT软件源列表:sudo apt update。若问题依旧,请检查/etc/apt/sources.list文件是否包含Kali官方仓库地址。

Q2: 分析大文件时卡顿或崩溃

- 优先使用资源占用更少的命令行版本:

die-cli large_file.bin

- 使用

--quick参数进行快速扫描。

- 调整系统资源限制(如

ulimit)。

Q3: 无法识别特定文件类型

- 升级DiE至最新版:

sudo apt upgrade detect-it-easy。

- 寻找或开发对应插件。

- 在官方GitHub仓库提交Issue反馈。

Q4: 在无GUI的服务器上使用

- 安装Xvfb创建虚拟显示:

sudo apt install xvfb

- 通过Xvfb运行:

xvfb-run die --batch file.exe -r result.txt

- 或直接使用本就不需要图形界面的

die-cli。

总结

Detect It Easy 以其精准的文件识别能力和灵活的分析模式,成为安全渗透测试和逆向工程中不可或缺的利器。掌握其在Kali Linux 2025.3上的应用,能够有效提升文件分析与初步恶意软件分析的效率。结合其命令行工具与插件生态,你可以将其深度集成到个性化的安全分析工作流中。工具的价值最终取决于使用者的知识与经验,建议在实践中不断探索其高级功能。