近日,苹果公司紧急发布了iOS 26.2和iPadOS 26.2系统更新,重点修复了WebKit引擎中的两个零日漏洞。这些漏洞已被用于针对运行iOS 26之前版本的特定iPhone用户,发起复杂的针对性攻击,涉及高风险的间谍软件活动。

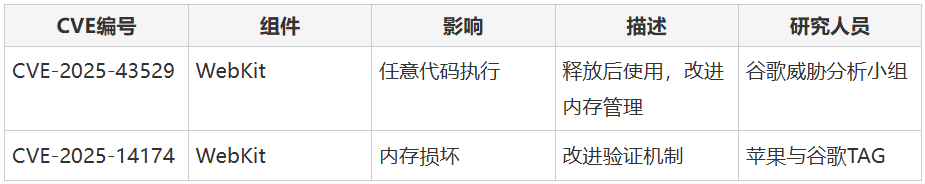

本次修复的核心漏洞包括CVE-2025-43529和CVE-2025-14174。CVE-2025-43529是一个释放后使用漏洞,攻击者可通过精心构造的恶意网页内容实现任意代码执行,该漏洞由谷歌威胁分析小组发现。CVE-2025-14174则是相关的内存损坏问题。苹果与谷歌TAG确认,这两个漏洞与针对性的间谍软件活动有关,再次警示了iOS设备面临的网络安全风险。

受影响的设备范围包括iPhone 11及所有后续机型,以及部分iPad型号,具体为12.9英寸iPad Pro(第三代及以上)、11英寸iPad Pro(第一代及以上)、iPad Air(第三代及以上)、iPad(第八代及以上)和iPad mini(第五代及以上)。

除了这两个关键漏洞,苹果在此次更新中还修复了内核、Foundation、屏幕使用时间等组件内的30多个安全问题。其中值得关注的内核整数溢出漏洞(CVE-2025-46285)由阿里巴巴集团研究人员发现,可导致权限提升。多个屏幕使用时间记录漏洞(如CVE-2025-46277、CVE-2025-43538)则可能泄露用户的Safari浏览历史或其他敏感数据。

WebKit组件还修复了类型混淆、缓冲区溢出等可能导致崩溃的问题(如CVE-2025-43541、CVE-2025-43501)。同时,开源组件libarchive(CVE-2025-5918)和curl(CVE-2024-7264、CVE-2025-9086)中的漏洞也得到了修补。

鉴于此类攻击模式与过往的间谍软件活动高度一致,且苹果与谷歌的合作暗示威胁可能具有国家级背景,所有受影响用户应立即采取行动进行防护。最有效的缓解措施是通过设备“设置” > “通用” > “软件更新”路径,立即升级至最新的iOS 26.2或iPadOS 26.2版本,以彻底消除相关风险。

|