之前我们介绍过 Linux 系统调用跟踪利器:strace,也聊过它在 Windows 上的“近亲”——命令行工具 NtTrace。今天,我们把目光投向另一位 Windows 系统下的诊断“神探”:Process Monitor。它与 NtTrace 最大的区别在于拥有直观的图形界面,让实时系统监控变得触手可及。

Process Monitor(常被简称为 ProcMon)是 Windows 上一款功能强大的实时系统监控工具。和著名的 Process Explorer 一样,它同样出自微软旗下的 Sysinternals 团队之手。ProcMon 能实时捕捉并记录系统中所有进程的活动细节,是系统管理员、开发者和安全分析师进行问题诊断和行为分析的得力助手。

简单来说,Process Monitor 的核心监控能力可以归纳为以下四大类:

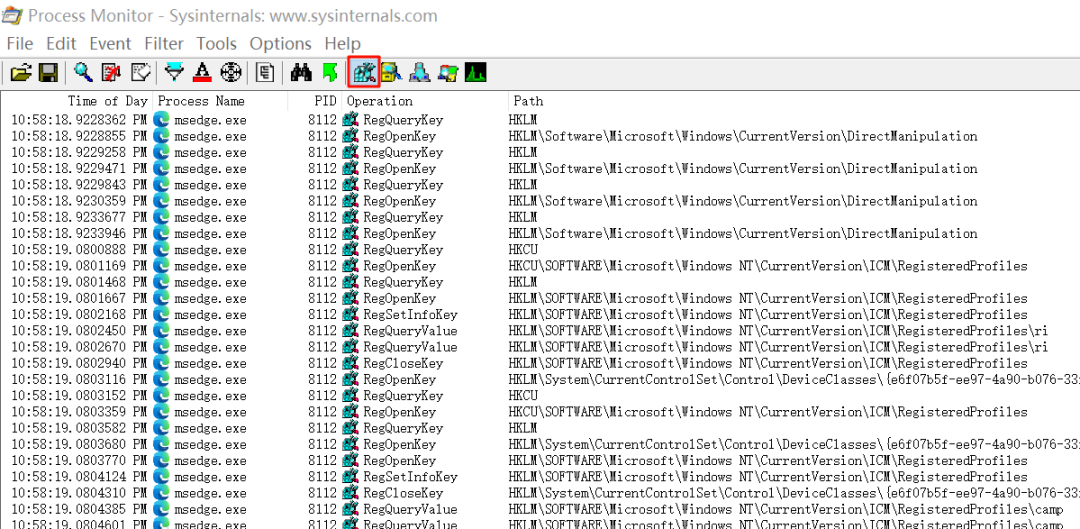

1. 注册表活动监控

记录进程对 Windows 注册表进行的任何查询、修改或删除操作。这对于排查软件配置问题,或是识别恶意软件对注册表的篡改行为至关重要。

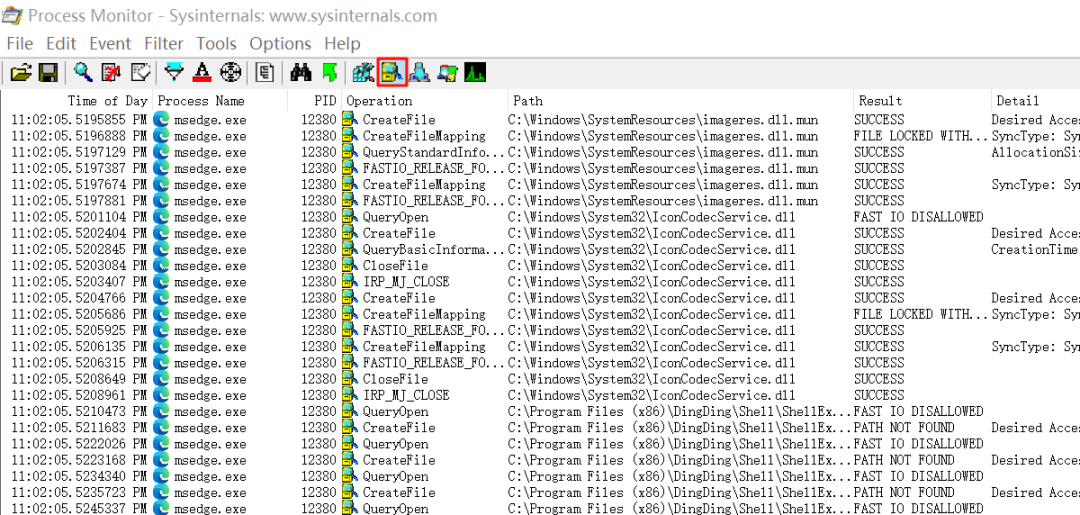

2. 文件系统活动监控

监控所有进程对文件系统的读写、创建、删除等操作。你可以轻松追踪到某个程序修改了哪些配置文件,或者尝试读取了哪些不存在的 DLL 文件。

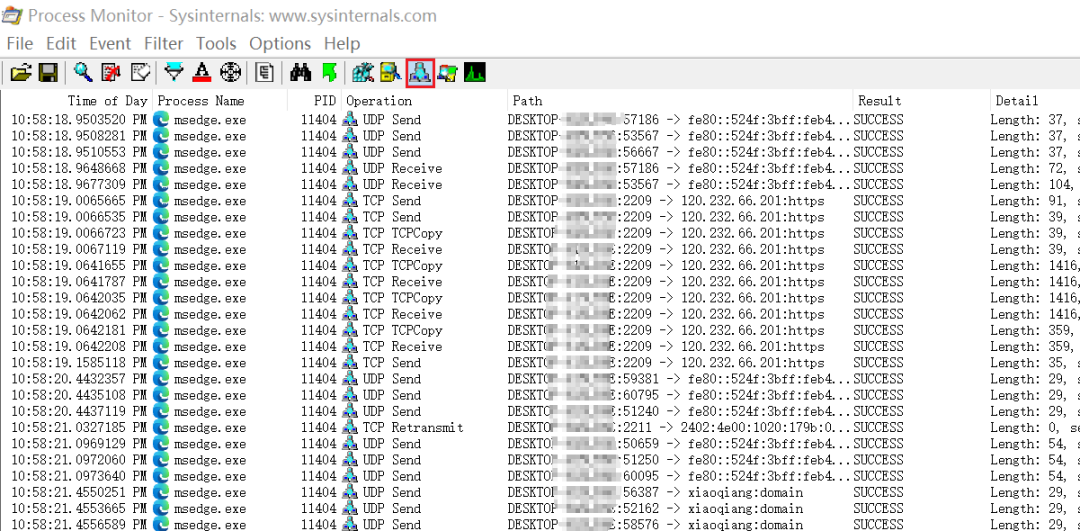

3. 网络活动监控

实时展示进程的网络连接情况,包括 TCP/UDP 连接的建立与断开,以及数据收发的目标 IP 地址和端口号。这对于分析程序的网络活动和通信行为非常有用。

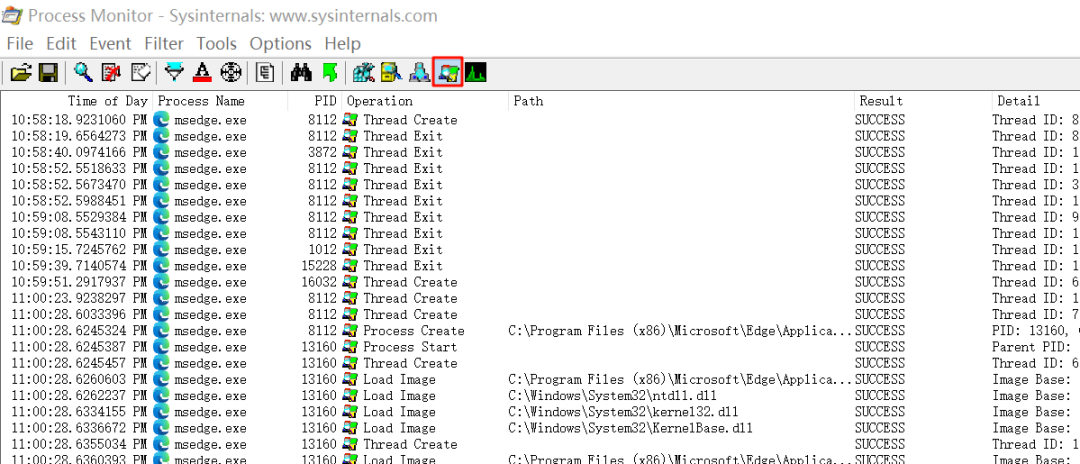

4. 进程与线程活动监控

监控进程的启动、退出,以及线程的创建与销毁,同时记录 DLL 的加载和卸载事件。这在分析程序依赖关系或排查进程崩溃原因时能提供关键线索。

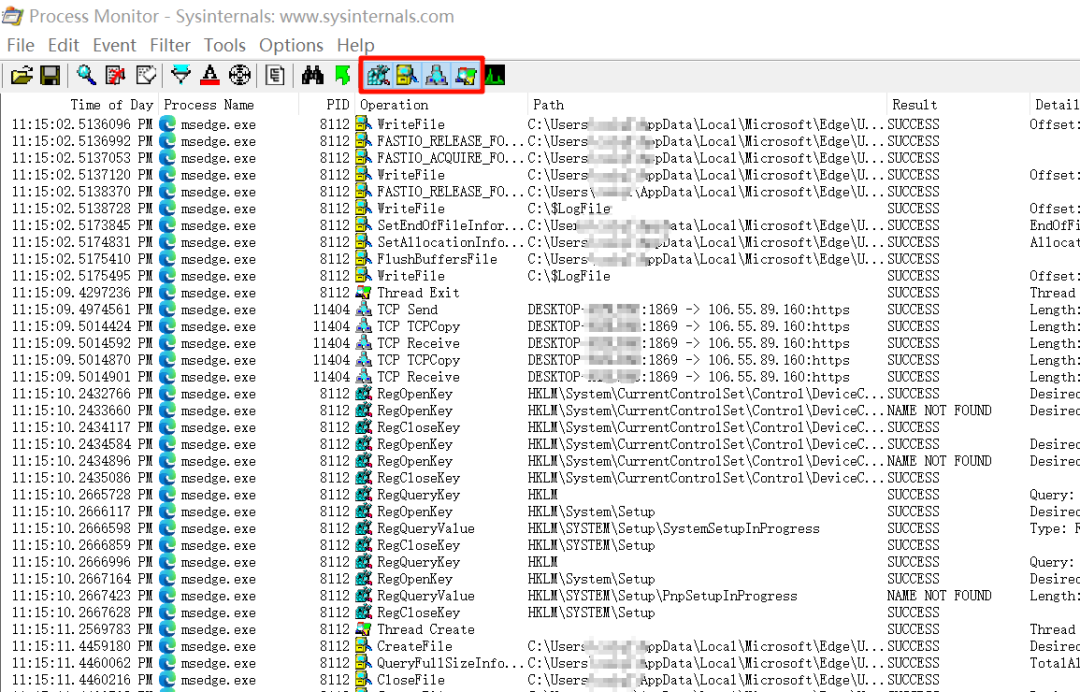

以上四类监控可以同时启用,你只需要确保工具栏上对应的四个按钮都处于按下状态即可。

Process Monitor 的主要特点

- 实时监控:无需重启系统或目标程序,即可开始捕获所有活动。

- 高精度过滤:支持基于进程名、操作类型、路径、结果等多种条件快速过滤海量日志,避免信息过载,快速定位目标。

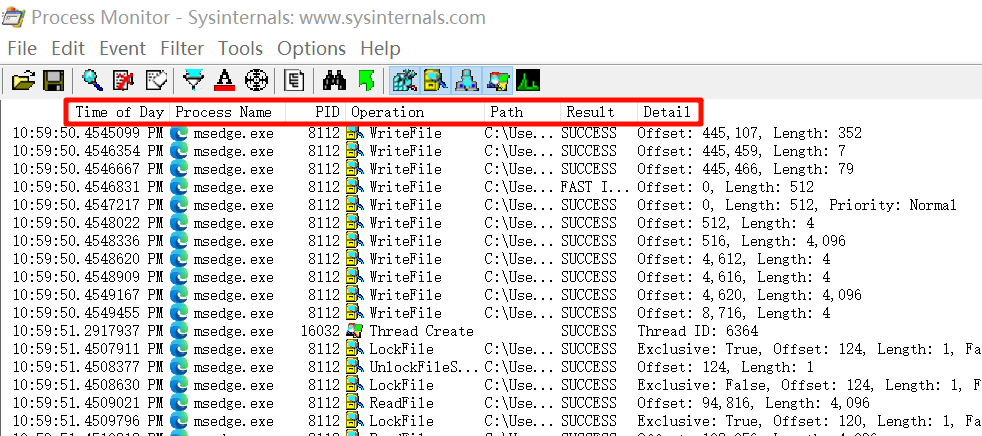

- 详细信息:每条事件记录都包含精确的时间戳、进程 ID (PID)、操作类型、路径、操作结果(成功/失败)等详尽数据。

- 低系统开销:设计高效,即使在系统负载较高时运行,对性能的影响也微乎其微。

- 集成搜索:支持在日志中快速搜索关键词,便于定位特定事件。

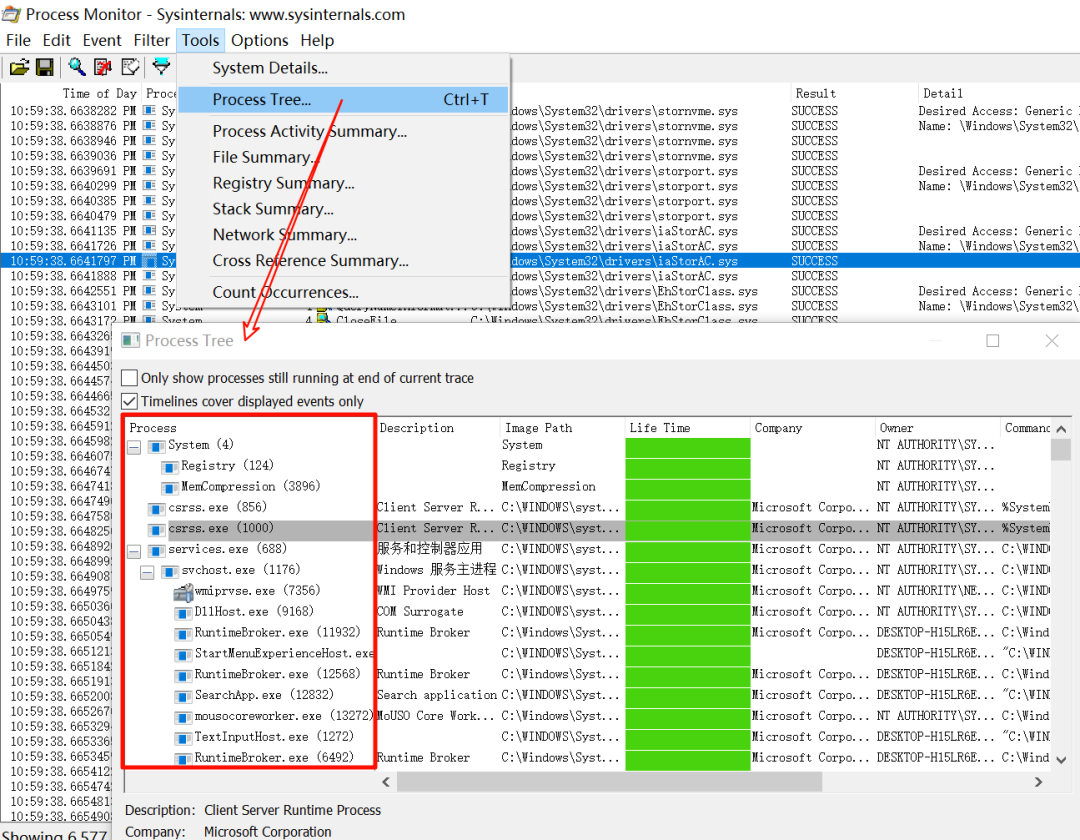

- 进程树视图:以清晰的树状结构展示进程间的父子关系,方便你追查某个进程的启动源头。

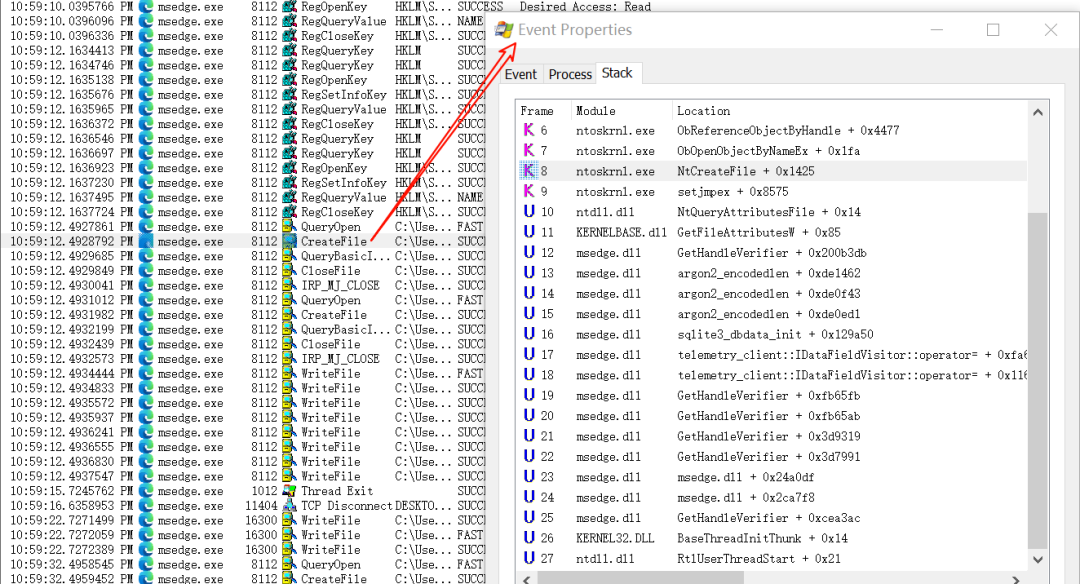

- 事件调用栈:双击任意一条事件,在弹出的属性窗口中可以查看触发该事件的完整调用堆栈。为了正确解析函数名,建议先在

Options -> Configure Symbols 菜单中设置好符号文件路径。

基本使用方法

-

启动与捕获

以管理员身份运行 Process Monitor(这是监控所有进程,尤其是系统进程活动的前提)。启动后,软件会立即开始捕获系统活动(默认已开启文件、注册表和进程监控)。

-

过滤日志

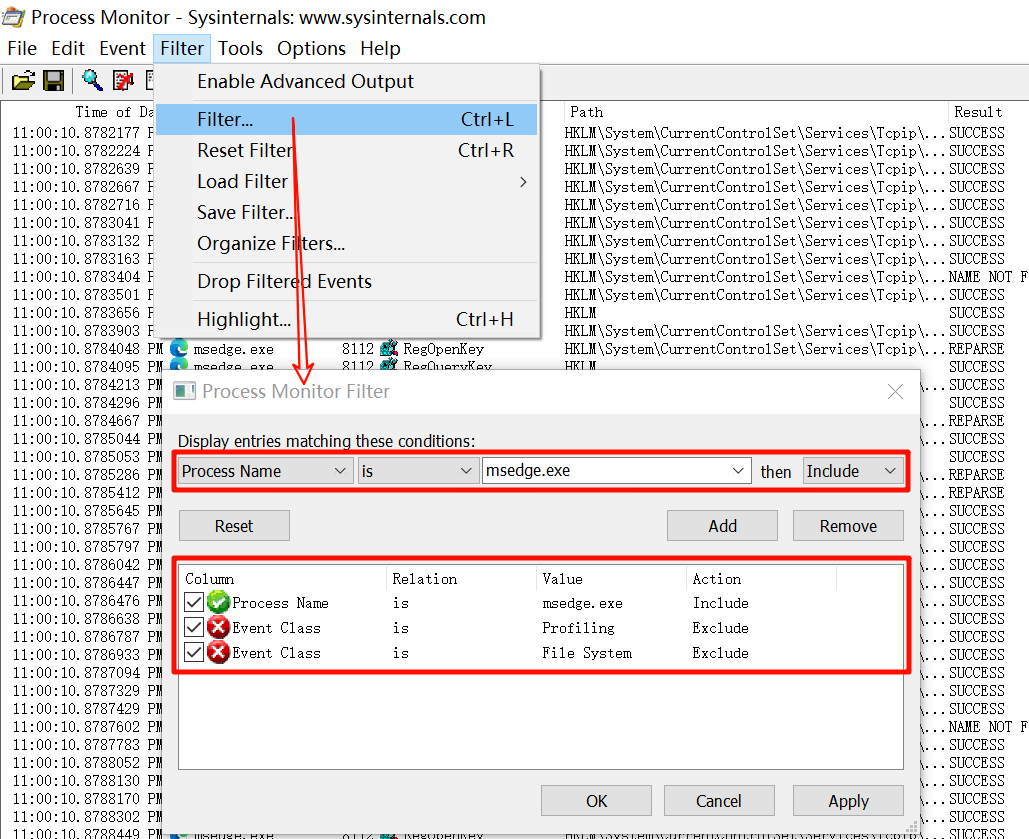

面对瞬间产生的海量事件,点击工具栏的漏斗图标或使用 Filter 菜单来设置过滤条件。例如,你可以只显示特定进程的活动,或者只关注那些失败的操作。

-

分析结果

结合精确的时间戳和详细的操作信息,逐步分析并定位关键事件。例如,发现程序启动失败是因为某个 DLL 文件找不到或没有访问权限。

-

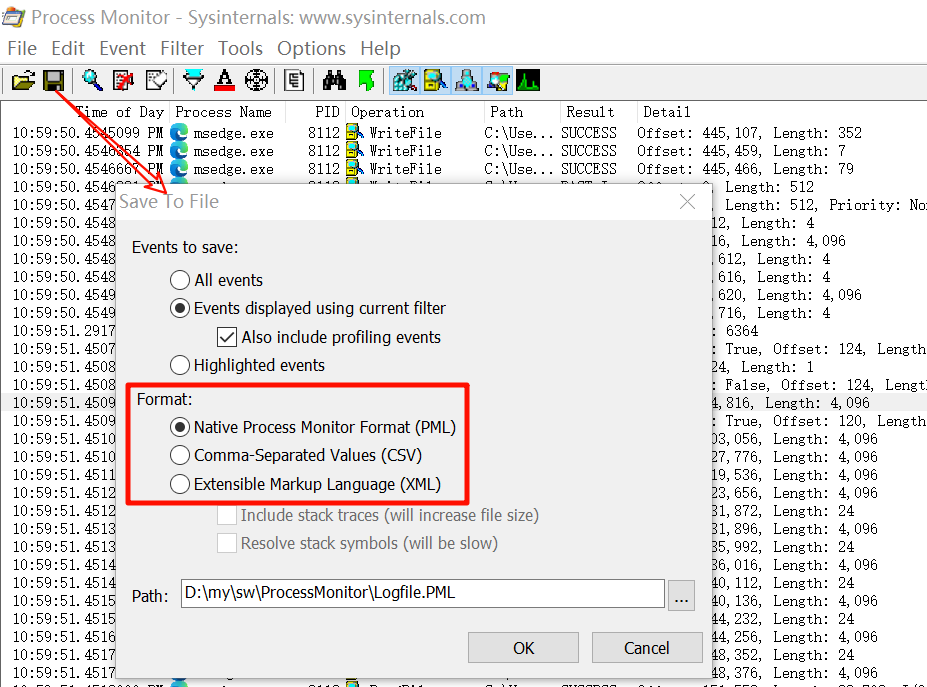

保存日志

分析完成后,可以将日志导出为 CSV 或 XML 格式,方便后续深入分析或与同事共享。需要注意的是,长时间无过滤地运行 ProcMon 会产生巨大的日志文件,建议根据目标有针对性地使用过滤功能。

典型应用场景

- 软件故障排查:当程序无法启动或运行时,用它检查文件访问、注册表读写是否因权限不足或路径错误而失败。

- 恶意软件分析:监控可疑程序对文件和注册表的操作,识别其实现持久化驻留或窃取数据的手段,是安全分析的常用工具。

- 软件行为逆向分析:通过监控目标软件的各种系统级活动,辅助理解其内部工作机制和实现方式。

- 系统性能优化:发现某个进程在频繁读写某个特定文件或注册表键,从而找到可能的优化点。

Process Monitor 不仅仅是一个监控工具,更是你洞察 Windows 系统内部运行机制的“显微镜”。它通过事无巨细的日志记录,帮助我们穿透问题的表象,直击根源——无论是令人头疼的软件崩溃、诡异的配置错误,还是潜在的安全威胁。熟练掌握 Process Monitor,将成为你解决众多 Windows 系统难题的强力保障。

Process Monitor 是一款免费工具,你可以直接从微软官方 Sysinternals 页面下载:

https://docs.microsoft.com/en-us/sysinternals/downloads/procmon

如果你在系统调试、故障排查或安全研究过程中有心得,欢迎到 云栈社区 与更多开发者交流分享。 |