这两年,AI彻底“加速”了代码编写过程。

随着Claude Code、Cursor、OpenCode以及各种Agent的涌现,开发者的工作效率被提升到前所未有的水平,过去一周的工作量现在可能一天就能完成。

AI确实将开发效率提升了十倍,但在这种“突飞猛进”的背后,一个被大家选择性忽视的隐患正悄然浮现:AI编码越快,代码中潜伏的安全漏洞就可能越多。

普通的逻辑缺陷或许还能通过测试发现,但那些深埋于代码中的SQL注入点、权限绕过逻辑,甚至是因AI“幻觉”产生的潜在后门,传统的静态应用程序安全测试(SAST)工具往往难以捕捉。至于人工渗透测试,则成本高昂、速度缓慢,完全无法匹配AI驱动下的快速开发迭代节奏。

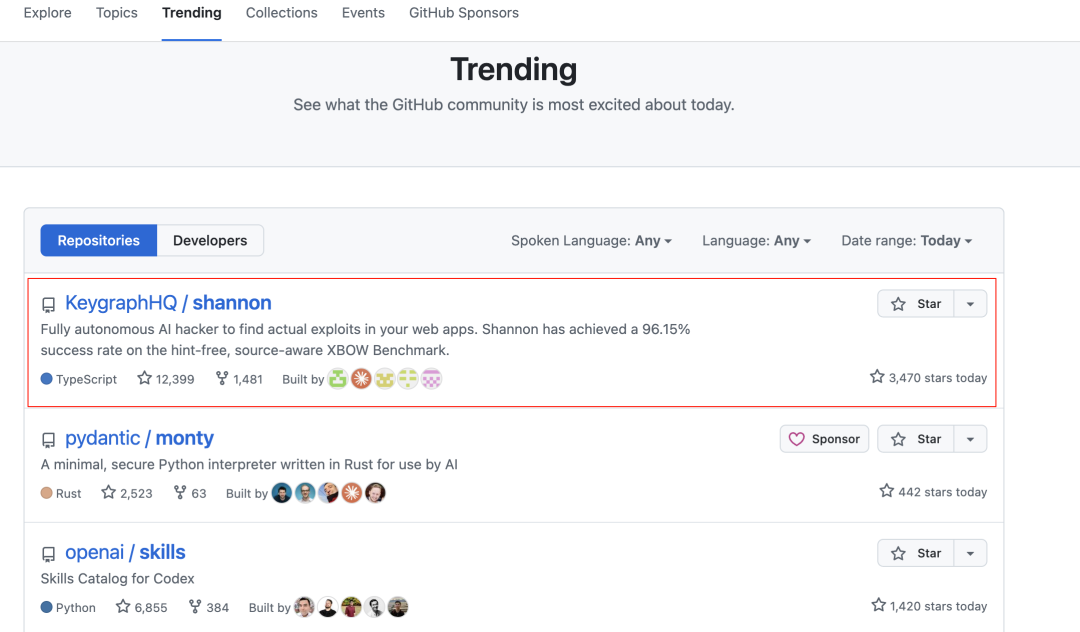

今天,一个名为 Shannon 的项目冲上GitHub Trending榜首,为我们带来了新的解决方案。它单日狂揽超过3400颗星,总星标数已达1.2万。

Shannon不仅仅是一个扫描器,它被宣称为全球首个开源的全自动AI渗透测试框架。它基于多智能体架构,并由Claude等大模型驱动,就像一个不知疲倦的顶级白帽黑客,能够在你的应用上线前,对代码进行彻底的白盒审计和真实攻击验证。

Shannon:AI驱动的“黑客特工队”

在Shannon出现之前,安全测试通常依赖于SonarQube或OWASP ZAP等工具。它们的工作模式往往是抛出预警:“此处可能存在漏洞”,然后生成一份冗长的报告,其中充斥着大量需要人工甄别的误报。

Shannon的逻辑则截然不同。它采用了多智能体(Multi-Agent)架构,模拟了一个协同作战的“红队”小组。

当它获取到你的源代码后,会同时启动两个AI智能体进行工作:

- 侦察兵(Recon Agent):负责阅读并分析源代码,理解API结构与业务逻辑,识别潜在的漏洞点。

- 攻击手(Exploit Agent):根据侦察兵提供的情报,编写真实可用的攻击脚本(如Python或Curl命令),并尝试在目标环境中执行,以验证漏洞的可用性。

这相当于雇佣了一位全天候在线的安全专家,在你的应用部署前,先模拟真实黑客的视角将其“攻击”一遍。

核心功能一览

- 完全自主运行:仅需一条命令即可启动完整的渗透测试流程。AI能够处理从复杂的双因素身份验证(包括Google登录)、浏览器导航到最终报告生成的所有环节,无需人工干预。

- 提供渗透测试级别的详细报告:生成专注于已验证、可利用漏洞的最终报告,并附带可直接复制粘贴的概念验证(PoC)代码,有效消除误报,提供切实可行的修复依据。

- 覆盖OWASP关键漏洞:目前能够识别并验证注入(如SQL)、跨站脚本(XSS)、服务器端请求伪造(SSRF)以及身份验证/授权失效等关键漏洞,更多漏洞类型正在持续开发中。

- 代码感知的动态测试:分析应用程序的源代码,智能地指导其攻击策略,随后在正在运行的应用上执行实时的、基于浏览器和命令行的漏洞利用,以确认真实风险。

- 集成成熟安全工具:在侦察阶段,通过整合Nmap、Subfinder、WhatWeb及Schemathesis等领先工具,对目标环境进行深度分析,增强发现能力。

- 并行处理提升效率:系统并行处理最耗时的测试阶段,同时运行针对不同漏洞类型的分析和利用程序,从而更快地生成报告。

重新定义安全审计:动态且具备攻击性

Shannon的核心优势在于其“动态”和“具备攻击性”的测试方式。

1. 白盒审计 + 黑盒攻击的混合策略

Shannon采用了一种混合测试方法:

- 白盒读代码:深度分析源代码,理解其内在的业务逻辑和数据流。

- 黑盒发攻击:像真实攻击者一样,构造恶意Payload,并通过模拟浏览器或直接发送请求的方式进行攻击。

它不会只给出“这段代码看起来不安全”的模糊警告,而是直接生成一个可运行的攻击脚本,并在你的测试环境中尝试利用,用结果说话。

2. 专注于高危逻辑漏洞

该项目尤其擅长挖掘那些静态分析工具难以发现的复杂逻辑漏洞,例如:

- SQL/命令注入:尝试接管数据库或服务器权限。

- XSS(跨站脚本攻击):尝试窃取用户会话Cookie。

- 权限绕过(如IDOR):尝试越权访问其他用户的数据。

真正实现“一条命令”的全自动化测试

Shannon最令人印象深刻之处在于其高度的自动化水平。它基本实现了“一条命令完成从测试到报告”的全流程,典型步骤包括:

- 自动拉起测试环境。

- 完成应用登录(支持包含2FA在内的复杂流程)。

- 进行浏览器级别的真实交互。

- 扫描并发现潜在漏洞。

- 自动构造攻击载荷并执行。

- 验证漏洞是否实际可利用。

- 生成结构清晰、可读性强的安全报告。

整个过程无需人工介入、无需手动配置复杂规则、也无需安全专家全程值守。这对于进行AI辅助开发、迭代频繁的团队来说,提供了一个能跟上开发节奏的安全保障手段。

结语:用AI守护AI时代的安全

Shannon可以看作是AI编程时代的“智能安全防盗系统”。AI编程的潮流已不可逆转,成熟的团队未来比拼的将不再是“谁代码写得快”,而是“谁能更早、更有效地筑牢安全防线”。

Shannon并非万能的银弹,但它迈出了关键一步:尝试用AI技术,来对抗因AI高速编码可能引发的安全风险失控。 对于任何重视开源实战和工程安全的开发者而言,这无疑是一个值得关注和尝试的项目。

你可以访问其在GitHub上的开源仓库获取更多信息并进行实践:https://github.com/KeygraphHQ/shannon

如果你对AI在安全领域的应用有更多想法或实践经验,欢迎在 云栈社区 的相关板块与大家交流讨论。