本文所述技术内容仅供安全研究与学习交流之用,任何操作均与本公众号及作者无关。信息来源于互联网公开渠道整理。

图片来源公开信息查询

事件背景

近期,有安全研究人员在进行逆向分析时发现,微信 for Linux 客户端存在一处安全漏洞。该漏洞源于对用户接收或处理的文件名解析逻辑存在缺陷,可能导致远程命令执行(RCE)。攻击者只需构造一个包含恶意命令的特殊文件名,即可在受害者的 Linux 系统上触发命令执行。

影响版本

目前受影响的版本范围尚不完全明确,但已知在最新的 v4.1 版本中存在此问题。

漏洞复现详情

研究者通过在 Kylin 系统上安装最新版微信,并使用 strace 工具附加到其进程进行追踪,发现当微信处理某些特定命名的文件时,会直接调用系统中的命令。

核心问题在于,微信在解析文件名时,未对其中可能包含的命令替换符(如 $())进行安全过滤或转义。这使得攻击者可以将系统命令嵌入文件名中,当用户点击或微信尝试打开此文件时,嵌入的命令便会被执行。

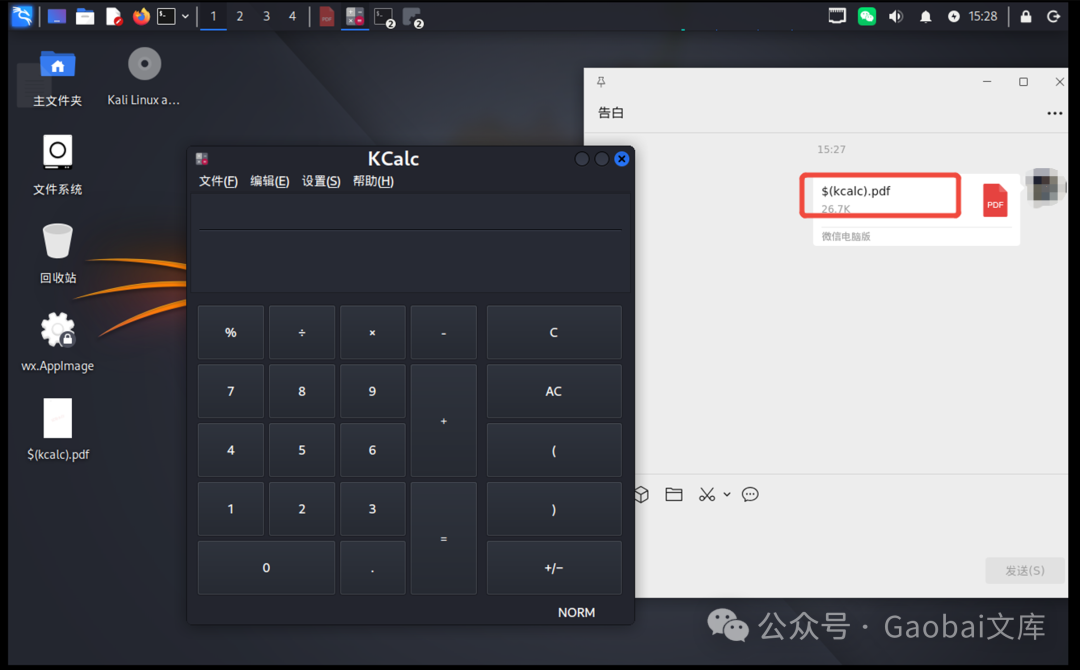

下图展示了复现过程:将一个名为 $(kcalc).pdf 的文件通过微信发送,当接收方点击该文件时,系统计算器程序 kcalc 被成功触发执行。

特殊符号包裹构造的文件名,可直接造成命令执行效果

从安全研究的角度看,这属于典型的命令注入漏洞。虽然本例仅演示了启动计算器,但在实际攻击场景中,攻击者可以替换为更具危害性的命令,从而实现对受害者系统的控制。此类漏洞的发现和分析是安全/渗透/逆向领域的重要课题。

总结与建议

该漏洞危害性较高,利用门槛相对较低,潜在影响广泛。对于普通用户而言,在官方发布修复版本前,应保持警惕,切勿随意点击来源不明的文件。

对于企业运维和安全团队,建议关注此类客户端软件的更新动态,及时为员工终端打上安全补丁。同时,加强终端安全防护和网络边界监测,也是抵御此类威胁的有效手段。

技术资讯与深度分析,欢迎访问云栈社区进行交流。

免责声明:由于传播、利用此文所提供的信息而造成的任何直接或者间接的后果及损失,均由使用者本人负责。EXP与POC仅用于对已授权的目标进行安全测试,对未授权目标的测试,本文不承担任何责任。文中所涉漏洞信息均来源于公开渠道的收集与整理,若涉及敏感内容,请及时联系相关方处理。 |