在实际网络部署中,一个常见却棘手的问题是:如何在存在 NAT(网络地址转换)设备的环境下,成功建立并维持一条 IPsec VPN 隧道?这对许多企业,尤其是拥有分支机构的组织来说,是一个必须面对的挑战。

IPsec 是一种在网络层(IP层)提供安全保障的协议套件,通过添加认证头(AH)或封装安全载荷(ESP)来实现数据的加密与认证。而 NAT 技术,常用于将内部私有 IP 地址映射为公网 IP,它在保护内网的同时,却给 IPsec 带来了麻烦:

- 修改IP头信息:NAT 会改变数据包的源或目的 IP 地址,而这恰恰是 IPsec 完整性校验(如 AH)所依赖的关键信息,导致认证失败。

- 破坏特定模式:例如,IPsec 传输模式(Transport Mode)直接使用原始 IP 头,NAT 的修改会使其彻底失效。

因此,不经过特殊处理,在 NAT 环境下直接配置 IPsec 几乎必然导致隧道建立失败。本文将基于华为防火墙设备,分享一套解决此问题的具体配置实践。

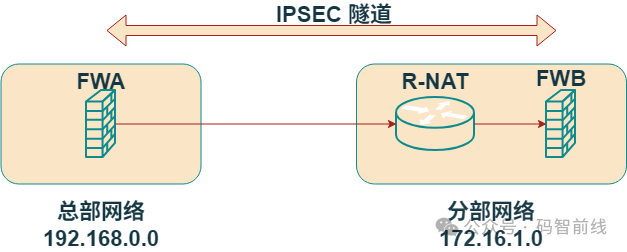

网络场景与配置思路

假设我们有这样一个典型场景:总部网络(192.168.0.0/24)通过防火墙 FWA 接入互联网,分部网络(172.16.1.0/24)位于一台 NAT 路由器(R-NAT)之后,再由防火墙 FWB 连接公网。分部公网地址是经过 R-NAT 转换得来的。

如上图所示,关键矛盾在于:FWB 没有固定的公网 IP(地址由 R-NAT 分配),因此总部侧的 FWA 无法在配置中指定一个固定的对端地址。解决方案是:

- 总部侧(FWA):采用“模板(Template)”方式配置安全策略,不指定对端地址,等待分部发起连接。

- 分部侧(FWB):正常配置,并指定总部防火墙 FWA 的公网地址(

1.1.1.1)作为对端。

- 两端必须同时开启 NAT 穿透(NAT Traversal)功能。

华为防火墙配置示例

下面我们来看具体的配置命令。

总部侧防火墙 FWA 配置

IPsec 安全提议、IKE 安全提议等基础配置与常规情况无异,关键在于 IKE 对等体和策略的配置。

// 配置IKE对等体,不指定remote-address

ike peer a

pre-share-key test@123

ike-proposal 10

nat traversal // 开启NAT穿透,此项默认开启,但显式配置更清晰

// 创建策略模板,用于动态响应连接请求

ike policy-template temp1 1

security acl 3000 // 绑定定义需要保护的数据流的ACL

proposal ipsec1 // 绑定IPsec安全提议

ike-peer a // 绑定上述IKE对等体

// 应用IPsec安全策略到出接口

ipsec policy pol1 1 isakmp template temp1

interface GigabitEthernet 1/0/1

ipsec policy pol1

分部侧防火墙 FWB 配置

分部侧配置相对直接,因为其知晓总部的固定公网地址。

// 配置IKE对等体,需指定总部的公网地址

ike peer b

pre-share-key test@123

ike-proposal 10

remote-address 1.1.1.1 // 总部的公网地址

nat traversal // 同样必须开启NAT穿透

配置完成后,分部(FWB)会使用 IKEv2 协议向总部(FWA)发起连接。

协议交互与NAT穿透原理

隧道建立过程中的关键交互,清晰地揭示了 NAT 穿透是如何工作的。

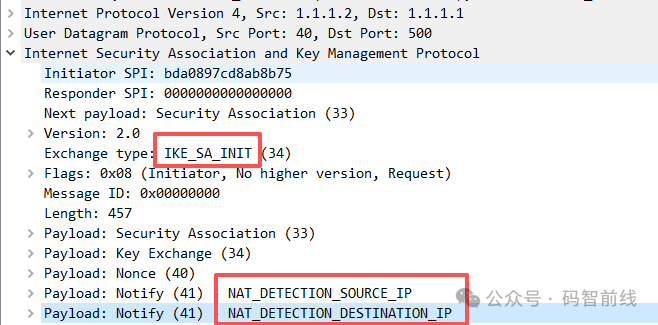

1. NAT 检测阶段

双方交换 IKE_SA_INIT 消息进行初始协商。当启用了 NAT-T 功能后,此消息中会包含两个特殊的通知载荷(Notify Payload):NAT_DETECTION_SOURCE_IP 和 NAT_DETECTION_DESTINATION_IP。

这两个载荷携带了经过哈希计算的 IP 和端口信息,用于探测路径上是否存在 NAT 设备:

- 如果收到的

NAT_DETECTION_SOURCE_IP 载荷的哈希值与当前数据包 IP 头中的源 IP/端口不匹配,则说明对端位于 NAT 之后。

- 如果收到的

NAT_DETECTION_DESTINATION_IP 载荷的哈希值与当前数据包 IP 头中的目的 IP/端口不匹配,则说明本端位于 NAT 之后。

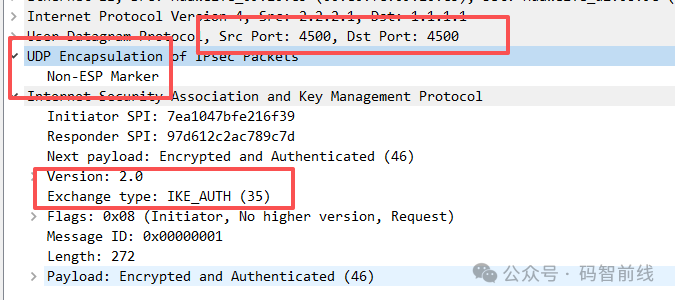

2. 端口切换与封装阶段

一旦双方确认中间存在 NAT 设备,接下来的 IKE_AUTH 交换及后续的所有 IKE 和 ESP 报文,都将从默认的 UDP 500 端口切换到 UDP 4500 端口进行封装。报文的开头会带有一个 Non-ESP Marker 标识。

NAT 设备会对这些外层为 UDP 4500 的报文进行正常的地址和端口转换,而内部的 IPsec 加密内容则保持不变,从而解决了 NAT 对 IP 头修改带来的冲突。

效果验证

配置成功并建立隧道后,在位于 NAT 后的分部防火墙 FWB 上查看会话表,你会发现一个典型现象:由于 NAT 转换,会话表看起来是“单向”的。

udp VPN: public --> public 2.2.2.1:500 --> 1.1.1.1:500

udp VPN: public --> public 2.2.2.1:4500 --> 1.1.1.1:4500

icmp VPN: public --> public 172.16.1.10:36694 --> 192.168.0.10:2048

这里只显示了从分部(2.2.2.1,即 R-NAT 转换后的地址)发往总部(1.1.1.1)的会话,这正是 NAT 环境下的正常表现,不影响隧道内数据通信的正常进行。

总结

在 NAT 环境下配置华为防火墙的 IPsec VPN,核心在于三点:1) 正确识别网络拓扑(哪一端在 NAT 后);2) 采用“模板+固定地址”的混合配置方式;3) 确保两端均启用 NAT 穿透功能。理解 IKEv2 协议中 NAT-D 检测和 UDP 4500 封装的工作原理,有助于我们在遇到故障时进行精准排查。

希望这份实践指南能帮助你顺利完成配置。如果在配置网络设备或其它安全协议时遇到更多有趣的问题,欢迎到云栈社区与大家一起交流探讨。