在网络问题排查中,ping 是我们最常使用的指令之一。很多人下意识地认为,只要 ping 通了,就代表网络一切正常。然而,真实的网络状况远比这串简单的回应复杂。今天,我们就来深入探讨 ping 命令背后的原理与局限。

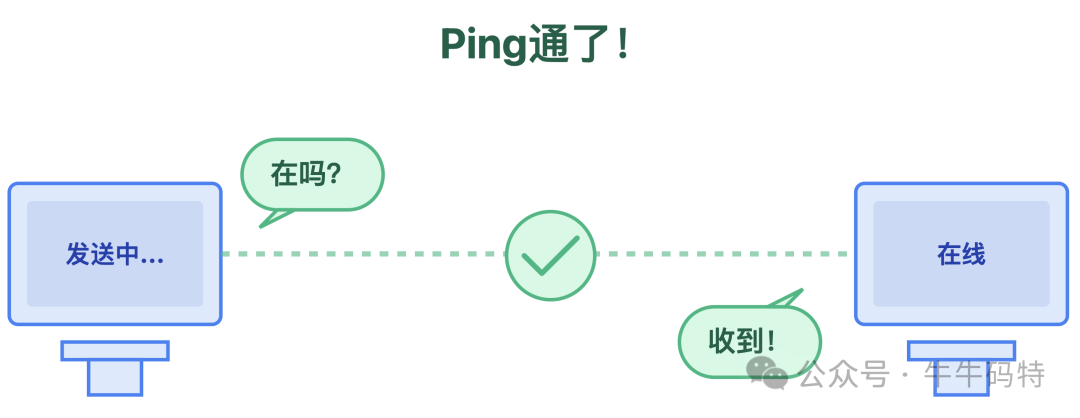

ping:网络世界的“试探电话”

如果把互联网比作一张庞大的电话网,那么 ping 就像是一通极简的试探电话:你发出一个“在吗?”的请求,对方回复一个“收到!”的应答。这一去一回的闭环,就是我们所说的“ping通了”。

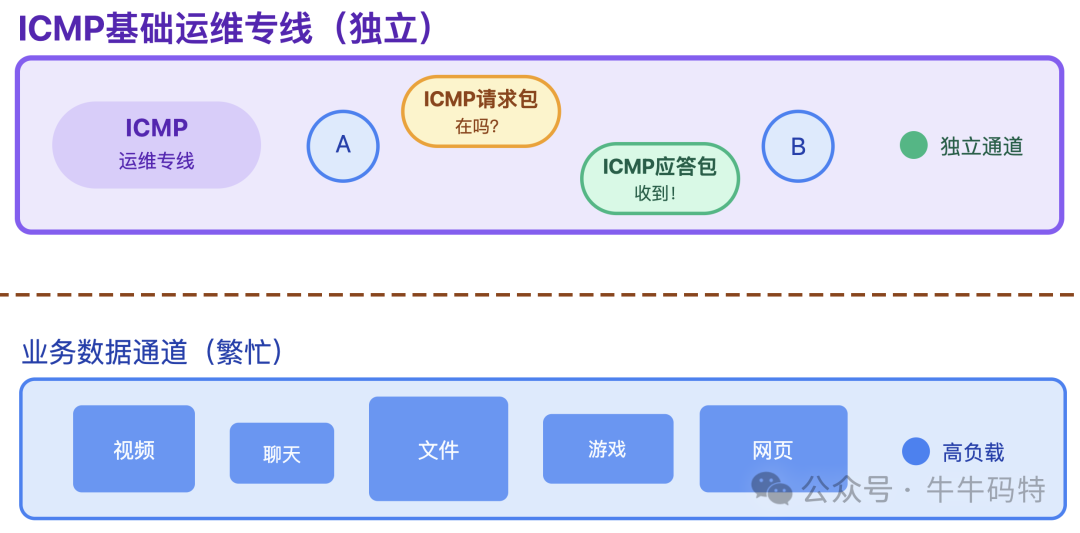

支撑这通“电话”的核心是 ICMP(互联网控制消息协议)。你可以把它理解为网络世界的“基础运维专线”,它不传输聊天、视频等业务数据,只负责传递网络是否通畅的基础状态信号。

ping 的本质,就是利用 ICMP 协议,向目标设备发送一个打招呼的“请求包”,并等待对方回应的“应答包”。通过这一过程,来确认目标设备是否在线。

为什么 ping 的设计如此简单?因为它从诞生起就是为网络运维人员设计的快速排查工具——用最少的资源、最快的速度,确认网络最底层的连通性,堪称网络排障的“第一块敲门砖”。

「ping 通了」具体代表什么?

当我们执行 ping baidu.com 并看到成功回复时,命令行窗口通常会显示类似以下的信息:

$ ping baidu.com

PING baidu.com (220.181.38.148): 56 data bytes

64 bytes from 220.181.38.148: icmp_seq=0 ttl=55 time=14.123ms

64 bytes from 220.181.38.148: icmp_seq=1 ttl=55 time=20ms

--- baidu.com ping statistics ---

2 packets transmitted, 2 packets received, 0.0% packet loss

round-trip min/avg/max/stddev = 14.123/17.062/20/2.939 ms

这串结果包含了三个关键指标,它们共同构成了一次网络“基础体检”报告:

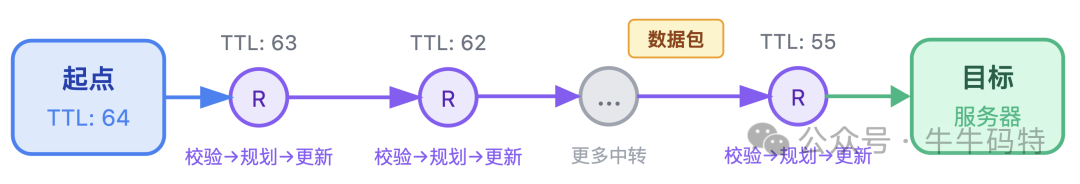

1. TTL = 55:数据包的中转次数

TTL(生存时间)值揭示了数据包的“穿越轨迹”。数据包每经过一台路由器(中转站),TTL 值就会减 1。常见的 Linux 服务器初始 TTL 值为 64,用 64 - 55 = 9 可以算出,这次请求一共经过了 9 台路由器才到达目标。

2. time = 20ms:数据包的往返延迟

这个时间代表从发送请求到收到应答的总耗时,即往返延迟(RTT)。它反映了底层链路的响应速度,数值越小,通常意味着响应越快。但请注意,这只是极小数据包的表现。

3. packet loss = 0%:数据包丢失率

丢包率为 0%,意味着你发出的每一个探测包都收到了应答。这就像打电话能接通,至少证明对方设备在线,基础通信链路是通的。

综合来看,一次成功的 ping 能告诉你三件事:

- 目标设备在线:设备未断电,网卡工作正常。

- 基础链路通畅:从你的设备到目标设备的底层网络路径没有中断。

- 本次传输状态稳定:探测期间的延迟和丢包率正常。

但这仅仅是“基础体检”的合格证明,绝不意味着实际使用网络时会畅通无阻。要理解这一点,我们需要看看一次 ping 探测背后复杂的旅程。

敲下 ping 后,网络世界里发生了什么?

当你输入 ping www.baidu.com 并按下回车时,一次跨越网络的“极速接力赛”便开始了。整个过程大致分为五个步骤:

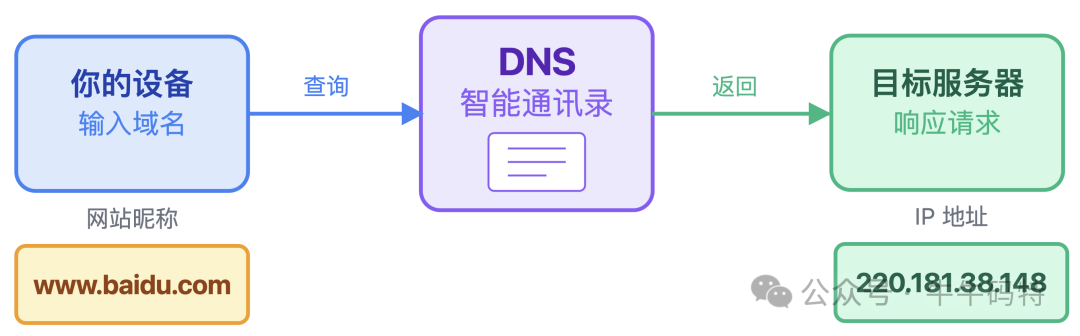

1. DNS 解析:把域名“昵称”转成 IP“号码”

你的设备不认识 www.baidu.com 这样的域名,它只认 IP 地址。第一步就是通过 DNS(域名系统)协议,查询这个域名对应的真实 IP 地址,就像查通讯录把名字转换成电话号码。

2. 构造 ICMP 请求包:拟好“通话”细节

拿到目标 IP 后,系统会构造一个 ICMP 请求包。这个包不只是一句“在吗?”,它包含了确保通信有效的所有元数据:

- 源 IP:你的设备 IP(来电显示)。

- 目标 IP:要探测的服务器的 IP(被叫号码)。

- 序列号 (icmp_seq):从0开始递增,用于区分多次请求。

- 时间戳:精确到毫秒的发起时间,用于计算延迟。

- 校验和:用于检测数据在传输中是否被损坏。

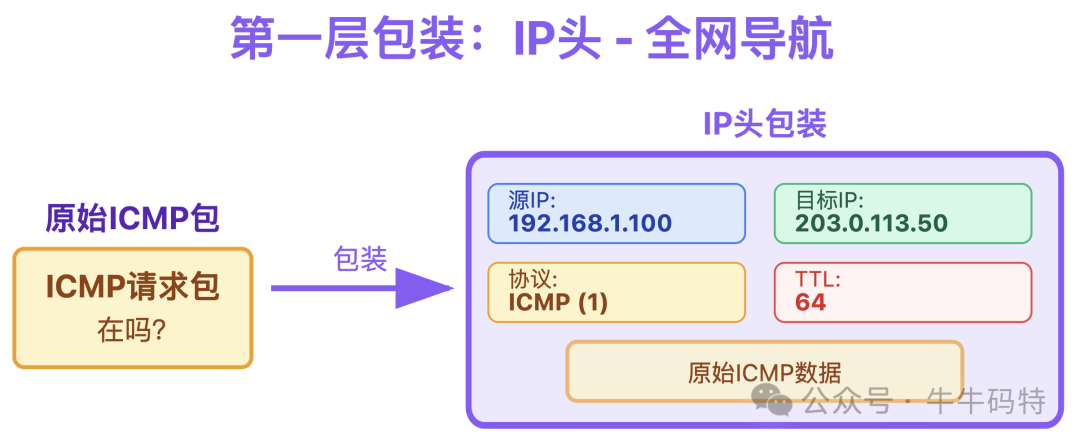

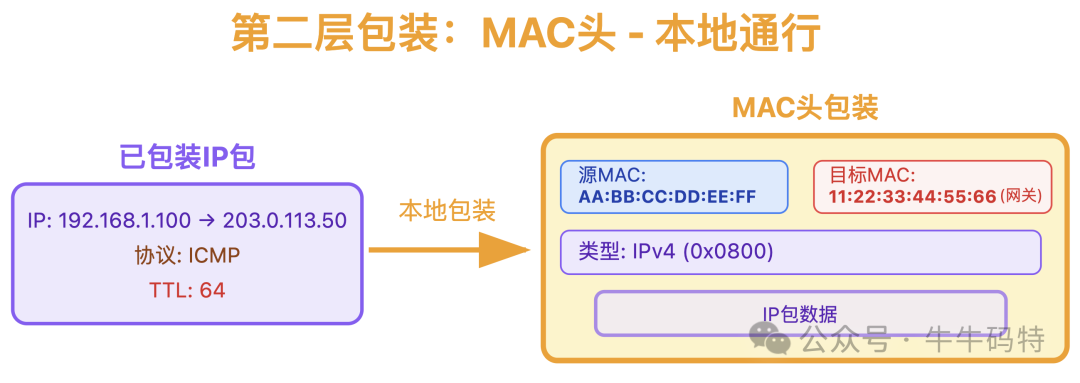

3. 封装与发送:先定远程方向,再找本地出口

请求包不能“裸奔”上网,需要经过两层封装:

- IP 头封装:确定远程传输的起点和终点(源IP与目标IP),标记协议类型为 ICMP,并设置 TTL 值,为数据包规划好“全网导航”路线。

- MAC 头封装:在本地局域网中,设备通过 MAC 地址(物理地址)相互识别。这一层会封装本机 MAC 地址和网关(通常是你的路由器)的 MAC 地址,找到数据包离开本地网络的“第一个出口”。

4. 路由接力:穿越互联网的中转站

封装好的数据包首先到达你的本地网关(路由器)。路由器会进行“校验→查路由表→转发”的操作:检查数据完整性,查询路由表找到通往目标 IP 的下一跳地址,将 TTL 减1,并更新 MAC 头后转发出去。数据包就这样在互联网的各个路由器间一跳一跳地传递,逐步接近目标服务器。

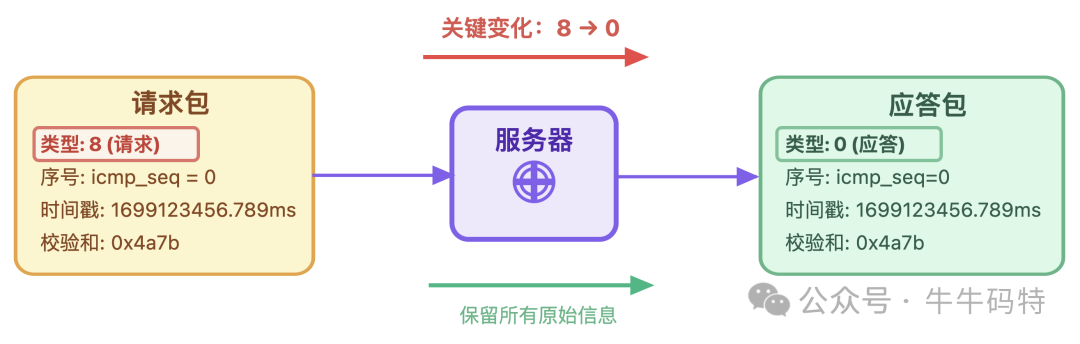

5. 应答与返回:完成一次握手

当请求包最终抵达目标服务器,服务器会逐层解封装(验证 MAC 头、IP 头、ICMP 校验和),确认这是一个合法的探测请求。随后,它会生成一个 ICMP 应答包,将请求类型从8改为0(应答),并保留原序列号、时间戳等信息,再沿原路返回给你的设备。

当你的设备收到这个应答包时,命令行就会显示出 ping 通的结果。

可以看到,ping 的整个流程精炼地聚焦于验证 “目标设备在线” 和 “基础链路通畅” 这两个最底层的问题。这恰恰也决定了它的能力存在天然边界。

ping 工具的三大能力边界与认知误区

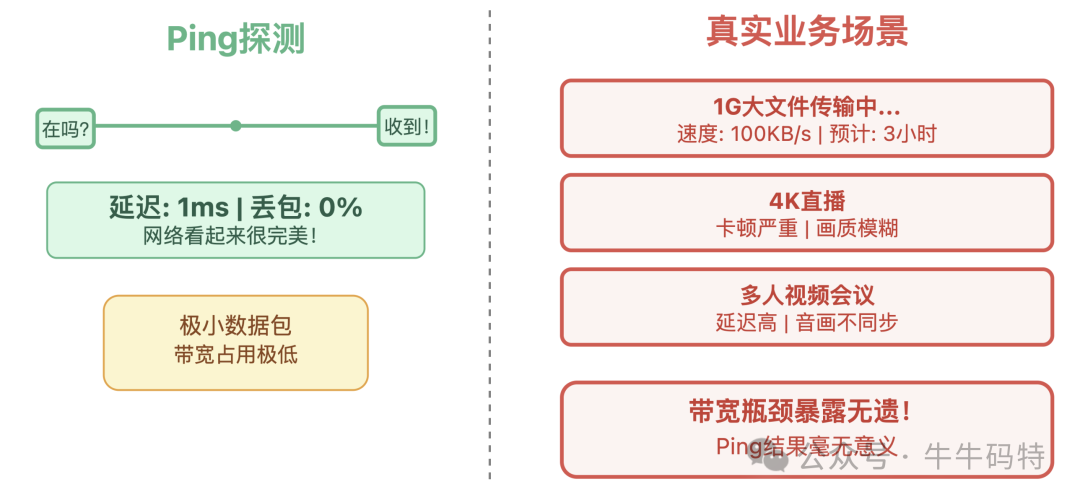

正因为 ping 的设计初衷和原理简单,它在很多真实网络问题面前显得力不从心。其局限性主要体现在三个方面:

1. 轻量探测无法反映真实带宽负载

ping 使用的 ICMP 数据包很小(通常64字节),占用带宽极低,就像用自行车测试一条高速公路是否“存在”。但真实业务可能是传输1G文件、进行4K直播或多人视频会议,需要的是链路的高吞吐能力。即使 ping 延迟极低、零丢包,在大流量场景下依然可能出现严重卡顿,因为带宽瓶颈 ping 根本测不出来。

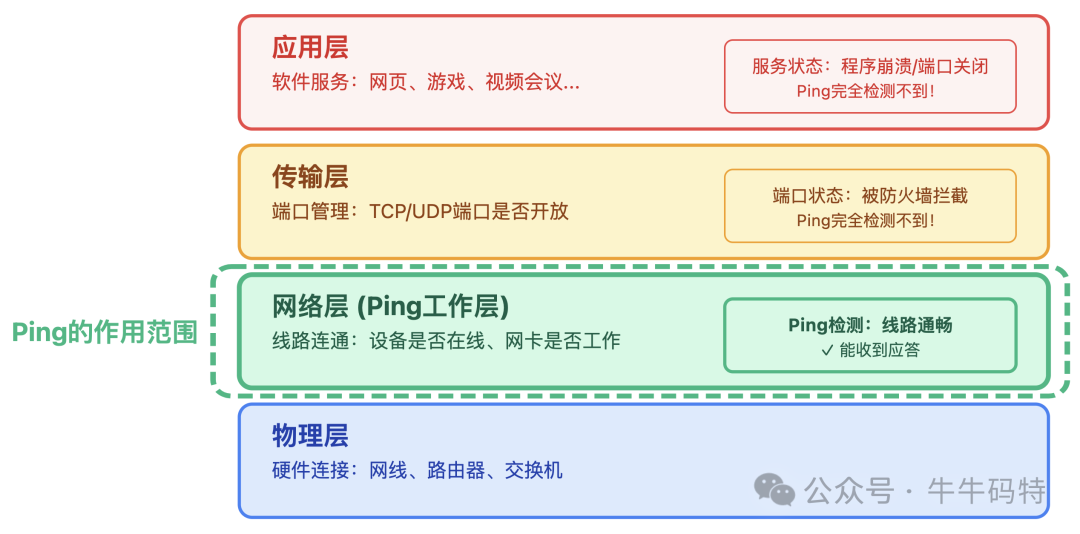

2. 只关注网络层,不关心上层服务状态

网络通信遵循 OSI模型 分层工作,各层职责不同。ping 工作在网络层,它只负责检查“线路通不通”,完全不关心上层状况。

- 传输层:

ping 不检测 TCP/UDP 端口是否开放或被防火墙拦截。

- 应用层:

ping 不关心服务器上的应用程序(如Web服务、数据库)是否正在运行或已崩溃。

因此,你能 ping 通一台服务器,但可能完全无法访问其上的网站(应用层服务宕机)或连接其数据库(端口被禁)。

3. 受人为安全规则影响,结果可能失真

出于安全考虑,许多服务器会配置防火墙规则:

- 禁 Ping(屏蔽ICMP):服务器运行完全正常,但直接拒绝所有

ping 请求,导致你 ping 不通。这就像手机设置了拒接所有陌生来电。

- 只开ICMP,关闭业务端口:服务器响应

ping 探测(ping 得通),但关闭了所有业务端口(如80、443),导致你无法进行任何实际访问(如打开网页)。

这两种情况都会让 ping 的结果与实际服务可用性完全背离。

结论与正确的网络排障思路

综上所述,核心结论非常明确:ping 通了,绝不代表网络没问题!

它只是一个高效的网络连通性测试工具,是网络排障的“入门神器”和“第一道检查”,能快速帮你排除设备离线、物理链路中断等底层问题。但它绝非“万能钥匙”,无法诊断带宽不足、端口不通、服务异常、安全策略限制等更复杂的上层故障。

建立正确的认知后,我们可以形成一套更有效的分步排查思路:

-

第一步,总是先 ping:

- 如果

ping 不通,优先排查:本地网络配置、目标设备是否关机、是否存在“禁 ping”安全策略。

- 如果

ping 通了但业务无法访问,问题大概率不在底层链路,需要向上层排查。

-

分层排查,由下至上:

- 测端口:使用

telnet 或 nc 命令测试业务所需的具体端口(如 telnet 目标IP 80)是否开放。

- 验带宽:使用

iperf 等专业工具测试真实带宽和吞吐量。

- 查应用:检查服务器上的应用程序日志,确认服务进程是否正常运行。

- 看规则:核查服务器和中间网络设备的防火墙、安全组规则是否放行业务流量。

- 监链路:在复杂场景下,使用

tcpdump 或 Wireshark 进行抓包分析,定位网络包在何处丢失或异常。

总而言之,善用 ping,但更要了解它的局限。将它作为排障起点,结合其他工具进行分层、深入的诊断,才能高效解决真实世界中的各类网络难题。更多网络原理与运维实战技巧,欢迎在 云栈社区 与广大开发者共同交流探讨。