免责声明:

由于传播、利用本公众号Z1sec所提供的信息而造成的任何直接或者间接的后果及损失,均由使用者本人负责,公众号及作者不为此承担任何责任,一旦造成后果请自行承担!如有侵权烦请告知,我们会立即删除并致歉。谢谢!

今天来聊聊一个挺有意思的开源项目——Decepticon。这是一个由韩国开发者编写的,利用多智能体进行协同调度的红队自动化渗透测试框架。它的模块化设计比较强,并且支持自创建MCP(Model Context Protocol)工具,还能将整个项目本身转化为一个MCP供其他智能体调用。

粗略看了下源码,这个框架总共设计了5个功能各异的AI智能体,它们各司其职:

- Supervisor(霸天虎主管):负责整体调度,指挥其他智能体协同完成渗透任务。

- Planner(规划师):专注于战略规划和攻击路径的制定。

- Reconnaissance(侦察兵):执行高级的情报收集与目标发现工作。

- Initial_Access(初始访问):专注于漏洞利用和建立初步的访问权限。

- Summary(总结者):负责生成专业的执行报告和文档。

如果你对智能体(Agent)的提示词(Prompt)设计感兴趣,可以深入研究一下,它们的存放路径是:/PurpleAILAB/Decepticon/blob/main/src/prompts/base/。

项目地址:https://github.com/PurpleAILAB/Decepticon

安装与部署

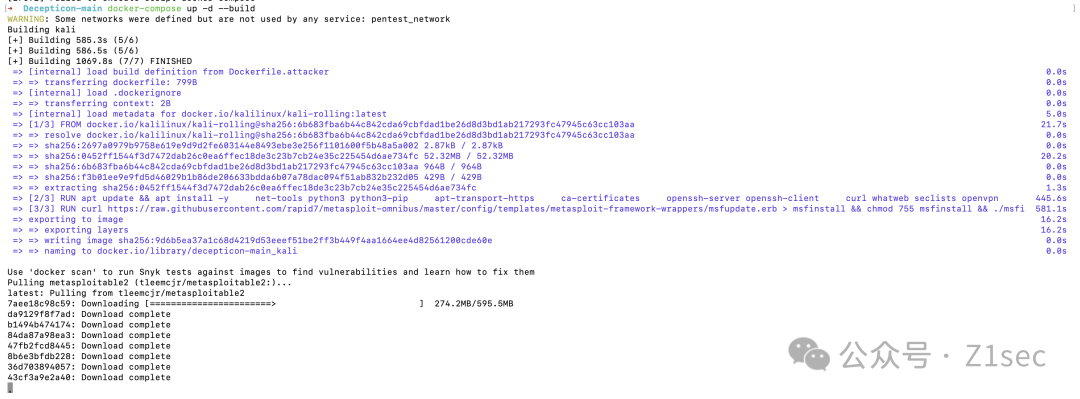

安装过程主要依赖 Docker,步骤比较标准:

git clone https://github.com/PurpleAILAB/Decepticon

cd Decepticon

docker-compose up -d --build

执行上述命令后,Docker会开始拉取基础镜像并编译一个定制的Kali Linux环境。这个过程会下载不少依赖,最终镜像体积预计有几个GB,需要耐心等待一段时间。

构建完成后,进入项目的Python虚拟环境并安装依赖:

uv venv

uv pip install -e .

cp .env.example .env

接着,你需要配置 .env 文件中的API密钥(例如Anthropic的Claude API)。完成后,便可以选择两种方式来运行这个框架。

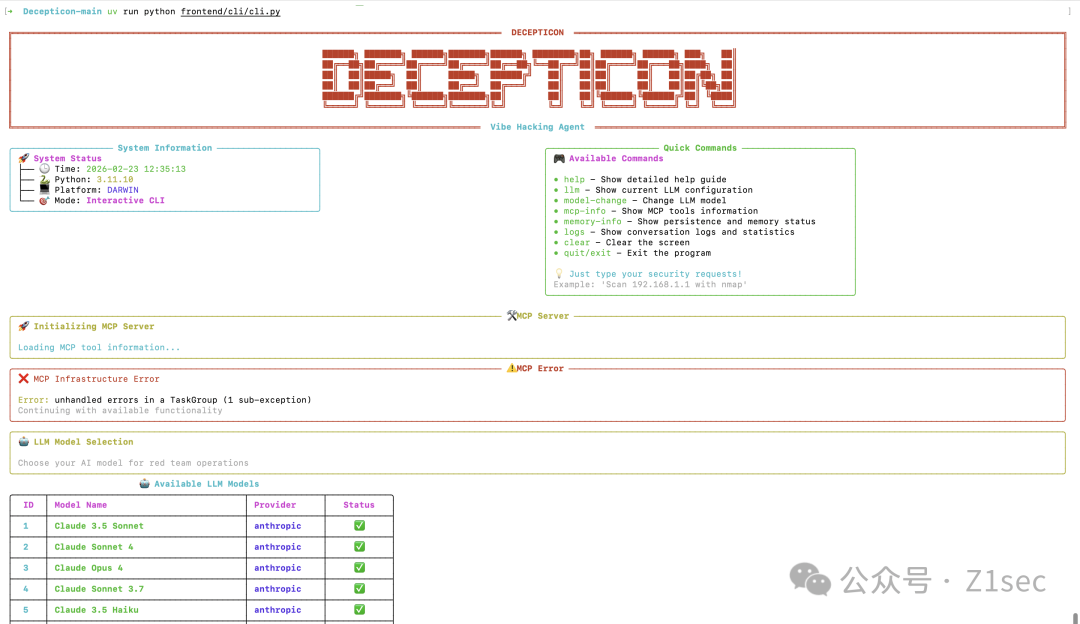

方式一:CLI(命令行)模式

uv run python frontend/cli/cli.py

启动后,你会看到一个名为“DECEPTICON”的交互式命令行界面。它会显示系统信息、可用的快速命令列表,并提示你选择用于红队操作的AI模型(默认为Claude系列模型)。

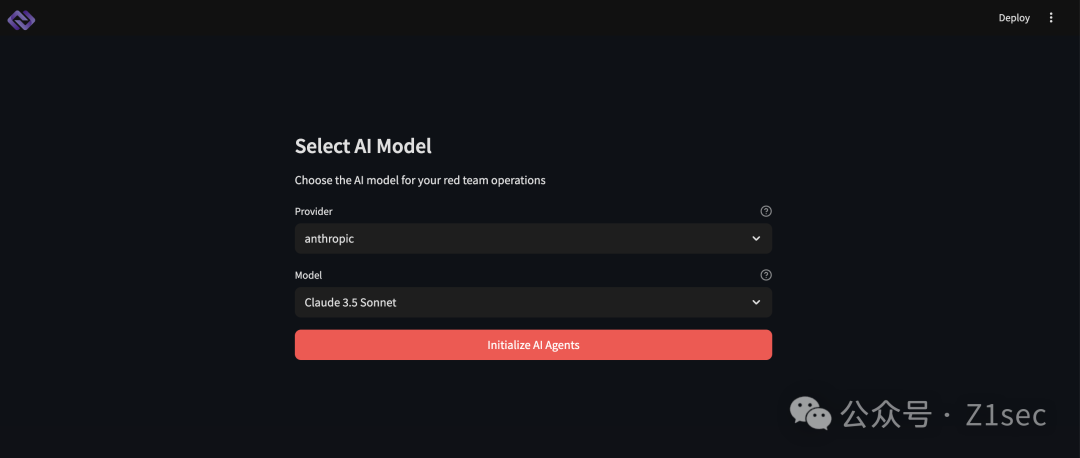

方式二:Web 图形界面模式

uv run python -m streamlit run frontend/streamlit_app.py

Streamlit服务启动后,在浏览器中打开提供的本地地址即可访问Web界面。界面首先会让你选择AI模型提供商和具体模型。

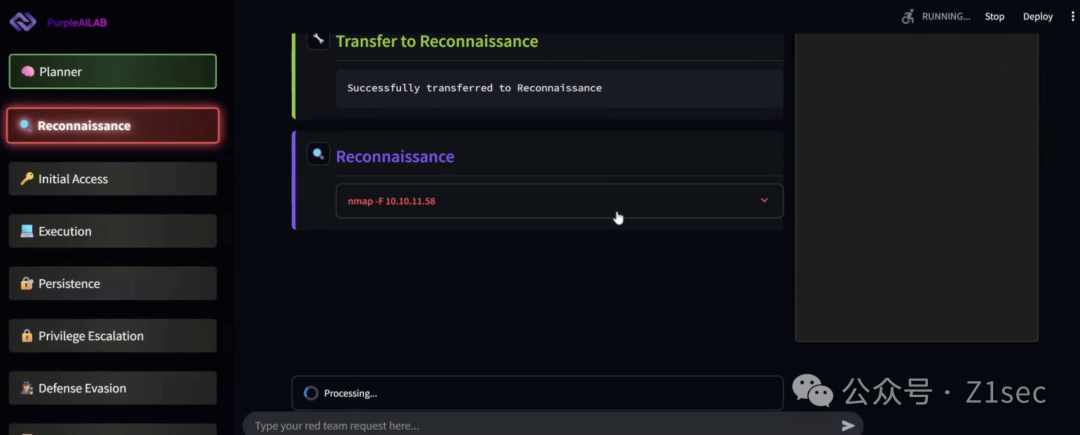

初始化智能体后,会进入主操作面板。左侧是功能模块栏,对应着不同的智能体,例如“Reconnaissance”(侦察)。你可以在中间的输入框键入类似 nmap -f 10.10.11.58 的指令,交给对应的智能体去执行。

这个Web界面在交互模式上有点类似其他自动化平台(例如Manus),其设计思路值得参考和学习。

简单体验与总结

整体安装和启动流程比较顺畅,框架成功地将大型语言模型与传统的安全工具链通过智能体架构结合了起来,展示了AI在安全自动化领域的应用潜力。不过,就初步体验来看,其内置智能体的提示词(Prompt)设计和任务规划逻辑还有较大的优化空间,直接用于严肃的渗透测试可能还不成熟,更适合作为学习和实验的原型。

对于想深入了解多智能体系统在网络安全中应用,或者希望构建类似自动化工具的开发者来说,Decepticon 提供了一个不错的代码范本。你可以在 云栈社区 找到更多关于前沿技术实践的讨论和资源分享。