自2025年3月下旬以来,我们监控到一起新的攻击活动,它与被称为“梦想工作行动”的攻击模式高度吻合。该行动由朝鲜背景的高级持续性威胁(APT)组织拉撒路组织发起。此次攻击锁定了多家活跃于国防工业领域的欧洲公司,其中部分公司深度涉足无人机(UAV)研发与制造。这一动向,很可能与朝鲜当前大力扩充其无人机项目规模的战略目标相关。

“梦想工作行动”是什么?

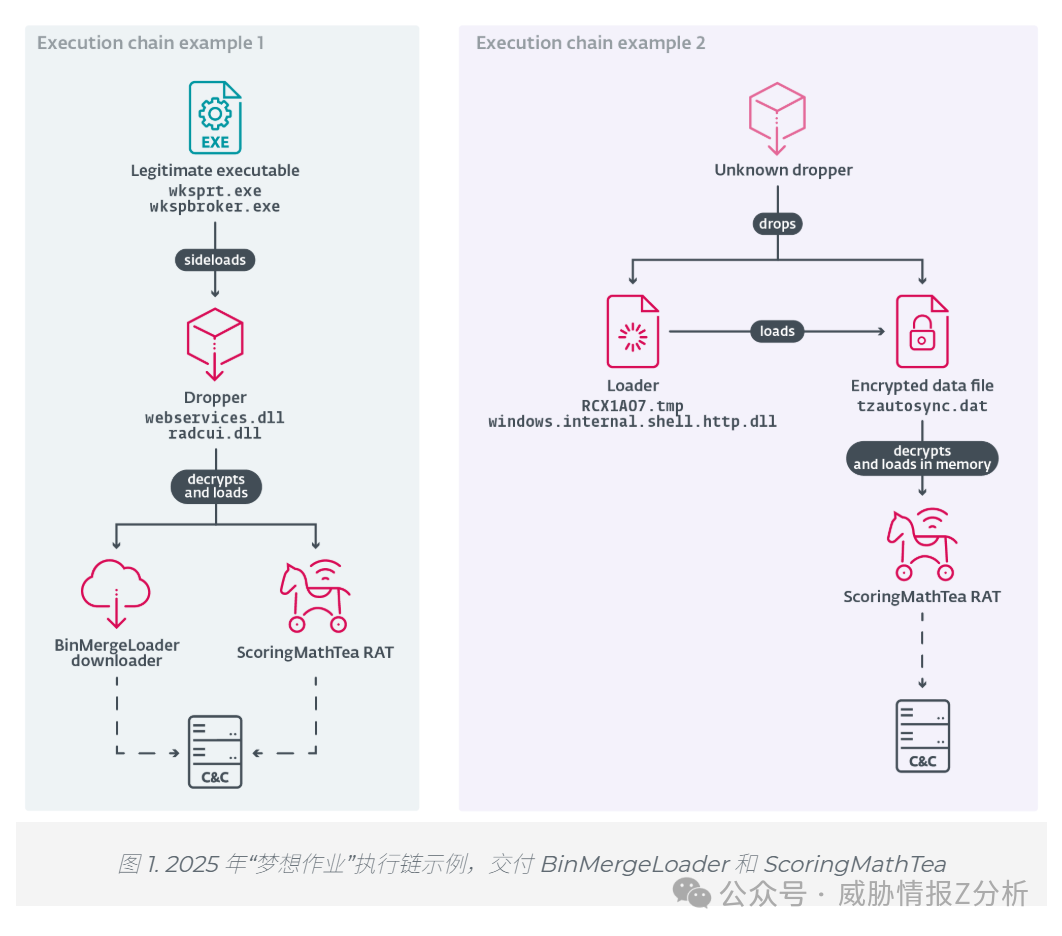

“梦想工作行动”是拉撒路组织一系列攻击活动的代号,其核心手段是利用社会工程学,特别是伪造高薪、高声望的职位招聘信息作为诱饵。攻击目标长期集中在航空航天、国防、高端工程以及媒体娱乐行业。在此类行动中,攻击者惯于将恶意代码植入开源软件的插件或组件中(如Notepad++、WinMerge的插件),这些被“木马化”的程序充当了投放器或加载器的角色,最终部署诸如ScoringMathTea、BlindingCan等远程访问木马(RAT)。其主要目的在于进行网络间谍活动,窃取敏感数据、知识产权和商业机密。

2025年的攻击目标与初始访问

在我们的监测数据中,此次攻击先后针对了三家欧洲国防领域的公司:

- 一家金属工程公司(东南欧)

- 一家飞机零部件制造商(中欧)

- 一家国防公司(中欧)

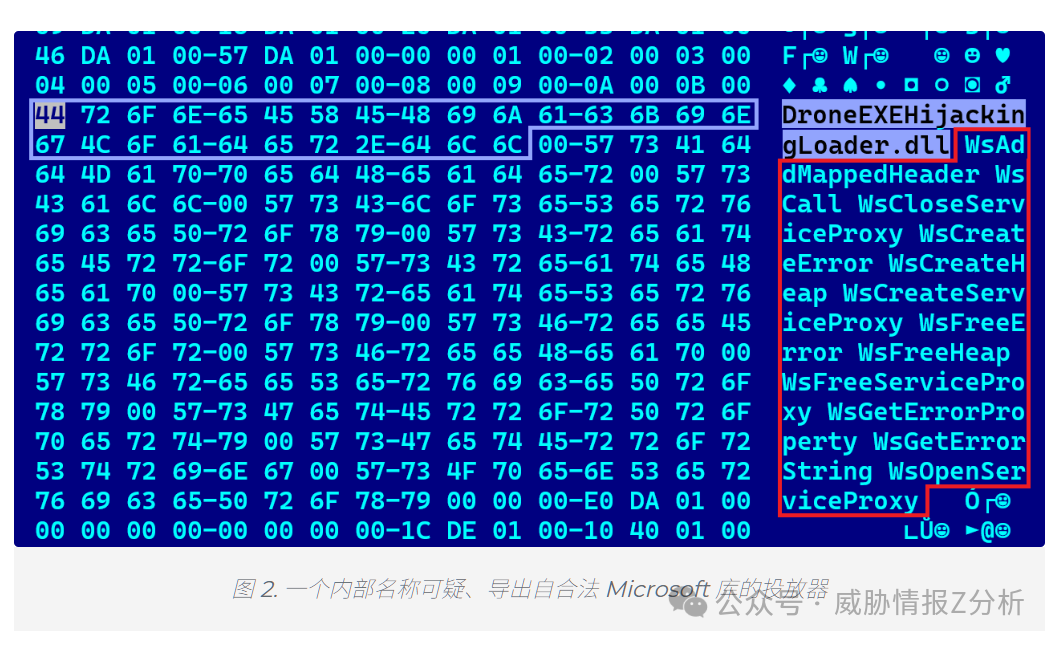

攻击的初始访问很可能依然是通过“梦想工作”钓鱼实现:目标会收到一份伪装成职位描述的诱饵文档,以及一个被植入木马的PDF阅读器来打开它。值得注意的是,在其中一份恶意投放器中,我们发现了一个耐人寻味的内部DLL名称——DroneEXEHijackingLoader.dll,这直接暗示了本次行动与无人机领域的关联。

部署到目标系统的主要有效载荷是 ScoringMathTea。这是一款功能强大的远程控制木马,能让攻击者完全掌控受害机器。该木马自2022年末出现以来,已成为“梦想工作行动”近三年来的首选载荷,其C&C服务器通信常通过被入侵的、托管WordPress的服务器进行。

综合以下因素,我们高度确信此次攻击与拉撒路组织的“梦想工作行动”相关:

- 采用典型的社会工程学招聘骗局获取初始访问权限。

- 通过木马化开源项目并利用DLL侧加载技术,这是该组织的标志性手法。

- 使用了其长期以来的旗舰有效载荷ScoringMathTea。

- 目标行业(欧洲的航空航天与国防)与历史攻击模式高度一致。

行动背后的地缘政治动机

被攻击的三家公司生产的军事装备或部件,正被欧洲国家援助并用于乌克兰战场。与此同时,有报道称朝鲜士兵已被部署到俄罗斯协助作战。因此,“梦想工作行动”很可能旨在搜集这些西方武器系统(尤其是无人机)的敏感技术信息。

更广泛地看,朝鲜在无人机领域严重依赖逆向工程和知识产权窃取。其主力侦察无人机“新兵-4”与美国RQ-4“全球鹰”高度相似,多用途无人机“新兵-9”则酷似MQ-9“死神”。网络间谍活动正是其获取技术蓝图的关键途径之一。历史上,多个归因于朝鲜的APT组织(包括与“梦想工作行动”部分重叠的“北极星行动”)都有针对航空航天领域,特别是无人机技术的前科。

基于上述背景,我们认为此次“梦想工作行动”至少部分目的是窃取与无人机相关的专有设计、制造工艺乃至工业流程知识,以助力朝鲜国内正在大规模建设的无人机工厂。

攻击工具集分析

根据攻击链中的位置,攻击者使用的工具可分为两大类:用于早期渗透的投放器/加载器/下载器,以及用于持久控制的主要阶段有效载荷。

攻击者持续将恶意代码植入各类开源项目,以实现工具的多态化,逃避检测。2025年观察到的恶意变种包括:

- 被木马化的TightVNC Viewer和MuPDF阅读器,充当下载器。

- 基于已停止维护的libpcre v8.45库(Windows版)改造的加载器。

- 资源中包含中文字符“样”的QuanPinLoader。

- 基于开源DirectX Wrappers项目构建的加载器。

- 利用WinMerge开源插件(DisplayBinaryFiles和HideFirstLetter)构建的下载器,我们称之为BinMergeLoader。

- 针对Notepad++的木马化插件,包括一个类似BinMergeLoader的下载器和一个投放未知有效载荷的程序。

在其中一个投放器中,我们发现了指向无人机领域的明确内部命名。

攻击者通过DLL侧加载技术将恶意DLL与合法的可执行文件配对执行。下表展示了攻击中使用的典型文件组合:

| 位置文件夹 |

合法父程序 |

恶意侧载 DLL |

特洛伊木马项目(有效载荷) |

| 不适用 |

wksprt.exe* |

webservices.dll* |

ComparePlus v1.1.0(暂无) |

| %ALLUSERSPROFILE%\EMC\ |

wksprt.exe |

webservices.dll |

独立版(ScoringMathTea) |

| %ALLUSERSPROFILE%\Adobe\ |

wksprt.exe |

webservices.dll |

独立版(ScoringMathTea) |

| %ALLUSERSPROFILE%\ |

wkspbroker.exe |

radcui.dll |

DirectX 包装器d3d8.dll/ddraw.dll(ScoringMathTea) |

| %APPDATA%\Microsoft\RemoteApp\ |

wkspbroker.exe |

radcui.dll |

独立版(BinMergeLoader) |

核心有效载荷:ScoringMathTea RAT

ScoringMathTea是一款支持约40条命令的复杂远程访问木马。它具备文件与进程操作、系统信息收集、建立TCP连接、执行远程命令及下载新载荷等完整功能。尽管拉撒路组织拥有更复杂的工具,但ScoringMathTea凭借其稳定性和隐蔽性,一直是“梦想工作行动”的主力武器。近年来,该木马频繁出现在针对全球国防、科技和工业企业的攻击事件中。

结论与启示

拉撒路组织的“梦想工作行动”在过去三年中保持了高度一致的战术:依赖社会工程学钓鱼,木马化开源软件进行投放,并最终部署ScoringMathTea RAT。这种模式虽显“可预测”,但其工具的多变性和攻击手法的针对性,仍能有效绕过许多安全防护。

此次攻击将目标明确指向欧洲国防供应链,特别是无人机技术相关企业,凸显了网络攻击与国家战略、地缘政治竞争的深度融合。它也再次敲响警钟:对于国防、航空航天、高端制造等敏感行业的从业者而言,对可疑的“高薪招聘”保持高度警惕,是防御此类高级威胁的第一道,也是至关重要的一道防线。对于安全研究人员和从业者而言,持续关注开源项目的异常更新和供应链安全,是发现此类威胁的关键。更多关于高级威胁分析和防御策略的讨论,欢迎访问云栈社区的安全技术板块进行交流。