近期,一项来自苏黎世联邦理工学院和意大利语区大学研究团队的报告,为我们熟知的云端密码管理软件安全性敲响了警钟。这项研究对 Bitwarden、LastPass、Dashlane 等主流密码管理器进行了深入分析,并成功演示了多达27种攻击方式。这迫使我们必须重新审视所谓“零知识加密”的安全承诺。

长久以来,我们被告知将密码存储在云端是安全的,厂商会以“零知识加密”作为宣传核心,声称即使是服务提供商也无法窥探用户保险箱内的内容。

然而,这项研究揭示了一个令人不安的事实:一旦服务器端被攻陷,依赖单一云端加密模型的安全防线可能会变得脆弱。研究人员针对几款市场领先的产品发起了测试,其中 Bitwarden 被验证存在12类漏洞,LastPass 存在7类,Dashlane 存在6类。

核心结论很明确:当攻击者掌控了服务器,许多密码管理器的“保险箱”便可能不再安全。

详解三大核心攻击手法

这些攻击的原理并不极其复杂,但潜在的后果却十分严重。我们来看看其中最具代表性的三种攻击方式。

1. 字段置换攻击 (Item Field Swapping)

问题的根源在于,部分应用的客户端对服务器返回的数据缺乏严格的验证。研究发现,Bitwarden 和 LastPass 在存储登录凭据(如用户名、密码和网址)时,是分字段独立加密处理的。

这为恶意的服务器提供了可乘之机。攻击者可以篡改服务器响应,执行字段置换攻击。例如,将加密后的“密码”字段数据,偷偷与“网址”字段的数据进行调换。

当用户打开应用程序时,客户端会正常解密并显示这些数据。如果应用为了获取网站图标等功能,自动向解密后的“网址”(此刻实际是密码)发起网络请求,那么用户的明文密码就会被直接发送到攻击者控制的服务器上。

2. 恶意自动注册攻击 (Malicious Auto-Enrollment)

许多基于云的密码管理器提供“组织”或“共享保险箱”功能,便于团队协作。然而,在“恶意组织注册”攻击场景下,被攻陷的服务器可以伪造指令,强制将用户添加到一个攻击者控制的组织中。

由于客户端通常不会严格验证服务器下发的组织公钥的真实性,它会直接使用攻击者的公钥来加密用户的主密钥或共享密钥。这意味着,用户在毫无察觉的情况下,就将自己访问所有密码的“总钥匙”加密打包,拱手送给了攻击者。

3. 遗留算法降级攻击 (Backwards Compatibility Downgrade)

为了兼容旧版客户端,许多密码管理器长期支持10年甚至15年前的老旧加密算法。这份“善意”却成了安全短板。攻击者可以诱导或强制客户端“降级”使用这些已知存在弱点的遗留算法。

一旦降级成功,攻击者就有可能利用算法的脆弱性,以相对较小的计算成本来破解加密数据,例如通过逐字节猜测等方式。

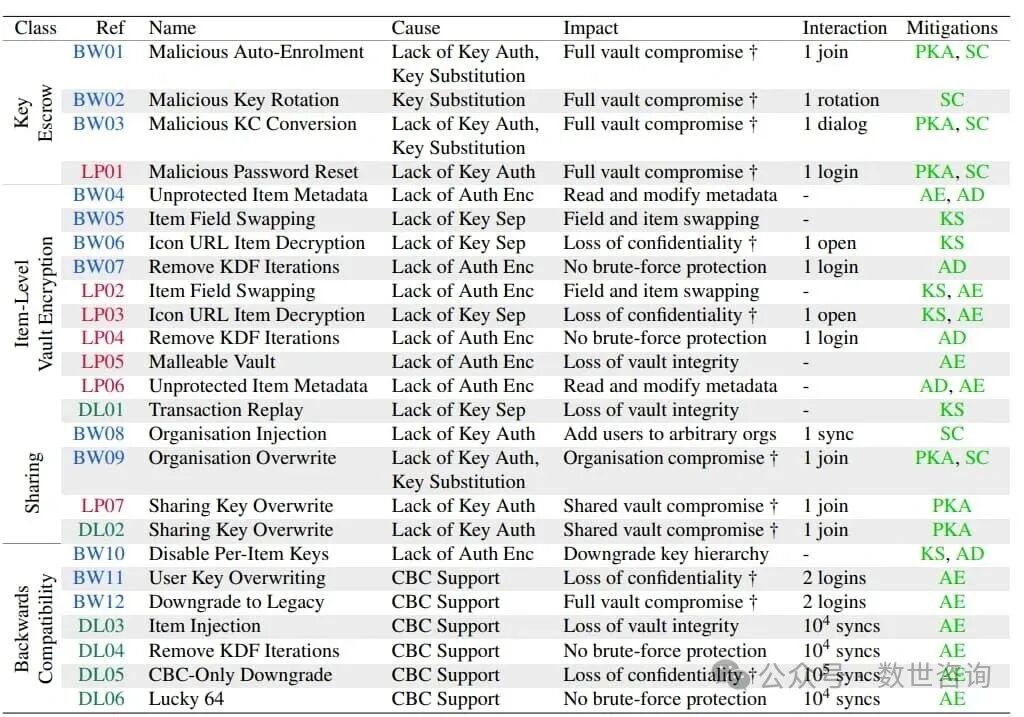

上图展示了研究中发现的27种攻击,并依据其利用的功能模块划分为四大类别。表中的 BW、LP、DL 分别代表 Bitwarden、LastPass 和 Dashlane。

架构差异:1Password 为何表现不同?

在此次安全审查中,1Password 的表现截然不同,几乎未被所列出的攻击方式所影响。其关键优势在于独特的“安全密钥”架构。

1Password 要求用户在本地设备上生成并保存一个额外的“安全密钥”,该密钥用于加密数据的另一部分。由于这个密钥从未离开过用户设备,即使攻击者完全控制了云端服务器,他们也缺少解密用户数据所必需的最后一块拼图。从密码学原理上,这种设计就极大地限制了服务器端发起攻击的可能性。

这给了我们一个关键启示:完全将安全外包给远程服务器可能存在风险。更健壮的方案需要用户参与保管一部分本地或物理的密钥。

厂商响应与修复进展

在研究团队遵循负责任的漏洞披露流程,给予了90天的修复期后,受影响的厂商已采取行动:

- Dashlane 与 Bitwarden 已发布安全更新,移除了存在风险的遗留加密算法支持。

- 用户应当立即检查并更新其密码管理器应用程序至最新版本。

研究人员强调,除了修补具体漏洞,厂商更需要在架构层面夯实安全基础,并重新审视和定义真正适用于云端环境的安全标准。

给用户的实用安全加固建议

在行业标准进一步完善之前,普通用户并非无能为力。你可以主动采取以下措施来增强个人账户的安全性:

- 启用软件安全密钥:如果你的密码管理器(如1Password)提供本地安全密钥或类似的双重加密功能,务必启用它。这是提升云端存储安全性的有效手段。

- 采用硬件安全密钥:考虑投资一个如 YubiKey 这类的物理硬件密钥。它为你的在线账户增加了一道物理屏障,能有效抵御网络钓鱼和凭证窃取攻击,是当前【安全/渗透/逆向】领域公认的高强度防护措施之一。

- 保持警惕,谨慎操作:对任何未经请求的密码分享邀请、突然弹出的“身份验证”请求或可疑链接保持警惕。社会工程学往往是复杂攻击链的开端。

总结与展望

必须明确的是,密码管理器仍然是管理众多复杂密码的最佳工具,它远胜于重复使用弱密码或依靠记忆。它是我们数字生活的关键防线。

然而,这项研究戳破了“绝对安全”的营销神话。它提醒我们,安全是一个持续的过程,而非一劳永逸的产品特性。真正的安全始于对所用工具原理的清醒认知,并辅以良好的安全习惯。

最终,你的数字秘密的安全,既依赖于服务商构建坚固的技术堡垒,也取决于你是否愿意为自己的账户亲手加上那道额外的“锁”。对于希望深入探讨此类【安全/渗透/逆向】技术细节的开发者,欢迎在云栈社区相关板块交流。