在数字信息安全领域,加密算法是守护数据的核心屏障,而高级加密标准(AES)更是其中的经典代表。作为对称密钥分组密码的标杆,它早已取代 DES 成为主流的加密标准,广泛应用于金融、通信、互联网等各类数据安全场景。今天,我们就来深入拆解 AES 的设计核心与执行原理,读懂这一世界级加密标准的奥秘。如果你对密码学的底层逻辑感兴趣,这类经典算法的设计思想非常值得探究。

一、AES 的诞生:一场全球算法征集的盛宴

AES 的出现,源于对旧有加密标准 DES 的升级需求。DES 算法的密钥长度等设计在技术发展后逐渐显现短板,3 重 DES 虽提升了安全性,却在效率上有所欠缺。

- 1997 年:NIST(美国国家标准与技术研究院)先后宣布并正式公开征集 AES,明确要求算法公开、安全等效于 3 重 DES、支持 128 比特分组长度及 128/192/256 比特可选密钥长度,并且效率要更优。

- 1998 年:NIST 公布了 15 个候选算法,并征集公众评论。

- 1999 年:从候选名单中筛选出 MARS、RC6、Rijndael、Serpent、Twofish 这 5 个最终候选算法。

- 2000 年:NIST 正式选定由比利时密码学家 Joan Daemen 和 Vincent Rijmen 设计的 Rijndael 算法作为 AES 推荐算法,它从此成为了 AES 的核心。

二、核心设计思想:拒绝 Feistel,打造三层抗攻击结构

Rijndael 算法之所以能脱颖而出,核心在于其贴合密码学安全需求的独特设计思想。它始终遵循三大标准:抵抗所有已知攻击、在多平台上运行高速且编码紧凑、设计简单。

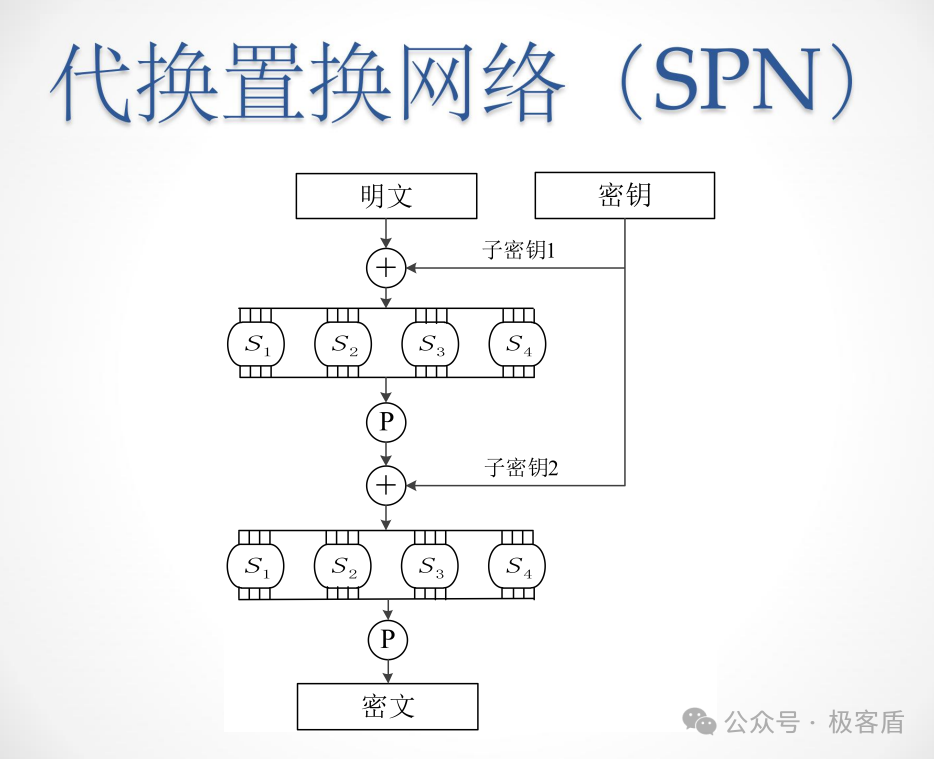

与多数分组密码采用的 Feistel 结构不同,Rijndael 的轮函数由 三个可逆均匀变换层 组成。“均匀变换”是指状态的每个比特都以类似方法处理。其三层结构的设计核心基于 宽轨迹策略,专门为了抵抗线性和差分密码分析这两种主流攻击手段。三层各司其职,相互配合:

- 线性混合层:确保多轮迭代后数据的高度扩散,让明文的微小变化能快速、广泛地反映在密文中。

- 非线性层:并行使用具有最优“最坏情况非线性特性”的 S 盒,实现复杂的非线性代换,大幅提升加密的随机性与复杂性。

- 密钥加层:将单轮子密钥与中间状态进行简单的按位异或(XOR),实现数据的一次性掩盖,注入秘密随机性。

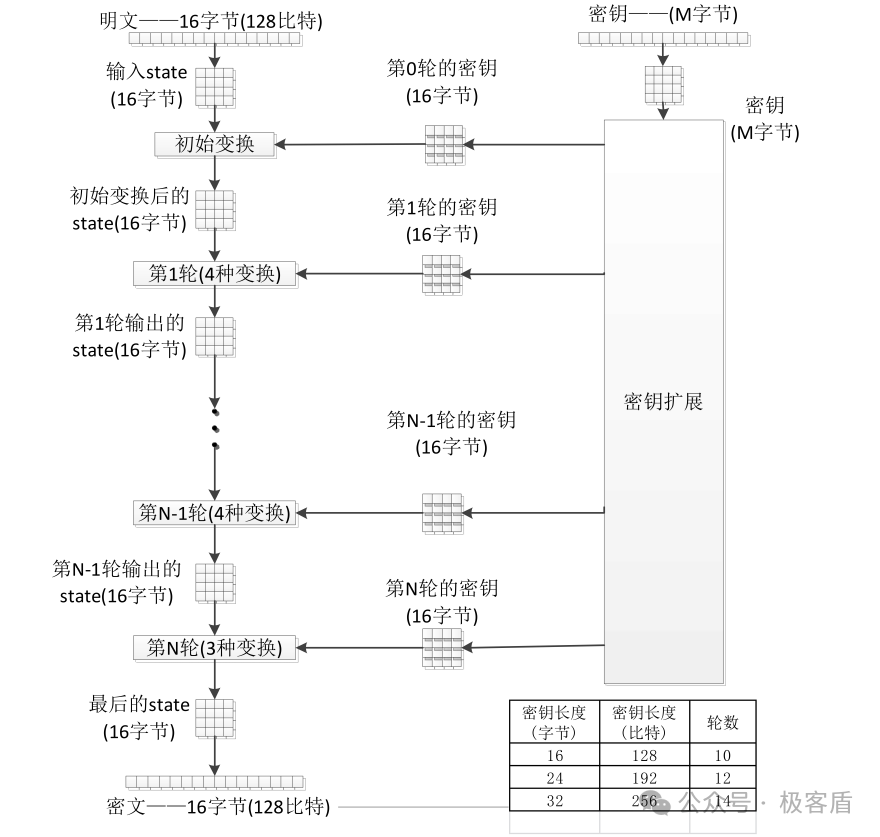

同时,AES 的轮数随密钥长度动态调整,这一设计在安全性与效率间取得了精妙平衡:

- 128 比特密钥:10 轮迭代

- 192 比特密钥:12 轮迭代

- 256 比特密钥:14 轮迭代

无论密钥长度如何,AES 的分组长度固定为 128 比特(16 字节),这也是其标准化的重要体现。

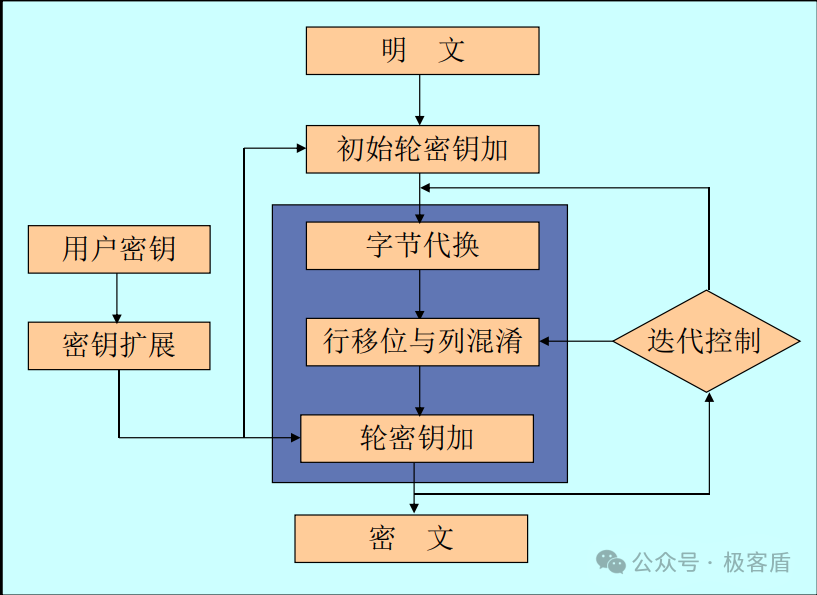

三、AES 加密全流程:从明文到密文的五步核心变换

AES 的加密过程以 128 比特为基础单位,将明文和密钥均转换为 4×4 的字节矩阵(称为“状态”),通过多轮迭代变换得到密文。其核心围绕 字节代换、行移位、列混合、轮密钥加 四大操作展开,再加上初始的轮密钥加,构成完整的加密链路。

初始步骤:状态初始化与初始轮密钥加

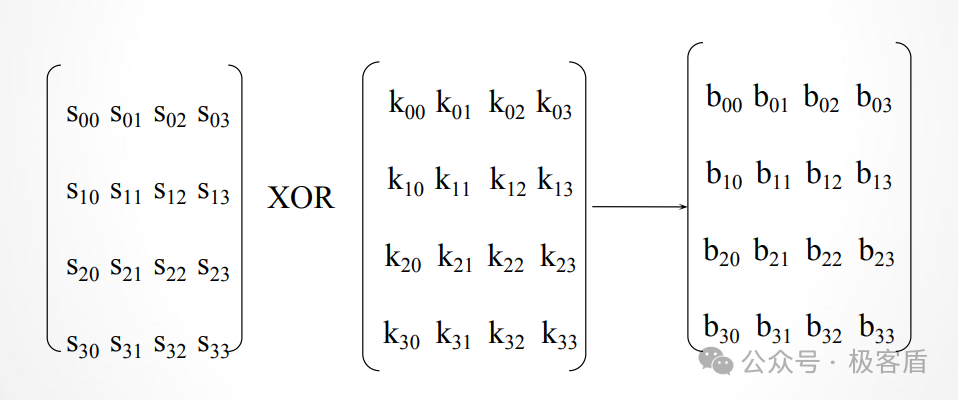

将 128 比特明文拆分为 16 个字节,按列优先的顺序排列为 4×4 的 状态矩阵。同时,将 128 比特密钥也拆分为 16 个字节,排列为 4×4 的密钥矩阵,并通过 密钥扩展算法 生成多轮迭代所需的所有轮密钥。

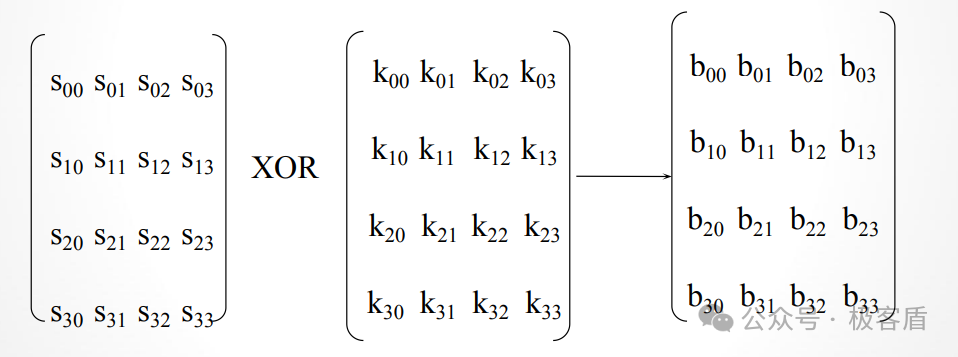

初始轮密钥加 是加密的第一步,将初始状态矩阵与第一轮的轮密钥矩阵按位异或(XOR),完成第一次数据掩盖。

前 Nr-1 轮:四轮变换的完整迭代

对于前 Nr-1 轮(Nr 为总轮数,128 比特密钥时为前 9 轮),每一轮都依次执行以下四大变换:

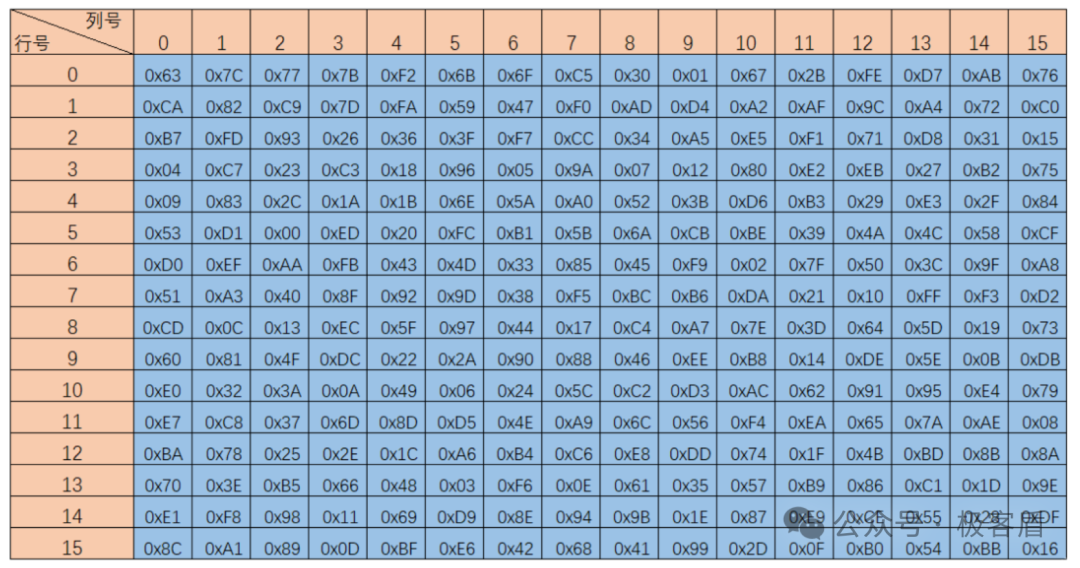

- 字节代换(SubBytes):这是 AES 的 核心非线性变换。它通过一个固定的 S 盒(替换盒)对状态矩阵中的每一个字节进行查表替换。AES 使用 16 个相同的 8 位输入、8 位输出的 S 盒。相比 DES 中 8 个不同的 6 入 4 出 S 盒,AES 的 S 盒非线性更强、安全性更高。例如,十六进制数

(EA)₁₆,经 S 盒查表后会被替换为 (87)₁₆。解密时则通过逆 S 盒还原,实现互逆变换。

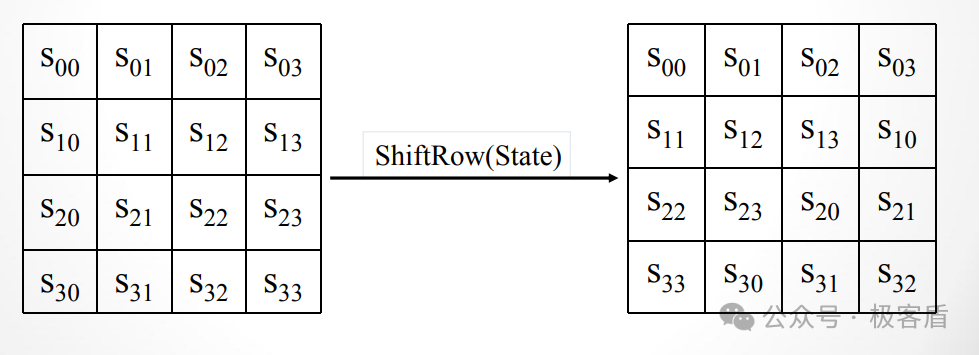

- 行移位(ShiftRows):对状态矩阵的每一行进行循环左移操作。具体规则是:第 0 行保持不变,第 1 行循环左移 1 个字节,第 2 行循环左移 2 个字节,第 3 行循环左移 3 个字节。这一操作打破了字节的原始列位置关系,实现了数据的位置混淆。

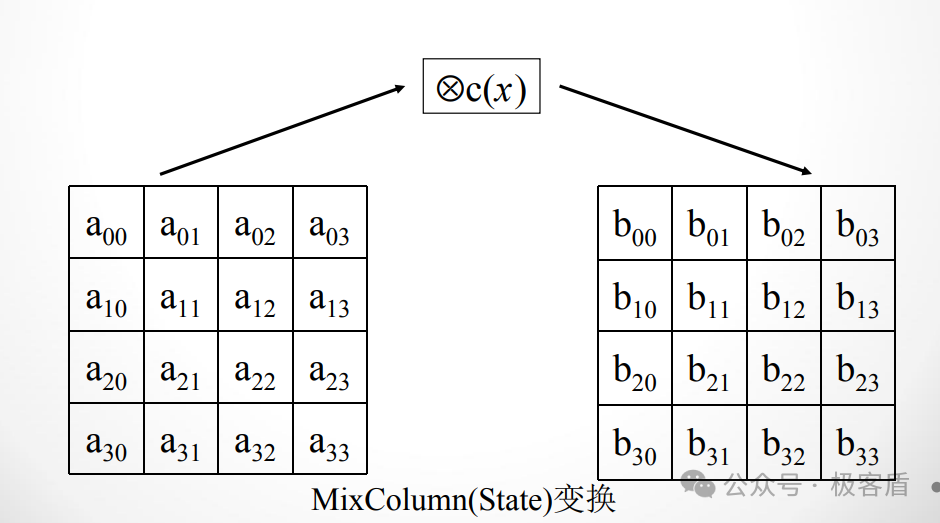

- 列混合(MixColumns):将状态矩阵的每一列视为有限域 $F_{2^8}$ 上的一个多项式,并与一个固定的多项式 $c(x) = 03x^3 + 01x^2 + 01x + 02$ 进行模 $x^4+1$ 的乘法。这个过程也可以通过一个固定的 4×4 矩阵乘法来实现。列混合操作让同一列中的 4 个字节相互关联、运算,实现了数据的数值扩散,使得明文中一个字节的变化能够影响到密文中多个字节。

- 轮密钥加(AddRoundKey):将当前的状态矩阵与对应轮次的轮密钥矩阵按位异或(XOR)。每一轮都注入新的秘密密钥信息,持续掩盖数据的统计特征。

最后一轮:简化三步变换

第 Nr 轮(即最后一轮)会 省略列混合操作,仅执行字节代换、行移位、轮密钥加这三步变换。这样设计是为了避免密文出现不必要的线性关联,进一步提升解密过程的安全性。最后一轮变换后的状态矩阵,就是最终的 128 比特密文输出。

四、密钥扩展:为多轮迭代生成“专属密钥”

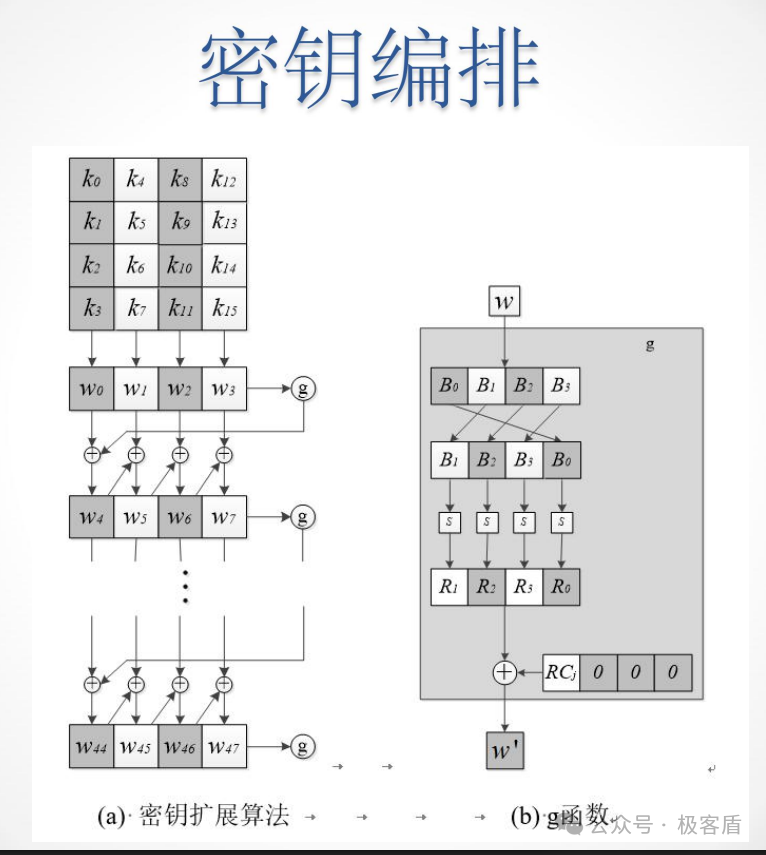

AES 的多轮迭代需要对应数量的轮密钥,这就需要通过 密钥编排算法 将原始密钥扩展为一串更长的扩展密钥。以 128 比特密钥的 10 轮加密为例,总共需要 11 个轮密钥(包含初始轮),每个轮密钥都是一个 4×4 矩阵(16 字节),因此扩展密钥总计为 44 个字(这里 1 个字 = 4 字节 = 32 比特)。

密钥扩展以“字”为单位进行,通过循环移位、S 盒代换、与轮常数异或等一系列操作,从原始密钥的 4 个字逐步生成后续的 40 个字。这个过程保证了每一轮的轮密钥都具有良好的随机性和独立性,有效避免了因密钥相关而可能引发的信息泄露风险。这种基于宽轨迹策略的设计,是算法安全性的重要基石。

五、AES 的核心优势:为何能取代 DES 成为主流?

与经典的 DES 算法相比,AES 在安全性、效率和扩展性等方面都实现了质的飞跃,这正是它能成为全球通用加密标准的关键所在:

- 扩散速度更快:“字节代换 + 行移位 + 列混合”的组合拳,让明文中哪怕一个比特的变化,都能在多轮迭代中快速、均匀地扩散到整个密文块中,抗统计分析能力极强。

- 无弱密钥/半弱密钥:DES 存在一些特定的弱密钥和半弱密钥,降低了安全性。AES 的紧凑设计使其不存在此类问题,密钥空间的安全性非常均匀和稳定。

- 抗攻击能力更强:“宽轨迹策略 + 强非线性 S 盒 + 可配置的多轮迭代”三重防护,让 AES 能够有效抵抗线性分析、差分分析、定时攻击等主流的密码分析手段。

- 执行效率更高:算法设计简洁,易于在硬件(如专用指令集)和软件上进行优化。无需像 3DES 那样通过三重加密来提升安全性,单次加密的速度就很快。

- 扩展性良好:支持 128、192、256 比特三种密钥长度,用户可以根据不同的安全等级需求(如普通数据、商业机密、国家机密)灵活选择,适应性广。

一个更直观的安全对比是:假设有一台机器能在 1 秒内暴力破解一个 DES 密码,那么用它来破解一个 128 比特的 AES 密码,理论上需要大约 149 亿万年。而目前宇宙的年龄还不到 200 亿年,这一巨大的计算量差距,使得 AES 在可预见的未来内,其安全性几乎无可撼动。

六、AES 的密码学价值:践行香农理论,成为商业密码标杆

AES 的设计完美践行了克劳德·香农提出的经典密码设计理论——混淆与扩散:

- 混淆:主要由字节代换(S盒)实现,它使得明文、密钥与密文之间的关系变得极其复杂和非线性。

- 扩散:主要由行移位和列混合实现,它让明文的每一位都能影响到密文中的多位,从而将明文的统计特征消散到整个密文中。

同时,AES 严格遵循 公开设计原则。整个算法细节完全公开,其安全性不依赖于算法的保密,而仅仅依赖于密钥的保密性。这正是现代密码学的核心理念——“一切秘密寓于密钥之中”。

如今,AES 已被公认为商业密码应用的最高标准之一,被纳入世界各国和地区的密码标准体系。它广泛应用于银行卡芯片加密、VPN 通信、硬盘全盘加密、无线网络安全(WPA2)、区块链交易、乃至政府文件保护等众多关键领域,成为了数字世界不可或缺的“安全基石”。

当然,密码学技术始终在攻防对抗中不断发展,AES 也需要在实际应用中持续接受检验。但不可否认的是,凭借其优秀的设计、强大的性能和广泛的认可度,它已经成为了对称加密算法家族中不可替代的经典之作。对AES加密算法的深入理解,能帮助我们更好地构建和评估自身的数据安全防线。随着量子计算等新技术的出现,未来的加密标准也必然演进,但像 AES 这样经典的算法设计思想,仍将长久地照亮密码学发展的道路。