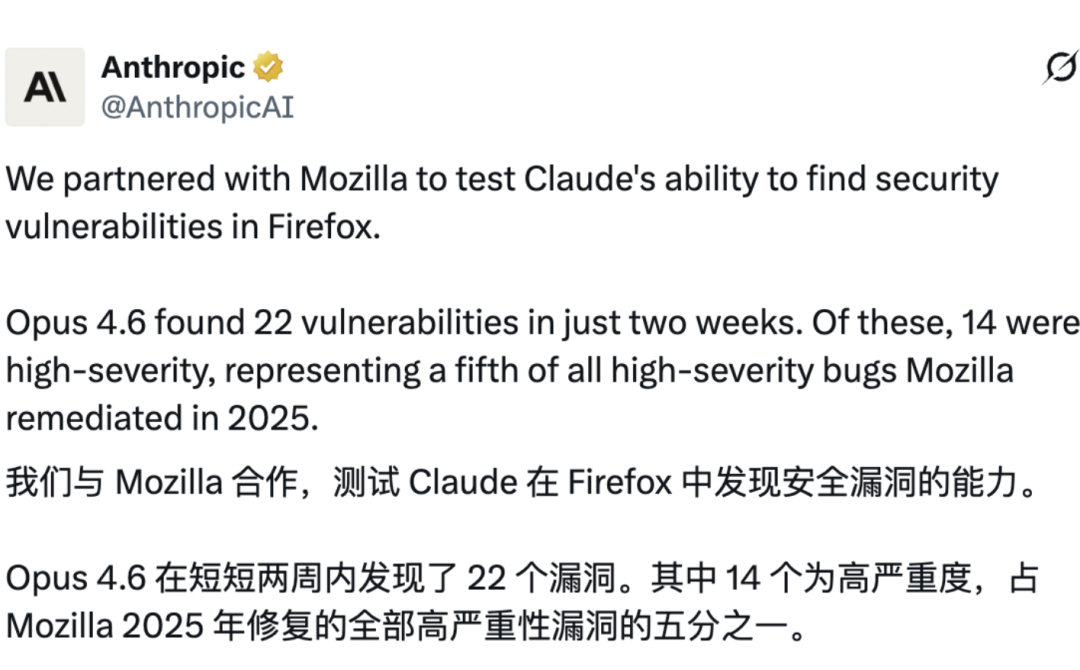

近日,Anthropic公布了一项与Mozilla的合作测试结果,其AI模型Claude Opus 4.6在短短两周内,于Firefox浏览器中发现了22个不同的安全漏洞,其中14个被归类为高危。这个数量,几乎占据了Mozilla在2025年全年修复的所有高危漏洞的五分之一。

这一数据清晰地表明,AI辅助安全检测的效率正以前所未有的速度提升。

消息一出,迅速在技术社区引发了广泛讨论。许多安全研究人员和开发者开始重新评估AI在安全研究领域的潜在影响。

有网友感叹,Claude在两周内完成的工作量“简直是疯了”,这差不多等同于一个完整安全团队整个季度的产出。当AI展现出如此高效的问题发现能力时,人类安全工程师的传统优势似乎正在被重新定义。

更深入的思考则指向了行业范式的转变。有观点认为,我们正在经历从“AI辅助编程”到“AI从根本上改变安全研究运作方式”的深刻变革。当自动化漏洞发现达到如此规模,意味着每一个庞大的代码库在AI的扫描面前都可能变得近乎“透明”。

与此同时,担忧的声音同样存在。短时间内发现大量漏洞固然令人印象深刻,但其背后隐含的风险更值得警惕:这对攻击方意味着什么?如果一个模型能如此快速地定位Firefox中的14个高危漏洞,那么“攻击面发现”这场游戏的规则已经被永久性地改变了。防御者获得了一件利器,但潜在的攻击者也同样掌握了它。

网友们的激烈反应,恰恰印证了在大模型技术狂飙突进的今天,软件安全问题被提到了一个空前重要的位置。下面,我们来具体看看Anthropic与Mozilla的这次合作,以及Claude Opus 4.6是如何取得这一成绩的。

从模型评测到真实世界安全合作

这项合作的起点可以追溯到2025年底。当时,Anthropic团队注意到其Opus 4.5模型在一个名为CyberGym的基准测试(专门用于评估LLM复现已知安全漏洞的能力)上表现近乎完美。为了寻求更大的挑战,团队决定构建一个更困难、更贴近真实世界的评估环境,其中需要包含技术复杂度更高的漏洞,例如现代浏览器中存在的那些。

为此,Anthropic建立了一个基于Mozilla Firefox历史CVE(通用漏洞披露)的数据集,用以测试Claude复现这些已知漏洞的能力。

选择Firefox作为目标有多重原因:首先,它是一个极其复杂的代码库,同时又是世界上测试最充分、最安全的开源项目之一,这对AI发现新型漏洞的能力是更严峻的考验。其次,与Anthropic之前测试过的其他开源软件相比,浏览器漏洞的影响更为直接和危险,因为数亿用户每天依赖它接触网络,而浏览器需要处理大量不受信任的内容。

第一步,研究团队让Claude在旧版本的Firefox代码库中寻找那些已经被记录的CVE。结果令人惊讶,Opus 4.6能够复现相当高比例的历史漏洞,而这些漏洞当初往往需要安全研究员耗费大量人力和时间才能发现。

当然,这个结果也存在一个疑问:这些历史漏洞可能已经存在于Claude的训练数据中。因此,仅凭复现旧漏洞不足以证明模型具备真正的漏洞发现能力。

于是,测试进入了关键阶段:让Claude去挖掘当前Firefox版本中从未被报告过的新漏洞。团队最初将焦点放在Firefox的JavaScript引擎上,随后再逐步扩展到浏览器的其他部分。选择JavaScript引擎是因为它既是代码库中相对独立、便于分析的部分,又拥有巨大的攻击面——它直接负责执行来自互联网的不受信任代码。

惊人的效率在此时展现。仅仅经过20分钟的探索,Claude Opus 4.6就报告发现了一个“释放后重用”(Use-After-Free)漏洞。这是一种典型的内存安全漏洞,攻击者可能利用它用恶意内容覆盖数据。

研究人员随后在独立的虚拟机环境中验证了这个漏洞,并确认它在最新的Firefox版本中确实存在。经过Anthropic内部两名研究员的再次复核,团队在Mozilla的Bugzilla问题追踪系统中提交了详细的漏洞报告,甚至附上了由Claude生成并经过验证的建议补丁,以帮助Mozilla工程师快速分类和修复。

而在Anthropic验证并提交这第一个漏洞的过程中,Claude已经自主发现了另外50个可能导致崩溃的输入样本。根据一位Mozilla研究员的建议,团队决定批量提交所有发现,而不必逐一确认每个崩溃案例是否都具有安全影响。

最终,Claude扫描了近6000个C++文件,并向Mozilla提交了总计112份独立的漏洞报告,其中就包括了那22个被确认的安全漏洞(14个高危)。目前,绝大多数问题已在Firefox 148版本中得到修复,其余问题也将在后续更新中解决。

从发现漏洞到尝试开发攻击代码

为了进一步探索Claude在网络安全能力上的上限,Anthropic还设计了一项新的评估:测试Claude能否利用它自己发现的这些漏洞。换句话说,AI是否也能开发出黑客用于发动攻击的“利用程序”(exploit)?

团队向Claude提供了已提交给Mozilla的漏洞详情,并要求它为每一个漏洞编写一个能证明漏洞可被利用的攻击程序。作为成功的标准,Claude需要演示一次真实的攻击行为,例如在目标系统中读取或写入一个本地文件。

这项测试消耗了约4000美元的API费用,进行了数百次实验。结果显示:Claude仅成功利用了其中的两个漏洞。

这个结果说明了两点:

- Claude发现漏洞的能力远远强于它利用漏洞的能力。

- 发现漏洞的成本比开发一个可用的攻击程序要低一个数量级。

尽管如此,Claude能够自动生成浏览器攻击代码(即使只是初步的)这一事实本身,仍然引起了安全界的担忧。需要强调的是,Claude编写的攻击代码非常原始,仅在移除了部分浏览器安全机制(特别是沙箱)的测试环境中有效。在实际的Firefox环境中,其“纵深防御”体系能够有效阻止这类特定的攻击尝试。

然而,能够突破沙箱的漏洞并非不存在。Claude的成功尝试,已经完成了从漏洞发现到初步利用这一完整攻击链中的关键一环。

AI驱动的网络安全未来

这些AI辅助攻击开发的早期迹象,凸显了防御方加速“发现-修复”流程的极端重要性。基于此次研究的经验,Anthropic也分享了一些技术和流程上的最佳实践。

在研究LLM如何验证和编写补丁的过程中,团队发现,当Claude能够使用外部工具来实时检查自身工作成果时,其表现最佳。这类工具被称为“任务验证器”——它为AI智能体提供了一种可靠的方法,来确认其输出是否真正达成了预设目标。

“任务验证器”在此次发现Firefox漏洞的工作中起到了关键作用。它在智能体探索代码库时提供实时反馈,允许其进行深度迭代直至成功。一个优秀的补丁智能体至少需要验证两件事:漏洞是否已被真正消除,以及程序的原有功能是否得以保留。

Anthropic构建的工具能够自动测试在应用建议修复后,原始的漏洞是否仍能被触发,同时独立运行测试套件以捕捉可能破坏其他功能的“回归”错误。

团队预计,各个项目的维护者最清楚如何为自己的代码库构建这类验证器。关键在于,为AI智能体提供一个可靠的方法来检查上述属性,可以显著提升其输出的质量和实用性。

参考链接:

https://techcrunch.com/2026/03/06/anthropics-claude-found-22-vulnerabilities-in-firefox-over-two-weeks/

https://www.anthropic.com/news/mozilla-firefox-security

这次Claude与Firefox的合作,无疑为安全领域敲响了一记警钟,同时也打开了一扇新的大门。它不仅展示了AI在自动化代码审计方面的巨大潜力,也预示着未来的软件安全攻防将进入一个由AI深度参与的新阶段。对于广大开发者和安全从业者而言,如何利用好这类工具加固自身项目,将成为一项必备技能。欢迎在云栈社区的安全版块继续探讨AI与安全的未来。