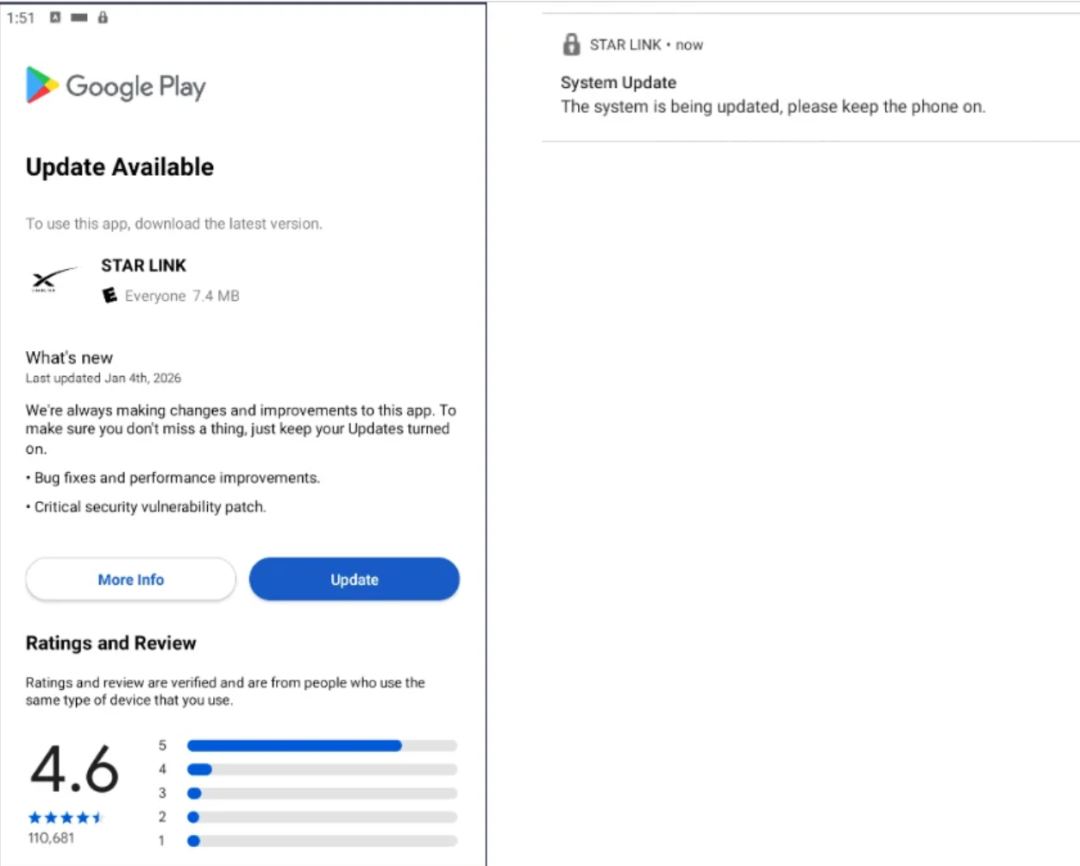

近期,安全研究人员披露了一款名为 BeatBanker 的新型 Android 恶意软件。该软件通过伪装成 SpaceX 的“星链”(Starlink)应用,诱导用户从伪造的 Google Play 商店页面下载安装,从而获得对用户设备的全面控制。

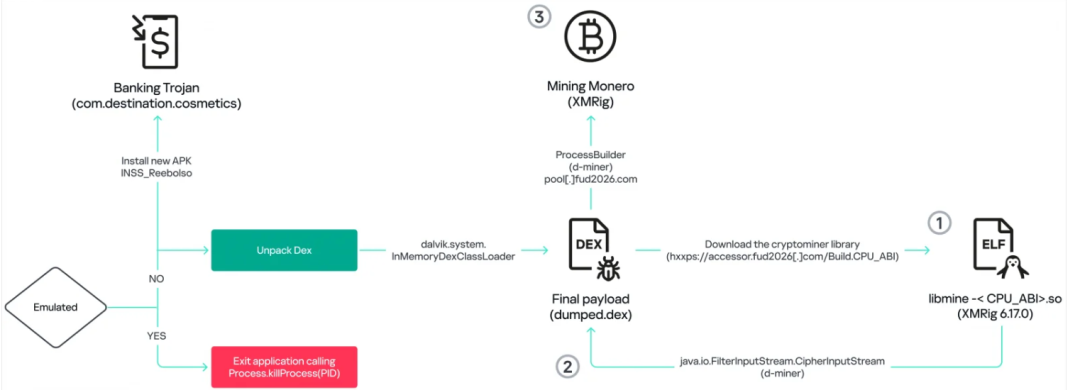

根据卡巴斯基(Kaspersky)的分析报告,BeatBanker 是一种复合型威胁。它不仅具备传统银行木马的功能,能够窃取用户账户凭证并篡改加密货币交易,还集成了门罗币(Monero)挖矿模块,会在后台悄无声息地耗尽手机的计算资源与电量。

双重威胁:窃取金融信息与消耗算力挖矿

BeatBanker 的危害性主要体现在两个层面:

- 金融盗窃:该恶意软件会窃取用户的银行登录信息。更值得注意的是,其最新变种还部署了 BTMOB RAT(一种远程访问木马)。这使得攻击者能获得近乎完全的设备控制权,包括键盘记录、屏幕录制、调用摄像头、GPS定位追踪等,极大增加了用户资金被盗的风险。

- 隐蔽挖矿:软件内打包了一个针对 ARM 架构编译的修改版 XMRig 6.17.0 矿工程序。它会秘密连接攻击者控制的矿池(如

pool[.]fud2026.com),利用手机 CPU 资源进行门罗币挖矿。为了不被察觉,挖矿模块会根据设备状态(如电池温度、是否充电、是否正在被使用)动态启停,以避免因手机过热或运行卡顿而引起用户怀疑。

高超的伪装与持久化技巧

BeatBanker 能够长期潜伏在设备中,得益于其开发者设计的多种规避与持久化手段:

- 运行环境检测:在执行恶意行为前,它会检查设备是否处于被分析或调试的沙箱环境中,以此逃避自动化安全检测。

- 内存加载代码:它并非将恶意代码直接写入存储,而是使用原生库解密后,通过

dalvik.system.InMemoryDexClassLoader 直接在内存中加载 DEX 代码。这种“无文件”技术能有效绕过传统的基于文件扫描的杀毒引擎。

- 虚假更新诱骗权限:安装后,它会显示一个高度仿真的“Google Play 更新”界面,诱导用户点击并授予其安装额外恶意载荷的权限。

- 播放MP3文件保持活跃:这是该恶意软件最具特色的持久化技巧。它会在后台启动一个服务,通过 MediaPlayer 几乎不间断地循环播放一个名为

output8.mp3、时长约5秒且音量极低的中文语音文件。这种持续的媒体播放活动可以欺骗安卓系统的进程管理机制,防止其服务因进入空闲状态而被系统强制终止,从而确保恶意后台常驻。

当前威胁范围与防御建议

目前,卡巴斯基监测到的 BeatBanker 感染案例主要集中在巴西。但研究人员警告,一旦这种攻击模式被证明有效且有利可图,攻击者很可能会将目标扩展到其他国家和地区。

对于广大 Android 用户,防范此类威胁,建议采取以下措施:

- 坚持官方渠道下载:务必通过 Google Play 商店等官方应用市场下载 App。切勿轻信网页弹窗、短信链接或第三方网站,从而“侧载”(sideload)来源不明的 APK 安装包,特别是那些模仿官方商店但域名可疑的网站。

- 审慎授予应用权限:安装应用时,仔细审核其申请的权限是否与功能相符。如果一款应用(尤其是声称提供网络服务或工具类的应用)请求了与其核心功能无关的敏感权限(如短信、无障碍服务、通讯录等),应保持高度警惕并坚决拒绝。

- 启用设备安全防护:确保设备上的安全功能(如 Google Play Protect)处于开启状态,并定期对设备进行安全扫描。

资讯来源:本文基于卡巴斯基(Kaspersky)官方安全研究报告及 BleepingComputer 相关报道编译整理。更多关于移动安全与恶意软件分析的深度内容,欢迎访问云栈社区的安全技术板块进行交流与学习。 |