你是否好奇,为什么短短几年间,Docker 容器就从一个技术热词变成了现代软件开发和部署的标配?简单来说,容器技术打包了应用运行所需的一切,形成一个自包含、可移植的独立单元。想象一下,你把应用连同它的“生存环境”一起装进了一个标准化的“集装箱”里,无论这艘“货轮”(服务器)开到哪里,都能确保内部的“货物”(应用)完好无损、正常运行。

那么,这个“集装箱”里究竟装了些什么呢?

- 应用程序代码:包括从源代码到编译后二进制文件的所有可执行部分。

- 运行时环境:执行代码所必需的框架、库和工具集。

- 系统库:提供图形、网络、文件 I/O 等基础功能的共享资源。

- 系统工具:应用运行依赖的特定实用程序和辅助工具。

- 配置文件:决定应用行为模式和各种参数设置的文件。

- 依赖项:应用正常运行必须调用的外部框架、组件和库。

- 环境变量:用于区分和配置开发、测试、生产等不同运行环境的动态参数。

- 操作系统内核:容器并不需要完整的操作系统,它巧妙地利用宿主机操作系统内核的功能,实现了一种轻量级的操作系统级虚拟化。

- 安全设置:用于自定义访问控制、能力限制和资源约束等安全策略的配置。

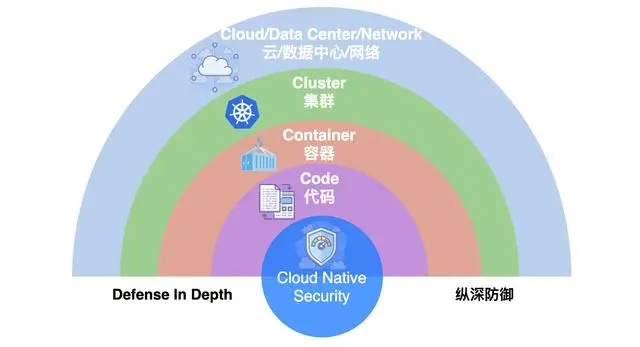

容器安全:贯穿生命周期的纵深防御

理解了容器的构成,其安全问题就变得尤为重要。容器安全,简而言之,就是为容器及其运行环境建立一套完整的保护措施和实践,以确保容器化应用的安全性以及数据的完整性。它保护的对象涵盖容器化应用本身和其底层的基础设施,并且贯穿于从构建、部署到运行的整个软件开发生命周期。

由于容器共享宿主机内核,并在用户空间实现隔离,这种轻量级特性在带来高效与敏捷的同时,也引入了新的安全考量。特别是在部署和管理云原生应用时,容器的安全性直接关系到能否有效防止攻击和数据泄露。

因此,容器安全防护是一个系统工程,它要求我们定义并严格遵守涵盖构建、部署和运行各阶段的最佳实践,为容器及其支撑架构提供周全的保护。这通常涉及以下几个关键层面,并且与云原生技术的安全理念深度契合:

1. 镜像安全:安全的基石

镜像作为容器的“模板”,其安全性是首要防线。

- 使用可信源:始终从官方或可信的仓库获取基础镜像。

- 定期漏洞扫描:对镜像进行持续扫描,及时发现并修复已知的CVE漏洞。

- 镜像签名与验证:对镜像进行数字签名,确保其来源可信且未被篡改。

2. 构建与部署安全:左移的安全策略

将安全尽可能提前到开发阶段。

- 集成安全到CI/CD:在持续集成/持续部署流程中自动集成镜像扫描、安全策略检查等环节。

- 管控镜像仓库:使用私有镜像仓库,并实施严格的访问控制和权限管理。

- 最小权限原则:构建时避免嵌入敏感信息;部署时限制容器权限,禁止使用 root 用户运行容器进程。

3. 运行时安全:动态的防护网

容器运行时的监控与保护。

- 网络隔离:利用网络策略(如 Kubernetes NetworkPolicy)控制容器组(Pod)之间的网络流量,实现最小化通信。

- 权限限制:使用安全上下文(Security Context)、Pod安全标准(PSP的替代方案)来约束容器对宿主机资源的访问能力。

- 运行时威胁检测:部署专门的运行时安全工具,监控容器行为,检测异常进程、文件操作或网络连接,及时发现入侵威胁。

4. 安全配置与加固:减少攻击面

通过系统配置提升整体安全性。

- 精简容器:移除容器内非必要的软件包、服务,降低潜在的攻击点。

- 内核安全模块:使用 AppArmor、SELinux 或 seccomp 等工具,限制容器可用的系统调用,防止逃逸。

- 日志与监控:安全地收集、存储和分析容器及编排平台的日志,用于审计和事件调查。

5. 合规与审计:满足监管要求

- 法规遵从:确保容器环境符合《数据安全法》、《网络安全法》、GDPR等相关法律法规的要求。

- 定期审计:对容器集群的配置、镜像和运行时状态进行定期安全审计与合规性评估。

6. 事件响应与恢复:应对最坏情况

- 制定应急预案:建立针对容器安全事件(如镜像污染、容器逃逸)的响应流程。

- 备份与恢复:制定有效的数据备份和业务恢复策略,确保在遭受攻击后能快速复原。

7. 安全意识与培训:以人为本

- 团队培训:对开发、运维和DevOps团队进行容器安全专项培训。

- 培养安全文化:鼓励团队成员在设计和编码阶段就考虑安全问题,并建立便捷的安全问题上报通道。

容器安全的四大核心应用场景

了解防护措施后,我们再来看看这些实践主要应用于哪些具体场景:

-

资源可视化管理

容器、镜像、主机是容器环境的三大核心资源。建立全局的可视化视图,清晰掌握资源的数量、关联关系及风险状态变化,是实施有效安全治理的前提。这能帮助管理员快速识别异常、定位威胁。

-

镜像全生命周期风险管理

从镜像构建、存储到分发,每个环节都需进行风险管理。包括漏洞扫描、恶意软件检测、成分分析(SBOM),以及制定严格的镜像更新和淘汰策略,确保投入生产的镜像既可靠又安全。

-

容器运行时安全防护

容器运行期间面临诸如拒绝服务、权限提升、恶意进程等威胁。运行时防护包括对容器内行为的监控、异常网络连接的检测、文件系统的保护(防篡改)以及实时的入侵检测与响应。

-

微服务架构下的API安全

在微服务架构中,API是服务间通信的命脉。API安全涉及严格的认证(如mTLS)、授权(如基于角色的访问控制)、请求限流、加密传输以及全面的API访问审计,防止数据在服务间流动时被窃取或篡改。

-

传统应用容器化改造

将遗留(Legacy)应用放入容器,能利用容器的隔离性提升其安全性和可移植性。这种改造不仅节约了成本,还为应用未来解耦、扩展或逐步演变为微服务架构奠定了基础。

-

加速并保障CI/CD流水线安全

容器是实现持续集成和持续部署(CI/CD)的理想载体。在此场景下,安全需内嵌到流水线的每个环节:代码提交时的扫描、构建时的安全检查、部署前的策略验证,确保从代码到生产的全链路安全、快速、可靠。

容器安全不是一个孤立的工具或阶段,而是一个融入整个云原生技术栈的持续过程。通过在开发早期引入安全考量,在部署和运行时实施严格管控,企业才能在享受容器技术带来的敏捷与效率的同时,构建起坚实的安全防线。对于希望深入探讨容器、云原生及其他前沿技术的开发者,欢迎在云栈社区交流分享,共同成长。 |