Webshell是一种严重的安全威胁,通常以 jsp、asp、php 等网页脚本形式存在,具备文件操作和命令执行能力,本质上是一种隐蔽的网页后门。攻击者一旦成功入侵网站,便会将此类后门文件混入正常的 web 目录中,然后通过浏览器或专用客户端进行连接,从而远程控制服务器。对于开发者与运维人员而言,深入了解其原理并掌握有效的检测与处置方法至关重要。你可以在 云栈社区 的技术安全板块找到更多关于此类威胁的深度讨论和实践案例。

Webshell分类

根据脚本语言的不同,常见的 Webshell 主要分为以下几类:

1. JSP型Webshell脚本

JSP 是一种用于开发动态 Web 资源的技术。JSP 文件是在传统 HTML 网页中插入 Java 程序段和 JSP 标记形成的。

典型的 JSP 型 Webshell 脚本如下:

<%Runtime.getRuntime().exec(request.getParameter("i"));%>

2. ASP型Webshell脚本

ASP 是一种早期的服务器端脚本环境,通常运行于 IIS 中,可与数据库等程序进行交互。

典型的 ASP 型 Webshell 脚本如下:

<%eval request("cmd")%>

3. PHP型Webshell脚本

PHP 是一种应用广泛的开源脚本语言,尤其在 Web 开发领域。它支持多种数据库和操作系统,能够快速生成动态网页。

典型的 PHP 型 Webshell 脚本如下:

<?php

$a=exec($_GET["input"]);

Echo $a;

?>

Webshell的主要用途

- 站长工具/持续远程控制:从最初的服务器运维管理工具,演变为攻击者用以在线编辑文件、上传下载、操作数据库、执行系统命令的利器。

- 权限维持:攻击者利用其进行长期、单独的控制。Webshell 自带的密码验证机制(如果存在)能确保只有上传者可以使用,避免被他人轻易利用。

- 权限提升:Webshell 的执行权限取决于 Web 服务器进程的权限(如

www-data、apache 等)。攻击者在获得普通权限的 Webshell 后,往往会尝试通过内核漏洞、计划任务等手段提权至 root。

- 极强的隐蔽性:部分恶意脚本可以嵌套在正常页面中运行,难以被传统安全软件查杀。一旦上传成功,其通信流量会混杂在正常的 Web 流量中,隐蔽性极高。

Webshell的检测方法

1. 基于流量的检测

这种方法部署方便,可通过流量镜像直接分析原始数据包。它基于对 payload 的行为分析,不仅能识别已知的 Webshell,还能通过关联分析访问特征、payload 特征、路径特征和时间序列等,发现未知或伪装性强的 Webshell,并还原整个攻击链。这涉及到对 网络/系统 流量层面的深度理解。

2. 基于文件的检测

通过检查文件是否被加密、对比已知 Webshell 样本的哈希值(建立哈希库)、分析文件的创建/修改时间以及异常的文件权限等方式,来判断文件是否为 Webshell。

3. 基于日志的检测

分析 Web 服务器访问日志、错误日志等,可以有效识别 Webshell 的上传和访问行为,通过日志回溯攻击过程。

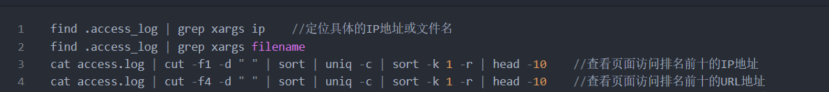

下图展示了一些用于日志分析的 Linux 命令,帮助定位可疑 IP 和 URL:

应急响应:初步判断与处置

当怀疑服务器被植入 Webshell 时,可以按以下步骤进行初步判断和处置:

-

了解事件表现:

- 网页内容被篡改,出现非管理员设置的内容。

- 网页被植入暗链或恶意跳转代码。

- 安全设备(如 WAF、HIDS)报警,或收到外部安全通报。

-

判断事件发生时间:

检查可疑文件的创建、修改时间,结合异常现象开始出现的时间,划定事件发生的时间范围。

-

判断系统架构与脆弱点:

全面检查服务器系统、使用的 CMS、开发框架、数据库、脚本语言版本以及业务逻辑本身是否存在已知漏洞。

-

临时处置措施:

- 隔离:立即将受影响的系统进行网络隔离,防止横向渗透或对外攻击。

- 备份与取证:在删除 Webshell 文件前,务必先进行备份,保留原始样本用于后续的溯源分析和证据固定。

- 清除:确认后,删除已检测到的 Webshell 文件。

Webshell防御建议

Webshell 的危害极大,可导致服务器完全失陷、发起 DDoS 攻击、网页篡改、内网渗透等。以下是一些有效的防御措施:

- 强化网络边界:配置必要的防火墙,严格限制入站和出站流量,避免暴露非必要的服务端口。

- 服务器安全加固:及时更新系统和应用补丁,关闭不必要的远程管理服务(如远程桌面),定期更换复杂密码,避免使用高权限账户运行 Web 服务,强制使用

HTTPS 协议。

- 严格的权限管理:遵循最小权限原则。对 Web 目录,特别是上传目录,设置严格的读写和执行权限,通常上传目录应禁止脚本执行。

- 部署安全检测工具:安装专业的 安全/渗透/逆向 类检测工具或 Webshell 扫描器,定期对网站目录进行扫描。

- 代码安全与漏洞修补:定期对网站程序代码进行安全审计,尤其是用户输入点(如文件上传、表单提交),及时修补

SQL 注入、文件包含、命令执行等漏洞。对于使用 后端其他 语言如 PHP 开发的站点,更需注意其特有的安全配置。

- 定期备份:建立并严格执行数据备份策略,确保在遭受攻击后能快速恢复业务。

|