一、供应链网络安全事件背景概述

近期,Solar应急响应团队接到某制造企业紧急求助,其核心业务系统遭到未知勒索软件加密,导致生产业务大面积停摆。经过现场提取样本并进行研判,确认此次入侵的元凶为 Beast(别名 Monster)勒索家族的最新变种。

访问 应急响应.com 确认勒索家族。

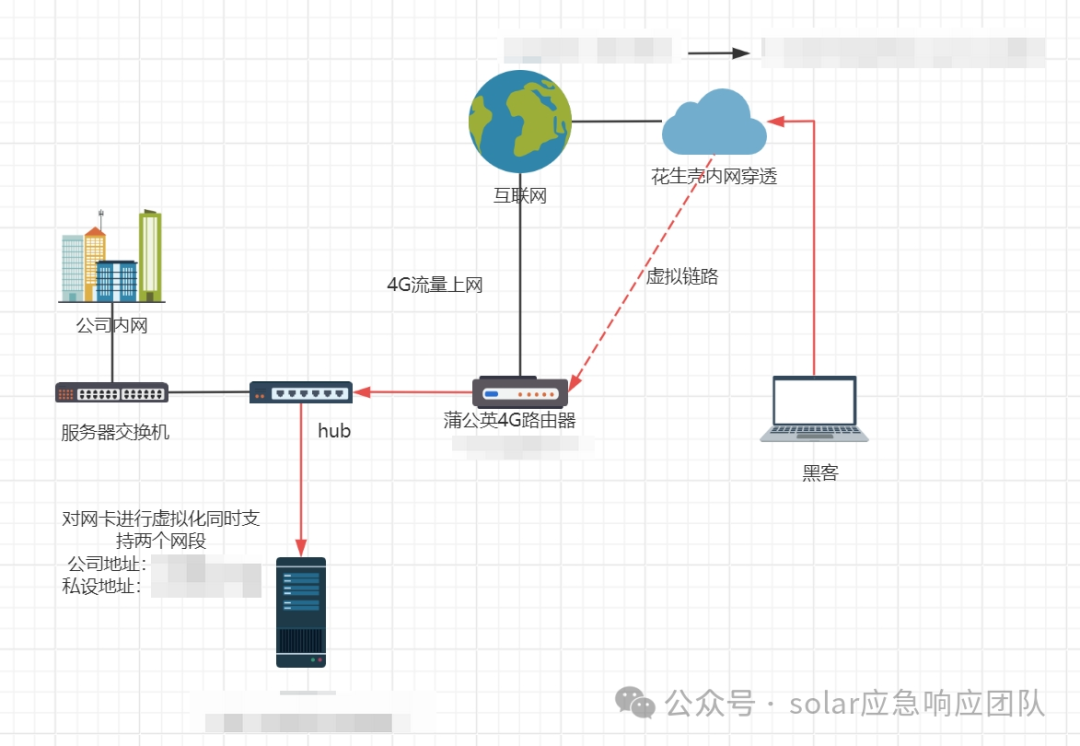

在此次应急响应与深度溯源过程中,团队发现了一个典型且普遍存在的企业内部安全管理盲区。攻击者并未利用复杂的漏洞进行正面突破,而是精准捕捉到了企业供应链管理中的薄弱环节。第三方运维人员为了图一时维护方便,私自搭建了内网穿透工具,使得攻击者以此为跳板长驱直入企业核心网络。

二、Beast勒索家族前世今生与演进

在深入还原本次攻击链路之前,有必要先对 Beast 勒索家族的背景、运作模式及技术特点进行梳理。

2.1 家族起源与商业化运作

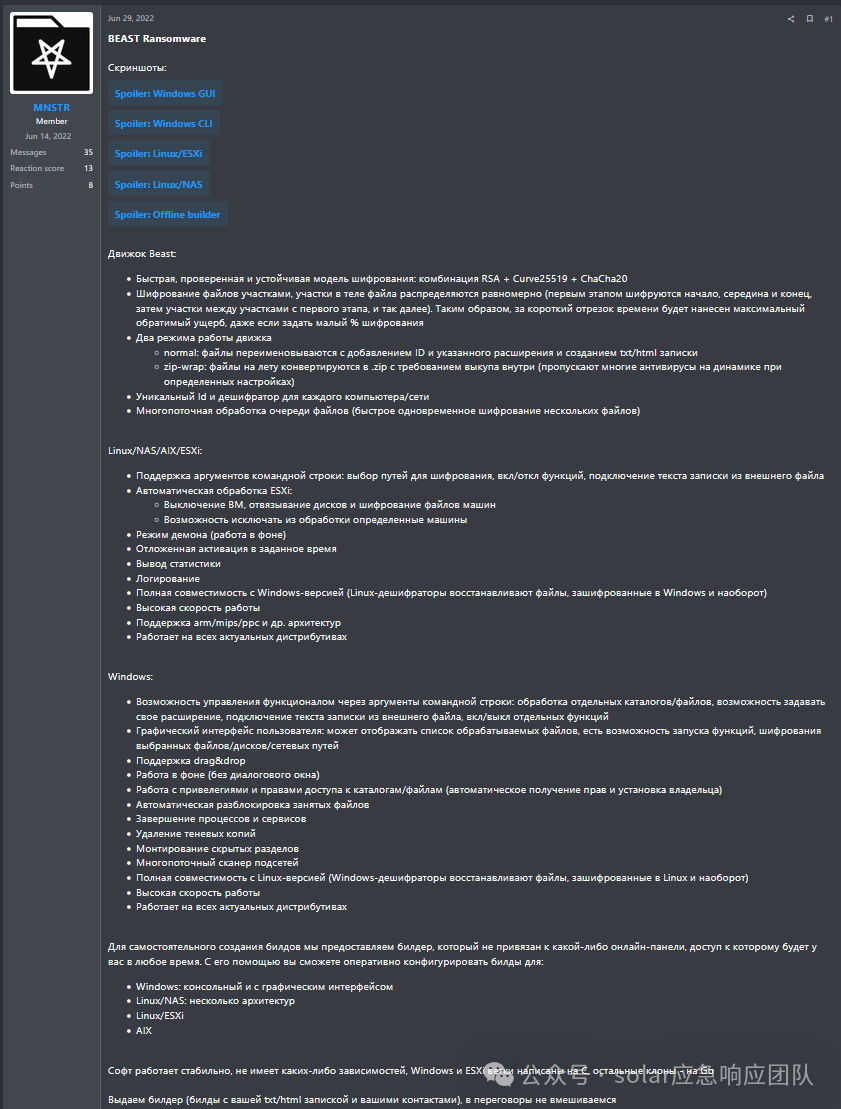

Beast Ransomware(别称 Monster)最早于 2022 年 3 月出现在安全视野中。同年 6 月,一名代号为 "MNSTR" 的核心威胁行为者在俄语地下黑客论坛 "Ramp" 上正式发布了该勒索软件即服务(RaaS)的推广帖,开始在全球范围内招募合作伙伴。作为较早一批提供 RaaS 模式的网络犯罪组织,Beast 展现出了极强的商业化运营特征。其公开宣传的合作模式包括完全去中心化的架构、高度保护谈判隐私、承诺绝不干涉附属成员的赎金谈判过程、提供行业内较低的抽成利息,并且支持将受害者赎金直接打入合作伙伴的钱包地址。其合作费用分为单独费用和动态费用,这种利益分配机制极大吸引了众多攻击者加入其分发网络。

2.2 技术架构的快速迭代与跨平台扩张

在技术层面,Beast 家族保持着极高的更新频率。其初始版本的加密器主要采用 Delphi 语言进行开发。随着对抗环境的升级,为了追求更高的加密效率和更强的跨平台兼容性,其核心代码逐渐向 C 语言和 Go 语言迁移。

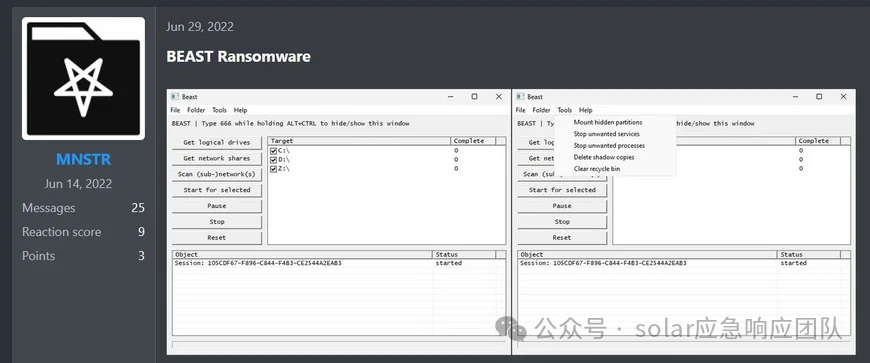

最初发布的加密器仅包含单一的 Windows 勒索生成器。但在此后的迭代中,该组织推出了增强版本,武器库得到了极大扩充,涵盖了 Windows GUI(图形化界面)、Windows CLI(命令行界面)、Linux、NAS、VMware ESXi 等多平台恶意软件生成器。特别是在 2024 年 8 月,Beast 添加了离线构建器(Offline Builder)。离线构建器的加入,意味着附属攻击者可以在完全脱离外部控制端网络连接的情况下,直接创建针对 Windows、NAS 和 ESXi 的定制化加密载荷,大幅提升了防御规避能力。

2.3 针对性的规避策略与全球招募

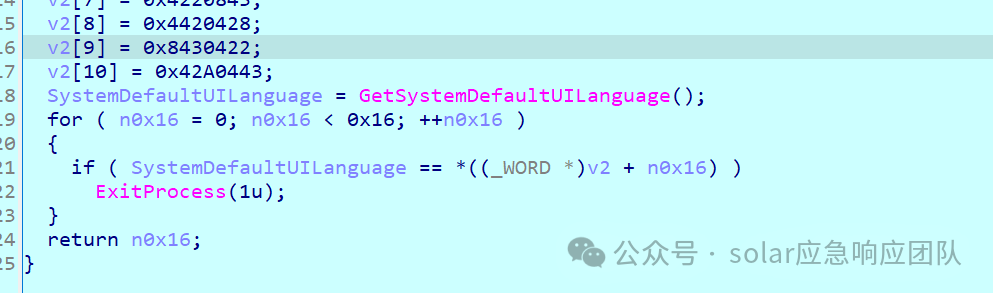

在逆向分析 Beast 的加密器时,团队发现该样本内置了严格的环境检测与规避机制。程序在运行初期,会尝试通过外部接口(如 iplogger.co)获取信息,或者通过读取本地系统语言,严格检查受害主机的 IP 地址和物理位置。如果程序识别到目标主机位于独立国家联合体(CIS)国家,例如俄罗斯(RU)、白俄罗斯(BY)、摩尔多瓦(MD)、亚美尼亚(AM)、乌克兰(UA)、哈萨克斯坦(KZ)等,程序将立即停止执行并自动退出。这种基于地缘的排除策略,通常被认为是为了避免引起当地执法机构的关注与打击。

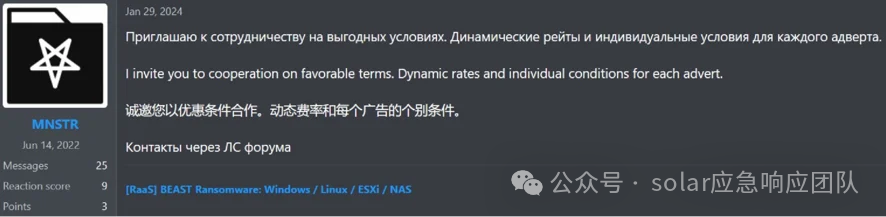

随着业务规模的扩大,2024 年 6 月,威胁行为者 "MNSTR" 甚至在论坛上发布了一份包含俄语、英语、中文三种语言的招募公告,试图吸收具备不同语言背景的攻击者加入。

三、样本核心加密机制与技术剖析

针对 Beast 家族不同平台的变种样本,Solar 应急响应团队的安全研究员已经进行了深度的 逆向工程分析。

3.1 Windows 变种的持久化与对抗特性

Windows 版本的 Beast 样本不仅具备图形化的生成界面以降低攻击者的使用门槛,还在实战中展现了多维度的防御对抗能力。

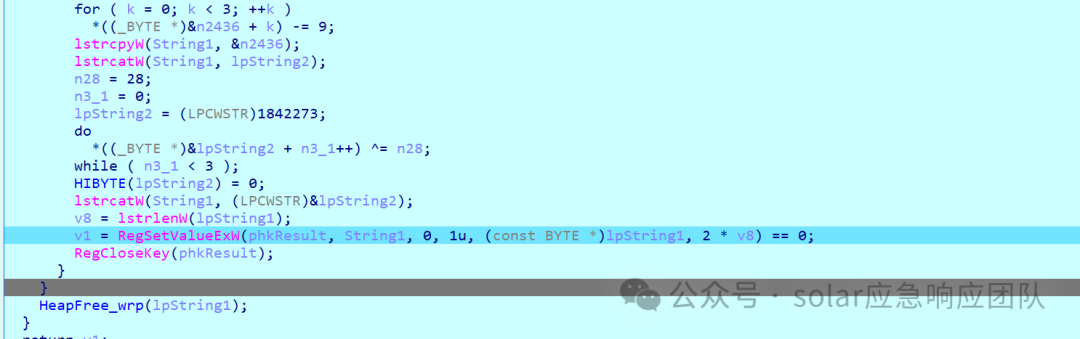

- 权限维持与持久化:程序运行后,会将自身路径隐蔽地写入注册表

SOFTWARE\Microsoft\Windows\CurrentVersion\Run,从而实现开机自启动,确保加密过程不会因系统重启而中断。

- 破坏恢复环境:样本会主动调用系统命令或 API 清空系统回收站,破坏受害者通过常规手段恢复数据的可能性。

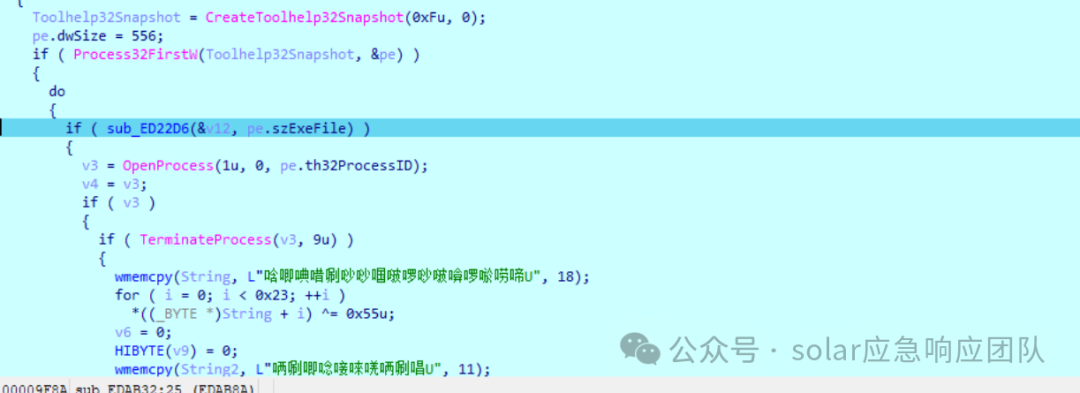

- 防御瓦解:恶意程序会遍历当前系统进程树,通过比对权限与特定的字符串(例如

agntsvc.exe),强行终止多种安全防护与业务进程,为后续的全面加密扫清障碍。

关于 Windows 版和 Linux/ESXi 版样本更详尽的逆向分析、免杀逻辑以及具体的加密算法还原,我们已在往期的技术专栏中进行了完整披露。各位安全从业者可通过以下链接移步阅读,获取底层技术细节。

四、供应链入侵攻击链路深度溯源

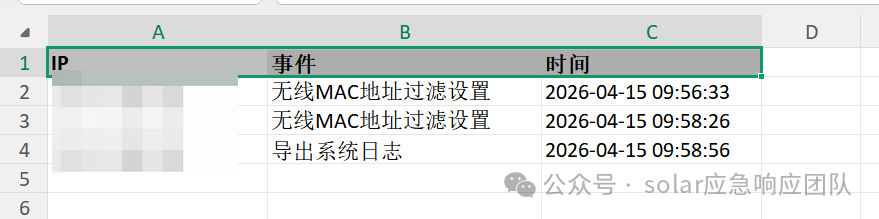

在此次针对该企业的应急响应中,Solar 取证团队深入系统底层,基于系统日志、网络流量与残留文件,完整还原了攻击者从口令爆破、权限接管到最终投放勒索病毒的全过程。下文的 IP 资产及时间等信息已做一定脱敏操作。

4.1 攻击时间线全貌

取证发现,第三方运维人员违规使用了免费版的内网穿透工具(花生壳)进行远程维护,且在维护结束后未关闭穿透策略。这一管理疏漏,为攻击者提供了机会。以下是完整还原的黑客攻击与运维人员操作交错的时间路线图:

| 攻击阶段 |

时间节点 |

行为溯源记录 |

| 攻击未开始 |

2026/3/18 21:21 |

第三方运维使用花生壳远程登录 |

|

2026/3/18 21:35 |

第三方运维注销,未关闭穿透策略 |

| 攻击开始 |

2026/3/19 6:40 |

黑客利用花生壳暴露端口进行口令爆破 |

|

2026/3/19 7:00 |

口令爆破成功,但自动化爆破脚本未停止 |

|

2026/3/19 9:42 |

第三方运维使用花生壳远程登录 |

|

2026/3/19 11:46 |

第三方运维注销 |

|

2026/3/19 14:24 |

第三方运维使用花生壳远程登录 |

|

2026/3/19 15:54 |

第三方运维注销 |

|

2026/3/19 15:59 |

第三方运维使用花生壳远程登录 |

|

2026/3/19 16:06 |

第三方运维注销 |

|

2026/3/19 16:27 |

第三方运维使用花生壳远程登录 |

|

2026/3/19 16:30 |

第三方运维注销 |

|

2026/3/19 16:41 |

第三方运维使用花生壳远程登录 |

|

2026/3/19 16:41 |

第三方运维注销,仍未关闭穿透策略 |

|

2026/3/19 23:51 |

黑客爆破行为正式结束 |

|

2026/3/20 1:38 |

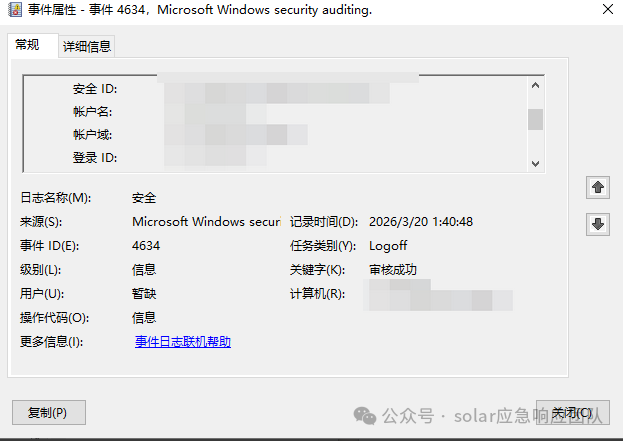

黑客利用花生壳第一次登录 |

|

2026/3/20 1:40 |

黑客注销 |

|

2026/3/20 3:29 |

黑客利用花生壳第二次登录 |

|

2026/3/20 3:30 |

黑客修改系统 Administrator 密码 |

|

2026/3/20 3:34 |

黑客注销 |

|

2026/3/20 3:42 |

黑客利用花生壳第三次登录 |

| 横向攻击 |

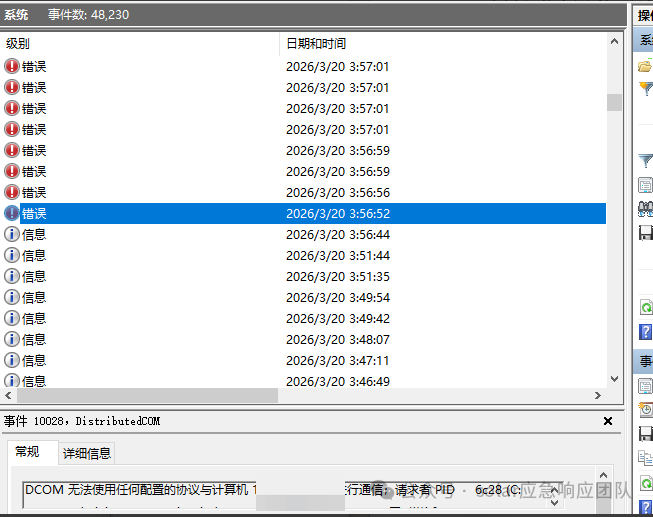

2026/3/20 3:56 |

黑客使用 netscan 进行横向攻击探测 |

|

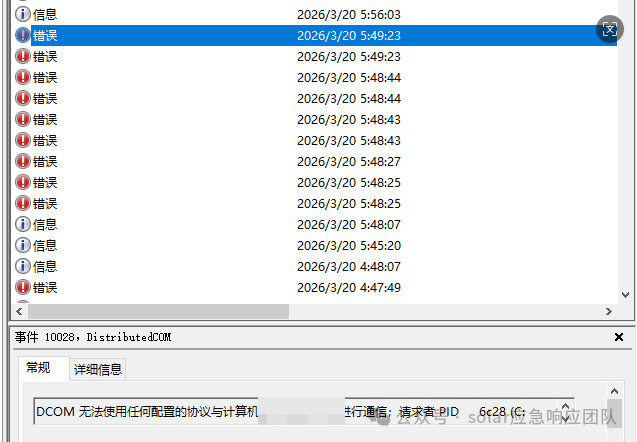

2026/3/20 5:49 |

攻击结束,系统日志显示所有横向攻击失败 |

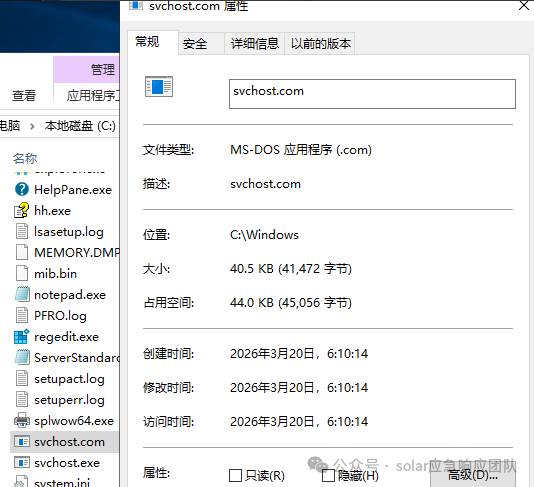

| 投放加密器 |

2026/3/20 6:10 |

投放 svchost.com 病毒程序 |

|

2026/3/20 7:07 |

投放核心加密器文件 |

|

2026/3/20 7:08 |

运行加密器并退出登录 |

| 故障发现 |

2026/3/20 9:48 |

本地管理员发现异常,但本地登录失败 |

4.2 初始打点与口令爆破攻击

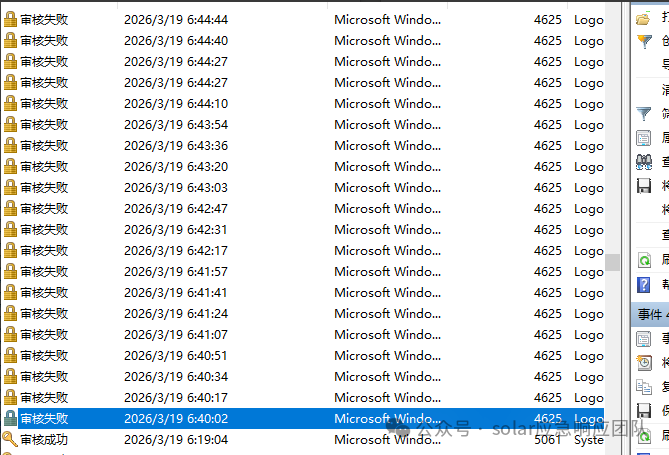

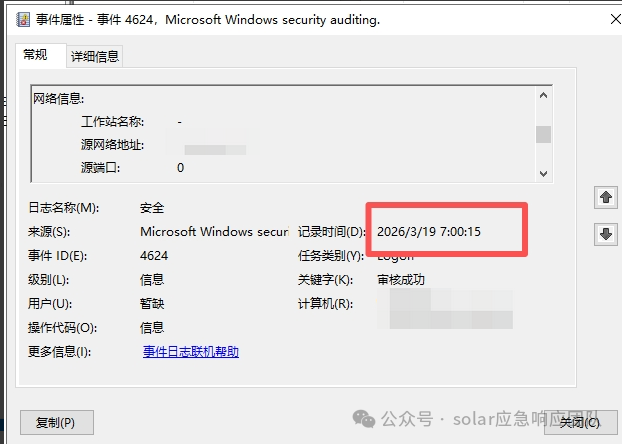

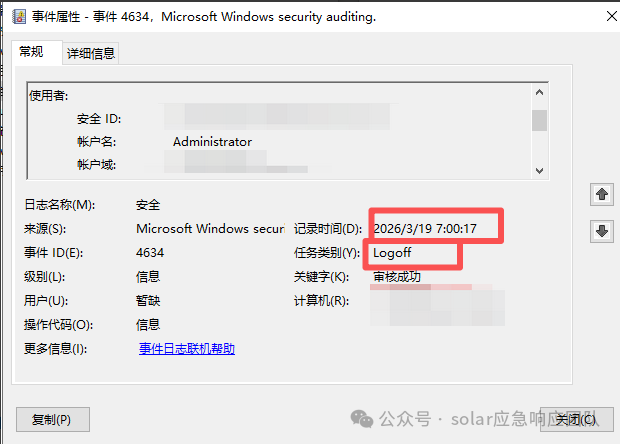

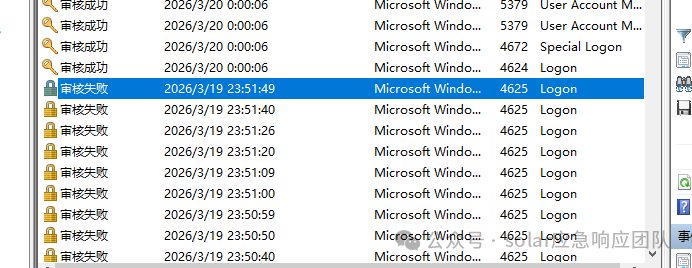

安全日志提取分析显示,攻击者在探测到穿透端口后,随即发起了自动化攻击。2026年3月19日 06:40:28,黑客使用 IP(溯源标记为:IP1)针对服务器暴露在公网的接口,开始进行持续性的口令爆破。

由于企业账号体系存在弱口令问题,2026年3月19日 07:00:15,攻击者爆破成功,并于 07:00:17 短暂注销登录退出。值得注意的是,尽管已经成功获取凭据,但攻击者的自动化爆破程序并未立即停止,爆破行为依旧在系统后台持续,直到当晚的 23:51:49 才彻底结束。

4.3 权限接管与取证盲区

次日凌晨,攻击者开始利用获取的凭据正式潜入系统进行活动。2026年3月20日 01:38:31,黑客更换设备(溯源标记为主机2),通过花生壳连接首次进入到服务器中。

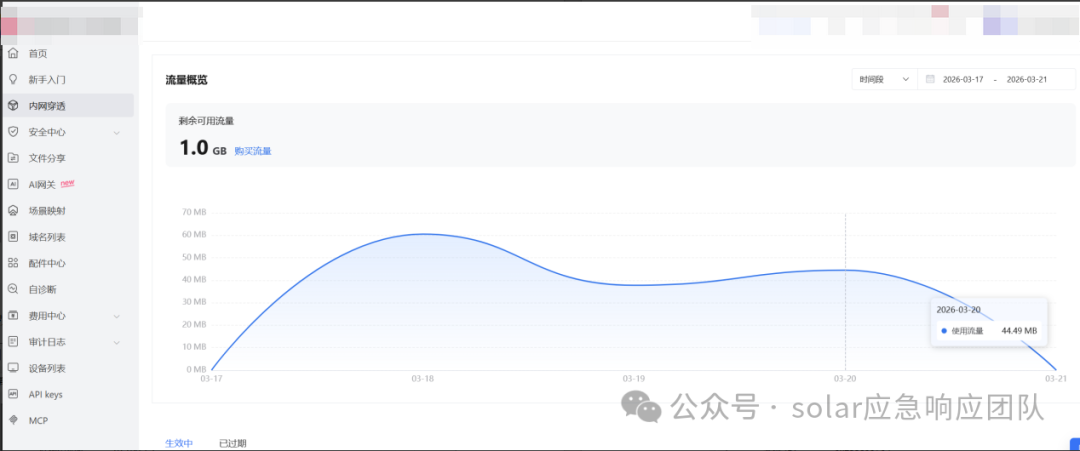

在此排查环节中,团队遇到了由于第三方工具管理不规范带来的阻力。花生壳控制台因为使用的是免费版本,平台端没有提供详尽的访问日志记录能力,仅存留简单的流量统计记录(数据显示 20 号全天整体消耗流量仅为 44.49MB)。这也为后续追溯攻击者更加明确的网络特征增加了难度。

短暂探查后,2026年3月20日 01:40:48,黑客注销账户退出远程控制。

一个多小时后,2026年3月20日 03:29:32,黑客再次使用主机2通过花生壳连接进入到服务器中。为了彻底剥夺企业内部管理员对服务器的控制权,黑客于 03:30:10 恶意修改了系统 administrator 的密码。随后在 03:34:01,黑客注销 Administrator 账户退出。

4.4 内网横向探测与载荷落地

2026年3月20日 03:42:56,黑客切换至新的主机环境(系统日志显示主机名为 WIN-LIVFRVQFMKO)第三次登录到服务器,开始执行实质性的内网渗透与投毒操作。

03:56:52,黑客开始使用特定路径下的扫描器 C:\Users\Administrator\Music\windtemp\NetScan\netscan.exe(经核实该文件事后已被黑客删除)进行横向网络扫描。

至 05:49:23 横向扫描结束。从系统侧的日志综合研判,其针对内网的横向攻击尝试均以失败告终。

在横向渗透受挫后,攻击者转而对当前服务器进行本地勒索加密准备。2026年03月20日 06:10:14,黑客在系统中投放了名为 svchost.com 的前置病毒程序。

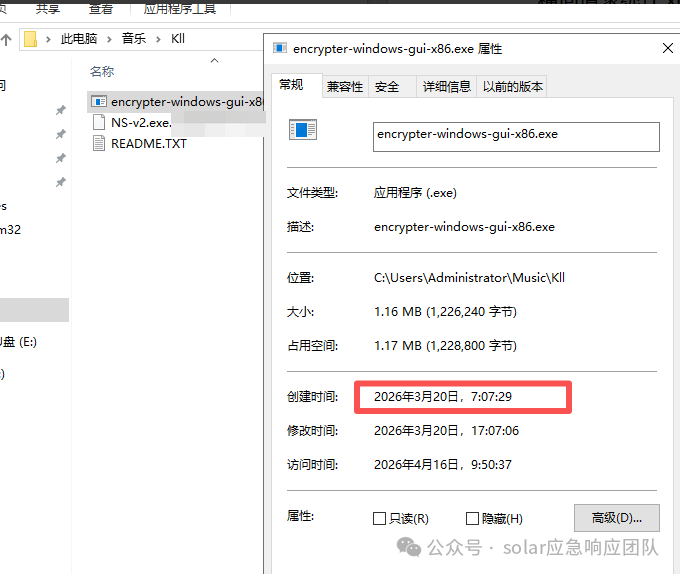

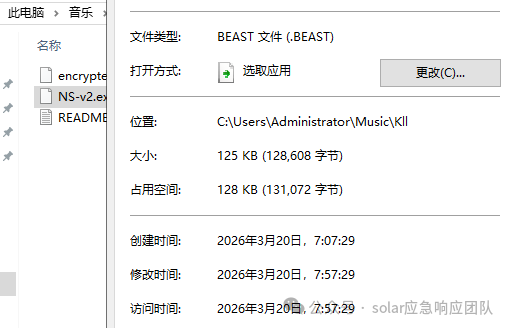

2026年03月20日 07:07:29,黑客通过 RDP 协议,将 Beast 的核心加密器文件传入系统,存放路径为:C:\Users\Administrator\Music\Kll\encrypter-windows-gui-x86.exe,同时传入了辅助程序 NS-v2.exe(经提取确认为辅助工具,但已被勒索病毒自身加密)。

2026年03月20日 07:08:56,黑客在系统内手动运行加密器后,迅速退出登录。经底层文件排查,受害系统内文件被加密的最早时间戳为 2026年03月20日 07:09。

五、安全建议

结合本次事件的攻击过程来看,黑客并未利用任何高深的技术漏洞,而是完全利用了企业在第三方运维管控和基础防御策略上的失控。针对此类供应链入侵,建议企业立即从以下三个核心维度开展整改闭环。

5.1 铁腕规范第三方运维接入,杜绝不可控穿透通道

这是本次事件暴露出的最核心短板。企业必须建立并严格执行第三方运维人员的接入红线机制:

- 必须使用官方通道:第三方运维必须统一使用由公司提供的手段远程维护服务器(如企业级VPN、零信任网关或标准化堡垒机)。确保所有访问行为符合公司信息安全规定,做到“身份可知、连接可控、行为可审”。

- 严禁私自内网穿透:绝对禁止第三方运维为了维护方便,私自进行内网穿透或者搭建其他不可控连接(如私自安装花生壳、FRP、Ngrok等工具)。一经发现违规,应立即阻断通道并严肃追究供应链责任。

- 落实“用后即关”与复核机制:所有运维通道必须执行临时授权。第三方运维结束后,企业内部管理人员必须复核通道关闭情况,彻底杜绝“长期暴露、无人收口”的风险隐患。

5.2 补齐取证审计盲区,禁用“黑盒化”免费远控工具

免费版穿透工具与消费级设备导致的日志缺失,是此次溯源面临的最大阻力。缺乏日志的远控工具本质上就是不可控的黑盒入口。

- 设定审计能力硬性指标:禁止在核心业务系统上使用无完整审计能力的免费版远控工具。保留的远程访问系统必须具备:完整的登录日志、源 IP 记录、会话时长、操作审计与异常告警能力。

- 强化日志统一留存:建议采用具备企业级审计能力的方案(如堡垒机),并将系统侧的访问日志集中接入安全日志平台(SIEM),留存时间不低于 180 天,为安全溯源提供底层数据支撑。实际操作中,可参考 运维/DevOps/SRE 相关实践 来完善日志架构。

5.3 筑牢基础认证底线,防范核心凭据失守

攻击者通过持续的口令爆破成功获取权限,凸显了企业基础密码策略的脆弱。

- 全面清洗弱口令:彻底排查并禁用全网设备的默认口令、弱口令及通用密码。强制推行长度不少于12位、包含多种字符组合的高强度密码策略,并要求定期轮换。

- 全面启用多因素认证(MFA):对于所有暴露在公网的业务系统、VPN接入节点及管理后台,必须强制启用 MFA。即使静态密码遭到爆破或泄露,仍可通过二次身份验证阻断非法登录。

- 部署防爆破封禁策略:对系统及网络接入设备配置连续登录失败锁定机制(如连续失败5次即锁定账号或封禁来源IP),从根本上遏制自动化工具的暴力破解行为。

总结

从本次事件可以看出,供应链安全管理中哪怕一个微小的疏漏(如运维人员留下的免费穿透工具),也可能被攻击者放大成致命突破口。企业不仅要关注技术漏洞,更要对人员行为和第三方接入建立严格的管控机制。只有把基础安全防线筑牢,才能有效抵御类似威胁。