DARKNAVY 安全团队近日发现并报告了 OpenAI Codex 桌面端应用中一处严重的未授权代码执行漏洞。该漏洞能够绕过 Codex 的默认权限限制,攻击者仅需诱导用户打开一个恶意构造的代码仓库或文件夹,即可在无需用户任何授权的情况下,在后台静默触发代码执行。

截至目前,该漏洞尚未被官方修复,且社区中已出现第三方复现案例。这无疑为广泛使用此类工具的开发者敲响了警钟。我们强烈建议广大开发者与企业用户保持高度警惕,切勿随意打开未确认来源的代码仓库,以防源码等关键数据资产遭到窃取。

背景与生态威胁

随着 Vibe Coding 时代的到来,OpenAI Codex、Claude Code 等 AI Coding Agent 凭借其强大的自动化编程能力,已成为开发者不可或缺的生产力工具。据 OpenAI 官方披露,Codex 的周活跃用户数已突破 200 万[1]。然而,市场渗透率飙升的同时,此类工具自身的安全机制也正面临前所未有的严峻挑战。

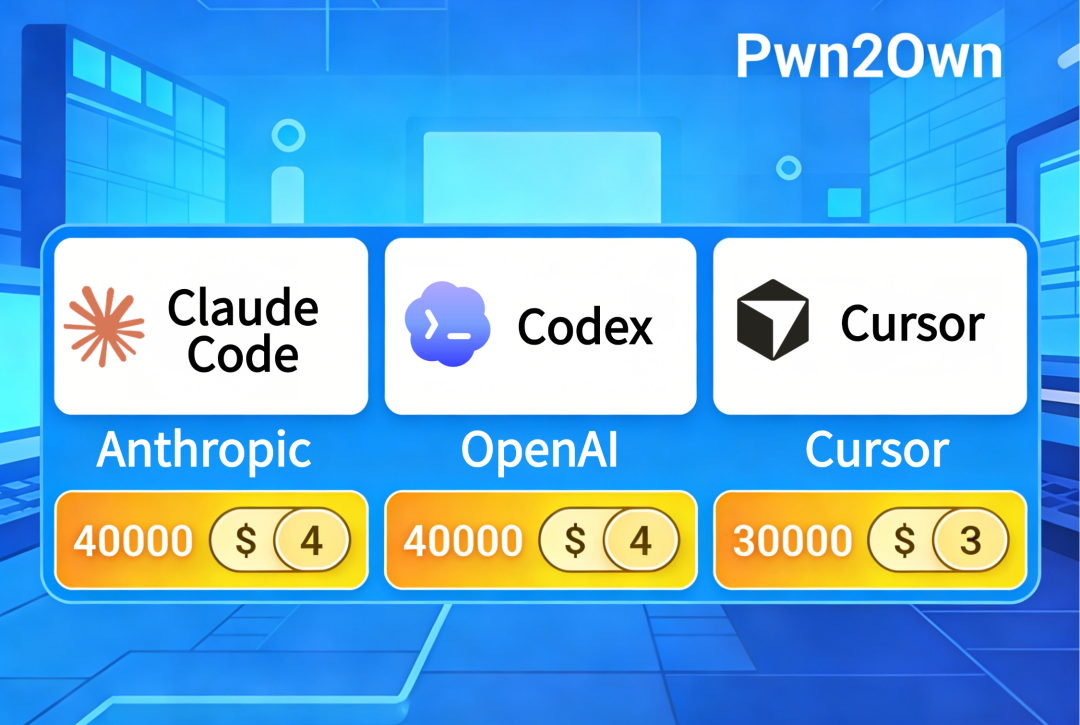

近期公布的全球顶级黑客大赛 Pwn2Own 2026 规则中,首次增设了“Coding Agent”挑战类别,覆盖了 Codex、Claude Code、Cursor 等主流工具[2]。规则明确指出,攻击场景包括“通过与攻击者控制的网页、代码仓库或媒体文件交互以实现漏洞利用”,并为成功利用设立了数万美元的奖金。这一举措标志着,AI 编程助手的安全威胁已正式进入国际顶级 AI安全 攻防社区的视野。

Pwn2Own Berlin 2026 Coding Agent 类别攻击目标

打破默认信任边界的“静默执行”

基于多年的前沿安全对抗经验,DARKNAVY 团队在 OpenAI Codex 桌面应用中发现了这一高危漏洞。其危险之处在于,它彻底打破了用户对当前 AI Agent 应用的安全预期:

- 安全机制绕过:在 Codex 的默认权限模型下,任何涉及本地命令执行的操作,理论上都应触发系统弹窗并需用户明确点击允许。但该漏洞能够完全绕过这一核心安全防御机制。

- 零授权触发:用户无需执行任何额外的危险操作,仅仅是进行“打开文件夹”或“加载代码项目”这类最常规的日常开发动作,恶意代码便会在后台静默执行。整个过程没有任何“允许执行”的授权提示,用户处于完全无感知的状态。

- 漏洞状态:截至本预警发布前,经 DARKNAVY 确认,OpenAI Codex 的最新版本 26.313.41514 (1043) 仍存在该漏洞,官方尚未发布修复补丁。

鉴于该漏洞攻击门槛极低且受影响用户基数庞大,在官方发布正式修复前,建议所有开发者立即采取以下临时防护措施:

- 谨慎审查外部项目:在使用 Codex 等 AI 编程助手打开未知来源或不受信任的第三方开源仓库、文件夹前,务必先在隔离的安全环境中进行初步审查。

- 警惕社工钓鱼:对通过邮件、技术社群等渠道传播的不明工程文件或压缩包保持高度警惕,切勿直接使用 Codex 打开。

一个默认需要用户授权才能执行命令的工具,是如何被悄无声息地攻破的?这背后的逻辑值得每一位工具设计者深思。

回顾行业,同类产品 Claude Code 此前也曾被海外安全团队披露过类似的未授权代码执行漏洞。Anthropic 官方最终将其评定为高危(CVSS 8.7 HIGH)并分配了 CVE-2025-59536 编号[3]。截至目前,OpenAI 团队尚未对 DARKNAVY 提交的漏洞报告及演示作出公开回应。颇具讽刺意味的是,OpenAI 不久前刚宣称利用其“Codex Security”能力挖掘了上万个高危漏洞[4]。作为 AI 在安全领域应用的主要推进者,为何未能将同等的防护能力有效反哺于自身的核心产品?这或许是一个更需要回答的问题。

附加提醒

实际上,在 Claude Code、Cursor、VSCode 等主流编程助手或 IDE 中,当用户点击“信任当前目录”后,部分工具也会自动触发并执行项目中的特定脚本或代码。而此次 Codex 暴露的漏洞表明,即便在用户未进行任何显式授权的情况下,AI 驱动的开发工具仍可能引入严重的安全盲区。

在此,我们呼吁广大开发者,在享受 AI 编程助手带来的效率红利时,务必对未经验证的外部项目与依赖保持基本的安全敏感性。同时,我们也欢迎所有关注此类安全议题的开发者,到 云栈社区 的开发者广场进行更深度的讨论与交流,共同构建更安全的技术开发生态。

参考:

[1] https://x.com/fidjissimo/status/2033537381907710092

[2] https://www.zerodayinitiative.com/Pwn2OwnBerlin2026Rules.html

[3] https://research.checkpoint.com/2026/rce-and-api-token-exfiltration-through-claude-code-project-files-cve-2025-59536/

[4] https://openai.com/index/codex-security-now-in-research-preview/ |