攻击手法与影响范围

医疗科技巨头史赛克(Stryker)近期遭遇了一次严重的网络攻击。攻击者并没有使用复杂的恶意软件,而是选择了一条更直接的路径——他们入侵了公司的内部微软环境。利用获取的管理权限,攻击者远程向数万台员工设备下达了擦除命令。

该公司在事后声明中确认,其核心的医疗设备产品线并未受到此次事件的影响,所有设备仍可安全使用。然而,公司的电子订单系统被迫下线,这直接导致了业务中断,客户不得不通过联系销售代表进行手动下单,流程变得异常繁琐。

攻击组织背景

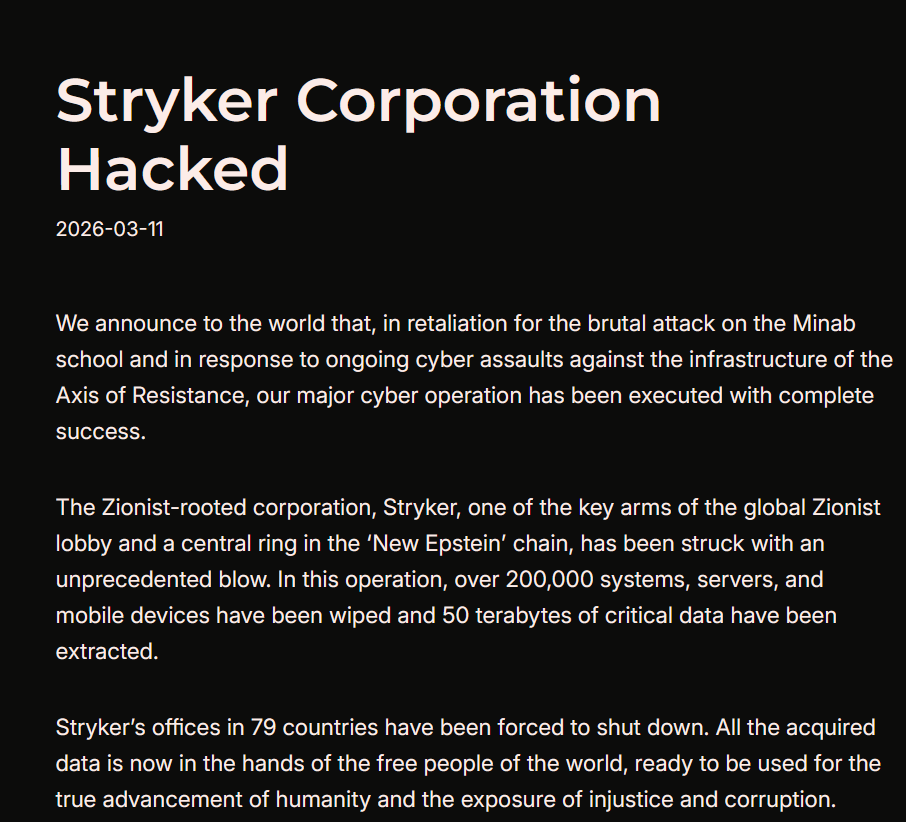

上周,一个名为 Handala 的亲巴勒斯坦黑客组织公开宣称对此次攻击负责。该组织的声明口气颇为强硬,声称他们不仅擦除了员工终端,其行动还波及了超过 20 万台服务器、移动设备及其他系统,并迫使史赛克关闭了其在全球 79 个国家的办公室。此外,黑客宣称从公司基础设施中窃取了约 50TB 的企业数据。

据 SecurityWeek 等安全媒体分析,Handala 表面上是独立的黑客组织,但被广泛认为是伊朗支持的 Void Manticore 组织的“马甲”。这个组织以网络钓鱼、数据窃取、勒索和破坏性的擦除攻击而闻名,同时擅长进行信息战和心理战。自地区冲突升级以来,他们已经多次将以色列的军方服务器、情报官员和相关企业作为攻击目标,进行数据窃取或破坏。

企业概况与攻击细节

史赛克公司是美国乃至全球领先的医疗科技企业,其产品线涵盖医院用的手术器械、骨科植入物、医学影像系统和病床等关键设备。2024年,该公司的全球销售额高达 226 亿美元,员工总数超过 5.3 万人。

公司官方强调,此次事件并非传统的勒索软件攻击,攻击过程中也并未部署任何恶意软件。根据 BleepingComputer 援引内部消息人士的报道,攻击的具体时间发生在世界协调时(UTC)3月11日的凌晨5点至8点之间。攻击者先是攻陷了拥有高级权限的管理员账户,随后创建了新的全局管理员账户,并滥用微软 Intune 设备管理平台内置的“擦除”命令,远程清除了近 8 万台设备上的数据。

目前,事件的调查工作正由微软的检测与响应团队(DART)主导,并得到了 Palo Alto 旗下 Unit 42 团队的支持。对于企业运维与安全团队而言,这次事件再次敲响了警钟:拥有过高权限的账户一旦失守,其管理工具本身就可能变成攻击者手中最危险的武器。

史赛克在 2026 年 3 月 15 日美国东部时间上午 11:30 发布的声明中再次强调了业务连续性:“我们全球产品组合中的所有史赛克产品,包括联网设备、数字技术和救生技术,均保持安全可用。本次事件仅限于史赛克内部微软环境,因此未影响任何产品——无论是否联网。”

参考来源:

Attack on Stryker’s Microsoft environment wiped employee devices without malware

https://securityaffairs.com/189545/hacking/attack-on-stryker-s-microsoft-environment-wiped-employee-devices-without-malware.html

技术安全的战场瞬息万变,保持对最新威胁动态的关注至关重要。如果你想了解更多实战案例与防御技术,欢迎在 云栈社区 与我们一同探讨。 |