Sophos 的研究人员最近发现,一种被称为 “ClickFix” 的攻击技术正在升级其战术并扩大其攻击范围。这种技术主要通过诱导用户手动复制并执行恶意终端命令,从而绕过传统的安全防护。最初,ClickFix 主要针对 Windows 平台,但现在它正越来越多地瞄准 macOS 用户。在近期的攻击活动中,攻击者不仅将攻击平台扩展到了 macOS,还部署了如 AMOS 和 MacSync 等复杂的信息窃取程序。专家分析认为,这种战术演变可能是为了应对不断升级的防御措施,同时也反映了更广泛的技术趋势变化。

第一阶段:基础但有效的终端命令欺诈

Sophos 的研究人员详细分析了三个针对 macOS 用户的 ClickFix 攻击活动,这些活动最终都部署了名为 MacSync 的信息窃取程序。在 2025 年 11 月,攻击者采用了相对 “经典” 的 ClickFix 技术流程:当受害者搜索与 ChatGPT 相关的工具时,他们会通过谷歌的赞助链接被引导至一个伪造的 OpenAI/ChatGPT 页面。这些页面会煞有介事地指导用户复制并执行一条经过混淆处理的终端命令。这条命令最终会下载并运行 MacSync 信息窃取程序。这种方法虽然原理简单,但它高度依赖于用户对看似正规流程的信任,因此在实际中非常有效。

Sophos 在报告中指出:“请注意上方的终端命令,它经过简单的去混淆处理后,实际上会从攻击者控制的网站下载并执行一个 Bash 脚本。该脚本会要求用户输入系统密码,随后获取并以用户的权限运行恶意的 MachO 二进制文件,也就是 MacSync 信息窃取程序。”

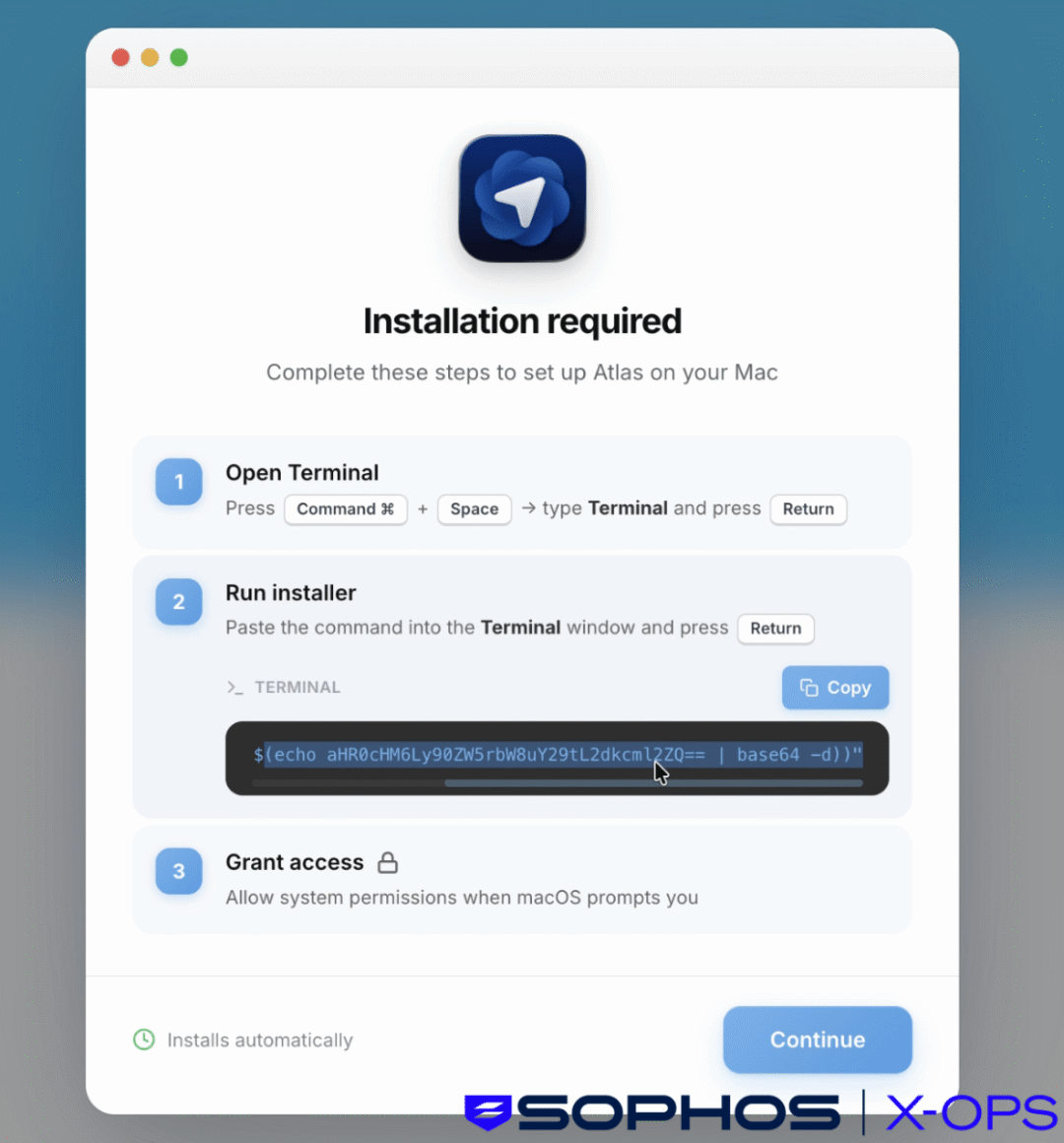

攻击者伪造的应用安装界面,引导用户执行恶意命令。

第二阶段:利用ChatGPT对话提升可信度

到了 2025 年 12 月,攻击活动在传播和规避技术上都出现了明显的升级。攻击者不再直接将用户重定向到虚假的下载网站,而是巧妙地利用了合法的 ChatGPT 共享对话功能来建立初始可信度。这些看似分享实用技巧(如“如何清理Mac”或安装某工具)的对话页面,会将受害者进一步引导至一个模仿 GitHub 主题的虚假界面。这个界面完全仿照了合法的软件安装流程,诱使用户运行恶意的终端命令。这一技术成功地绕过了 macOS 内置的 Gatekeeper 和 XProtect 等安全防护机制。

报告进一步说明:“ChatGPT 对话看起来是在提供有用的指南,但实际上它们是将受害者引向恶意 GitHub 主题着陆页的跳板。随后,伪造的 GitHub 安装界面会诱骗用户运行恶意终端命令,这正是整个攻击链中的‘ClickFix’环节。这种方法能够有效规避 macOS 的 Gatekeeper 和 XProtect 等安全控制措施。”

攻击者制作的仿GitHub风格页面,进一步诱导用户执行命令。

与此同时,攻击者还引入了复杂的追踪基础设施,其中包括基于 JavaScript 的分析工具、IP 和地理位置记录功能,以及通过 Telegram 机器人实现的实时报告功能。这使得他们能够精准地监控攻击效果。数据显示,多个相关域名的用户交互量已经达到了数万次。

第三阶段:模块化服务与内存攻击

时间推进到 2026 年 2 月,该攻击行动已经演变成一个更为高级和隐蔽的威胁。虽然初始感染阶段仍然依赖用户交互(即ClickFix),但有效载荷的投递方式已经转变为多阶段的“加载器即服务”模式。恶意软件不再使用简单的、可直接分析的二进制文件,而是转而采用经过混淆的 shell 脚本、由 API 密钥保护的命令与控制基础设施,以及直接在内存中执行的动态 AppleScript 有效载荷。这些改进显著提升了恶意软件对抗静态分析和行为检测的能力。

最新版本的 MacSync 信息窃取程序功能强大,可以窃取广泛的用户数据,包括浏览器数据、各类凭证、本地文件、SSH 密钥、云服务配置文件以及加密货币钱包等。它还具有分块传输外泄数据、设置持久化机制和集成反分析技术等高级功能。更值得注意的是,它能够通过向 Ledger 钱包应用程序注入恶意代码来篡改其行为,从而窃取用户的助记词。这使得攻击者可以直接盗取受害者的加密货币资产,危害极大。对于这类复杂的内存攻击和漏洞利用技术,渗透测试领域的深入知识有助于理解其原理和防御方法。

攻击模式全面升级

总体而言,这些攻击活动清晰地展示了一种演变趋势:从相对简单的、依赖一次性欺骗的社会工程学攻击,转向高度模块化、隐蔽且以数据窃取为中心的持续运营模式。这种转变既反映了攻击者为适应日益强大的终端安全防御措施所做的努力,也体现了攻击者自身技术实力的日益成熟。

报告总结道:“这三个攻击活动展示了多种战术演进,以及对传统 ClickFix 模式的持续改进。虽然它们都利用了生成式 AI 相关的诱饵,但从简单地冒充知名企业的恶意网站,转向利用共享的 ChatGPT 对话,这标志着一项重大的社会工程技术转变。攻击者成功利用了两大优势:一是在可信域名上托管恶意内容(首轮攻击也已采用此策略),二是利用了当时还相对新颖的 ChatGPT 对话共享功能。”

参考来源:

From Windows to macOS: ClickFix attacks shift tactics with ChatGPT-based lures

https://securityaffairs.com/189546/cyber-crime/from-windows-to-macos-clickfix-attacks-shift-tactics-with-chatgpt-based-lures.html

网络安全威胁在不断演变,从 Windows 到 macOS 的平台转移,以及利用 AI 工具进行社会工程学攻击,都提醒我们需要保持警惕。对于开发者而言,在执行任何未经严格验证的终端命令前,务必三思。如果你想了解更多关于安全攻防的实战技巧和深度分析,欢迎来 云栈社区 的安全板块参与讨论。