想象一下这个场景:2026年3月,一位独立安全研究员在调查与中东冲突相关的信息操纵行动时,输入了一个可疑的宣传账号邮箱。仅仅15分钟后,一张清晰的关系图谱呈现在屏幕上:六个关联社交账号、两个IP地址、一个注册地在德国的域名,甚至还有一套曾出现在数据泄露库中的密码哈希。

这一切,都得益于一个强大的工具:Maltego。

OSINT 市场:一个正在急速膨胀的领域

进入2025年,全球开源情报(OSINT)市场规模已达到51.7亿美元,预计2026年将达到54.8亿美元。推动这一增长的不仅是传统的情报机构,企业风控部门、新闻调查记者以及独立研究人员都成为了重要力量。在这个工具林立的领域,能真正支撑起复杂、深度调查的平台屈指可数,而 Maltego 无疑是其中备受专业情报社区信赖的核心工具之一。

Maltego 是什么:不是搜索引擎,是关系图谱引擎

Maltego 由 Paterva 开发,是一款专为 图形化关系分析 而生的 OSINT 工具。它与传统搜索引擎有着本质区别:后者给你一页页孤立的结果列表,而 Maltego 为你生成的是一张 可交互的网络关系图,直观展示目标对象与海量数据点之间的动态关联。

其核心机制在于 Transform(转换)。你输入一个“实体”(例如一个邮箱地址),Maltego 通过调用集成的大量外部数据源 API,自动将这个实体“转换”成与之相关的其他信息实体。这就把分析师原本需要在十几个不同平台间手动切换、查询、比对的工作流程,压缩到了几分钟之内。

看看几个典型的应用场景:

| 输入实体 |

可“转换”出来的关联信息 |

| 邮箱地址 |

关联的社交媒体账号、注册的域名、数据泄露记录、绑定的电话号码 |

| 域名 |

子域名、Whois 注册信息、解析的 IP 地址、历史 DNS 记录 |

| IP 地址 |

所属组织、同一网段的其他设备、关联的域名、物理地理位置 |

| 人名 |

社交媒体档案、关联的邮箱地址、企业注册信息、新闻提及记录 |

结合热点:剖析中东冲突中的信息操纵行动

以 2026 年 2 月 28 日美以联合空袭伊朗后的网络舆论战为例,网络上瞬间充斥着大量协调化的信息操纵行动,包括虚假的伤亡数字、伪造的军事视频以及有组织的舆论推送。

那么,开源情报研究者是如何追踪并拆解这些行动的呢?

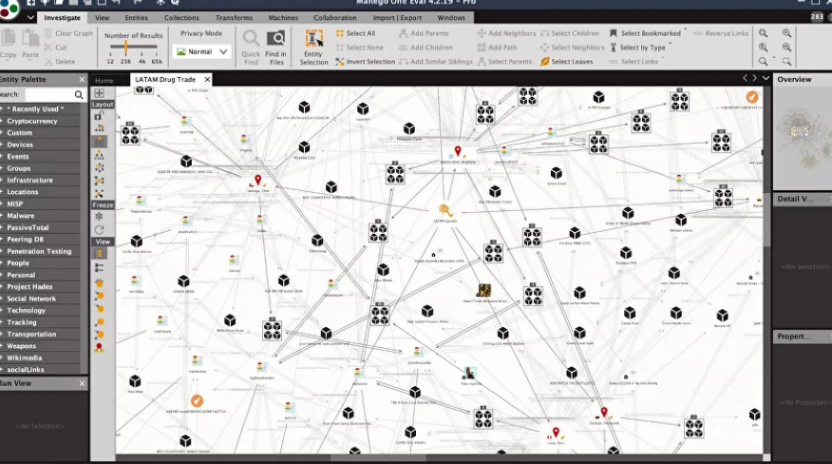

- 第一步:发现可疑账号。利用 Telegram 社区专用的 OSINT 工具(如 Telegago),监控与伊朗相关的公开频道,识别出多个在同一时间段、以高度相似的叙事模式大量推送内容的账号。

- 第二步:提取关键标识符。从这些可疑账号的公开资料中,提取出注册邮箱、关联用户名、引用的域名链接等关键信息。

- 第三步:导入 Maltego 建图。将邮箱和用户名作为起点实体输入 Maltego,运行相关的 Transform。通常在 5 到 10 分钟内,一张关系图谱便会生成。分析结果可能显示:多个账号使用同一 IP 地址注册,其关联域名都注册在同一个 Gmail 邮箱下,并且这些邮箱地址出现在了 2023 年的某次大规模数据泄露记录中。

- 第四步:溯源与定性。通过这张清晰的关系图谱,研究员可以有力地证明,这些账号并非独立的个体行为,而是一个有组织、协调运营的信息影响网络。

从一个孤立的邮箱地址开始,到勾勒出一张完整的操纵网络图谱,整个过程可能只需要不到两小时。这在几年前,需要一个团队花费数周时间才能完成。

Maltego 实操入门:三步快速上手

步骤一:获取工具

Maltego 官网提供了免费的 Community Edition(社区版),支持 Windows、macOS 和 Linux 系统。对于使用 Kali Linux 的安全研究人员来说,安装更是一行命令的事:

sudo apt install -y maltego

社区版的功能对于个人学习以及中等复杂度的调查任务来说已经足够。

步骤二:安装 Transform

启动 Maltego 后,进入 Transform Hub。在这里可以筛选并安装社区版可用的免费 Transform(目前大约有 50 款)。它们覆盖了网络基础设施探测、社交媒体追踪、数据泄露查询等主要方向。建议优先安装以下几个核心 Transform:

- Shodan Transform:用于扫描与 IP 地址关联的网络设备信息。

- Have I Been Pwned:用于核查邮箱或用户名是否出现在已知的公开数据泄露库中。

- Censys Transform:用于发现 IP 地址与域名的映射关系。

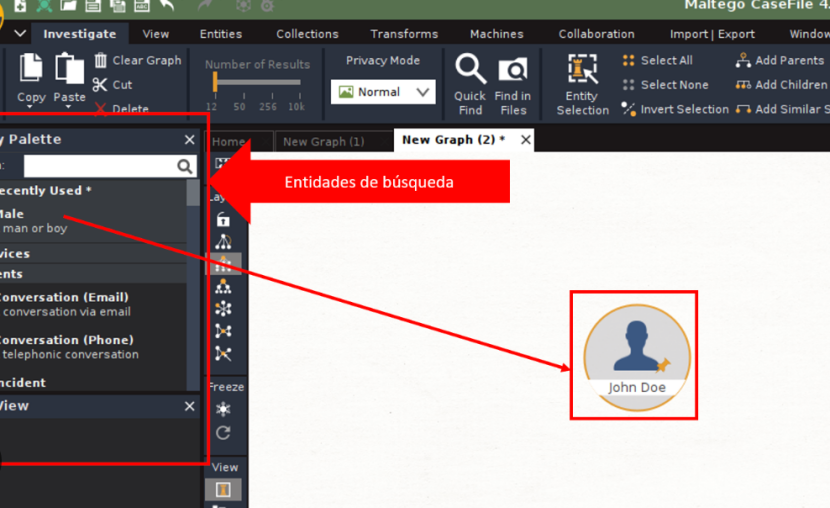

步骤三:建图与分析

创建一个新的图谱,从左侧实体面板将你的起点实体(邮箱、域名或 IP)拖入画布。右键点击该实体,选择运行对应的 Transform。Maltego 会自动查询并返回关联数据,你可以像拼图一样,逐步扩展和探索图谱上的各个节点。

所有分析结果都可以导出为图片、PDF、CSV 或 JSON 格式,方便用于撰写报告或进行下一步的自动化处理。

通过 Maltego,我们能看到数字世界的“影子”是如何被连点成线的。无论是用于防御性的攻击面测绘、渗透测试前的信息收集,还是进行深度的网络调查,它都提供了一个无与伦比的视角。当然,强大的能力也意味着重大的责任,所有调查行为都必须在合法合规的框架内进行。对于希望深入安全或情报分析领域的学习者而言,掌握 Maltego 这类工具,无异于掌握了一把打开新世界大门的钥匙。如果你想探讨更多类似的技术实践,欢迎来 云栈社区 的对应板块交流。 |