你是否想过,Linux系统是如何精确控制每一个进出网络的数据包的?这背后,一个名为Netfilter的强大内核框架发挥着核心作用。本文将从其架构出发,解析其工作原理,并探讨其在实际安全与网络管理中的关键应用。

Netfilter 概述

Linux Netfilter 是 Linux 内核中一套功能强大的网络数据包处理框架,它允许内核模块对网络层(IPv4/IPv6)、传输层(TCP/UDP/ICMP 等)的数据包进行灵活的过滤、修改、转发、跟踪等操作。它是构建防火墙(如 iptables、nftables)、网络地址转换(NAT)、端口转发等网络功能的核心基础。

Netfilter 架构概述

Netfilter 的架构主要由以下几个组件组成:

1. Hooks (钩子点)

Netfilter 提供了一系列挂钩(hooks),允许在数据包处理路径的关键节点插入自定义处理逻辑。常见的挂钩点包括:

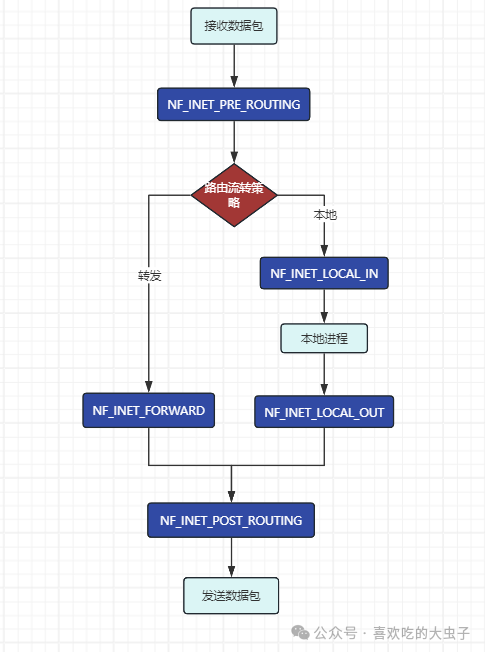

NF_INET_PRE_ROUTING:数据包刚到达网络接口,尚未进行路由判决时。NF_INET_LOCAL_IN:数据包被判定为发往本机进程,在交付给上层协议栈之前。NF_INET_FORWARD:数据包被判定需要转发到其他主机时。NF_INET_LOCAL_OUT:数据包从本机进程发出,进入网络栈之后。NF_INET_POST_ROUTING:数据包即将离开网络接口之前。

2. Tables (表)

Netfilter 使用表(tables)来组织不同类型的处理规则。主要有以下几种表:

- filter:默认的包过滤表,主要用于控制数据包的接受(ACCEPT)和拒绝(DROP/REJECT)。

- nat:用于网络地址转换(NAT)。处理连接的源地址(SNAT)和目的地址(DNAT)转换。

- mangle:用于修改数据包的某些字段,例如 TTL、TOS 或给数据包打上标记。

- raw:用于配置数据包跟踪,以便在连接跟踪机制启用之前进行处理。

3. Chains (链)

每个表可以包含多个链(chains),每个链是一组按顺序执行的规则集合。Netfilter 处理数据包时,会根据数据包的流向,进入相应的链并按序匹配规则。

- 内置链:Netfilter 预定义的链,与特定的钩子点直接绑定(例如,

filter 表的 INPUT、FORWARD、OUTPUT 链分别对应 NF_IP_LOCAL_IN、NF_IP_FORWARD、NF_IP_LOCAL_OUT 钩子点)。

- 自定义链:用户手动创建的链,需通过 “跳转(JUMP)” 规则关联到内置链,用于模块化管理复杂规则。

Netfilter 工作流程

Netfilter 的工作流程大致如下:

- 数据包到达:网络数据包通过网卡进入 Linux 内核网络栈。

- 挂钩触发:数据包根据其路径触发相应的 Netfilter 钩子。例如,一个刚到达的包会触发

NF_INET_PRE_ROUTING 钩子。

- 规则匹配:Netfilter 根据已配置的表和链中的规则对数据包进行逐条匹配。每条规则通常包括:

- 匹配条件:如源/目标 IP、协议类型、端口号等。

- 动作:规定匹配后的处理,如

ACCEPT、DROP、REJECT 或跳转到自定义链。

- 执行动作:执行第一条匹配到的规则所定义的动作。若链中所有规则都不匹配,则执行该链的默认策略(如

ACCEPT 或 DROP)。

- 数据包转发或发送:处理后,数据包或被继续转发,或被交付给本地应用,或被发出。

数据包处理流程

下图直观展示了数据包在 Netfilter 框架下的完整流转路径:

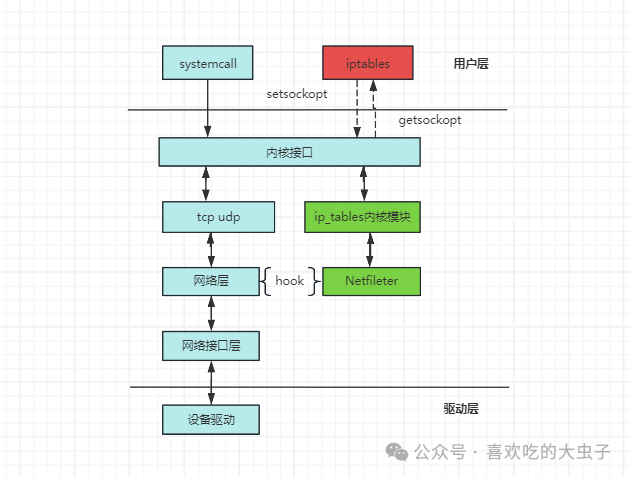

Netfilter 在内核中的位置

要理解 Netfilter 如何生效,需要了解它在整个Linux 网络栈中的位置。下图描绘了用户空间工具(如 iptables)与内核中 Netfilter 模块的交互关系:

上图清晰地反映了用户空间的 iptables 命令如何通过系统调用,与内核中基于 Netfilter 的 ip_tables 模块进行通信,从而配置和管理防火墙规则。

Netfilter 应用场景

作为 Linux 网络/系统功能的基石,Netfilter 的常见应用场景包括:

- 防火墙:通过

filter 表配置入站、出站及转发规则,阻挡恶意流量(如禁止特定 IP 访问、限制端口),这也是安全/渗透/逆向相关工作的基础。

- 网络地址转换(NAT):

- SNAT(源地址转换):使多台内网主机共享一个公网 IP 访问互联网。

- DNAT(目的地址转换):将公网 IP 的端口映射到内网服务器,实现对外提供服务。

- 端口转发:将访问本机某端口的数据包转发到其他主机或本机其他端口。

- 流量整形与标记:通过

mangle 表修改数据包的 TTL、TOS 字段,或打上标记,用于后续 QoS(服务质量)策略控制。

- 入侵检测/防御(IDS/IPS):第三方安全工具(如 Snort、Suricata)基于 Netfilter 钩子捕获并深度分析数据包,实现实时威胁检测与拦截。

Netfilter 性能优势与注意事项

性能优势

- 高效的内核实现:直接运行在内核态,避免了频繁的用户态/内核态切换,延迟极低。

- 灵活的钩子机制:在数据包处理的关键路径上预设钩子,允许按需注入处理逻辑,优化流程。

- 连接跟踪:支持有状态检测,能有效管理和优化基于连接状态的防火墙规则。

- 模块化与扩展性:支持通过可加载内核模块(如

xtables 扩展)动态增加功能,不影响核心性能。

- 支持并发与硬件加速:能利用多核处理器处理高并发流量,部分网卡支持硬件卸载以进一步提升效率。

注意事项

对于负责运维/DevOps/SRE的同学,在利用 Netfilter 的强大功能时,也需注意以下几点:

- 规则复杂度:过于复杂或庞大的规则集会增加匹配开销,影响性能。应定期审核和精简规则。

- 钩子优先级:注册自定义钩子时,优先级设置不当可能导致规则被意外绕过或覆盖。

- 连接跟踪开销:在高连接数场景下,连接跟踪会占用较多内存和CPU。需合理设置连接跟踪表大小和超时时间。

- 调试与监控:善用

tcpdump、conntrack 以及 iptables 的日志功能来监控流量和规则匹配情况。

- 兼容性考量:与 QoS、复杂路由、VPN 等其他网络功能结合时,需充分测试以避免冲突或性能瓶颈。

总结

Linux Netfilter 是内核中至关重要的网络数据包处理框架。它通过在网络栈的关键路径设置钩子点,允许开发者注册处理函数,从而实现对数据包的深度控制。无论是实现基础的防火墙隔离,还是完成复杂的 NAT 与流量工程,Netfilter 都提供了强大而灵活的内核级支持。深入理解其架构与原理,是构建高效、安全网络环境的必备技能。如果你想了解更多类似的底层技术剖析,欢迎来云栈社区交流探讨。 |