还在为分析复杂的JavaScript 逆向逻辑而头疼吗?手动设置断点、追踪调用堆栈、寻找密钥和重写脚本,这一系列操作不仅耗时,更对分析者的经验要求极高。今天我们来介绍一个能够改变这一现状的工具:AI_JS_DEBUGGER。

这是一款基于 Chrome DevTools Protocol (CDP) 的 AI 自动化 JS 逆向调试工具。其核心思路是让 AI 智能体接管前端调试的全过程,自动完成断点设置、堆栈回溯、加解密逻辑识别等繁琐工作,并最终生成可读性强的分析报告和即拿即用的 mitmproxy 脚本,从而显著降低前端安全分析与逆向的门槛。

核心功能亮点

- 双模式断点设置:支持通过 JS 文件路径和行号设置断点,也支持对 XHR/Fetch 网络请求设置断点,能够覆盖静态代码分析和动态接口调用的不同场景。

- 智能堆栈追溯:特别是在 XHR 请求断点模式下,工具能自动回溯到顶层的调用函数,帮助快速定位到关键的业务加密代码位置。

- AI 深度逻辑解析:集成大语言模型的能力,自动识别代码中的 AES、RSA、DES 等常见加密算法,分析密钥的生成与传递规则,解析整体的加解密流程。

- 一键生成成果物:分析完成后,可一键生成结构清晰的 Markdown 格式技术报告,以及可直接运行、用于中间人劫持测试的 mitmproxy Python 脚本。

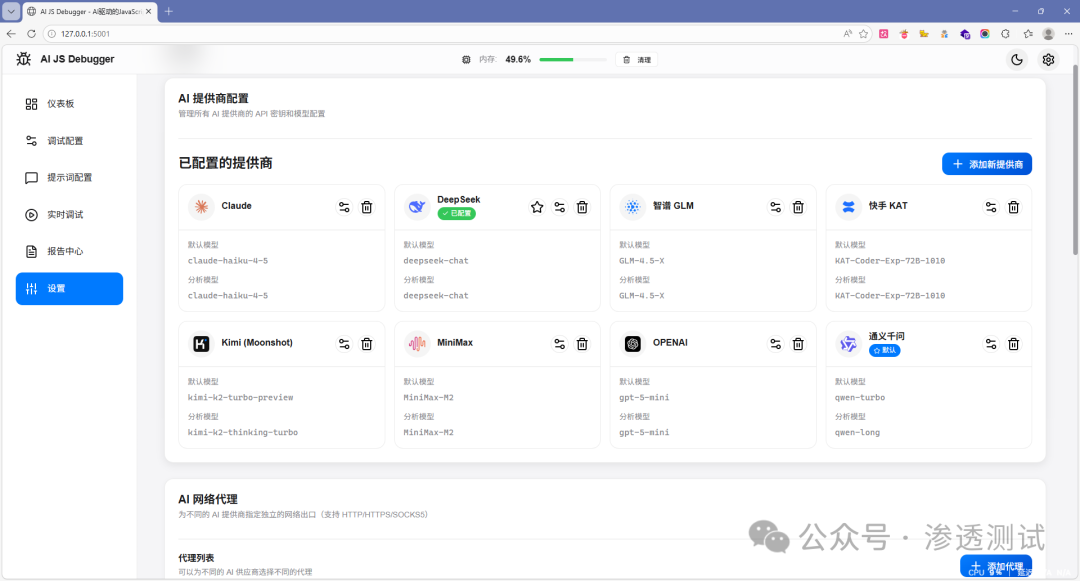

- 灵活的模型支持:兼容多种主流大模型 API,包括但不限于 OpenAI GPT 系列、Claude、DeepSeek、通义千问、智谱 GLM 等,用户可根据自身情况配置。

- 多浏览器兼容:支持 Chrome、Firefox、Edge 等主流浏览器,可自动探测浏览器路径,也支持手动配置。

环境与准备工作

在开始使用前,请确保你的环境满足以下基本要求:

- Python 3.11 或更高版本。

- 至少安装以下一种浏览器:

- Google Chrome

- Microsoft Edge

- 准备一个或多个大模型 API 密钥。工具兼容遵循 OpenAI API 格式的接口,这意味着许多国产模型(如 DeepSeek、通义千问等)也可以方便地接入。

快速上手步骤

只需几步,即可启动并体验 AI_JS_DEBUGGER。

首先,克隆项目代码并安装依赖:

git clone https://github.com/Valerian7/AI_JS_DEBUGGER.git

cd AI_JS_DEBUGGER

pip install -r requirements.txt

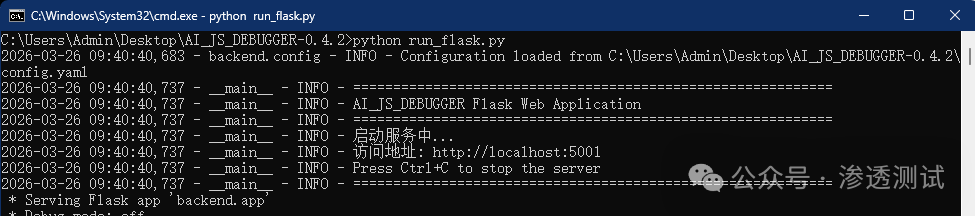

然后,运行主程序启动 Flask 后端服务:

python3 run_flask.py

如果一切正常,你将在终端看到类似下方的启动日志,表明本地服务已启动。

接下来,打开你的浏览器,访问控制台输出的地址(通常是 http://127.0.0.1:5001)。

基础配置

首次访问系统,需要先配置 AI 模型。在 “设置” -> “AI 提供商配置” 页面,添加你已拥有 API 密钥的模型供应商,并填写对应的模型名称和密钥。工具已预置了多个常见供应商的配置模板,如 Claude、DeepSeek、OPENAI、通义千问等。

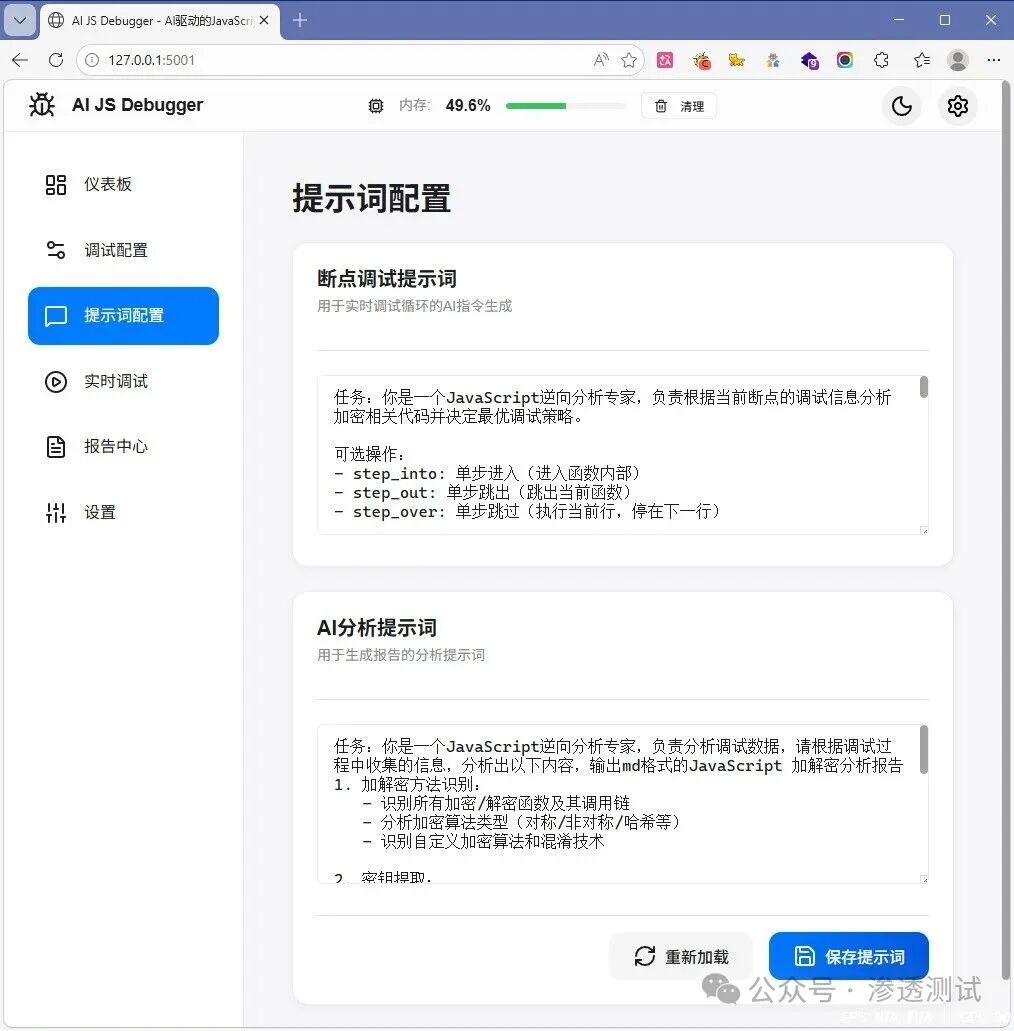

接着,建议检查或配置 “提示词”。在 “提示词配置” 页面,你可以看到用于指导 AI 进行实时调试和生成最终报告的两套系统提示词。这些提示词定义了 AI 的任务和目标,通常使用默认设置即可,高级用户也可以根据需要进行微调。

完成以上配置后,你就可以在 “调试配置” 页面创建新的调试任务了。你需要指定目标 URL、选择调试模式(行号断点或 XHR 断点)、并配置相应的断点参数。启动调试后,工具会自动控制浏览器访问目标页面,并在命中断点后,由 AI 根据预设策略(单步进入、跳过等)自动执行调试分析。

所有分析完成后的报告都会在 “报告中心” 集中管理。你可以在这里查看历史报告,报告内容会详细列出识别到的加密函数、算法类型、密钥信息以及生成的 Python 脚本预览。

总结

AI_JS_DEBUGGER 通过将 CDP 协议与 LLM 智能分析相结合,为前端 JavaScript 的逆向分析提供了一套高效的自动化解决方案。它尤其适用于需要快速分析网站登录接口、数据提交加密等场景,能够将安全研究人员从重复的调试操作中解放出来,更专注于逻辑理解和策略制定。对于从事 Web 安全、爬虫开发或前端技术研究的工程师来说,这是一个值得尝试的效率工具。

请注意:本文所提及的工具及技术应仅用于合法授权的安全学习与研究、漏洞验证及个人教育目的。使用者必须确保自己的所有行为符合所在地法律法规,任何滥用行为产生的后果需自行承担。 |