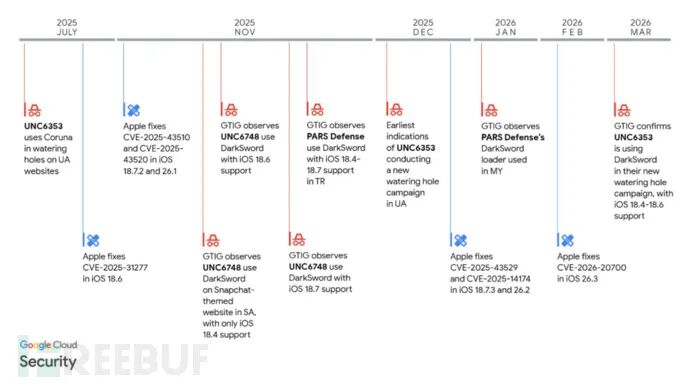

一个名为DarkSword的复杂iOS漏洞利用链近期在GitHub上被完整泄露,安全研究人员警告称,全球多达2.7亿台运行iOS 18.4至18.7版本的iPhone正面临严重风险。这一工具包允许攻击者通过Safari浏览器漏洞在用户无感知且无需交互的情况下完全控制设备并窃取敏感数据。根据谷歌、Lookout及iVerify的联合调查,这一威胁自2025年底就已开始活跃,其公开泄露无疑将进一步降低攻击门槛。

DarkSword攻击原理:串联六个漏洞的致命组合

DarkSword并非利用单一漏洞,而是一条组合式的漏洞利用链。攻击者通过连续利用六个不同的安全缺陷来层层突破苹果的防护体系,最终实现对设备的完全控制。这种“组合拳”式的多角度攻击方式,使得传统的单一维度防御措施难以有效应对。

攻击通常始于一个简单的动作:用户使用Safari浏览器访问了被植入恶意代码的特定网页。这是一种典型的“路过式下载”攻击,意味着用户无需点击任何链接或按钮,仅仅访问该页面就会触发感染流程。安全研究机构Lookout的报告进一步指出,一个名为UNC6353的疑似攻击组织曾通过“水坑攻击”策略,劫持了乌克兰顿巴斯新闻网等用户信任的站点来分发攻击载荷。更令人警觉的是,研究团队甚至在2026年2月12日发现了一家食品加工厂内的设备感染案例,这表明日常的网页浏览也可能带来意想不到的风险。

谷歌威胁情报组的调查补充了更多细节:在2025年11月初,另一个黑客组织UNC6748曾搭建一个伪装成Snapchat的钓鱼网站(snapshare.chat),通过隐藏的恶意代码针对沙特用户发动自动攻击。除了乌克兰和沙特,中国、土耳其和马来西亚的用户也受到了影响。

数据窃取能力:无声无息,范围广泛

一旦DarkSword成功入侵设备,它能在数分钟内迅速完成数据窃取并清除自身痕迹,隐蔽性极高。其窃取的数据范围极为广泛,几乎涵盖了个人设备的全部核心隐私:

- 私密短信与通话记录

- iOS钥匙串中存储的各类密码(如Wi-Fi密码)

- 设备的实时地理位置信息

- 浏览器历史记录与日历事项

- 健康应用数据,乃至加密数字货币钱包信息

GitHub公开泄露:危机全面升级

本次事件最危险的转折点在于,DarkSword漏洞利用链的完整版本在GitHub上被公开泄露。多个安全渠道证实,泄露的代码包含了可直接编译和部署的攻击工具包,这使得即使不具备深厚专业技术能力的攻击者也能轻易复制这一复杂的攻击模式。安全专家Matthias Frielingsdorf警告称,此类高价值攻击工具的公开泄露,通常会引发大规模的模仿攻击浪潮,将潜在威胁范围急剧扩大。

已利用野外漏洞利用链darksword在运行iOS 18.6.2的iPad mini 6上实现内核读写权限 pic.twitter.com/zT2mc8TvbM

——matteyeux (@matteyeux) 2026年3月23日

iVerify公司评估,全球约有2.7亿台运行iOS 18.4至18.7系统的设备暴露在此风险之下。GitHub的公开泄露事件无疑使这一数字背后的实际威胁等级攀升到了新的高度。对于关注安全渗透与逆向工程领域的研究者而言,这一泄露样本既是深入分析高级攻击手法的珍贵资料,也是警示攻击门槛正在降低的明确信号。

防护与应对措施

苹果公司已确认,运行最新的iOS 26系统可以完全防御此类攻击。因此,对于所有用户而言,最直接、最有效的防护手段就是立即将设备系统更新至最新版本。针对无法升级到iOS 26的旧款设备,苹果已于2026年3月11日发布了针对iOS 15和16系统的紧急安全更新。如果设备因故暂时无法进行系统更新,用户可以启用系统内置的“锁定模式”来大幅增强设备防护能力,该模式会严格限制部分功能,从而有效阻断此类复杂攻击。

参考来源:

DarkSword iPhone Exploit Leaked Online, Hundreds of Millions at Risk

https://hackread.com/darksword-iphone-exploit-leaked-online/

了解最新的安全动态和技术分析,欢迎访问云栈社区,与更多技术从业者交流探讨。 |