近期,一个名为 OpenClaw 的 AI 项目在开发者圈内获得了不少关注。然而,与热度一同涌来的,还有一场精心策划、专门针对该社区开发者的网络钓鱼骗局。网络安全公司 OX Security 发现,不法分子正在利用 GitHub 的社区功能,伪装成项目官方,向开发者抛出极具诱惑力的“代币空投”诱饵,其最终目的只有一个:清空受害者钱包里的所有加密货币资产。

一场精心伪装的“官方”通知

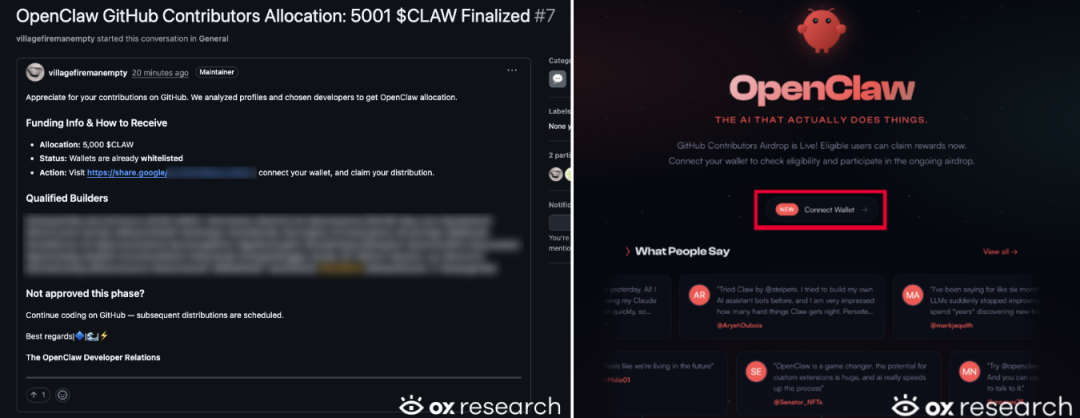

这场骗局的开端显得相当“专业”。攻击者首先在 GitHub 上创建虚假账户,并在相关项目的讨论区发布新的议题。为了扩大影响并增强欺骗性,他们会在帖子中直接 @ 提及数十位真实的项目贡献者或关注者。

这样一来,这些开发者就会通过邮箱或 GitHub APP 收到一条通知,内容看起来完全像是来自他们关注项目的官方消息。点开通知,映入眼帘的是一条“喜讯”:为了感谢你对 OpenClaw 项目的贡献,你已被选中,将获得价值 5000 美元的 $CLAW 代币奖励。

帖子中的措辞、格式都模仿得有模有样,甚至还贴心地附上“未入选者请继续努力,后续还有机会”这样的安抚性话语,让不少开发者一时难辨真伪。

“连接钱包”即中招

欺诈帖文中会附上一个领取链接,这个链接通常被伪装成谷歌的分享地址格式。一旦点击,用户就会被引导至一个域名类似 token-claw.xyz 的网站。这个网站页面堪称 OpenClaw 官网的“完美复刻”,唯一的区别,就是页面中央有一个极其醒目的“连接钱包”(Connect Wallet) 按钮。

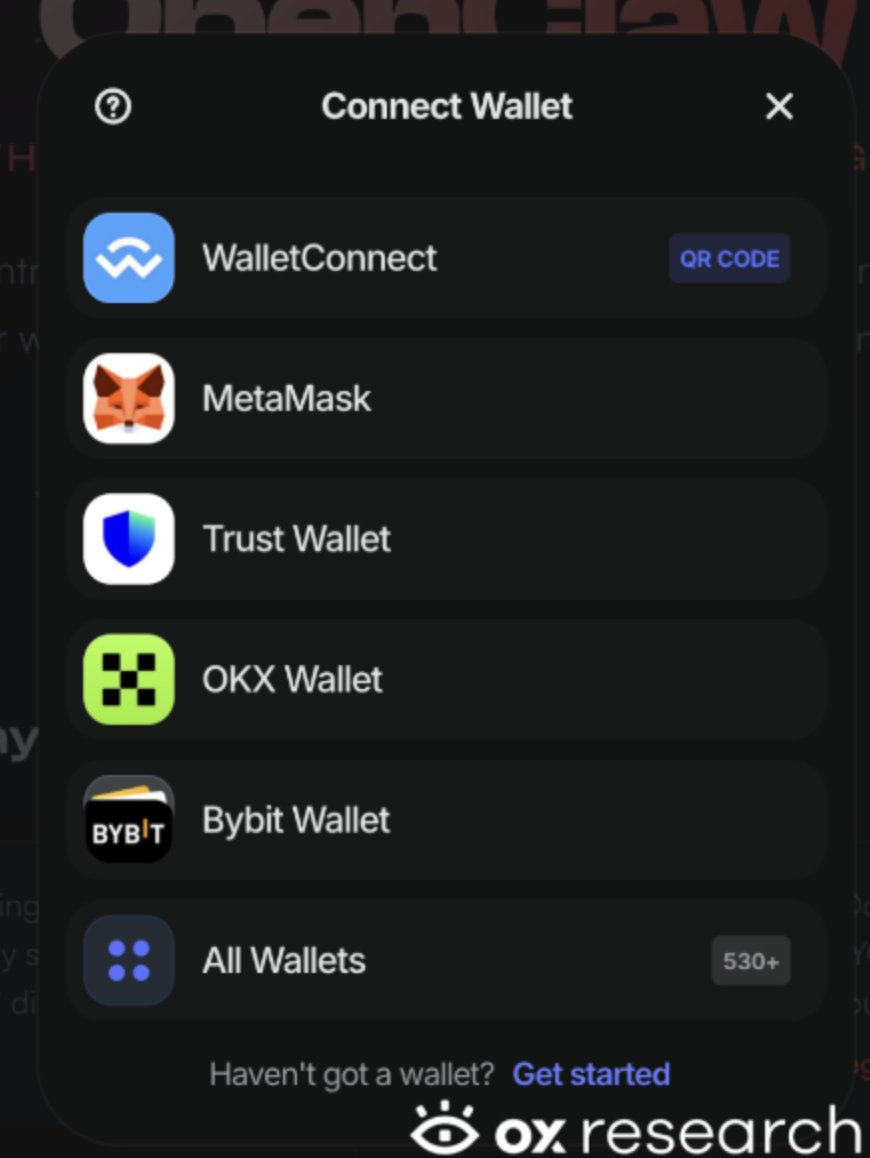

该网站支持 MetaMask、Trust Wallet、OKX Wallet 等几乎所有主流加密钱包。一旦你相信了这场“空投”,点击按钮并完成授权,就相当于将钱包的控制权部分交了出去。攻击者可以瞬间转移走你钱包内的所有资产,而整个过程你可能毫无察觉。

更狡猾的是,安全研究 人员在分析诈骗网站的代码时,发现了一个名为 eleven.js 的恶意脚本文件。该文件包含一个被称为 nuke 的恶意功能。这个功能的作用是,在完成资产盗取后,自动清除受害者浏览器中与该诈骗网站相关的所有本地记录(如 LocalStorage),让受害者难以追溯攻击来源,也为后续的安全分析制造了障碍。

如何识别与防范

据分析,攻击者很可能是在 GitHub 上专门搜索那些为 OpenClaw 相关项目点过星 (Star) 或有过互动记录的开发者,从而精准锁定目标,提升骗局的成功率。虽然目前尚未有大规模资金损失的报告公开,但此次攻击的策划者显然经验老道——他们在发起攻击后的几小时内就迅速删除了用于作案的 GitHub 账号,企图销毁证据。

对于经常活跃在 GitHub 等开源平台,尤其是持有加密货币的开发者而言,以下几点防护建议至关重要:

- 警惕所有“惊喜空投”:任何在 GitHub Issue 或讨论区突然出现的“免费代币”、“项目奖励”等信息,都应视为高度可疑。正规项目的空投或奖励通常会有官方公告渠道,而非在议题中随机@用户。

- 切勿轻信主动“@提及”:骗子正是利用了 GitHub 的通知机制让骗局披上“官方”外衣。请牢记,真正的项目方极少会通过这种方式向个人分发高额奖励。

- 绝不随意连接钱包:不要在任何来历不明的网站上连接你的加密钱包。在进行连接前,务必反复、仔细确认网址是否为该项目的唯一官方域名。对任何细微的域名差异(如拼写错误、不同后缀)都要保持高度警觉。

- 若已误操作,立即撤销权限:如果不慎在可疑网站连接了钱包,请立刻进入你的钱包应用(如 MetaMask)设置,找到“已连接站点”或“权限管理”列表,手动撤销对该网站的所有授权,并尽快将资产转移至一个全新的、安全钱包地址。

安全无小事,尤其是在区块链与开源世界交织的领域。保持警惕,验证信息来源,是保护自身数字资产的第一道防线。广大开发者在探索技术前沿、参与 开源项目 的同时,也需时刻绷紧安全这根弦。大家平时都在哪些社区交流安全经验呢?欢迎来 云栈社区 的开发者广场一起聊聊。

资讯来源:本文内容基于网络安全公司 OX Security 的研究报告及相关报道进行编译与整理。

|