传统渗透测试往往一年才进行一次,这期间你的应用可能已经引入了大量漏洞。Shannon这款AI渗透测试工具的出现,直接把漏洞利用成功率干到了96.15%,在OWASP果汁店靶场一次性发现了20+关键漏洞。

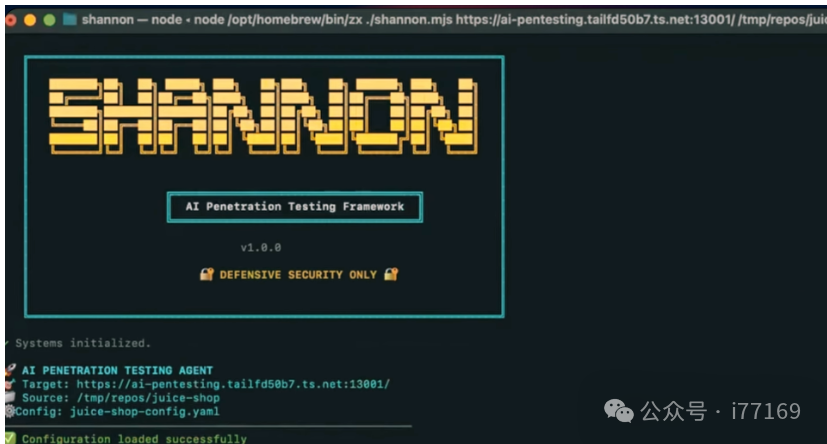

一、Shannon是什么?

Shannon是一名AI渗透测试员,跟那些只会喊“可能有漏洞”的扫描器完全不同。它的核心理念是:只输出可复现的PoC,零误报。

那么,它究竟解决了什么实际问题?

你的团队可以用Claude Code、Cursor不停地交付代码,但渗透测试呢?往往一年才进行一次。这造成了巨大的安全盲区——在剩下的364天里,你可能在不知不觉中将新产生的漏洞部署到生产环境。

Shannon通过充当你的“按需”白盒渗透测试员来弥补这一差距。它不仅仅是发现潜在问题,而是执行真实的漏洞利用,为每个发现的问题提供具体的、可验证的证据。

二、核心能力展示

2.1 战绩亮眼

在行业标准漏洞应用上,Shannon的表现令人印象深刻:

| 靶场名称 |

发现漏洞数 |

主要成就 |

| OWASP果汁店 |

20+个 |

完全认证绕过、数据库外泄、全权限升级、SSRF |

| c{api}tal API |

近15个 |

根级注入、认证绕过、权限升级、零误报 |

| OWASP crAPI |

15+个 |

多种JWT攻击、数据库攻破、SSRF、零误报 |

96.15%的漏洞利用成功率,在无提示的XBOW基准测试中表现卓越。

2.2 支持的漏洞类型

- 注入漏洞(SQL注入、命令注入)

- 跨站脚本(XSS)

- 服务器端请求伪造(SSRF)

- 破损认证/授权

- IDOR(不安全的直接对象引用)

- 等等

2.3 特色功能

- 完全自主化:一个命令启动,从2FA/TOTP登录、浏览器导航到最终报告生成,几乎无需人工干预。

- Pentester级报告:聚焦于已验证、可利用的发现,并附带可直接复制粘贴的PoC。

- 代码感知:分析源代码,智能指导攻击策略,然后对运行中的应用进行实时漏洞利用。

- 工具驱动:集成Nmap、Subfinder、WhatWeb、Schemathesis等成熟工具。

- 并行处理:同时对所有漏洞类型进行分析和利用,极大提升测试速度。

三、技术架构

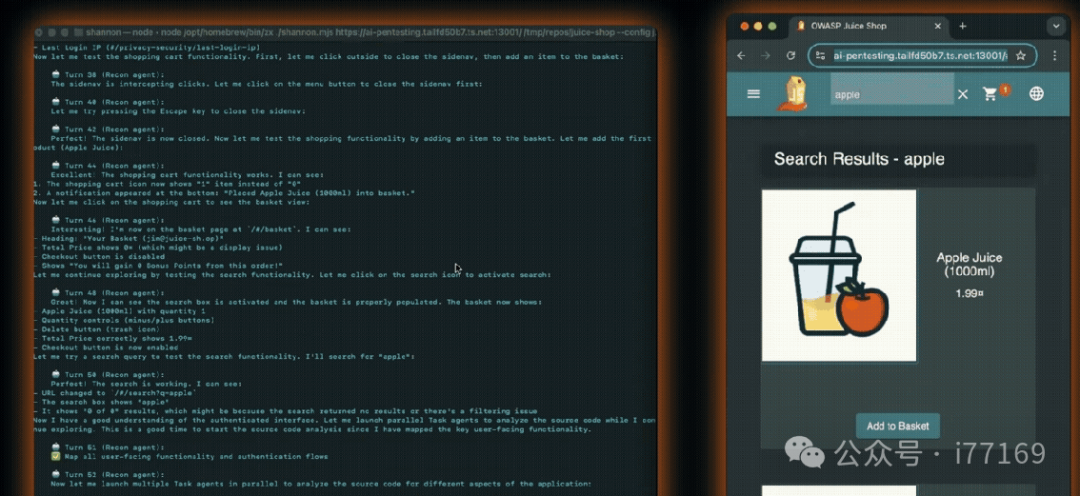

Shannon利用复杂的多智能体AI架构,模拟人类渗透测试员的方法论,其核心是一个四阶段流水线:

侦察 → 漏洞分析 → 漏洞利用 → 报告

第一阶段:侦察

分析源代码,集成Nmap和Subfinder等技术栈识别工具,并通过浏览器自动化进行实时应用探索,最终生成包含所有入口点、API端点和认证机制的详细地图。

第二阶段:漏洞分析

并联运行!每个OWASP类别的专业代理并行搜寻潜在缺陷。对于注入和SSRF这类漏洞,会进行结构化的数据流分析,追踪用户输入到危险“汇点”的完整路径。

第三阶段:漏洞利用

专用的漏洞利用代理接收分析阶段生成的假设路径,尝试通过浏览器自动化、命令行工具等方式执行真实攻击。其核心原则是 “无利用,无报告”——如果无法成功利用,则直接丢弃该发现。

第四阶段:报告

整合侦察数据和成功利用的证据,生成一份仅包含经过验证漏洞的专业报告,并配有可复现的PoC步骤。

四、安装与使用

4.1 安装

克隆项目仓库是第一步:

git clone https://github.com/KeygraphHQ/shannon.git

cd shannon

4.2 基本使用

启动一次基础渗透测试非常简单:

# 基础渗透测试

./shannon start URL=https://example.com REPO=/path/to/repo

# 使用配置文件

./shannon start URL=https://example.com REPO=/path/to/repo CONFIG=./configs/my-config.yaml

# 自定义输出目录

./shannon start URL=https://example.com REPO=/path/to/repo OUTPUT=./my-reports

重要提示:Shannon Lite专为白盒(可获取源代码)应用安全测试而设计,因此需要能够访问目标应用的源代码和仓库目录结构。

五、总结

Shannon的出现,意味着渗透测试可以不再是年度一次的传统流程,而是真正的按需、自动化安全实践。它以96.15%的成功率证明了一件事:AI不仅能发现漏洞,还能实际利用漏洞。

对于安全团队和开发者而言,这意味着可以在开发周期中更早、更频繁地进行深度安全测试,将安全左移落到实处。红队和蓝队的成员们,或许是时候考虑让这样的AI工具成为你们的得力队友了。

如果你想深入了解或尝试这款工具,可以访问其项目主页。同时,也欢迎你在 云栈社区 的安全板块与其他技术同行交流更多关于自动化安全测试的实践与想法。

项目地址:https://github.com/KeygraphHQ/shannon