对于PC游戏玩家和部分安全研究者而言,Denuvo(俗称D加密)防篡改系统曾被认为是难以逾越的屏障。然而,最新的技术发展表明,这道防线已经可以被一种更为简便的方法绕过,导致大量采用D加密的游戏面临破解风险。

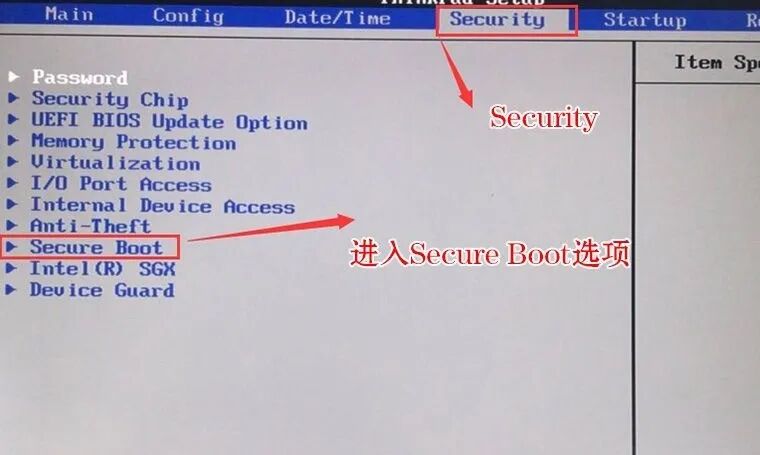

早期的绕过方案主要依赖基于虚拟机的Hypervisor技术。这种方法不仅要求用户在电脑BIOS中开启虚拟化功能,还必须关闭诸如Intel VT-d或AMD-Vi等关键安全防护选项。更麻烦的是,它一度对英特尔处理器支持不佳,且需要复杂的后续配置。

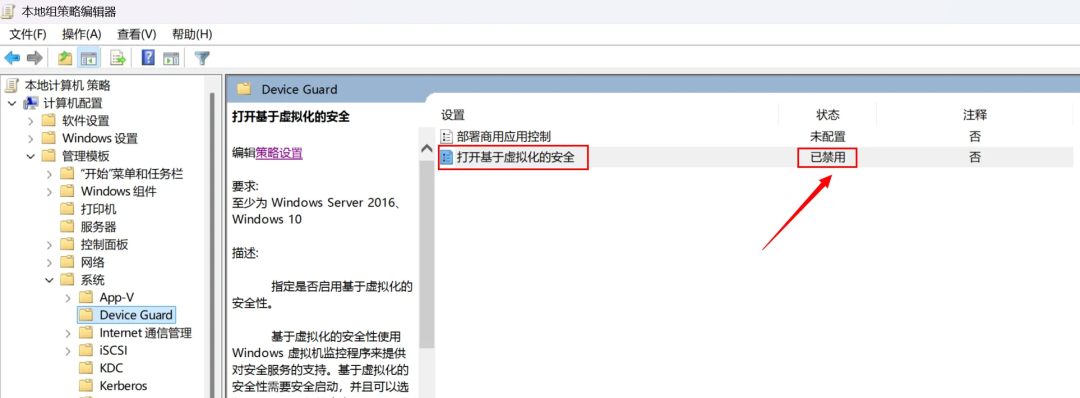

这一系列操作让许多用户望而却步。在BIOS里动刀本身就存在风险,而关闭安全防护更是加重了普通用户对于电脑可能因此遭受入侵或感染病毒的担忧。完成这些设置后,用户还需在Windows系统中关闭“内存完整性”等核心隔离功能,并安装与特定游戏配套的专用驱动,才能通过一个特殊加载器启动游戏。整个流程不仅繁琐,而且会显著改变系统状态——例如,系统右下角会永久显示“测试模式”的水印,许多正常软件也可能因环境改变而运行报错。想要恢复日常使用,又得经历一轮卸载驱动、还原系统设置的繁琐过程。

正因传统方法门槛过高、破坏性大,促使相关研究朝着更简化、更隐蔽的方向发展。近期出现的VBS(Virtualization-Based Security)绕过方式,可以看作是这种思路下的产物。颇具讽刺意味的是,VBS本是微软用于增强系统安全性的“基于虚拟化的安全”技术,如今却被逆向利用来突破安全防护。

与旧方案相比,新的VBS方式带来了几个关键改进:

- 处理器兼容性更广:全面支持AMD和Intel两大主流平台。

- 无需修改BIOS安全设置:这是最大的进步,用户无需再冒险进入BIOS关闭防护功能,大大降低了心理门槛和操作风险。

- 操作高度自动化:通常只需以管理员身份运行一个名为

VBS.CMD 的批处理脚本,环境配置便可自动完成。

- 系统状态更隐蔽:系统不会显示“测试模式”水印,对日常使用的干扰更小。

- 环境通用性更强:配置好的环境理论上适用于所有使用该绕过方案的游戏,无需为每个游戏单独安装和卸载驱动。

当然,目前的VBS方法并非完美。最明显的缺点是,每次运行脚本配置环境后,都必须重启计算机才能生效。同样,当你想恢复到正常系统状态时,运行还原脚本后也需要再次重启。这对频繁切换使用场景的用户来说,仍显得不够便利。

关于安全担忧,普通用户或许有些多虑了。对于大多数专注于游戏逆向工程的研究者而言,普通个人电脑中的数据(无非是个人文件、游戏存档等)并无太高价值,他们的目标通常是破解技术本身,而非实施广泛的网络攻击。不过,从良好的安全习惯出发,定期对重要个人数据进行加密和备份,始终是明智之举。

最后需要强调的是,本文旨在探讨相关技术现象与原理。我们坚决支持正版软件,鼓励玩家通过购买优秀游戏来支持开发者和整个行业的健康发展。技术的进步应当用于推动创新与安全研究,而非助长盗版。对此类底层安全机制的深入分析,也有助于开发者构建更坚固的防护体系。欢迎对安全技术感兴趣的朋友在专业的云栈社区进行深入、理性的技术交流。 |