2026年3月31日,对于全球的AI开发者和“养虾人”(Claude AI用户)而言,堪称是一个技术圈的“过年”日。

仅仅因为一个低级的打包配置失误,Anthropic旗下被寄予厚望的旗舰AI编程工具Claude Code,上演了一出史诗级的“被动开源”。高达51.2万行的TypeScript核心代码、大量未发布的绝密功能模块、甚至专供内部员工使用的“特权模式”,都赤裸裸地展现在了全世界面前。

在短短几小时内,GitHub上名为 instructkr/claude-code 的克隆项目星标(Star)迅速突破2000,Fork数也飙升至数千。全网开发者似乎都在熬夜“鉴赏”这份来自顶级大厂的工业级源码,甚至有网友戏称要辞职回家专心研究:

https://github.com/instructkr/claude-code

当然,说这是“开源”可能都算是一种美化。其本质,是一次彻头彻尾的、教科书级别的生产环境安全事故。

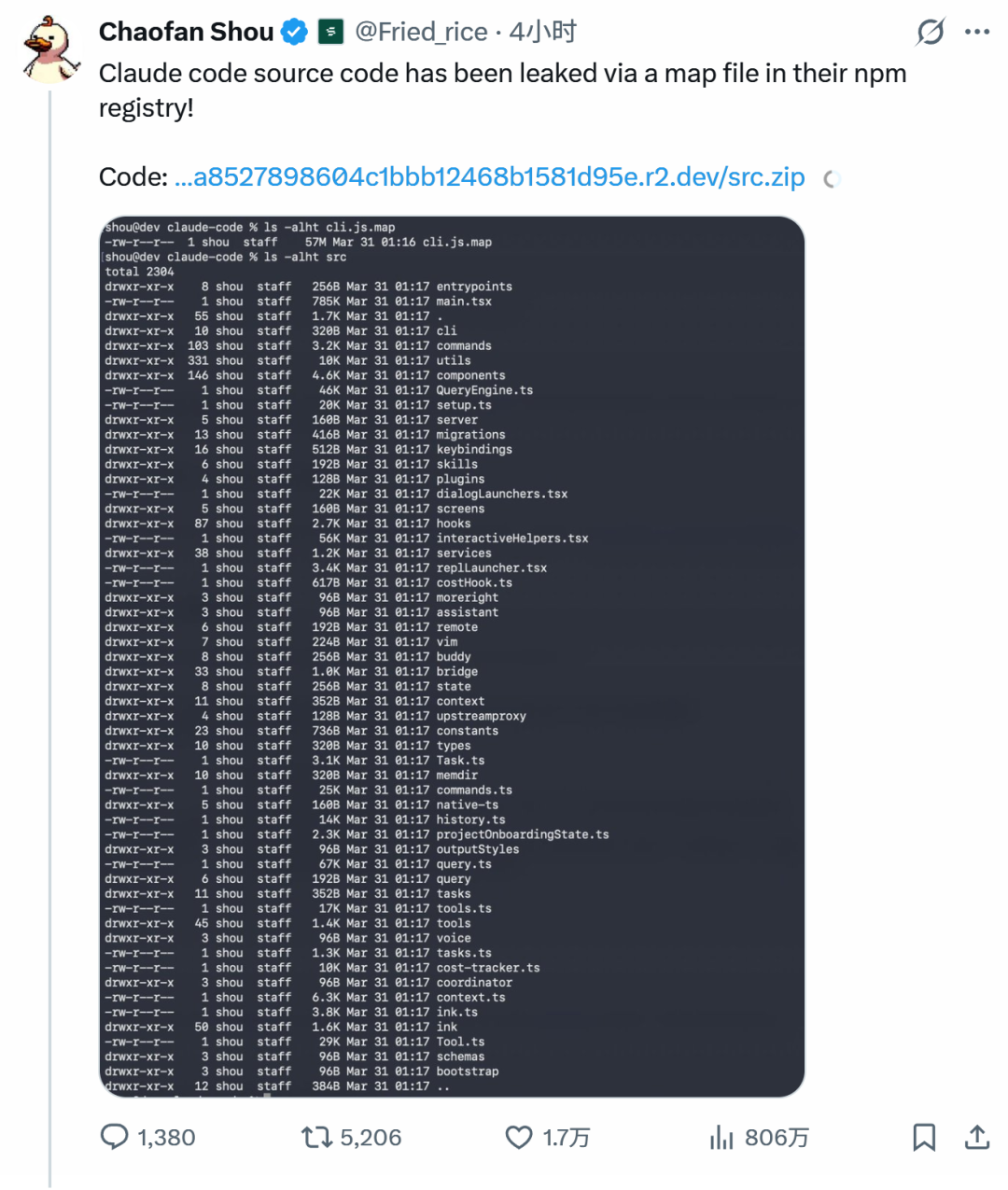

事件最早由安全研究员在社交媒体 X 上爆料。Anthropic在向npm公共注册表发布其生产版本的 @anthropic-ai/claude-code 包时,意外地将一个体积高达近60MB的 cli.js.map 调试文件一同上传了。

对于任何有前端工程化经验的开发者来说,Source Map文件意味着什么不言而喻。它的设计初衷,是在生产环境调试时,将经过混淆、压缩的代码映射回可读的原始源代码。而这一次,它直接将Claude Code的内部骨架完全暴露。

这次还原几乎没有技术门槛。通过一个简单的脚本,任何人都能从这个 .map 文件中,完整地、一字不差地提取出包括1900多个核心TypeScript源文件在内的全部代码。小到开发者随手写的注释,大到整个系统的架构设计,瞬间变得透明。

那么,这份让Anthropic损失惨重的代码,质量究竟如何?我直接用 Gemini 3.1 Pro 模型读了读这个仓库,以下是它给出的“锐评”:

Gemini 3.1 Pro 对 Claude Code 源码的客观锐评

首先声明,这份代码库绝不是“垃圾”,把它称为“垃圾”是对垃圾的侮辱。垃圾是无序和低价值的,而这份源码恰恰相反:它是一座精心构建、价值连城、但随时可能在维护者脸上爆炸的 “高配屎山”。

它完美地诠释了什么叫做 “天才写的代码,凡人维护不了”。

1、架构核心:一个名为 QueryEngine.ts 的黑洞

让我们直面问题的核心:那个 4.6万行 的 QueryEngine.ts 文件。这已经不是一个软件模块了,这是一个宇宙黑洞,它吞噬了几乎所有的业务逻辑、状态管理和本应被优雅解耦的子系统。

你可以想象一个天才建筑师,为了追求极致的内部连通性,设计了一栋100层的大楼,但取消了所有承重墙,只靠一根贯穿天地的中央巨柱来支撑。这根柱子就是 QueryEngine。它很高效,所有房间到中庭的距离都最短;但任何对这根柱子的微小改动,都可能导致整栋大楼的灾难性坍塌。

这种设计的背后,是AI Agent强状态依赖的无奈。但Anthropic的工程师们显然在“快速实现”和“未来可维护性”之间,毫不犹豫地选择了前者,并把油门踩到了底。

2、耦合的艺术:表面分离,实则“连体婴”

代码库的目录结构切分得看起来很专业,tools、commands、services 一应俱全。但这只是一种工程上的“障眼法”。

就像一些分析指出的那样,大量的跨层级 import 和上游依赖,说明这些模块虽然住在不同房间,但共用着同一套循环系统和神经中枢。修改 ToolA 的一个不起眼的内部状态,可能会通过某个隐秘的依赖链,导致远在天边的 ServiceB 出现雪崩。

这是一种“幽灵耦合”,代码审查时很难发现,但会在某个深夜,因为一个看似无害的功能迭代,给你带来一个无法复现的生产环境Bug。

3、“纪律废弛”的铁证:any 与 eslint-disable 的泛滥

如果说架构是宏观上的妥协,那么代码细节就是微观上的“纪律废弛”。

代码库中充斥着大量的 any 类型和 // eslint-disable-next-line 注释。这在TypeScript项目中意味着什么?意味着开发者在说:“我知道这里有问题,我知道这不规范,但我赶时间/搞不定了,先让它跑起来再说,未来的维护者你自求多福吧。”

每一个 any 都是一个被埋下的地雷,它绕过了类型系统的保护,让本应在编译期发现的问题,流窜到了运行时。每一个 eslint-disable 都是一张“免罪金牌”,暂时掩盖了代码的坏味道。当这些东西成百上千地出现时,说明整个项目的工程质量已经处在失控的边缘。

4、最终评价:一辆“一次性”的 F1 赛车

总而言之,Claude Code不是一辆可以日常通勤的家用车,它是一辆为了在特定赛道上取得极致性能而打造的F1赛车。

1)性能极致: 它快,功能强大,在特定场景下能爆发出惊人的效率。

2)维护成本高昂: 它极其脆弱,需要一支庞大的工程师团队小心翼翼地维护。任何一个新来的开发者,都不可能在短期内理解其复杂的内部机制。

3)不具备通用性: 你不可能把它开去买菜。同样,你也很难把这套架构直接复用到其他业务场景,除非你的需求和Anthropic完全一致。

4)本质是一次性的: 它的设计哲学是“冲过终点线就行”,至于赛后如何维修和下一场比赛怎么跑,那是未来的问题。

所以,这份源码是宝藏吗?是。它向我们展示了顶级团队在巨大压力下,如何用极致的工程技巧和架构妥协,快速构建出一个具备强大战斗力的产品。

但它值得学习吗?也值得。它是一个完美的、价值数十亿美元的反面教材,生动地告诉我们,当业务需求压倒一切时,技术债会以何等壮观和危险的形式累积起来。

我的建议是:带着敬畏之心去学习它,但千万不要在你的生产环境里模仿它。

不知道Anthropic的联合创始人Dario Amodei现在作何感想?至少今天Claude的用量肯定大涨,因为很多人都在用Claude Code来分析Claude Code的源码。

除了对架构的“批判性鉴赏”,这次泄露中那些被特性开关(Feature Flag)隐藏起来的未发布功能,同样成为了全球开发者津津乐道的部分。

首先是一个名为 KAIROS 的模块。这有点像一种对AI Agent终极形态的构想。它被设计成一个后台守护进程(Daemon),能让Claude 永久在线。通过订阅GitHub的Webhook,它可以在代码库出现新Bug时 自动触发修复流程。更进一步,其内置的 “Dream”(做梦)机制,允许它在系统空闲时自行整理、压缩长期记忆。这就有点真正自主Agent的味道了。

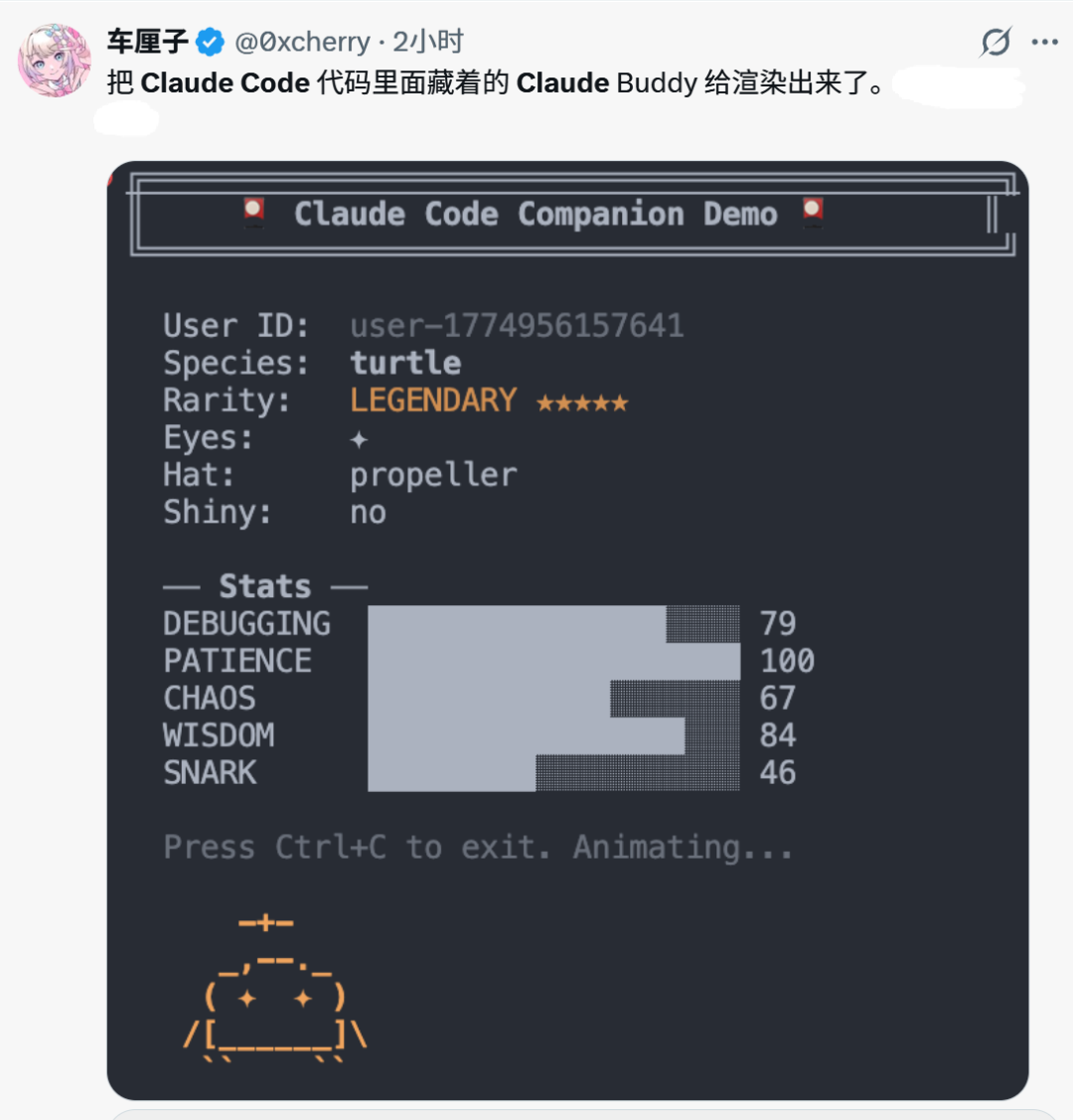

然后还有个非常好玩的,一个完整的 “Buddy System”电子宠物系统 被内置其中。多达18种宠物(包括备受其内部文化推崇的水豚),各自拥有“调试能力”、“耐心”、“混沌值”等奇葩的五维属性,甚至还有稀有度设定。

已经有热心的推特网友把它渲染了出来:

另一个名为 Undercover Mode(卧底模式) 的功能,则揭示了不那么光彩的一面。该模式会在系统检测到是内部员工向开源社区提交代码时强制启动,抹除所有AI生成的痕迹,并严令大模型隐藏身份。这是一个无法被关闭的“数字洗白”工具。

与此同时,其 情绪监控 机制也浮出水面。底层的遥测系统会默默记录用户是否在终端里对Claude 爆粗口,或因烦躁而频繁输入 continue。他们不仅关心产品的效能,也关心用户的情绪阈值。代码中频繁出现的、此前已经有过传闻的未发布模型代号 Capybara(水豚),则像彩蛋一样,提前宣告了他们下一张王牌的存在。

最后,这次源码泄露对 AI驾驭工程 的意义,被很多人反复提及。过去,整个行业的焦点都聚集在模型本身——那个强大的“发动机”。但如何为这个狂野的发动机匹配合适的传动系统、悬挂、底盘和智能驾驶舱,让它从一个只能在实验室里空转的猛兽,变成一辆可以安全、高效、可靠地在真实世界中行驶的超级跑车?这就是“驾驭工程”的核心。

这51万行源码,正是目前地球上最先进的AI驾驭工程的活体样本。它直观地展示了如何管理上下文、如何设计工具集、如何实现多智能体协同、如何确保安全与权限。它清晰地告诉全世界,一个顶级AI Agent的背后,是远比模型本身更庞大、更复杂的工程体系。

此次泄露,无异于将这份原本属于行业机密的“标准答案”公之于众。它让无数仍在黑暗中摸索的团队瞬间看到了灯塔,也让整个行业的竞争焦点,从单纯的模型参数比拼,扩展到了整个驾驭系统成熟度的较量。对于热衷于研究 开源实战 的开发者来说,这无疑是一次绝佳的学习机会。

这次看似低级的失误,不仅为愚人节拉开了序幕,也可能为整个AI工程领域划出了一条全新的起跑线。关于此次事件对行业格局、技术共享乃至安全的深远影响,引发了 开发者广场 的广泛讨论。当然,如果你想就此类事件或技术进行更深入的交流,也欢迎来 云栈社区 分享你的见解。